本篇文章主要对攻防世界WEB部分的新手关进行详细讲解。

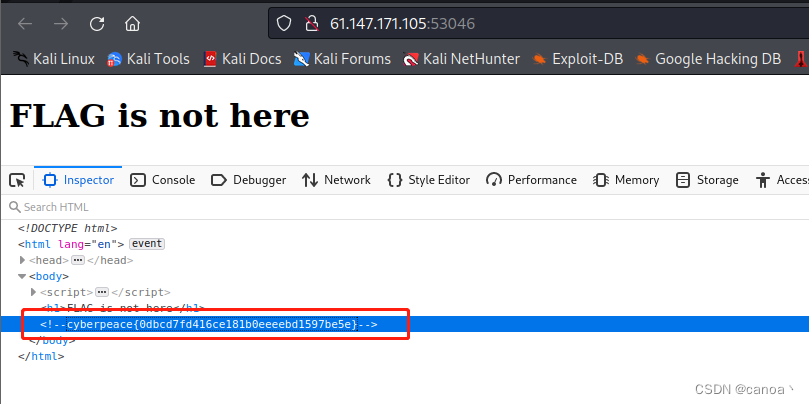

1. view_source

右键被禁用了,尝试通过F12查看网页源代码,可以发现被注释掉的flag。

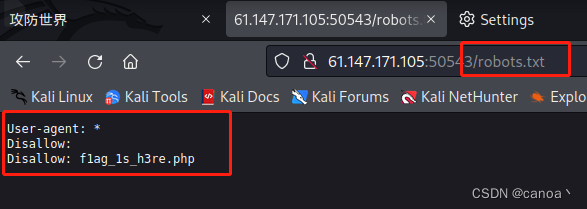

2. robots

robots协议:Robots协议用来告知搜索引擎哪些页面能被抓取,哪些页面不能被抓取,可以通过查看robots.txt文件查看协议内容。

所以此场景考虑查看robots.txt文件。

可以发现有一个disable文件,查看此php发现flag。

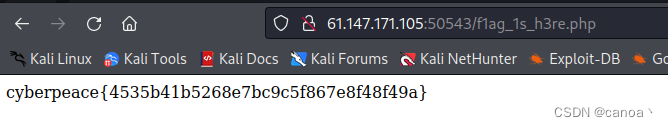

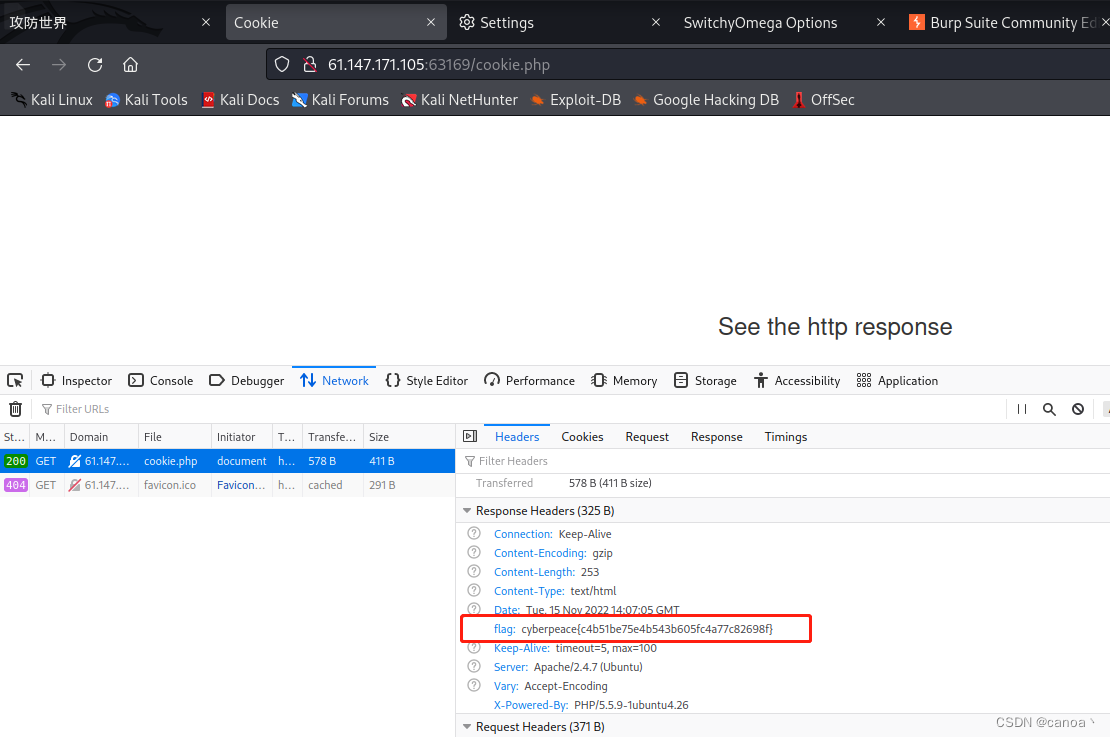

3. cookies

通过F12查看network。发现在cookie中有提示。

根据提示查看cookie.php文件,页面显示see http response,根据提示可以在response中找到flag。

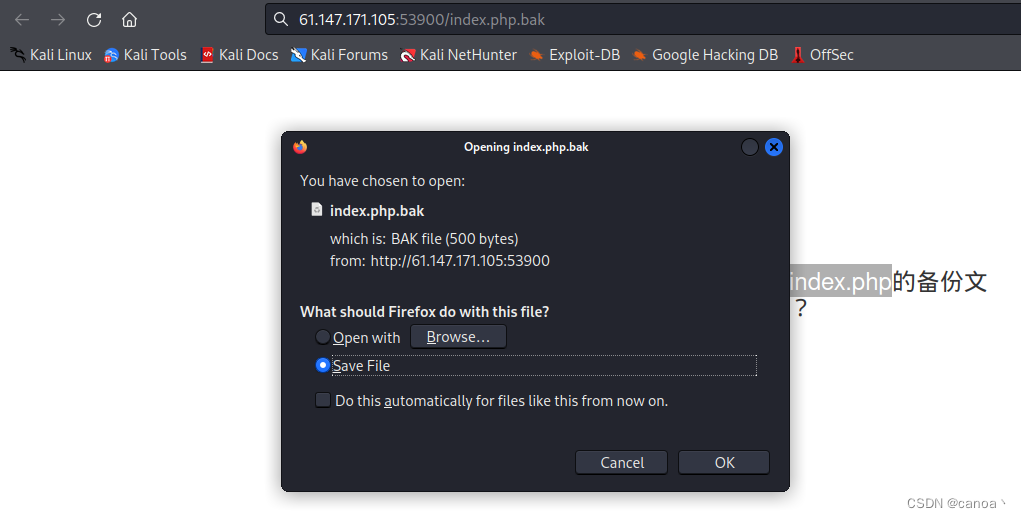

4.backup

在日常工作中,我们常常会把备份文件加.bak后缀,因此我们尝试查看 index.php.bak 文件,发现可以下载。

下载后将.bak后缀删除,打开index.php文件即可看到flag。

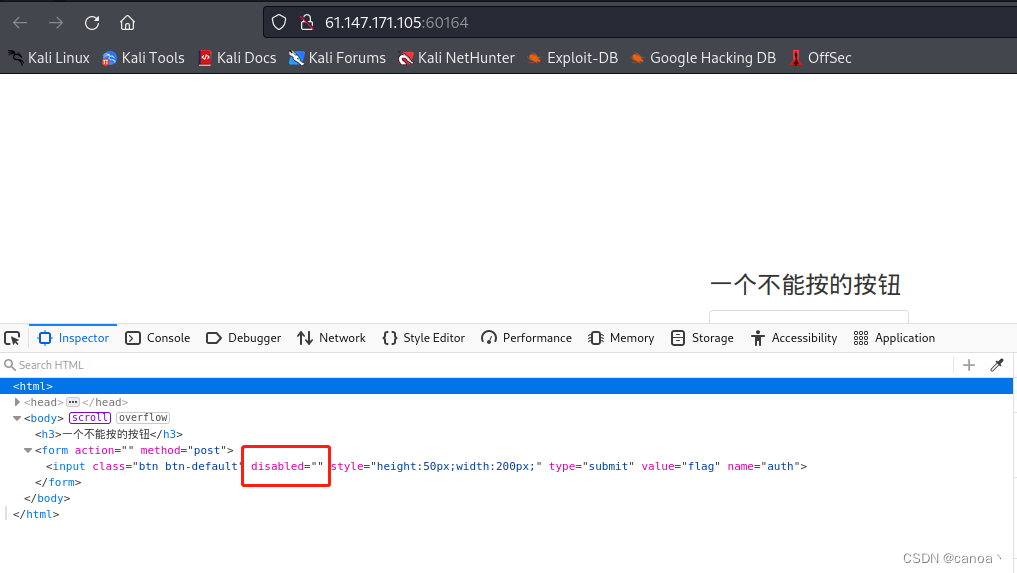

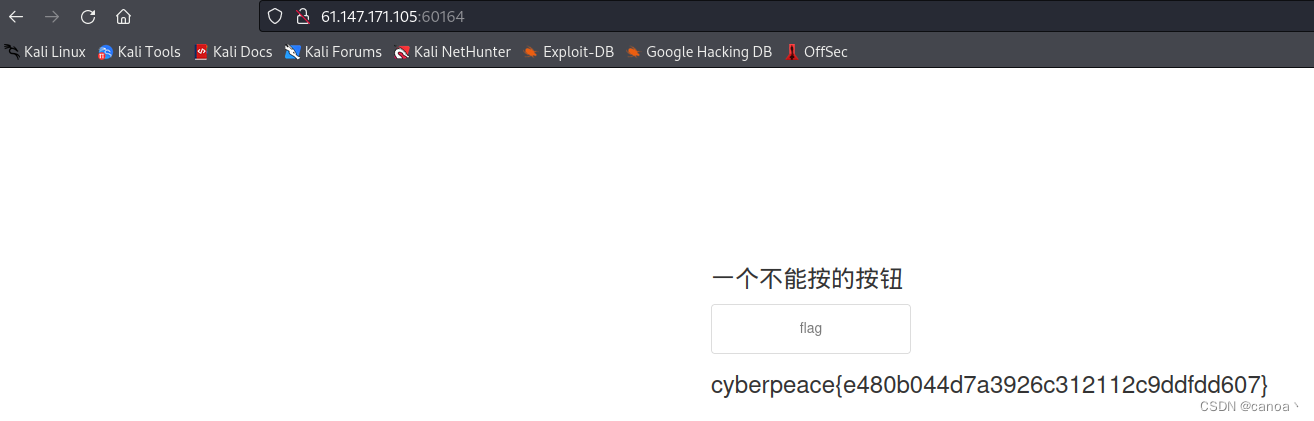

5. disabled_button

查看源代码发现button被设置为disabled。

将此参数删除后,发现按钮此时可以点击,点击后即可发现flag。

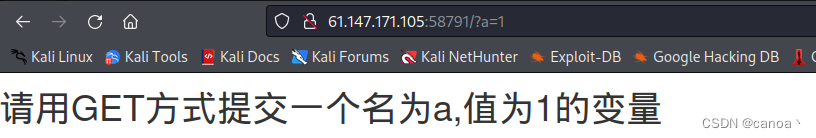

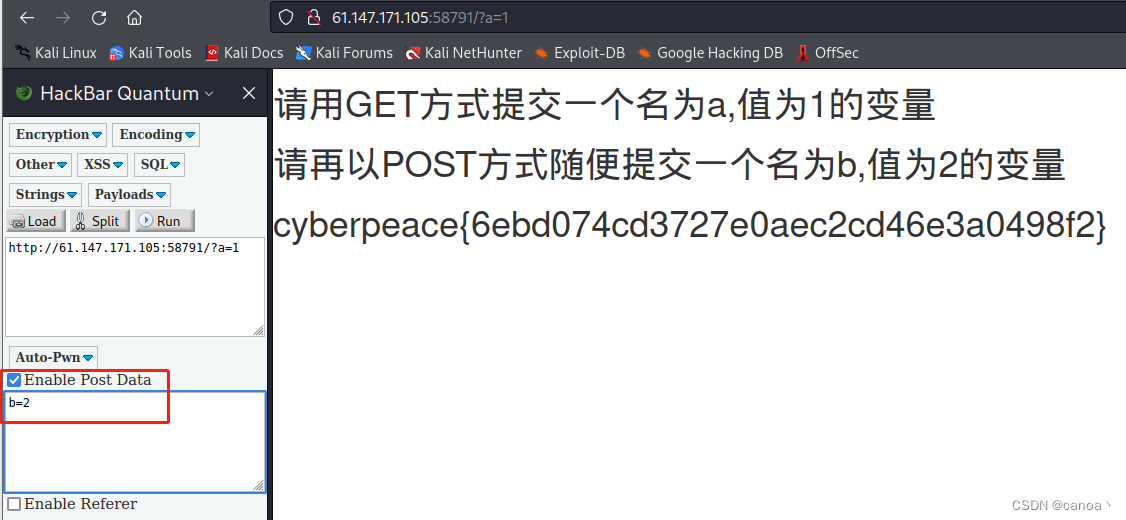

6. get_post

GET方法:直接在后面接?a=1即可成功。

POST方法:此处使用harkbar插件,首先使用load加载当前url,在post中附加b=2信息,点击run执行即可获得flag。

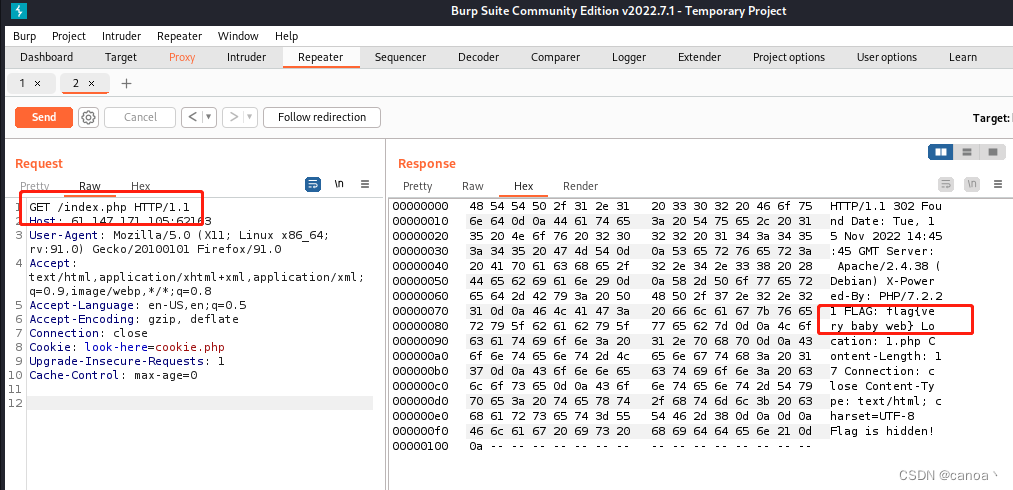

7. baby_web

初始化页面一般为index.php,使用burpsuite抓包,并修改文件为index.php,点击发送。

可以在右侧的response中看到flag为{very_baby_flag} 。

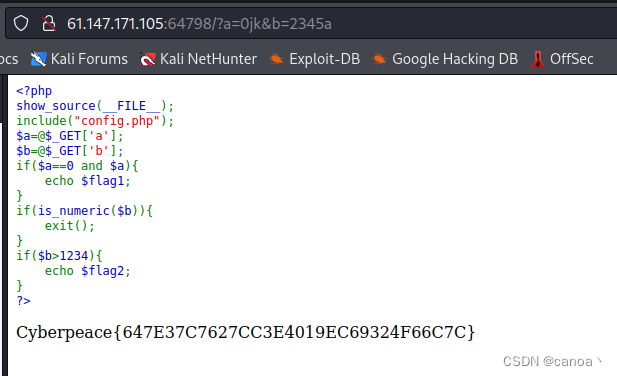

8. simple_php

查看源码,发现需要接受两个变量a,b。

其中flag1的判断条件为a==0且a不为0。可以考虑让a=0abc,因为此处“==”为宽松比较。

flag2的判断条件为b不是数字或数字字符串(否则会触发is_numeric函数)且值大于1234,考虑让b=2345a。

传递两个参数时,使用&符号进行连接。

9. weak_auth

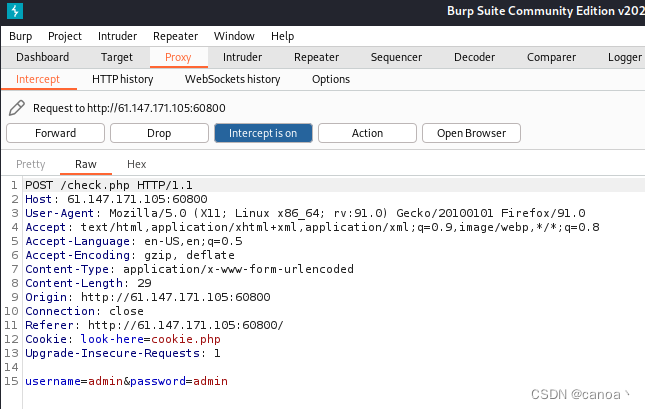

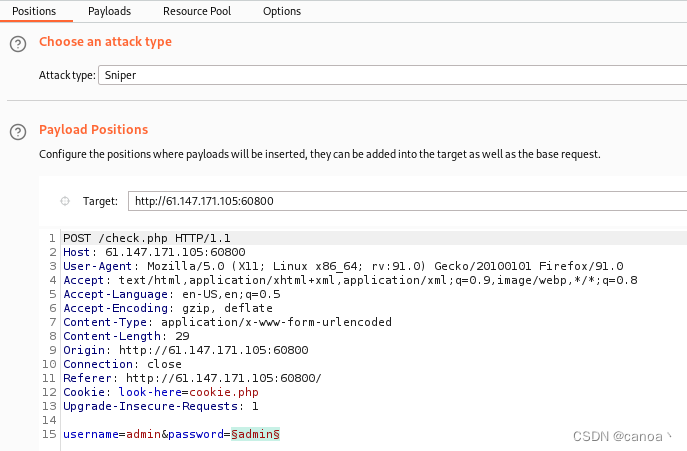

首先在登录页面随便输入用户名密码并使用burpsuite进行抓包。

右键点击send to intruder进行爆破。

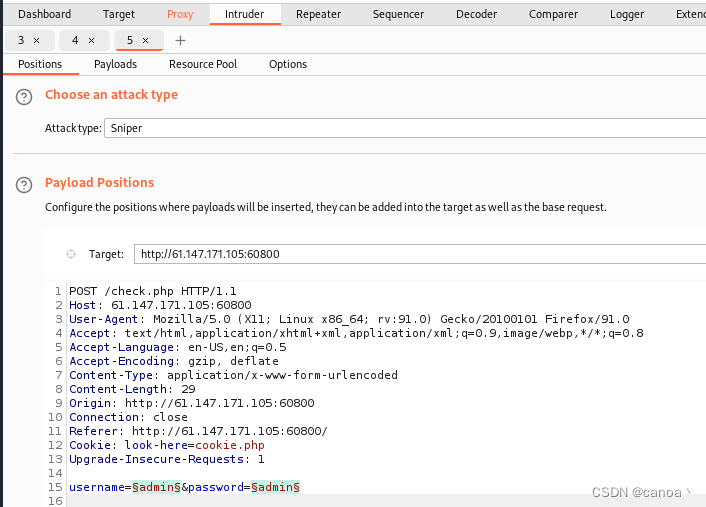

首先选中username和password。

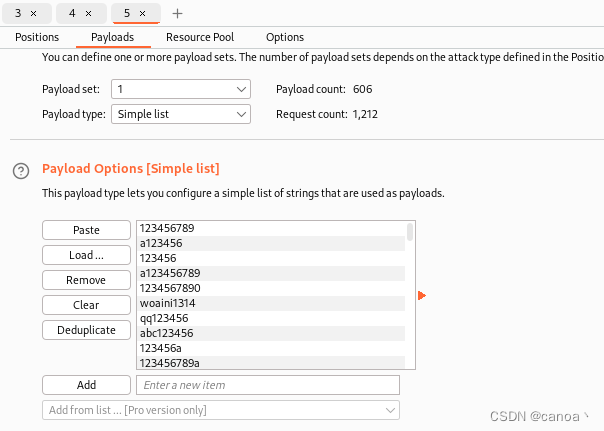

点击payloads,选择需要使用的字典,此处我选择的是我本地的字典文件。

点击payloads,选择需要使用的字典,此处我选择的是我本地的字典文件。

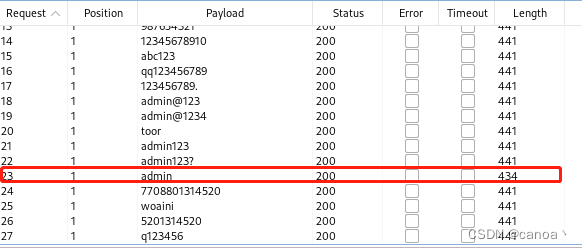

点击start attack开始爆破,可以发现用户名为admin。

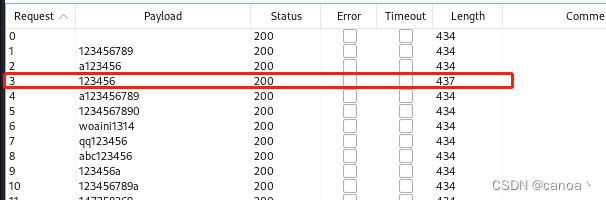

继续修改intruder中的配置,开始测试密码,同样选择需要使用的payload文件开始爆破。

可以发现密码为123456。

可以发现密码为123456。

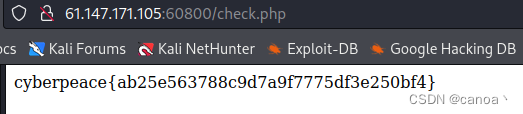

回到登陆页面使用admin 123456登录,可以获得flag。

本篇文章到此为止,后续关卡将会持续更新。

429

429

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?