一、相关概念

FTP协议

FTP(File Transfer Protocol,文件传输协议) 是 TCP/IP 协议组中的协议之一。FTP协议包括两个组成部分,其一为FTP服务器,其二为FTP客户端。其中FTP服务器用来存储文件,用户可以使用FTP客户端通过FTP协议访问位于FTP服务器上的资源。在开发网站的时候,通常利用FTP协议把网页或程序传到Web服务器上。此外,由于FTP传输效率非常高,在网络上传输大的文件时,一般也采用该协议。

默认情况下FTP协议使用TCP端口中的 20和21这两个端口,其中20用于传输数据,21用于传输控制信息。但是,是否使用20作为传输数据的端口与FTP使用的传输模式有关,如果采用主动模式,那么数据传输端口就是20;如果采用被动模式,则具体最终使用哪个端口要服务器端和客户端协商决定。

二、FTP的部署

1.服务端部署:

- 安装vsftpd,安装 lftp

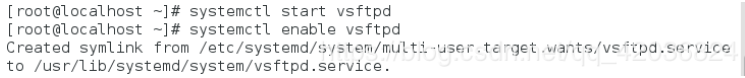

- 开启vsftpd服务,并设置开机自启动

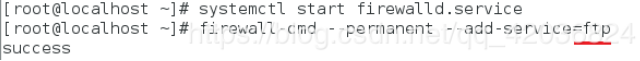

- 开启火墙,并添加ftp服务到火墙白名单

- 重新加载

firewalld-cmd --reload

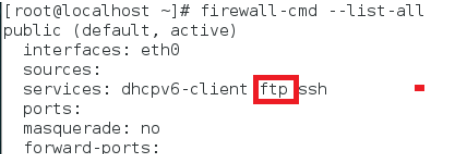

firewalld-cmd --list-all

- 使用ftp访问主机(ls有内容显示,则代表登录成功,否则不成功)

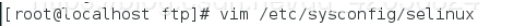

2.关闭selinux

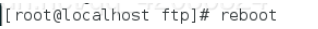

显示enforcing,则代表没有关闭

getenforce

编辑selinux配置文件

将selinux的状态改为disabled

将selinux的状态改为disabled

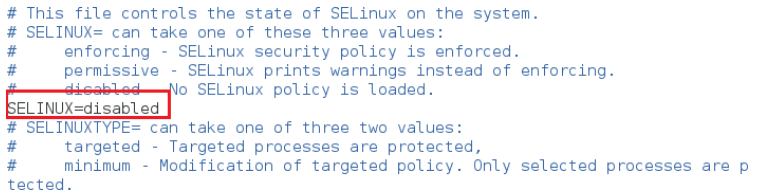

重启服务器(因为这个修改是内核级的,所以我们需要重启虚拟机)

查看,修改成功

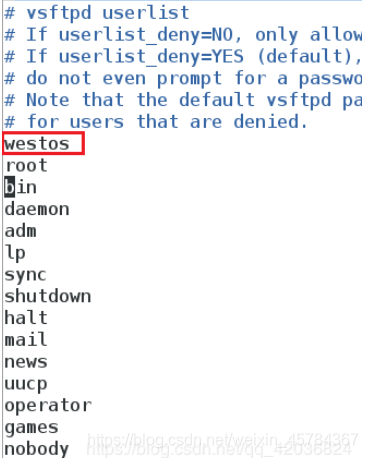

3. 客户端部署:

安装lftp

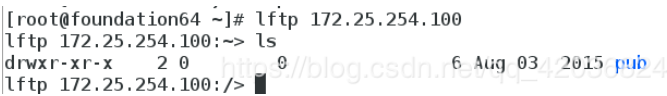

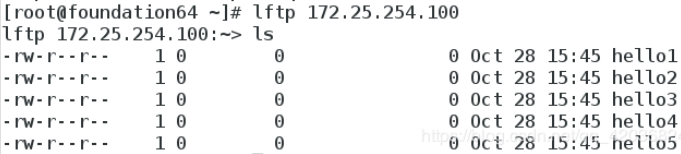

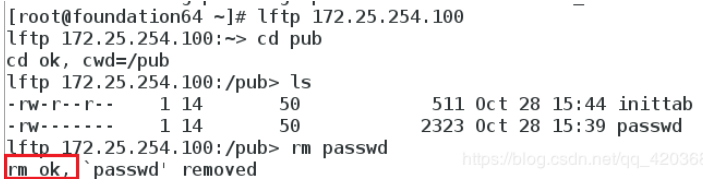

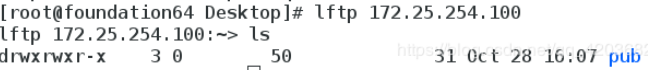

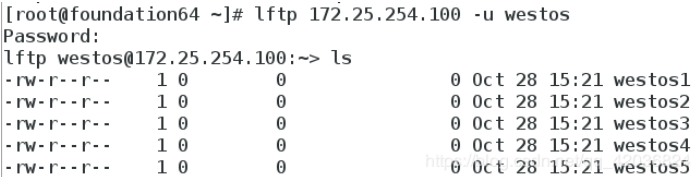

测试:登录服务器成功(服务器ip:172.25.254.100)

三、FTP服务的基本信息

- 软件安装包:vsftpd

- 默认发布目录:/var/ftp

- 协议接口:21/tcp

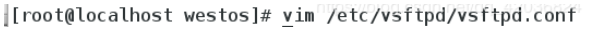

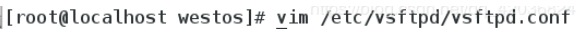

- 服务配置文件:/etc/vsftpd/vsftpd.conf

注意:编辑配置文件后,一定要记得重启服务 - 报错id的解析:

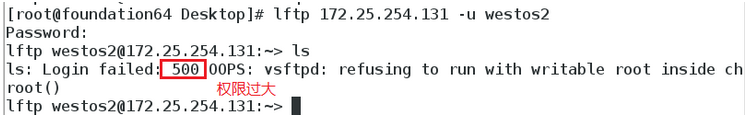

500 文件系统权限过大

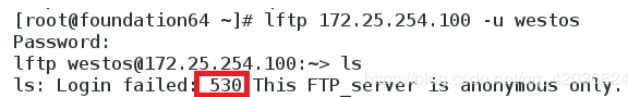

530 用户认证失败

550 服务本身功能未开启

553 本地文件系统权限过小

四、FTP的安全部署

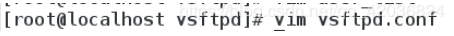

通过编辑服务配置文件:/etc/vsftpd/vsftpd.conf,进行安全部署

编辑配置文件后一定要重启服务

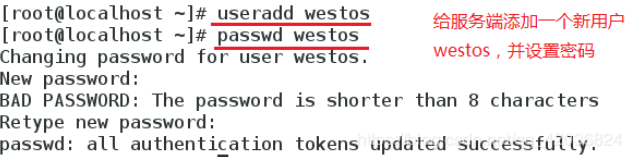

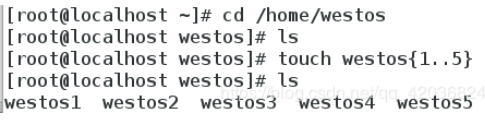

为了方便后续的测试,给服务端新建一个用户,并设置密码

1.匿名用户

anonymous_enable=YES|NO 匿名用户是否可以登陆 (YES为可以登录)

修改成NO,则匿名用户不能登录

修改成NO,则匿名用户不能登录

编辑配置文件后,一定要重启服务

测试:

测试:

2.本地用户

(1) local_enable=YES|NO 本地用户是否可以登陆

改为NO则本地用户不能正常登陆

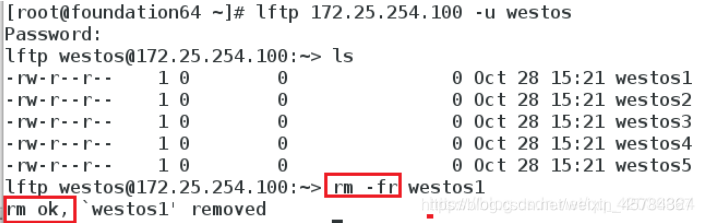

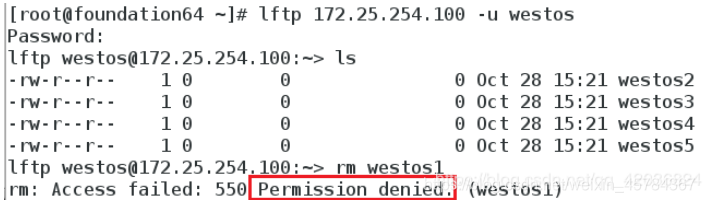

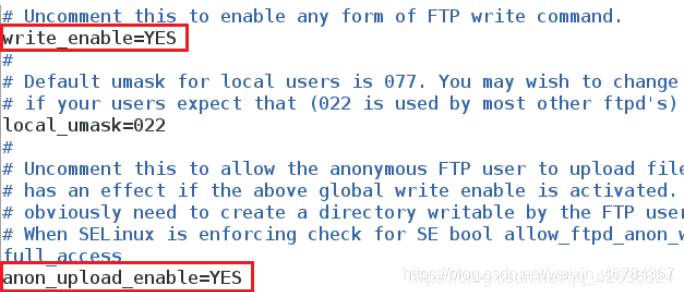

(2)write_enable=YES|NO ftp是否对登陆用户可写

改为YES则ftp对登陆用户可写

若改为write_enable=NO,则不可写

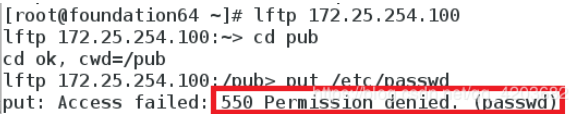

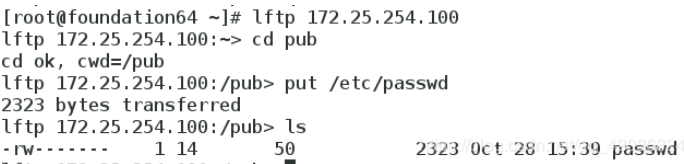

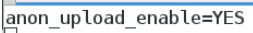

3.匿名用户上传

默认情况下,匿名用户是不能上传的

实现匿名上传的步骤:

(1)编辑配置文件

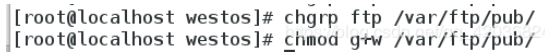

(2)修改匿名用户目录的所有组并给组添加可写的权限

测试

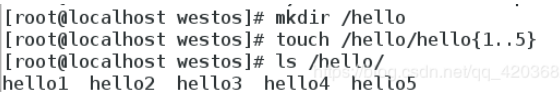

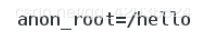

4.匿名用户家目录修改

anon_root=/目录

新建一个目录/hello,并创建文件,若测试端登录后可以直接看到这些文件,则代表家目录修改成功

测试

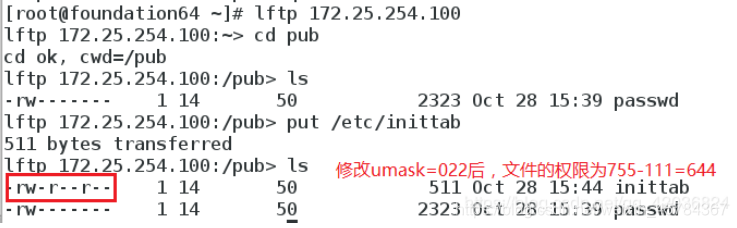

5.匿名用户上传文件默认权限修改

anon_umask=xxx

测试

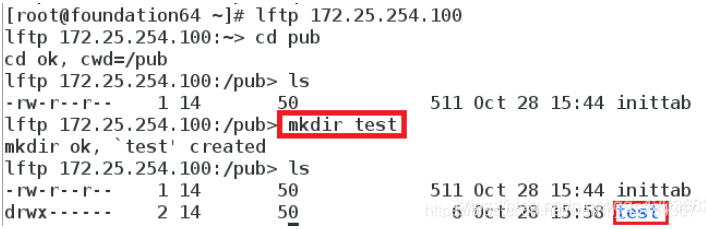

6.匿名用户建立目录

anon_mkdir_write_enable=YES|NO

YES表示可以,NO为不可以

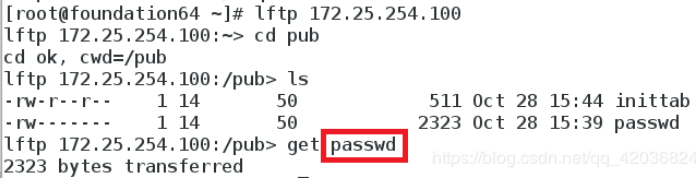

7.匿名用户下载

anon_world_readable_only=YES|NO 参数NO表示匿名用户可以下载

8.匿名用户删除

anon_other_write_enable=YES|NO

YES表示可以删除

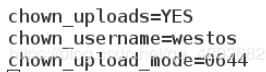

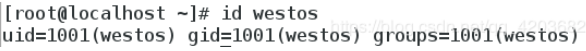

9.匿名用户使用的用户身份和权限修改

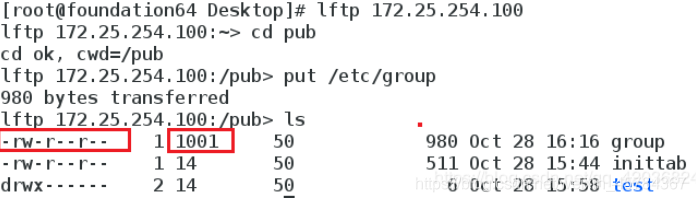

可以看到westos用户的uid是1001

测试

10.最大上传速率

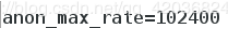

anon_max_rate=102400

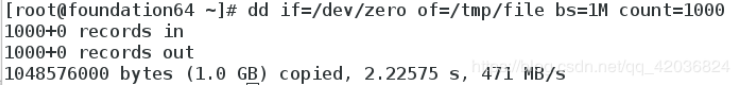

截取文件,用于测试上传速率

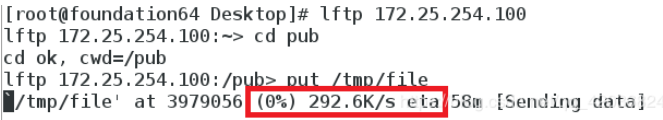

不限速情况下上传速率达到很大

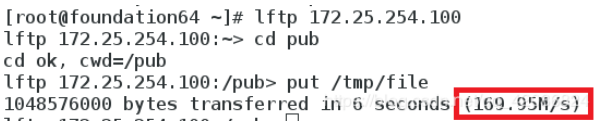

测试

将最大上传速率改为102400

可以看到上传速率很慢

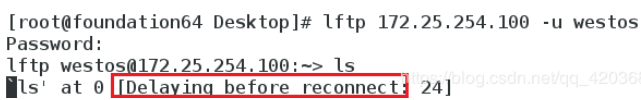

11.最大链接数

max_clients=1 表示最多有1个可以连接

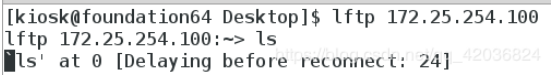

测试

再重新开启一个shell,进行连接,连接失败

再重新开启一个shell,进行连接,连接失败

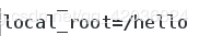

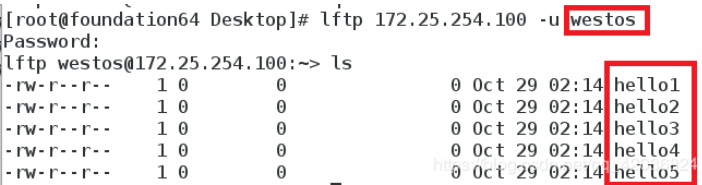

12.本地用户家目录修改

local root=/directory

本地用户登录,默认进入用户的家目录

测试:

修改本地用户家目录

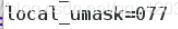

13.本地用户上传文件权限

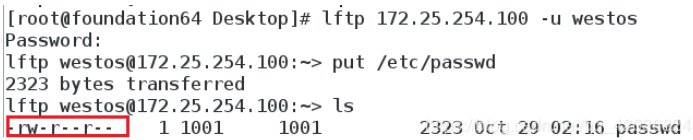

local umask=xxx

测试:

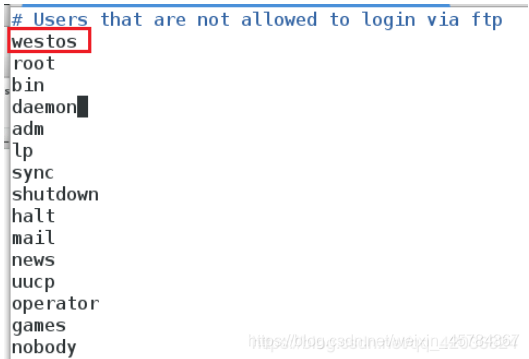

14.限制本地用户登陆

(1)vim /etc/vsftpd/ftpusers 用户永久黑名单

(2)vim /etc/vsftpd/user list 用户临时黑名单(userlist deny=YES)

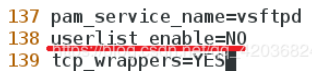

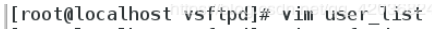

15.用户白名单设定

注意: 修改/etc/vsftpd/vsftpd.conf——>userlist deny=NO时

/etc/vsftpd/user list 就变成用户白名单(只有存在这个文件里的用户才可以登录)

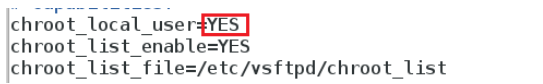

16.限制本地用户浏览根目录

(1)限制所有用户被锁定在自己的家目录

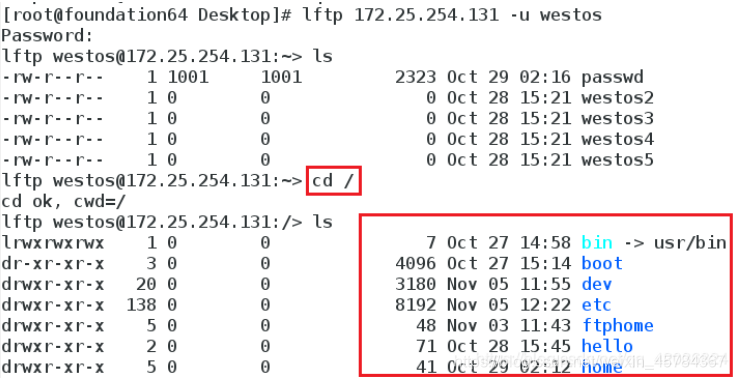

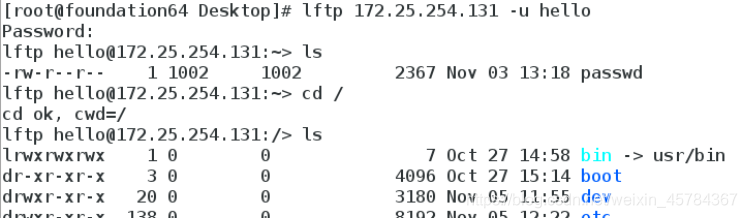

默认情况下,本地用户可以浏览根目录

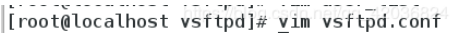

编辑配置文件

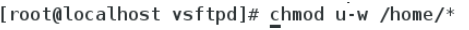

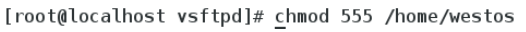

给本地用户家目录减小权限

测试

(2)用户黑名单的建立

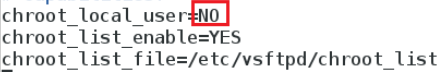

编辑配置文件

NO说明没有将所有本地用户锁在自己的家目录,本地用户都可以自由访问根目录

NO说明没有将所有本地用户锁在自己的家目录,本地用户都可以自由访问根目录

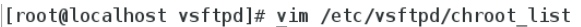

所以/etc/vsftpd/chroot_list 就变成了黑名单,只有这里边的本地用户不可以浏览目录

添加用户到黑名单

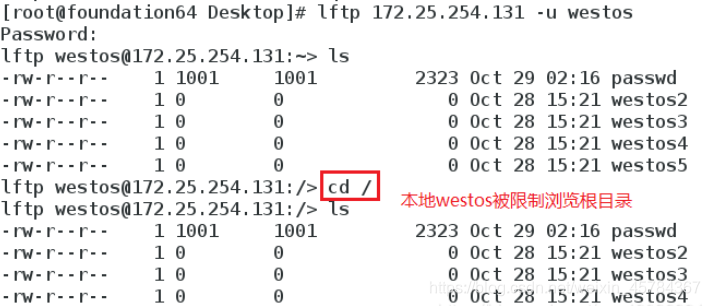

测试

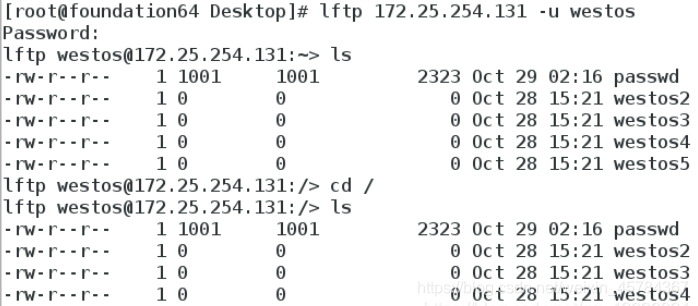

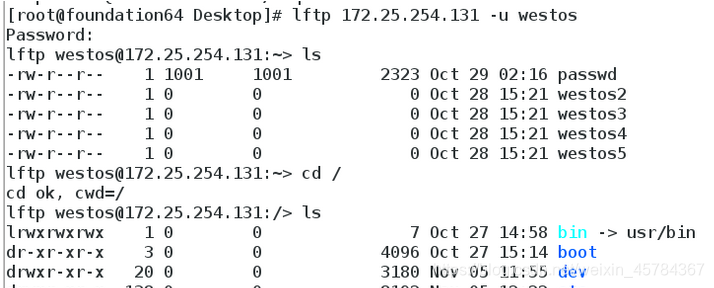

westos用户(在黑名单中),被限制浏览根目录

student用户可以正常浏览根目录

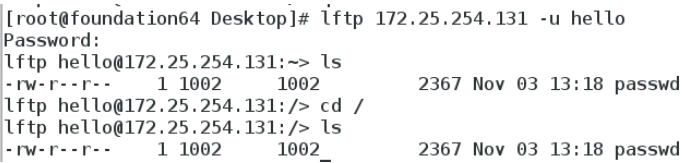

(3)用户白名单的建立

编辑配置文件

YES说明将所有本地用户锁在自己的家目录,本地用户都不可以自由访问根目录

所以/etc/vsftpd/chroot_list 就变成了白名单,只有这里边的本地用户可以浏览目录

添加用户到白名单

添加用户到白名单

测试:

westos用户(在白名单中),可以正常访问根目录

student用户不可以正常访问根目录

student用户不可以正常访问根目录

五、虚拟用户的管理

(1) 创建虚拟用户认证

- 建立虚拟用户的原因:

因为系统用户登陆ftp服务,同时也可以登陆系统,这样很不安全,所以我们要建立ftp虚拟用户,使这些用户只能登陆ftp

- 建立方式:

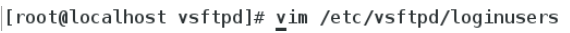

1.vim /etc/vsftpd/loginusers 名字任意

编辑内容:一行用户名一行密码,注意编辑的时候不要有空格出现(因为空格也算密码,不好排错)

编辑内容:一行用户名一行密码,注意编辑的时候不要有空格出现(因为空格也算密码,不好排错)

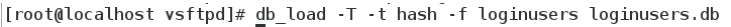

2.加密文件:因为文件是明文的,很不安全,所以我们要对其加密

这里查看文件类型,看到使用的是hash加密

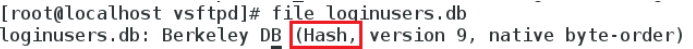

3.编辑策略文件(验证密码与用户是否一致的文件) 文件名称任意

注意:

required表示用户名认证必须正确,否者直接pass

db=/etc/vsftpd/loginusers,后面文件名不能是loginusers.db

如果写成db=/etc/vsftpd/loginusers.db 则实际会将文件识别成loginusers.db.db

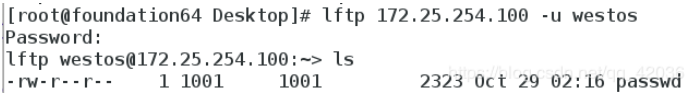

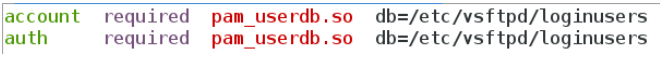

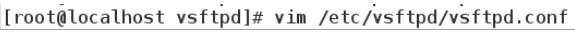

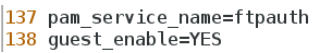

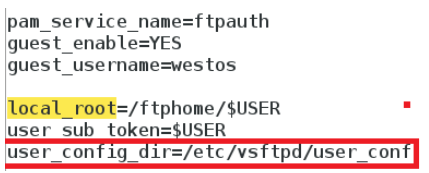

4.编辑配置文件

指定策略文件到配置文件中

指定策略文件到配置文件中

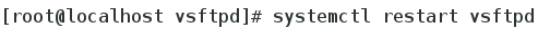

编辑配置文件一定要重启服务,后面就不再赘述截图

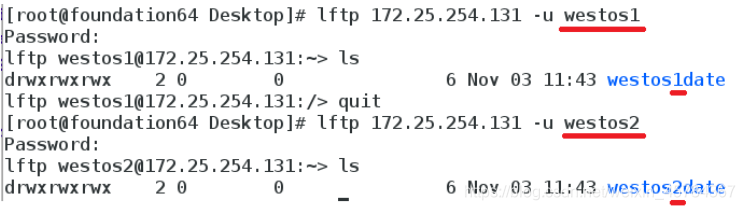

测试: 可以看到虚拟用户创建成功,可以登录

注意:创建虚拟用户后,本地用户就不能正常登陆了,但是仍然可以指定本地用户身份登陆

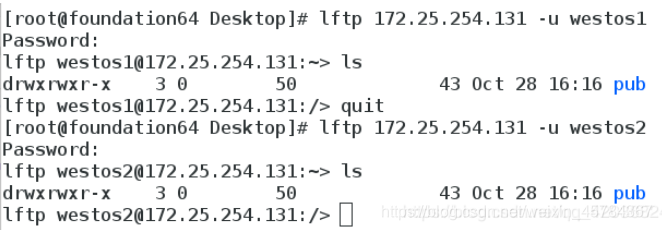

(2) 如何指定虚拟用户登录身份

编辑配置文件

将虚拟用户指定身份设置为westos (这里的westos必须是服务端已经存在的用户)

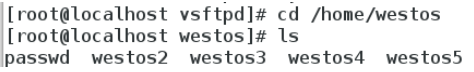

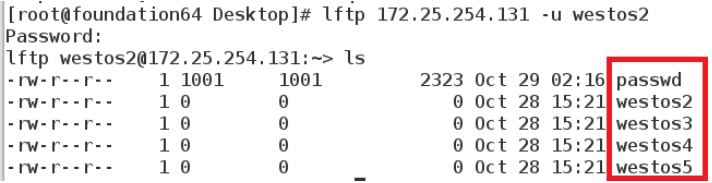

查看westos用户家目录下的东西,如果虚拟用户登录时可以看到以下文件,则证明虚拟用户登录身份修改成功

修改权限

此时登录会有权限过大的报错显示

测试 ——>成功

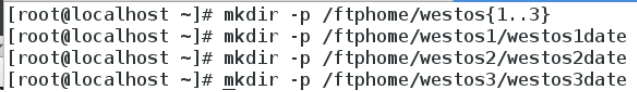

(3)虚拟用户家目录的设置

- 在这三个家目录中分别添加文件(为了验证用户进入的是否是自己的家目录

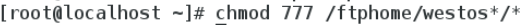

- 权限加满,方便后续测试

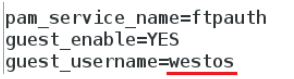

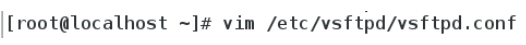

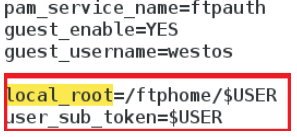

- 编辑配置文件

注意:

(1) $ USER 相当于c语言中的变量,给不同的值,输出不同的值

(2)user_sub_token=$ USER (将shell中$USER的用法挪到ftp服务中来用)

(4)虚拟账号配置独立设定

原理: 虚拟用户使用的是匿名用户的参数控制,如果我们想让不同的虚拟用户有不同的权利,就必须给每个虚拟用户设置自己的次配置文件。

配置过程如下:

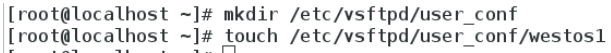

- 建立虚拟用户的次配置目录及次配置文件

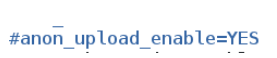

编辑配置文件,将匿名用户的上传功能注释掉

编辑次配置文件,在里面写上允许虚拟用户执行的动作

让虚拟用户可以实现上传功能

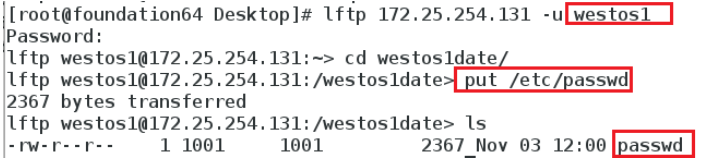

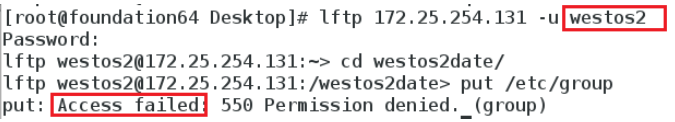

测试:虚拟用户westos1可以实现上传功能,而westos2不行

测试:虚拟用户westos1可以实现上传功能,而westos2不行

5286

5286

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?