根据普通的文件上传漏洞走

上传shell.jpg后可以看见上传失败,并且对文件的内容进行了检查。所以,我们换一种木马形式。

用shell.phtml进行上传。

上传失败,对文件内容进行了检查。利用文件幻术头进行绕过。

上传成功。接下来,我们再一次上传并抓包,修改文件后缀

上传又失败了。如果我们仅上传jpg文件,是无法让我们通过中国菜刀进行连接的。

最后束手无策只有看了一下大佬的wp

又学到了新姿势。

可以上传一个.user.ini 文件,当我们对目录中的任何php文件进行访问时,都会调用.user.ini中指的文件以php的形式进行读取。

所以我们写一个.user.ini进行上传。(一定要加文件幻术头)

上传成功。由于jpg文件无法通过中国菜刀进行连接,所以我们修改一下之前木马文件

再进行上传。接下来访问一下index.php让浏览器解析我上传的木马文件

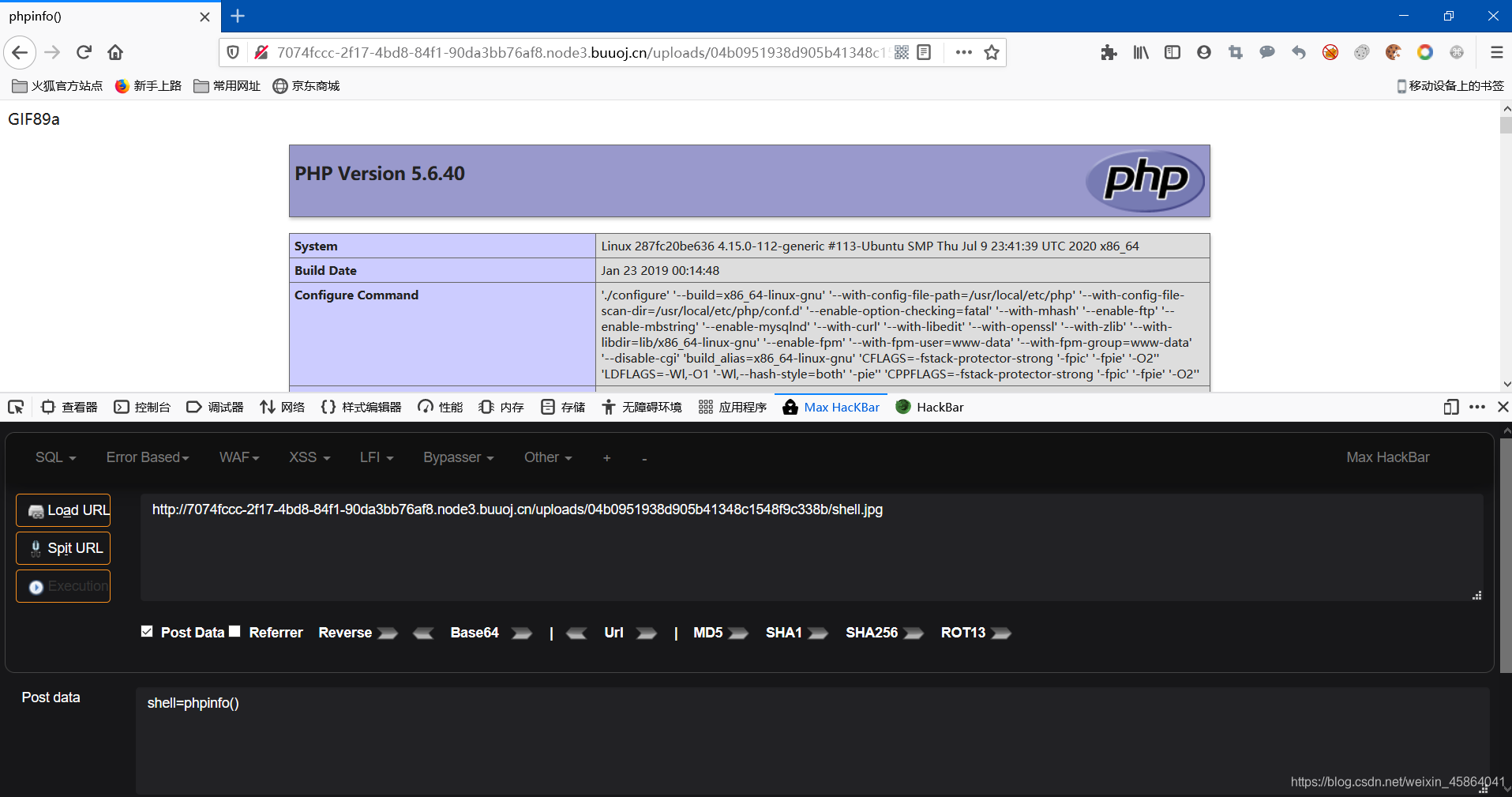

接下来用post的方式进行传参

276

276

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?