目录

1.实验内容

1)基于表单的暴力破解

2)验证码绕过(on server)

3)验证码绕过(on client)

2.实验环境

Pikachu;

Firefox 52.0.2 渗透便携版 T00LS beta8;

BurpSuite2.0.0;

phpStudy2018

3.实验结果

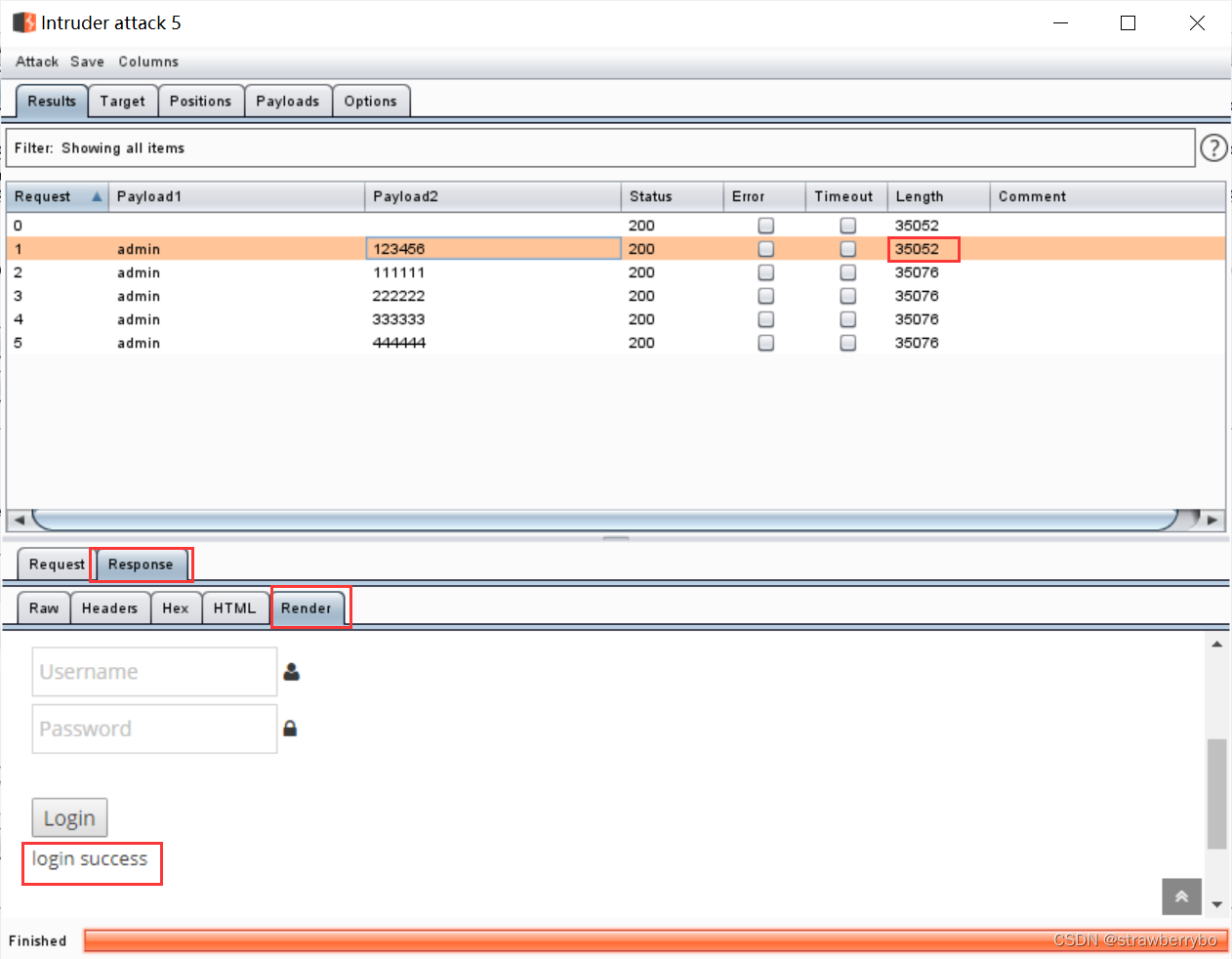

1)基于表单的暴力破解

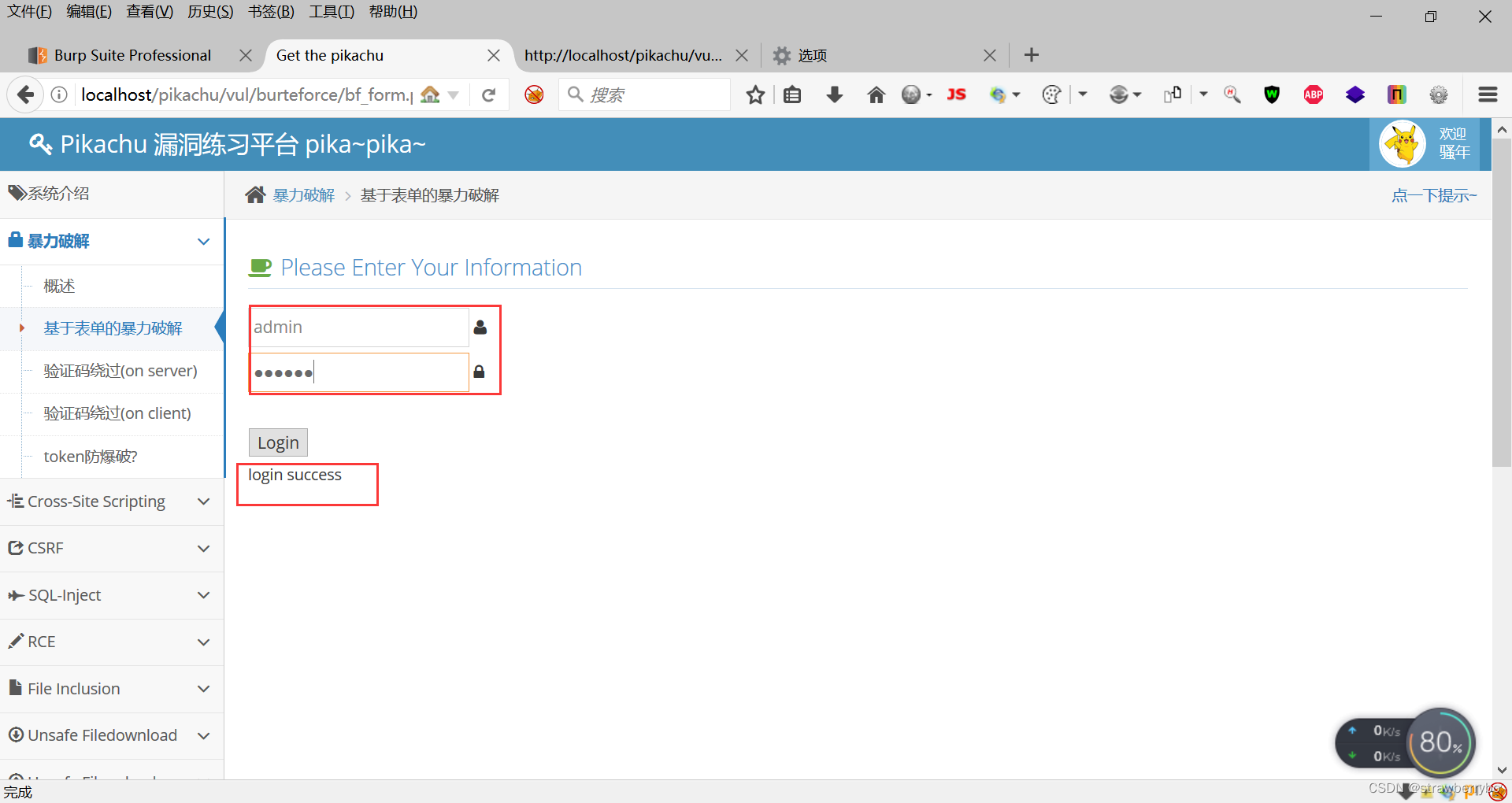

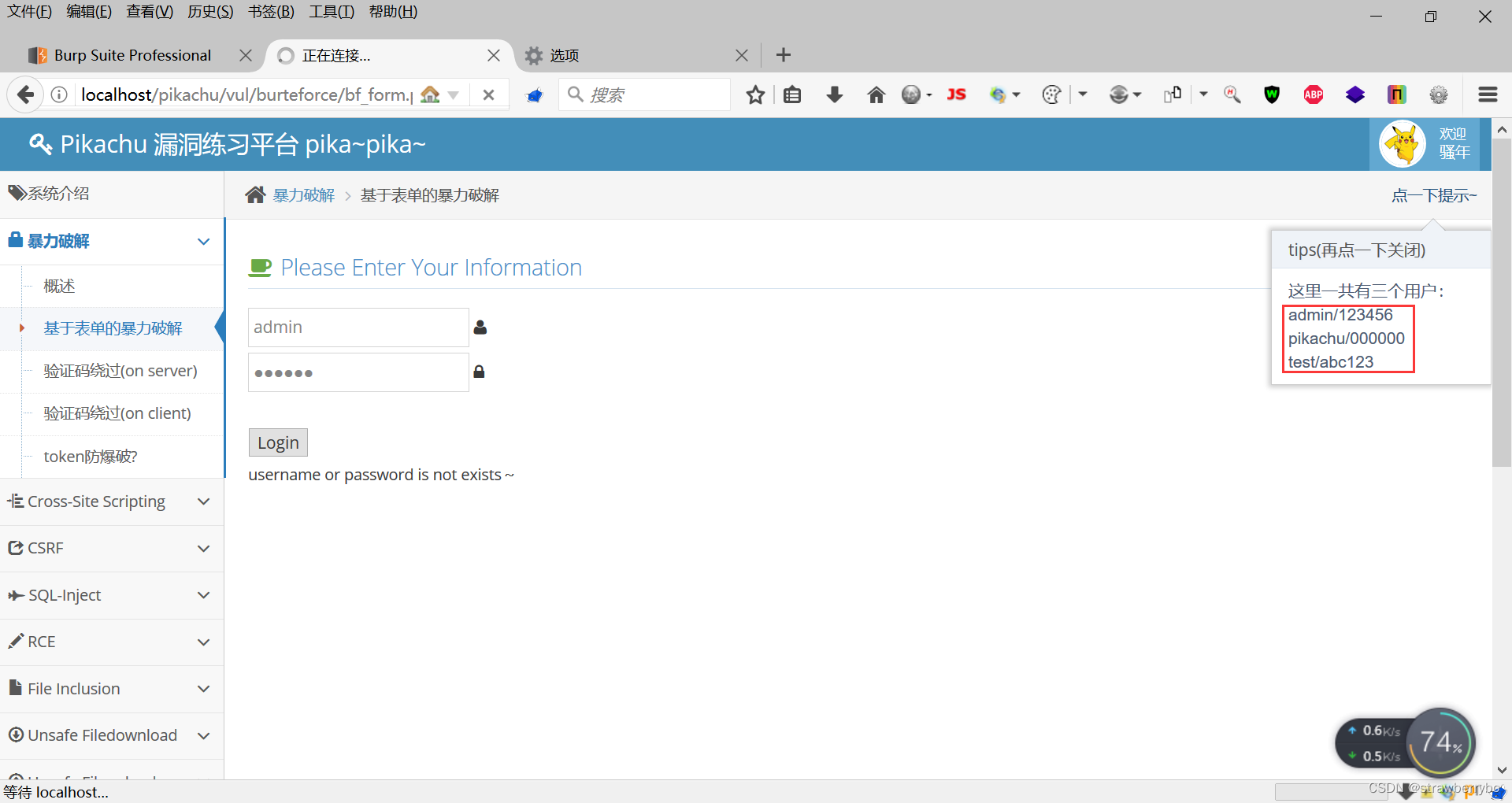

输入一个账号密码测试

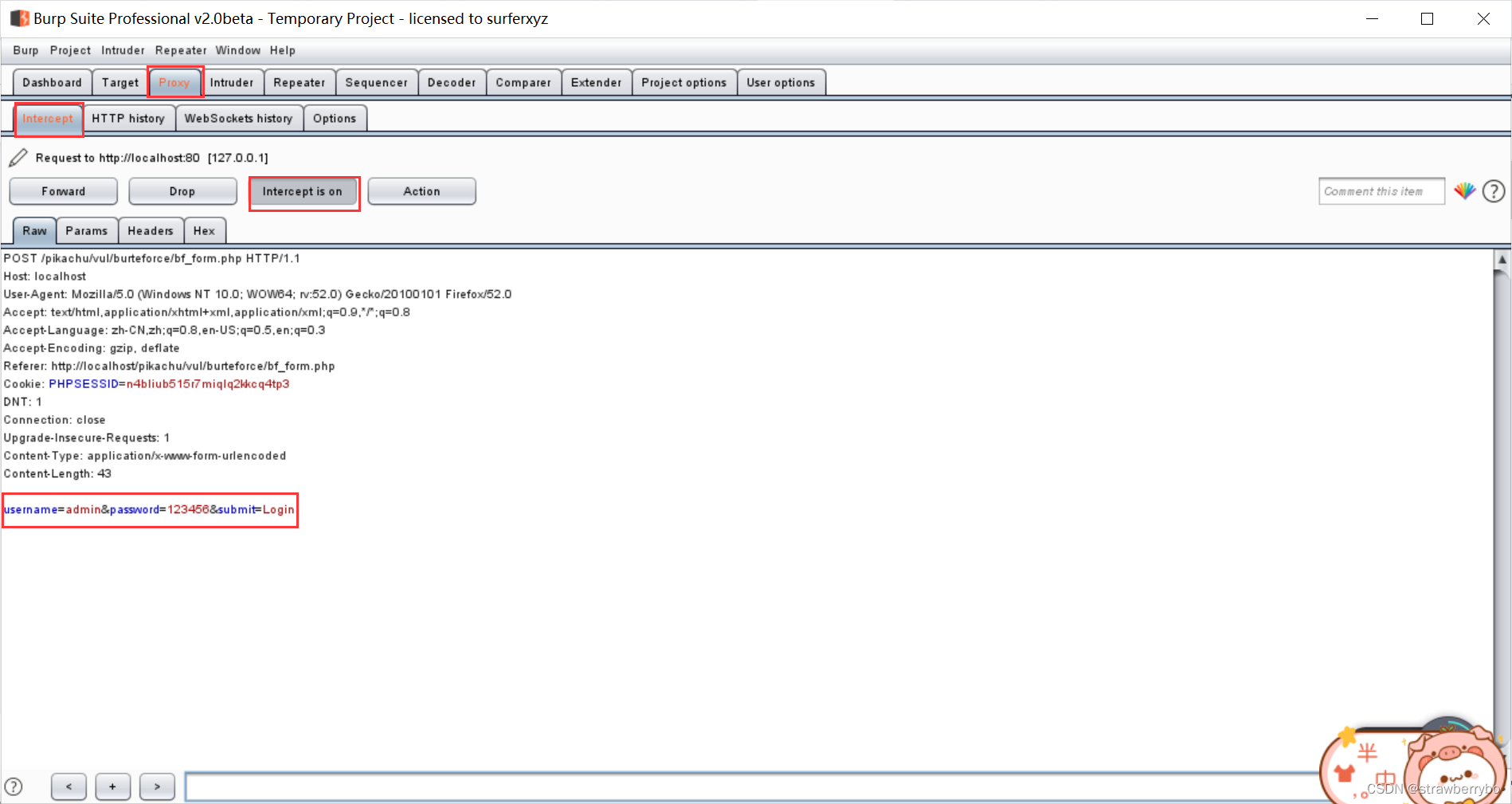

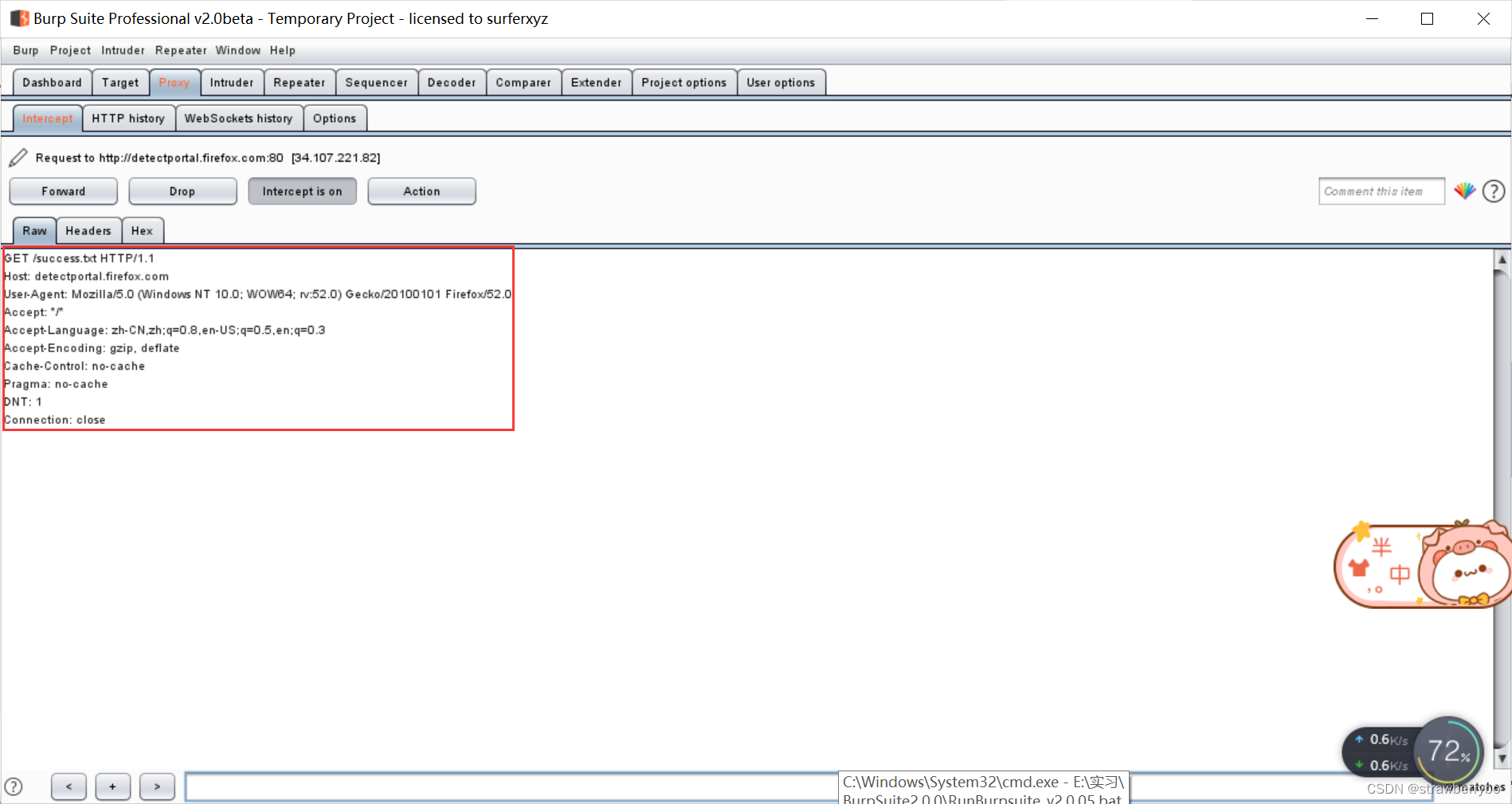

进入Burp Suite查看发送的包

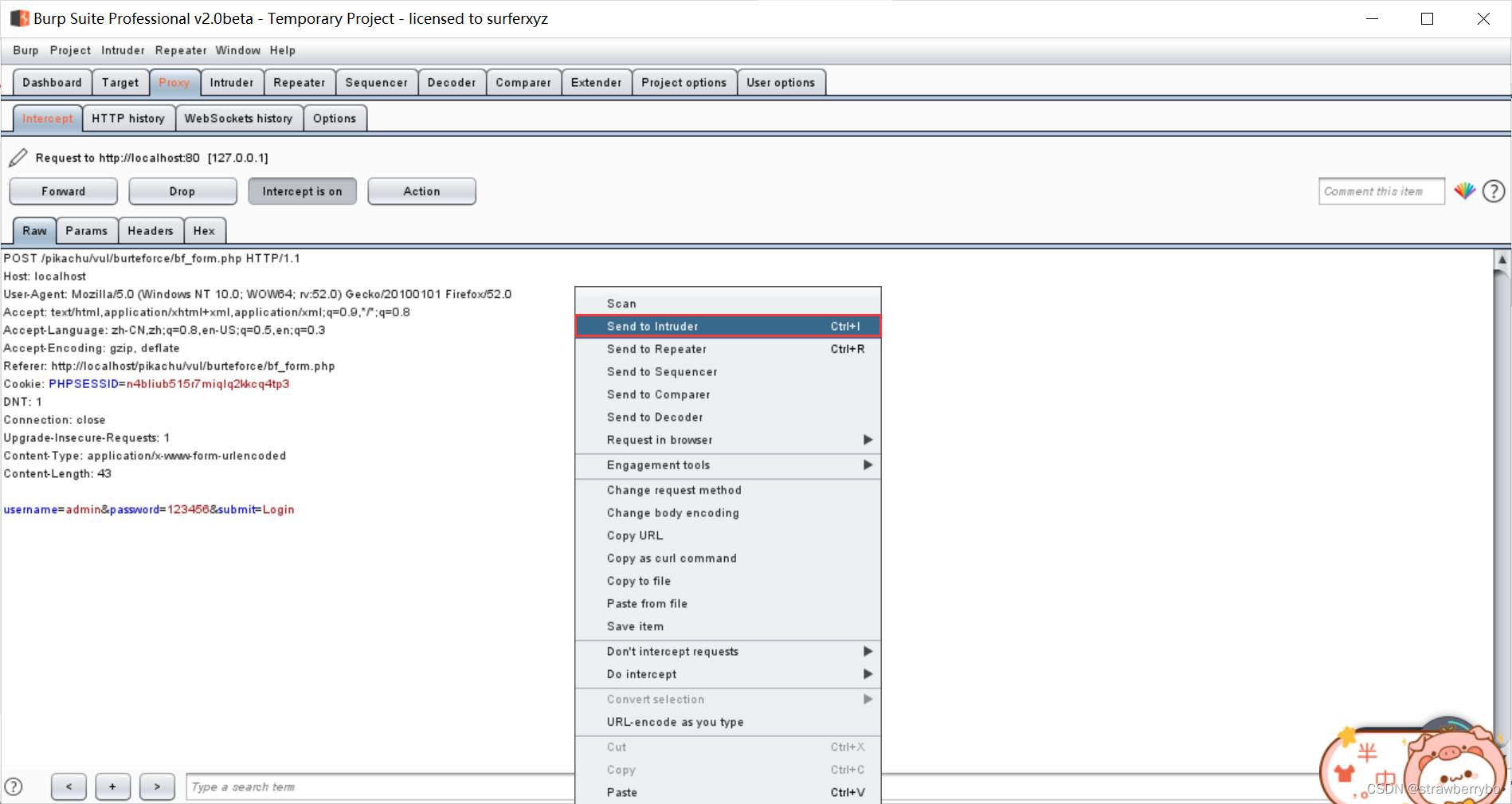

发送至Intruder模块

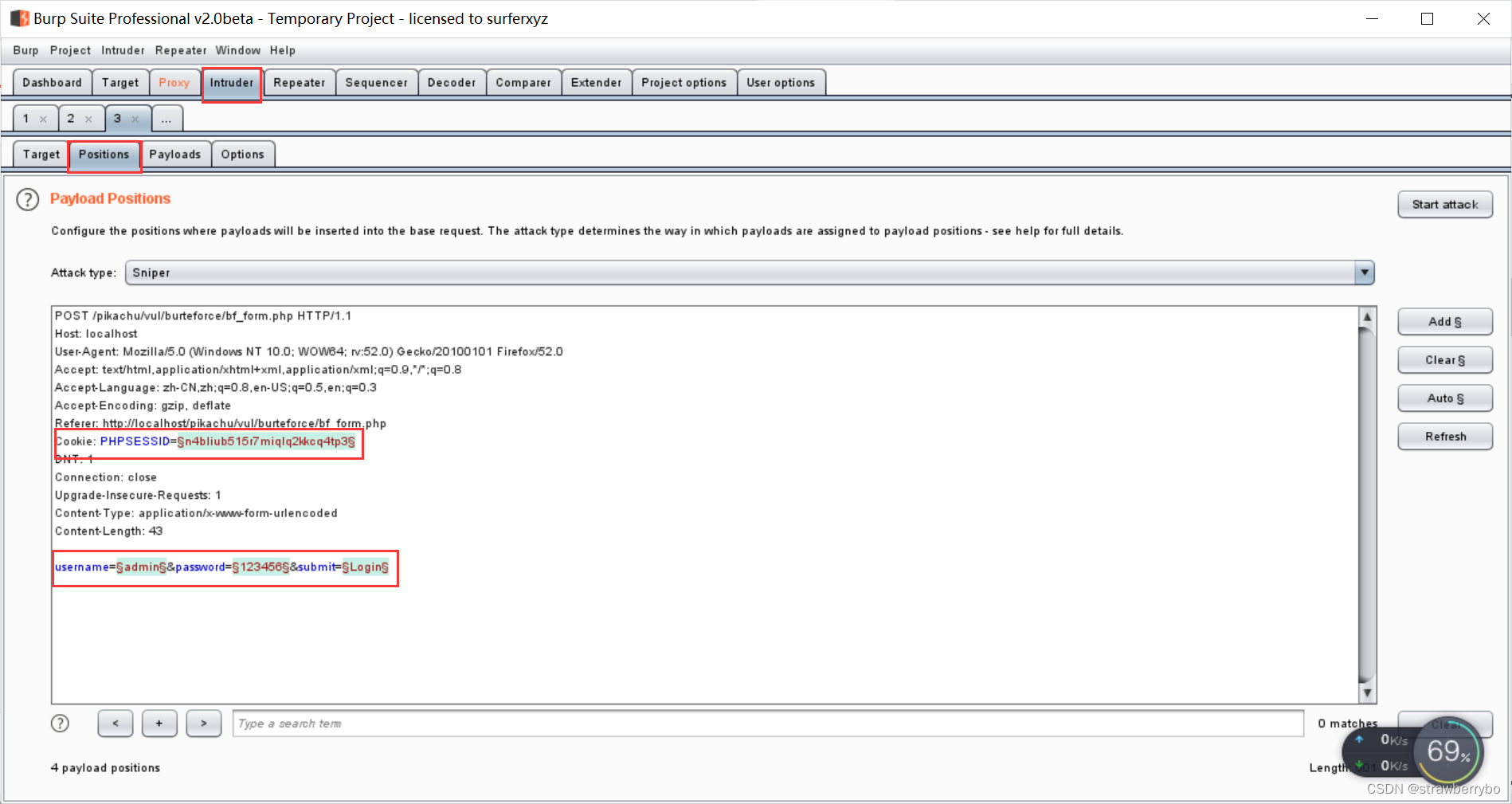

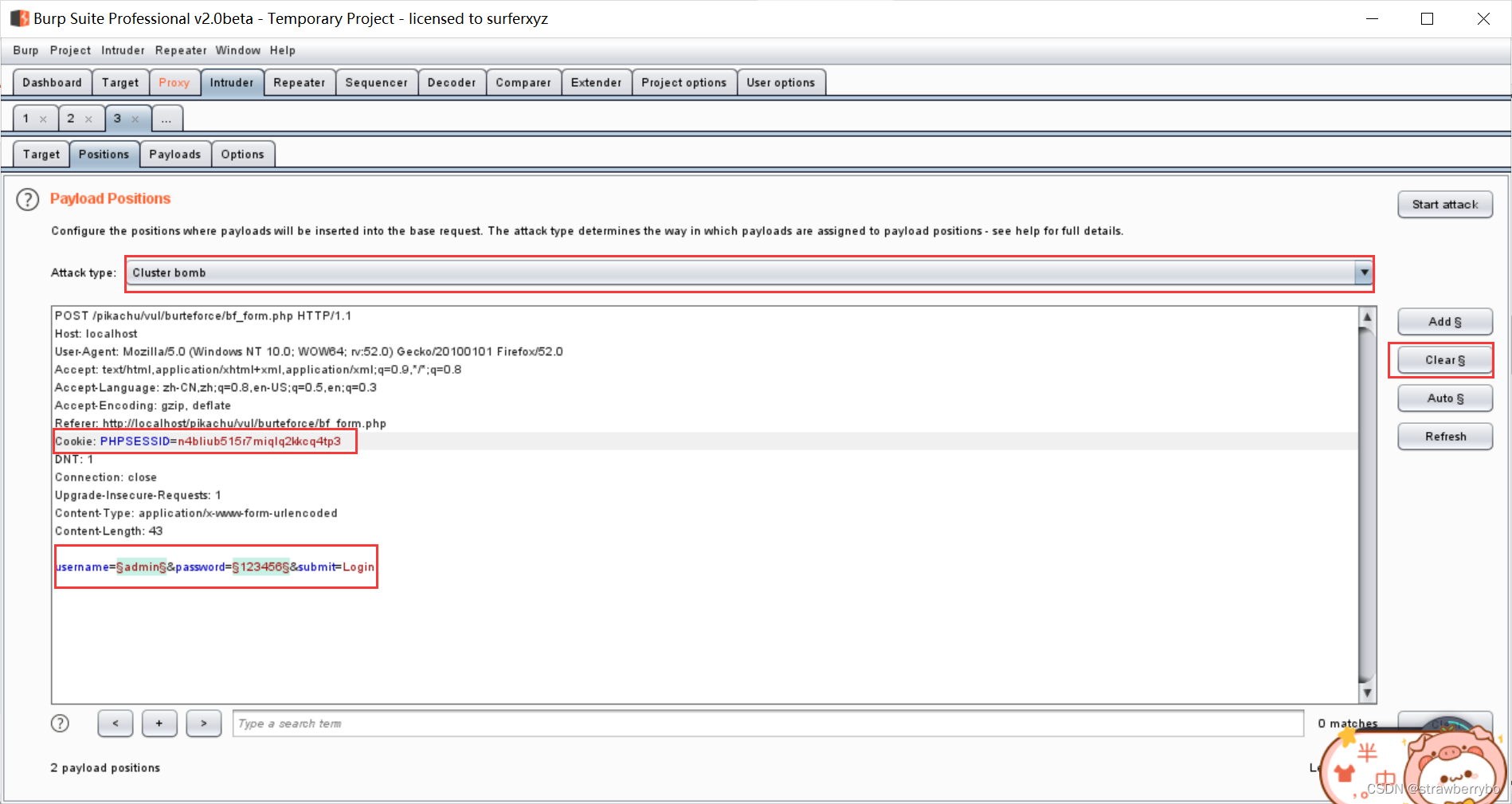

进入Intruder ->Positions模块

设置攻击类型Attack type、变量(使用Clear清除该变量)

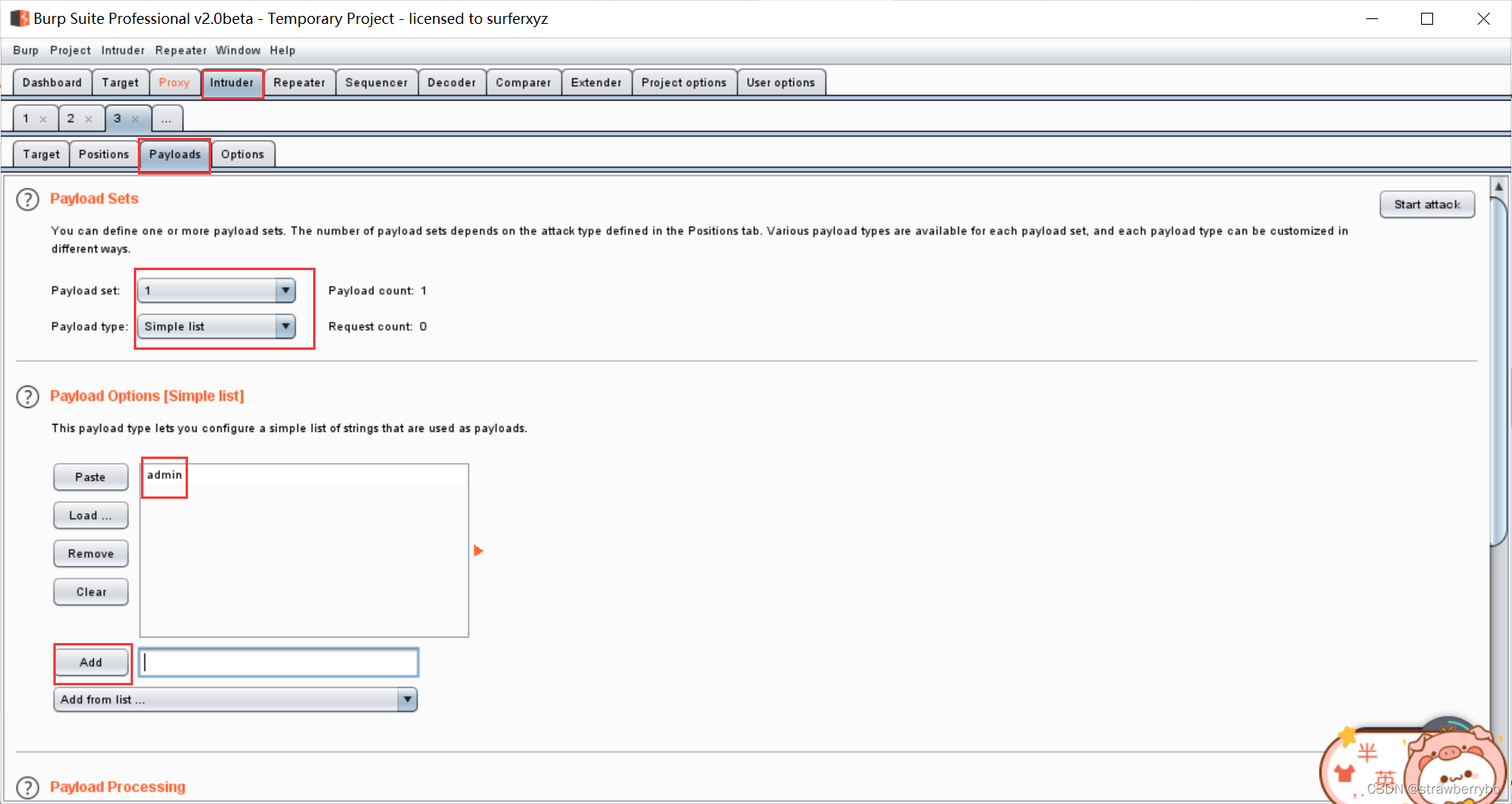

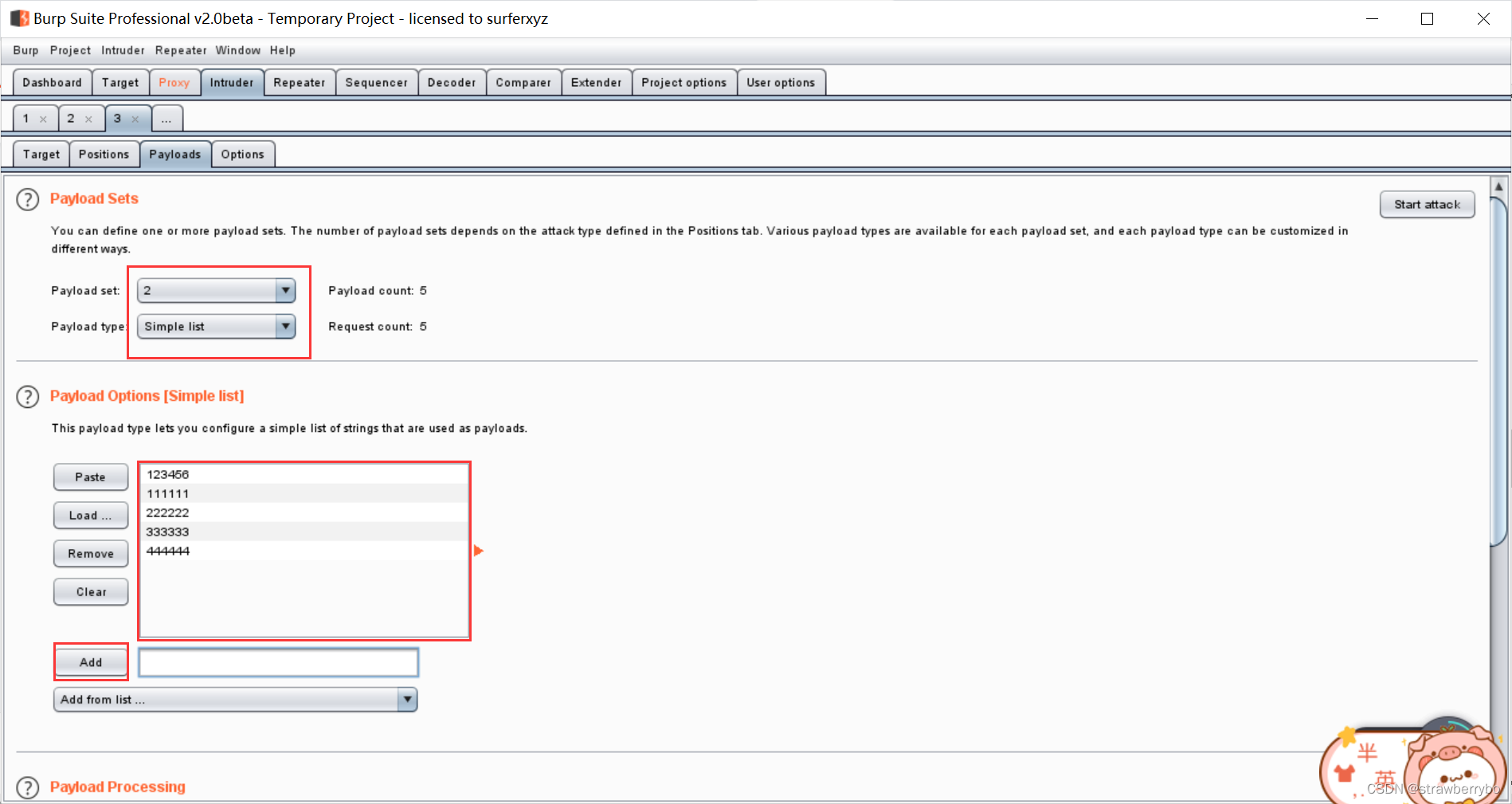

进入Intruder ->Payloads模块

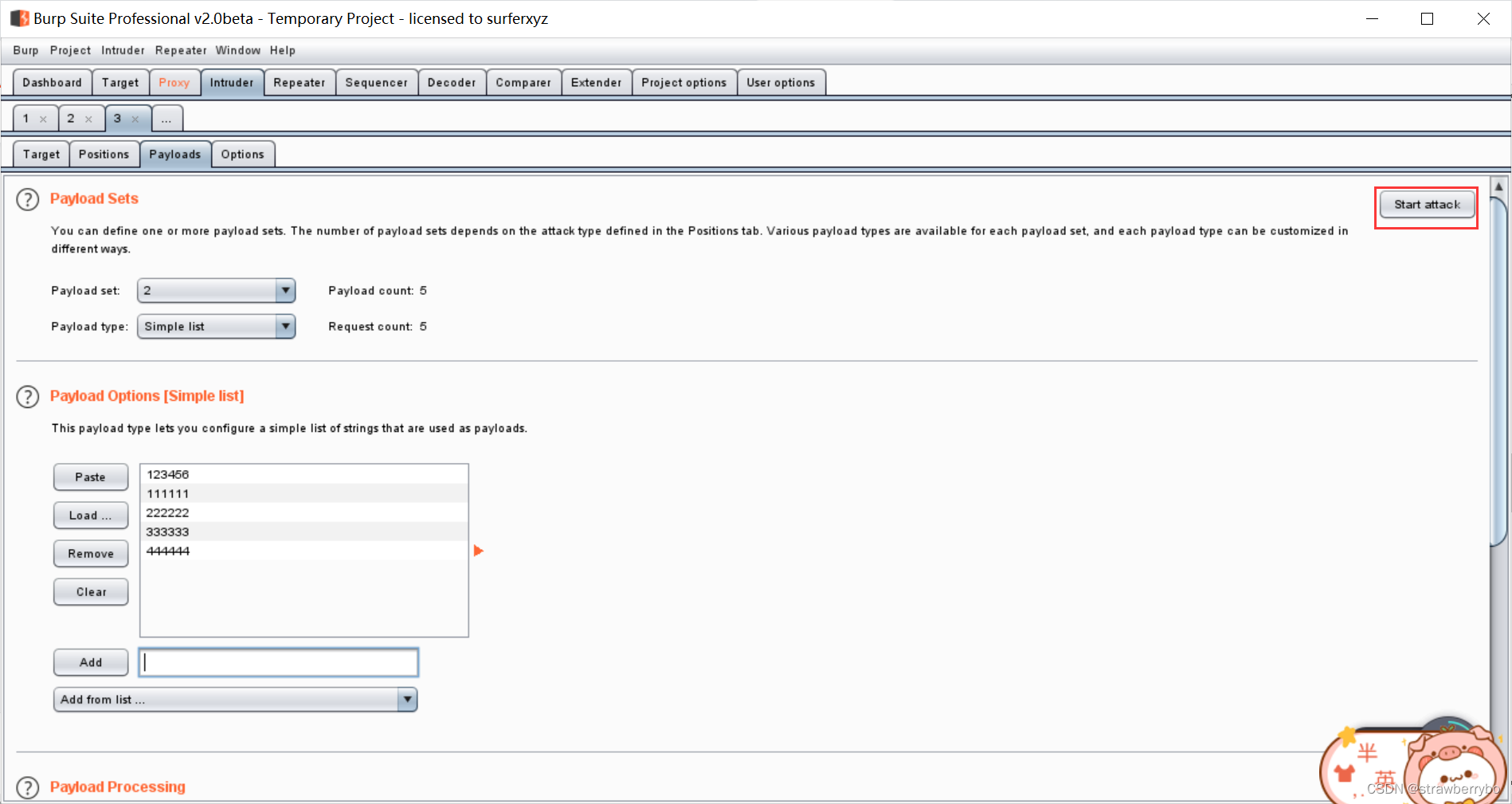

开始攻击

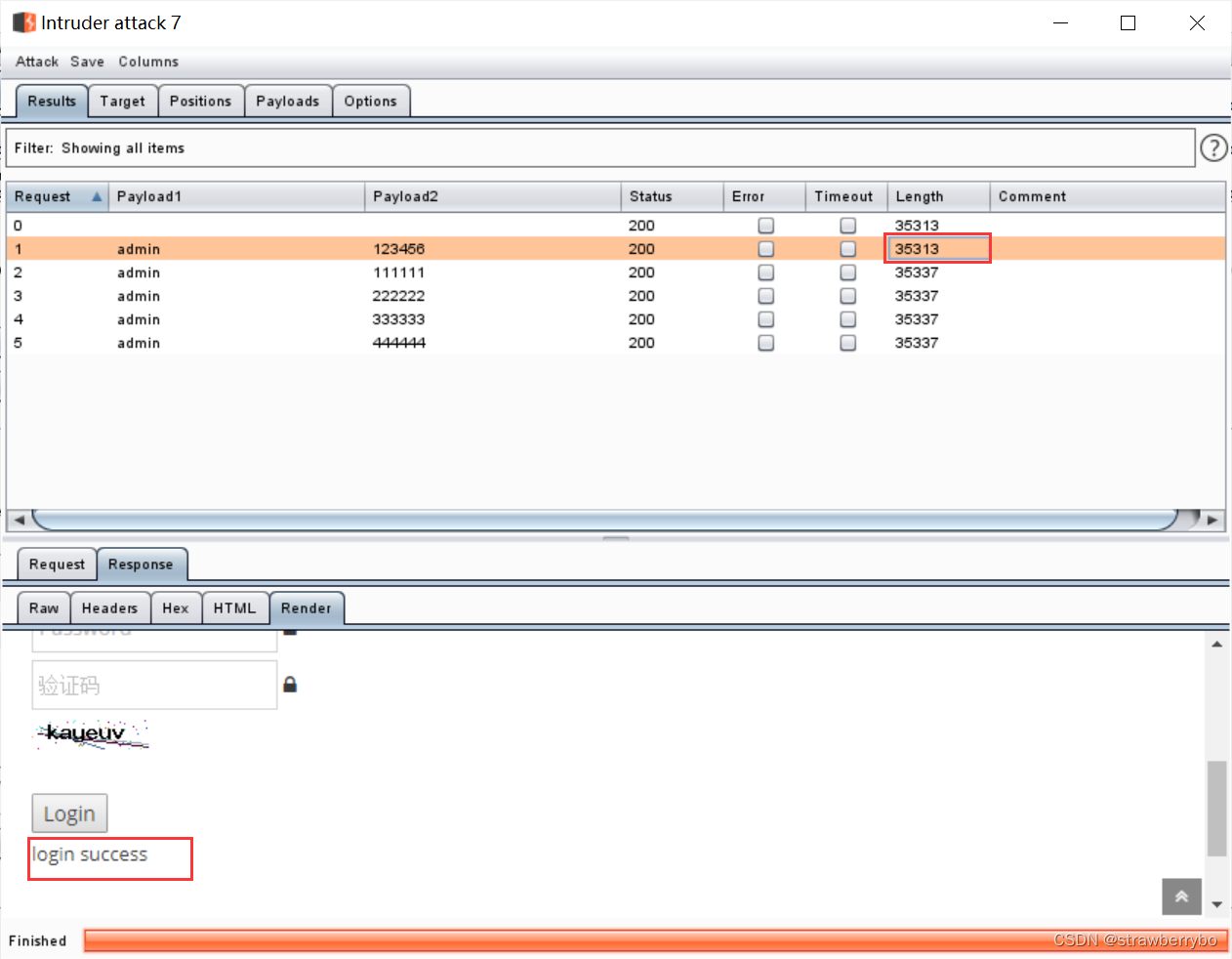

攻击成功,正确密码的长度和其他密码长度不一样

操作:

1.启动Burp Suite,Next ->Start Burp ->Proxy ->intercept

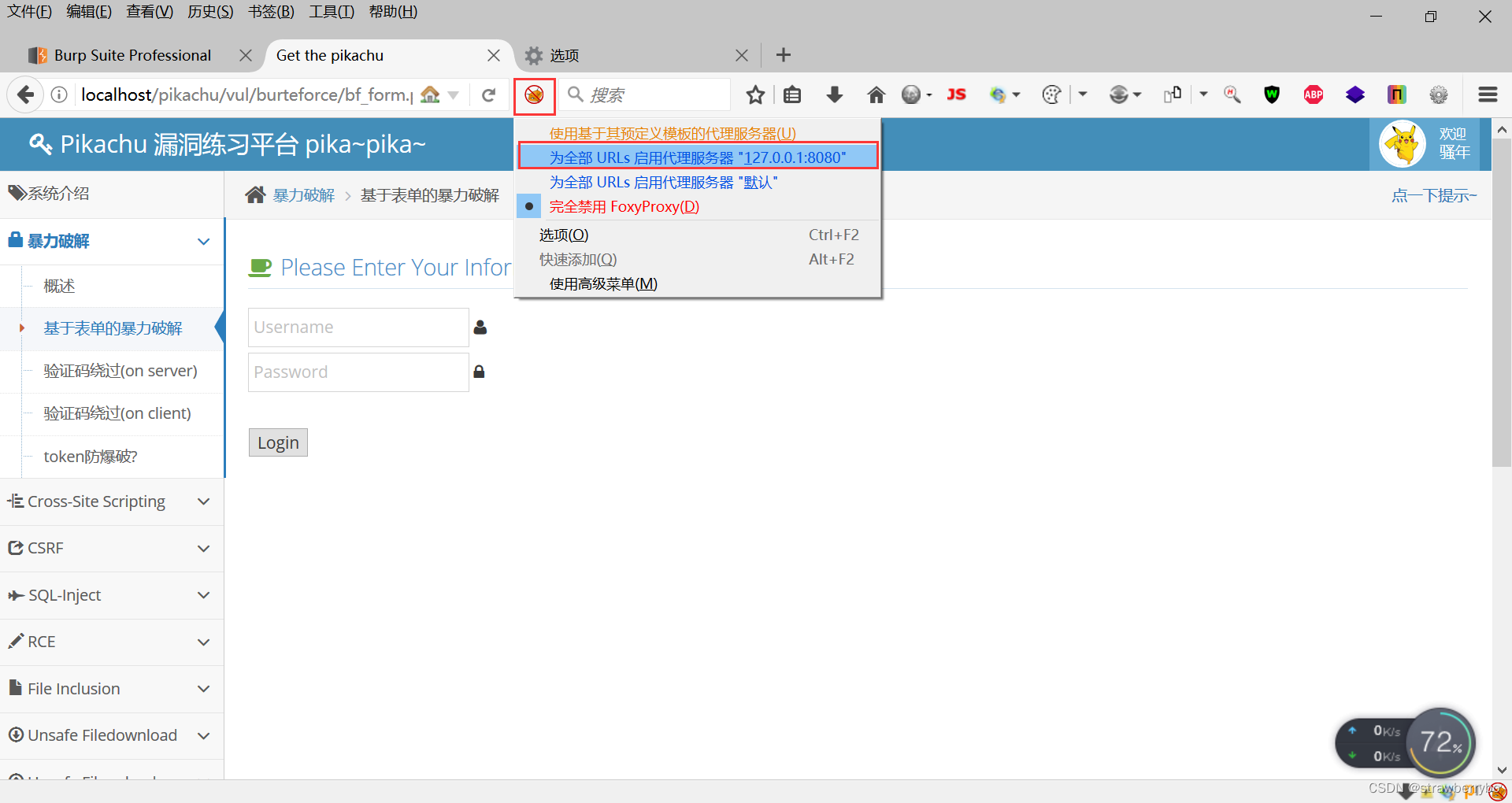

2.启动火狐,进入页面http://localhost/pikachu/vul/burteforce/bf_form.php

3.Burp Suite中由 变成

变成

4.火狐打开FoxyProxy,输入username(如admin)和password(如123456),点击Login

(注:若出现下图,则Burp Suite抓包失败,重复步骤3,4)

(注:此处用这三个用户才能攻击成功获得密码)

2)验证码绕过(on server)

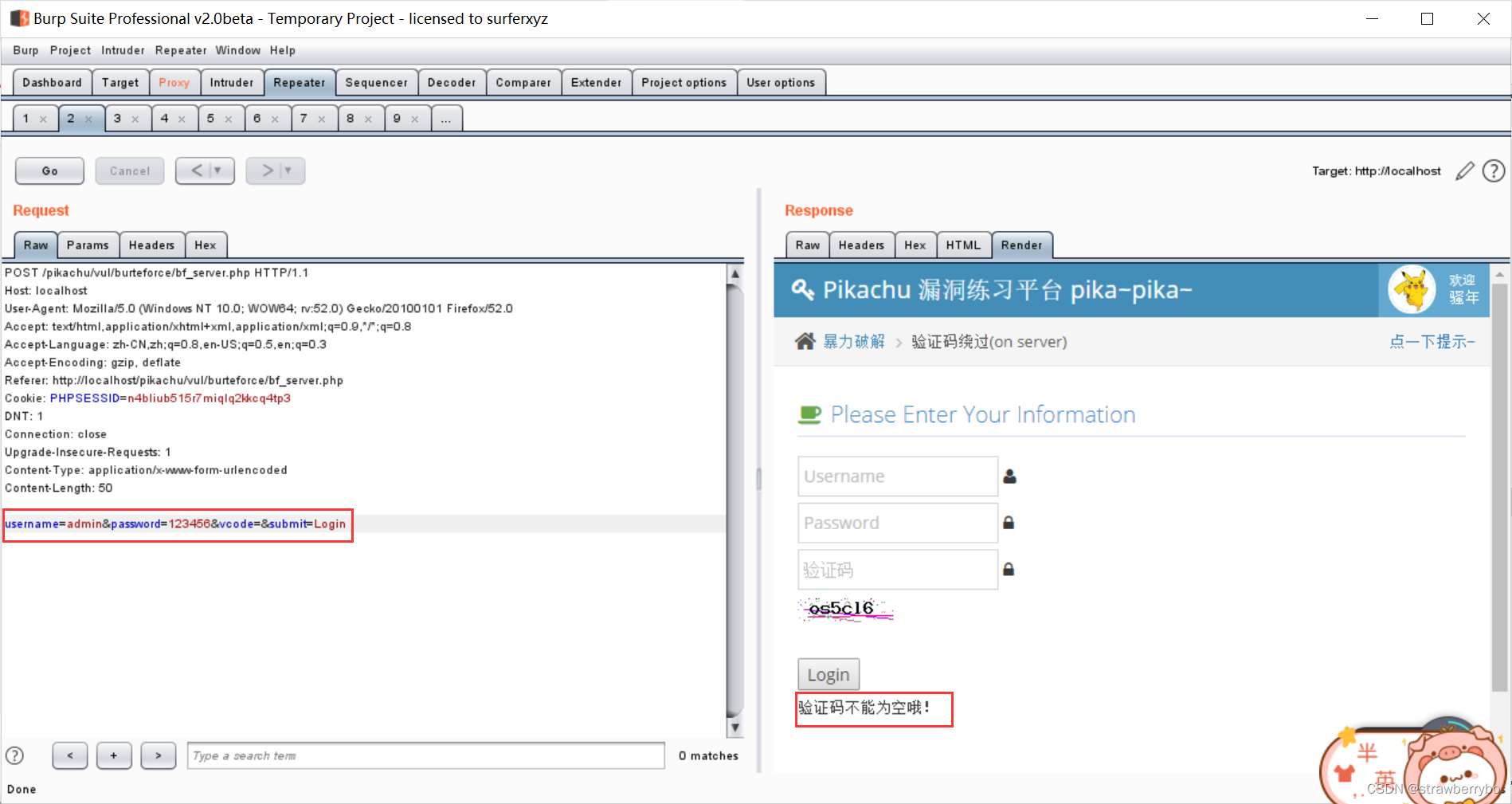

1.验证码为空会显示

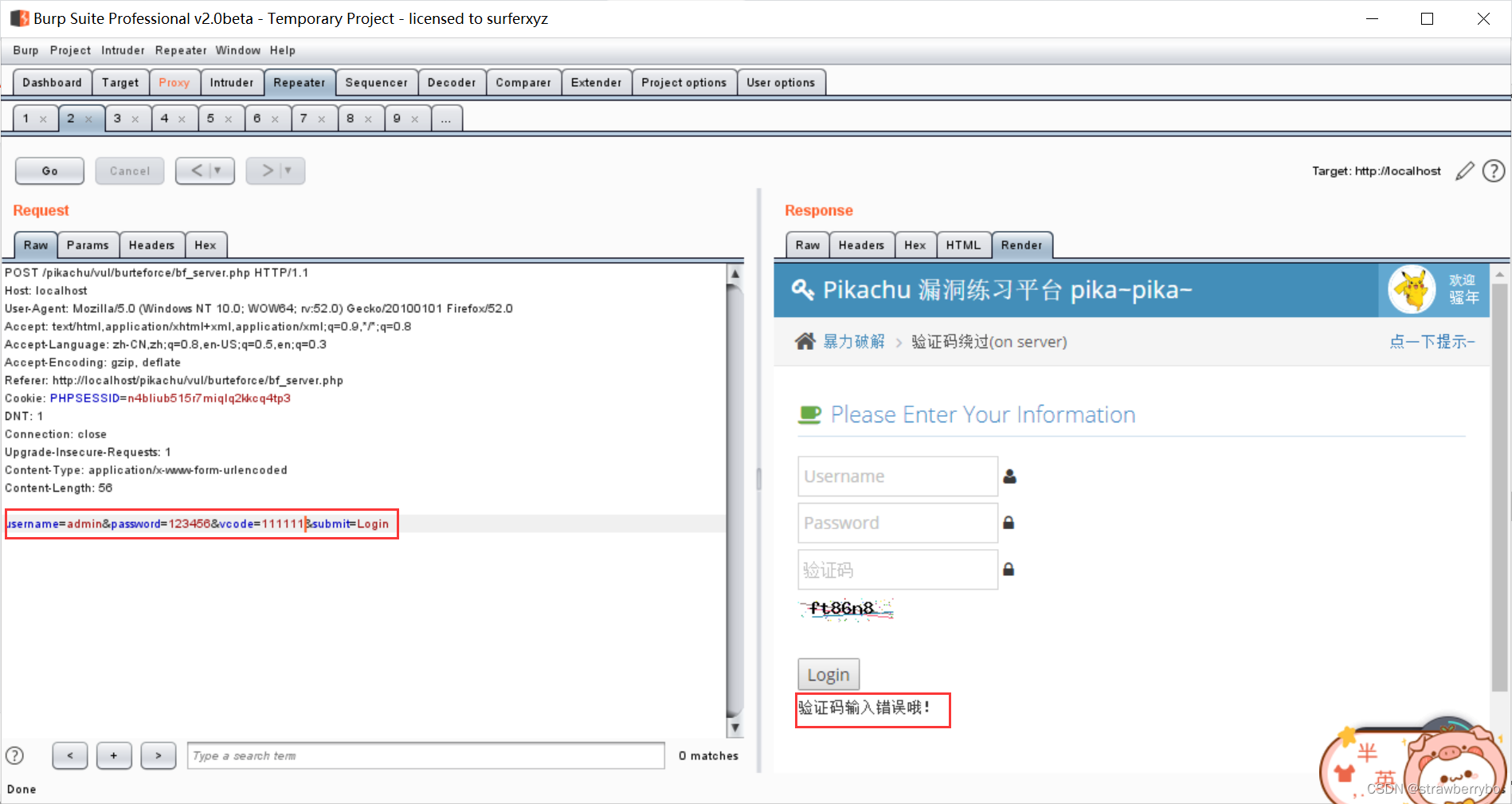

2.验证码错误会显示

3.验证码能重复使用

该实验通过重复利用某一正确的验证码,而不断改变username和password进行对应关系的破解。

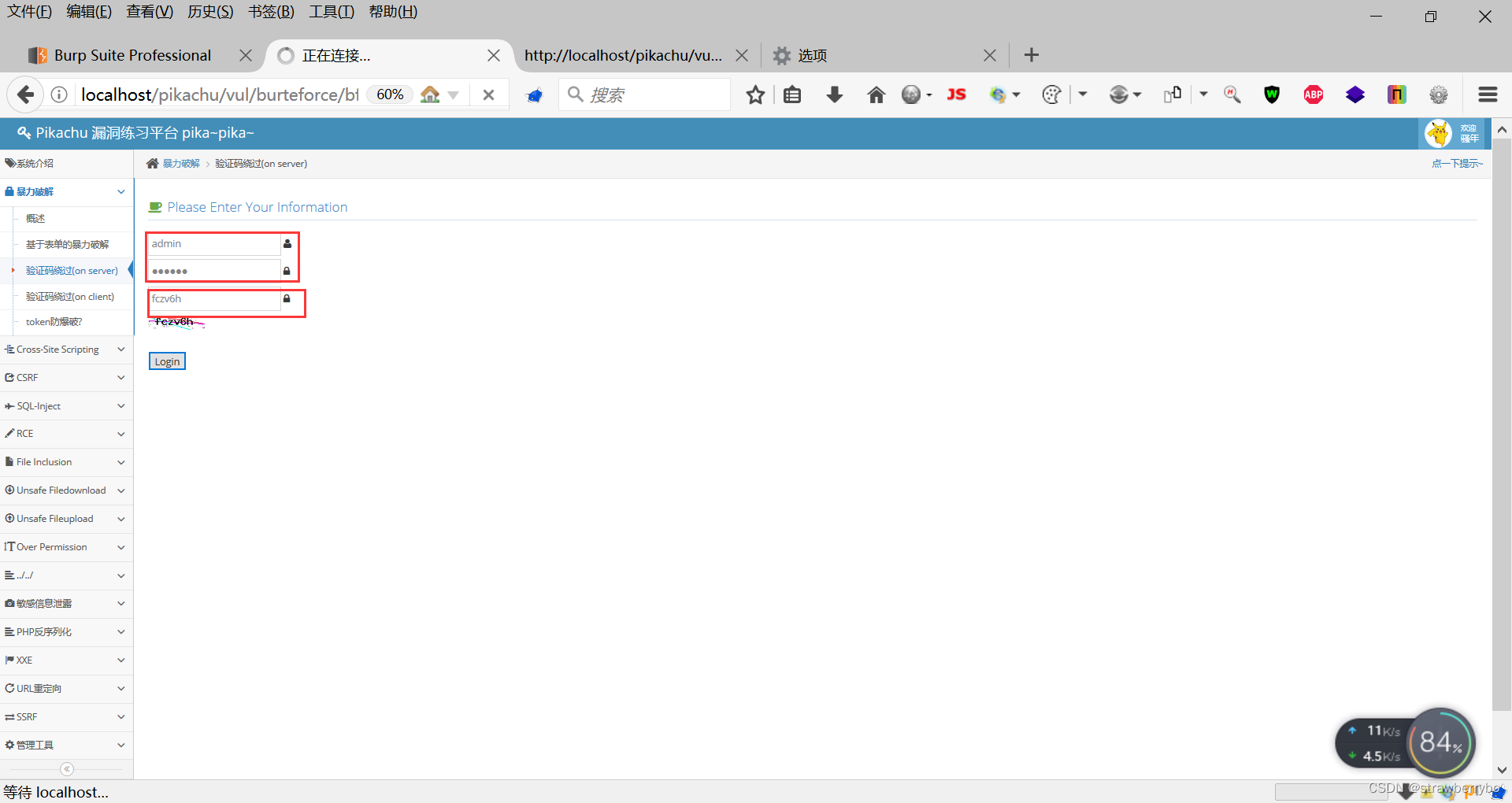

输入一个账号密码测试

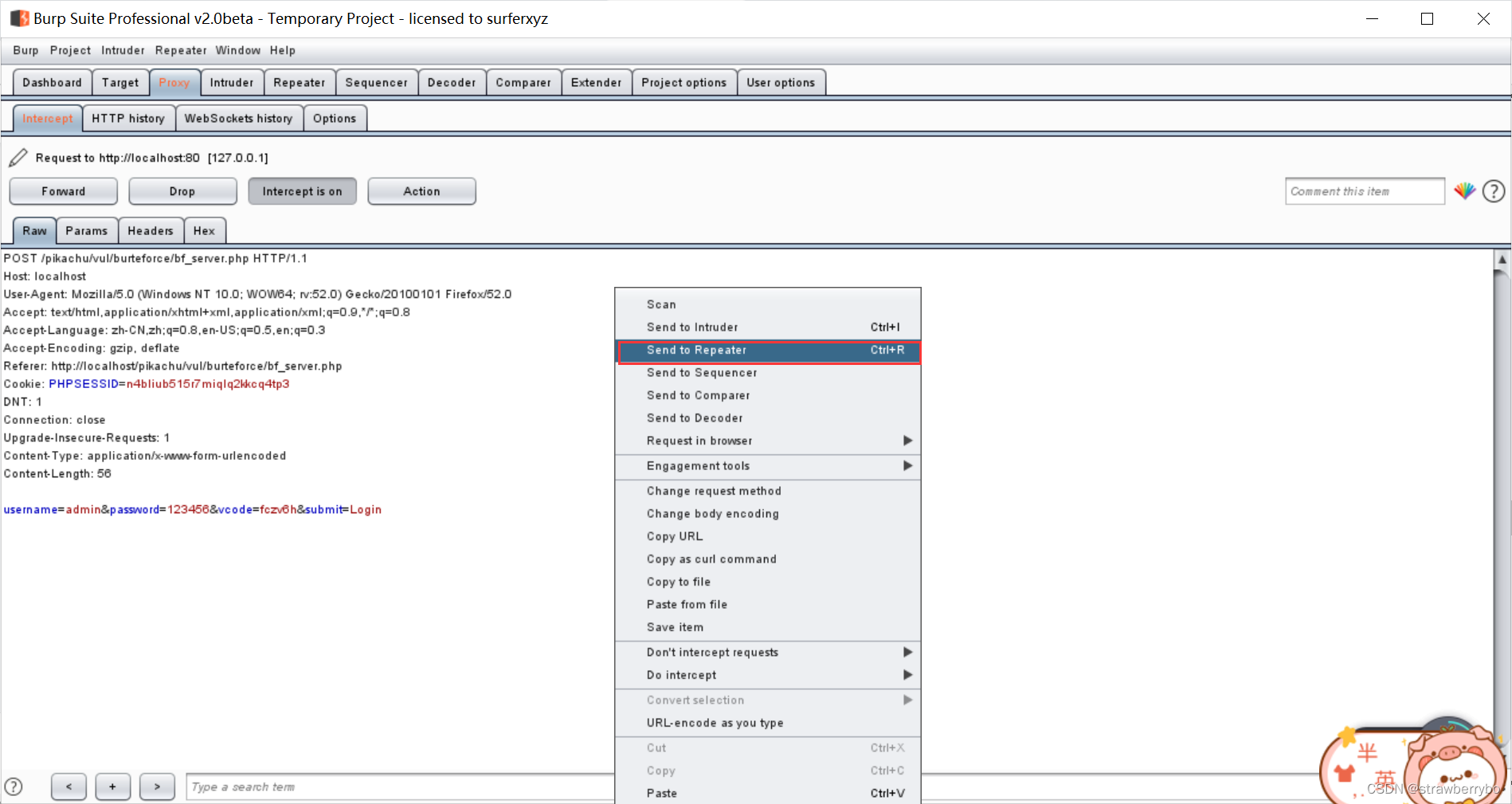

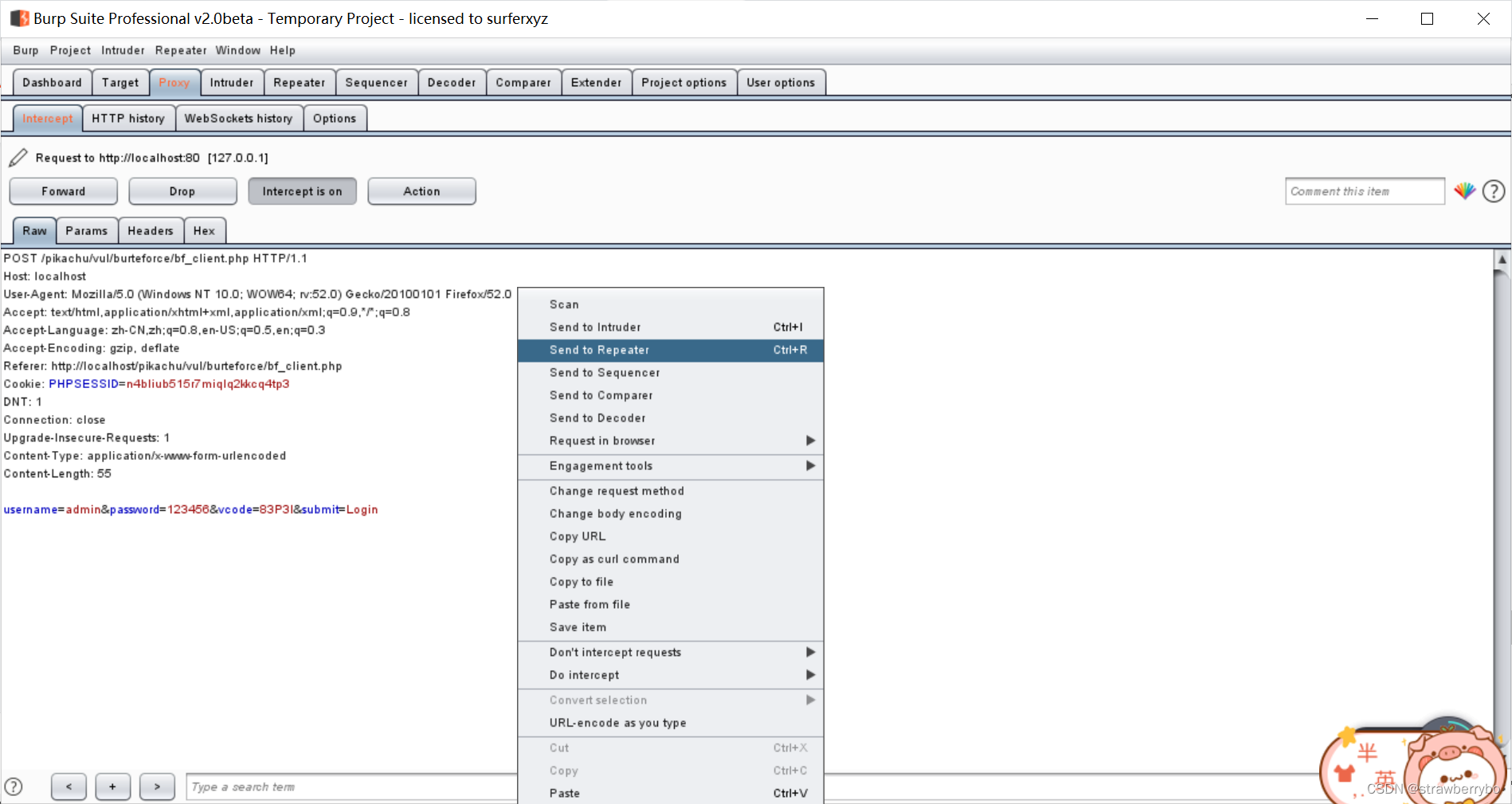

进入Burp Suite查看发送的包,并发送至Repeater模块

进入Burp Suite查看发送的包,并发送至Repeater模块

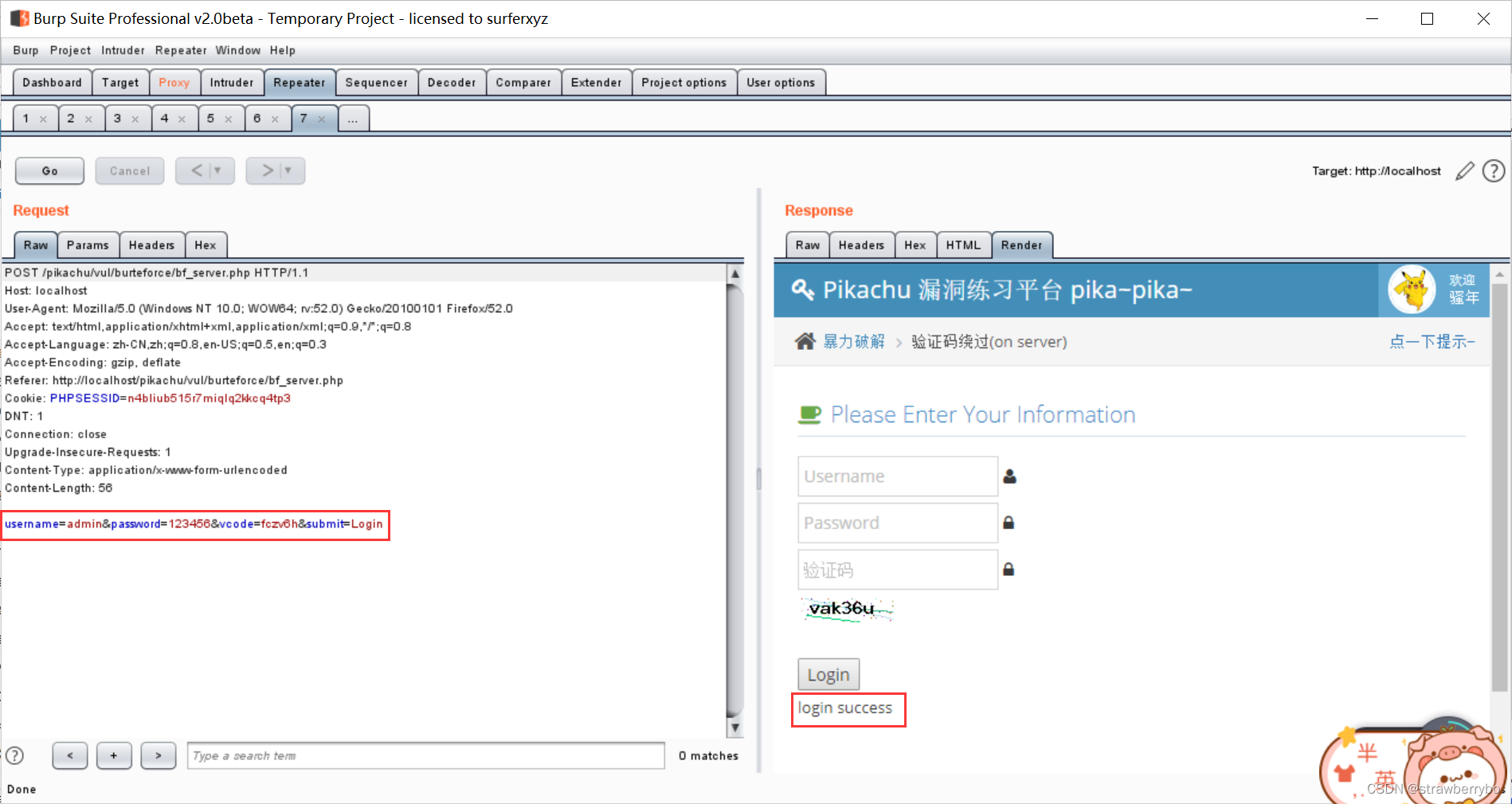

进入Repeater模块,点击go,提示为login success

验证码为空出现提示

修改验证码后提示

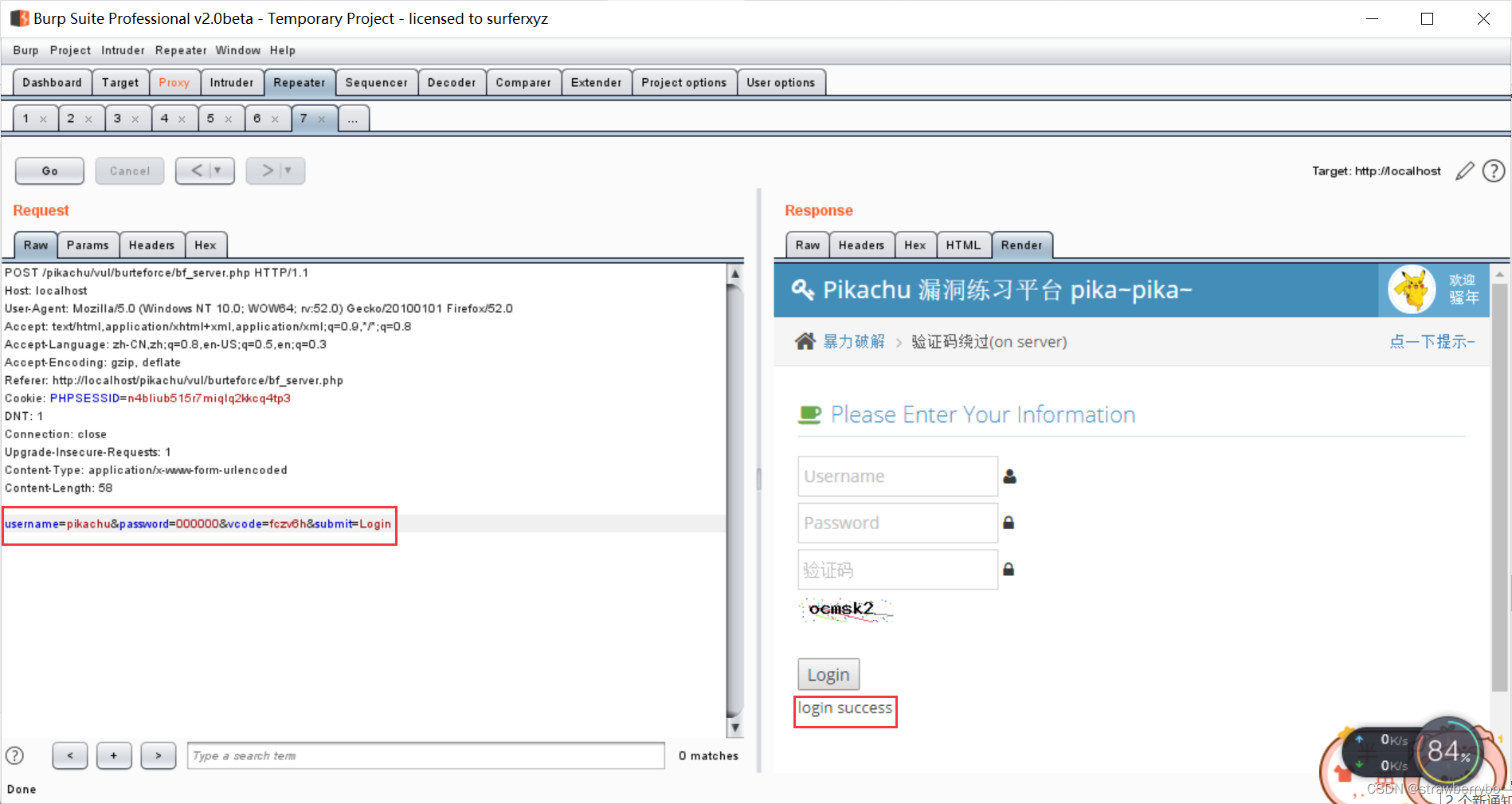

修改用户名和密码,验证码不变,提示仍然是login success,说明验证码可以重复利用

发送至Intruder模块,与基于表单的暴力破解的步骤类似

最后攻击成功,正确密码的长度和其他密码长度不一样

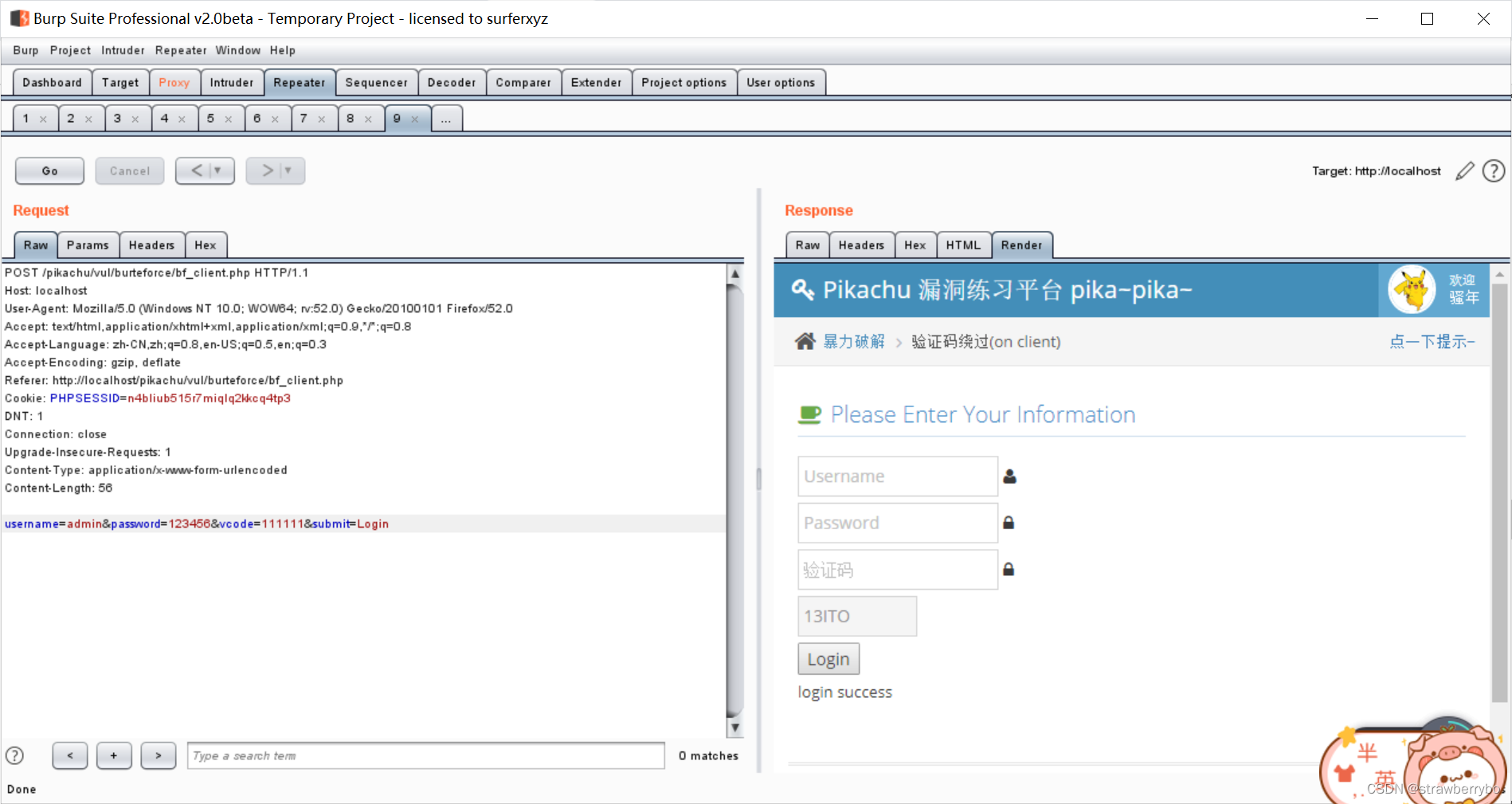

3)验证码绕过(on client)

1.验证码为空不报错

2.验证码错误不报错

输入一个账号密码测试

进入Burp Suite查看发送的包,并发送至Repeater模块

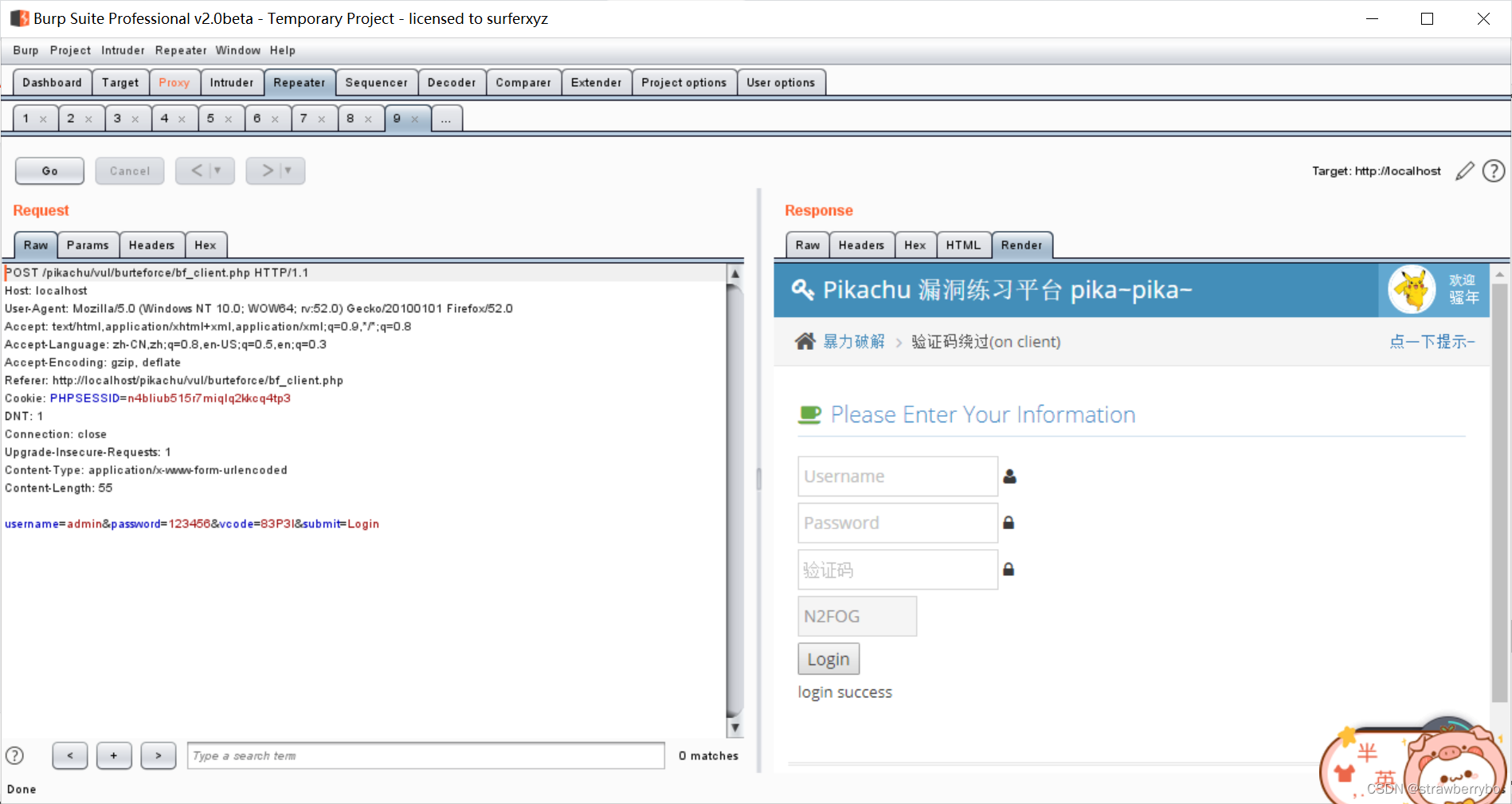

进入Repeater模块,点击go,提示为login success

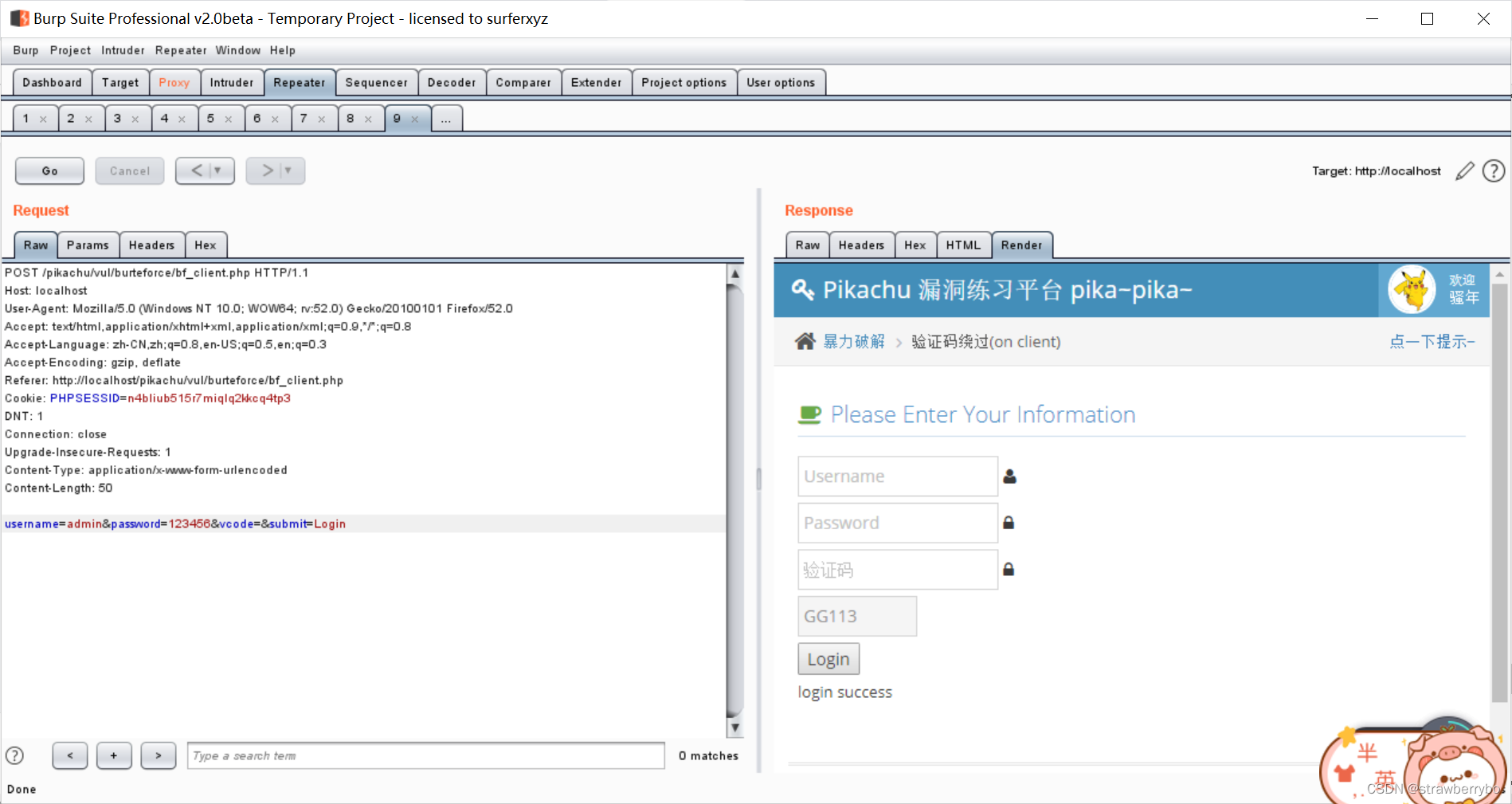

验证码为空,提示仍然是login success,不报错

修改验证码,提示仍然是login success,不报错

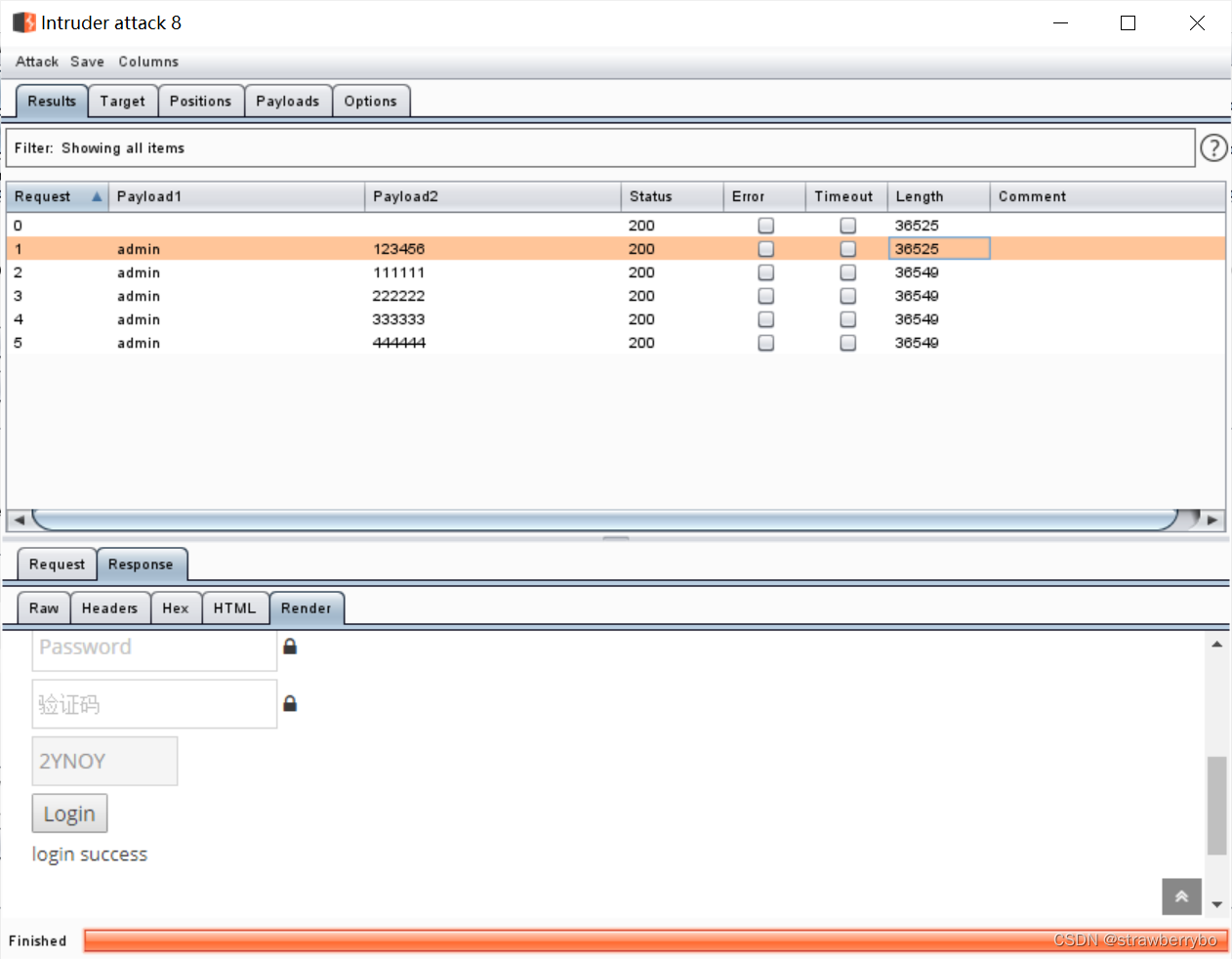

发送至Intruder模块,与基于表单的暴力破解的步骤类似

最后攻击成功,正确密码的长度和其他密码长度不一样

3281

3281

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?