一.前言

记录自己在实现这个流程遇到的各种问题,因为我也是看了许多优质的文章以及组内大佬的帮助下才弄成的,这里推荐一个大佬的文章,写的非常优秀,比我这篇文章写得好得很多,最后我也是看这个大佬的代码最终才实现的,特别鸣谢。看这篇文章前提你得足够的了解AD,kerberos,ldap等,CSDN这类文章就很多,我就不献丑了。

LDAP/SASL/GSSAPI/Kerberos编程API(2)--krb5客户端

LDAP/SASL/GSSAPI/Kerberos编程API(3)--LDAP/SASL

不止这两篇,大佬很详细可自行查看

二,环境支持

AD服务器:Windows server 2022 中文版

Linux:ubuntu 20

openldap:sudo apt-get install libldap-dev //代码所需要的ldap.h

GSSAPI支持:sudo apt-get install libsasl2-modules-gssapi-mit //使LDAP支持GSSAPI认证,kerberos属于GSSAPI认证方式之一,否则运行时会出现下面报错。

Error: Unknown authentication method Additional info: SASL(-4): no mechanism available: No worthy mechs foundkrb5环境支持:sudo apt-get install krb5-user //krb5API的调用,因为kerberos认证过程中产生的TGT票据是我们手动调用API实现的 ,而并非使用kinit生成。

三,API详解

1.生成TGT票据

因为我写的是公司项目代码,不可以拿出来,我就直接引用前言大佬的代码了,冒犯还请联系我删除。各个API的功能和参数作用我都写在代码块中了,注释是我加的,代码是大佬的。

大致流程:1.初始化安全的上下文->2.使用用户名,密码换区TGT->3.通过TGT换区票据

#include <ldap.h>

#include <stdio.h>

#include <stdlib.h>

#include <krb5.h>

//krb5_get_init_creds_password函数所使用的回调函数,这个函数必须返回成功值 LDAP_SUCCESS,否则基本都失败,因为我通过循环试了1000值。不需要了解他的功能,我猜测的是这个函数能够在我们进行最后的bind之前进行其他的判断,如果失败不返回LDAP_SUCCESS,作为最后一道屏障

static int _ldap_sasl_interact( )

{ return LDAP_SUCCESS;

}

int main()

{

krb5_context context = NULL;

krb5_error_code krberr;

krb5_principal kprincpw = NULL;

krb5_creds * my_creds_ptr = NULL;

krb5_creds my_creds;

const char * errmsg;

//初始化一个安全的上下文,后续的操作都是基于context,可以把他看成是基石

krberr = krb5_init_context(&context);

if (krberr) {

//这个API能够解析错误码,分析出特定的错误信息,将其存储在errmsg中,然后打印到终端查看

errmsg = krb5_get_error_message(NULL, krberr);

printf("Err: Kerberos context initialization failed -> %s\n", errmsg);

goto cleanup;

}

//这个API是你用户的信息(第二个参数)转化成krb中的格式存储在kprincpw中

用户信息的组成"<认证的用户名>@<AD服务器的域名>"

krberr = krb5_parse_name(context, "krblinlin@CTP.NET", &kprincpw);

if (krberr) {

errmsg = krb5_get_error_message(context, krberr);

printf("Err: Failed to parse princpal %s -> %s\n", errmsg);

goto cleanup;

}

//用户的密码,哈哈,这个谁都看得出来吧

const char *password="linlin";

printf("begin get init creds password\n");

//使用用户的信息,密码换取TGT票据,并且拿到将凭证放my_creds中,但是这个凭证不是TGT,而是最后一次认证使用的

krberr = krb5_get_init_creds_password(context, &my_creds,kprincpw, (char *)password,NULL,NULL,0,NULL,NULL);

if (krberr) {

errmsg = krb5_get_error_message(context, krberr);

printf("Err: Failed to get init creds password -> %s\n", errmsg);

goto cleanup;

}

// my_creds_ptr = &my_creds;

printf("get init creds password OK\n");

//--v

krb5_ccache ccache = NULL;

//从内存中获取TGT票据,将其放入到ccache的变量中,便于后面换取TGS票据,就是服务器的最终通行证

krberr = krb5_cc_resolve(context, "MEMORY:dhcp_ld_krb5_cc", &ccache);

//从/tmp/krb5cc_1000中获取TGT票据,这个文件是自动生成的,将其存储到ccache中便于后面换取TGS票据,安全性上看来,确实没有从内存中获取TGT票据更安全,因为这个是可视化的,你甚至可以自己打开查看

//krberr = krb5_cc_resolve(context, "FILE:/tmp/krb5cc_1000", &ccache);

if (krberr) {

errmsg = krb5_get_error_message(context, krberr);

printf("Err: Couldnt resolve ccache -> %s\n", errmsg);

goto cleanup;

}

//初始化ccache,相当于清空,但是你的ccache却不能是空的,我怀疑这个函数内存做的处理是,先是利用ccache中存储的TGT票据生成TGS服务票据,然后再清空。这里也能看见API还指定了用户名,说明生成的TGS是有对应关系的。

krberr = krb5_cc_initialize(context, ccache, kprincpw);

if (krberr) {

errmsg = krb5_get_error_message(context, krberr);

printf("Err: Failed to init ccache -> %s\n", errmsg);

goto cleanup;

}

//这个函数的作用我是有点迷的,这里又将my_creds的凭据放到ccache中又进行了一次认证,因为kerberos的认证是繁琐的,多次认证,我暂且这样理解吧,因为通过抓包发现也是进行了多次response

krberr = krb5_cc_store_cred(context, ccache, &my_creds);

if (krberr) {

errmsg = krb5_get_error_message(context, krberr);

printf("Err: Failed to store credentials -> %s\n", errmsg);

goto cleanup;

}

printf("Successfully store creds\n");2.将LDAP句柄指针和用户信息绑定

因为后续需要使用LDAP协议去管理AD服务器,例如增删改查用户的信息,例如我就进行了搜索用户邮箱的操作,这里没看大佬代码,因为我觉得我的更利于直观理解。

LDAP *ld;

int rc;

unsigned long version = LDAP_VERSION3; //使用LDAP的v3版本

//初始化一个LDAP句柄指针ld,后面的操作全是基于LDAP句柄指针,和上分的context差不多

if (( rc = ldap_initialize(&ld,"ldap://192.168.1.11/")) != LDAP_SUCCESS) //#12

//if (( rc = ldap_initialize(&ld,"ldap://127.0.0.1/")) != LDAP_SUCCESS)

{

return(1);

}

//与服务器协商使用V3版本吗

rc = ldap_set_option(ld,LDAP_OPT_PROTOCOL_VERSION,(void*)&version);

//除了第6个参数其他都可以默认,第六个参数就是上分提到返回LDAP_SUCCESS的回调函数,这里大佬的代码是有一点问题的,因为它回调函数是返回int类型的,然而这里的参数的数据类型是一个宏定义,我这里看不了,下次补充进来,最后解决办法是将回调函数的返回类型换成这个宏定义,最后转换一下就行了。到这里就bind成功了,完成第四步的配置文件后,可以进行增删改查了

if ((rc=ldap_sasl_interactive_bind_s(ld,NULL,"GSSAPI",NULL,NULL,LDAP_SASL_AUTOMATIC, _ldap_sasl_interact,NULL) ) != LDAP_SUCCESS)

{ printf ("Error: %s\n",ldap_err2string (rc));

char *msg=NULL;

ldap_get_option( ld, LDAP_OPT_DIAGNOSTIC_MESSAGE, (void*)&msg);

printf ("Additional info: %s\n", msg);

ldap_memfree(msg);

return(1);

}

LDAPMessage *res;

if ((rc=ldap_search_ext_s(ld,"",LDAP_SCOPE_ONELEVEL,NULL,NULL,0,NULL,NULL,NULL,0,&res)!=LDAP_SUCCESS))

{ printf("ldap_search failed with 0x%x.\n",rc);

return(1);

}

printf("Success!\n");

LDAPMessage *entry = ldap_first_entry( ld, res );

int entry_count = ldap_count_entries(ld, res);

for (int i = 0 ; i < entry_count; i++)

{ printf("dn: %s\n",ldap_get_dn(ld, entry));

BerElement * ber;

char * attribute = ldap_first_attribute(ld,entry, &ber);

while(attribute)

{ printf ("attribute = %s\n",attribute);

attribute = ldap_next_attribute(ld,entry, ber);

}

ber_free(ber,0);

entry = ldap_next_entry(ld, entry);

}

//--^--

cleanup:

if (ccache) krb5_cc_close(context, ccache); //#13

if (kprincpw) krb5_free_principal(context, kprincpw);

if (my_creds_ptr) krb5_free_cred_contents(context, &my_creds);

if (context) krb5_free_context(context);

return 0;

}

四:环境的配置

第1步.在/etc/krb5.conf中添加服务器对应的信息(ubuntu)

[libdefaults]

default_realm = TEST.ORG //TEST.ORG 你的服务器域名,大写

dns_lookup_realm = false

dns_lookup_kdc = false

ticket_lifetime = 24h

renew_lifetime = 7d

forwardable = true

[realms]

TEST.ORG = { //填充你TEST.ORG的模块信息

kdc = 192.168.45.141 //kdc的IP,在AD中,是集成在一块,填AD的IP即可

admin_server = 192.168.45.141 //与kdc同理

default_domain=TEST.ORG //可填可不填

}

[domain_realm] //这个模块的信息可填可不填

.test.org = TEST.ORG

test.org = TEST.ORG第2步.在/etc/hosts文件中添加KDC主机名和KDC所在域名(ubuntu)

27.0.0.1 localhost

127.0.1.1 ubuntu.test.org ubuntu192.168.45.xxx DC.TEST.ORG #红色为添加信息,前面填充kdc IP ,后面填写 服务器主机名.域名 例如我的主机名为DC,域名为TEST.ORG

# The following lines are desirable for IPv6 capable hosts

::1 ip6-localhost ip6-loopback

fe00::0 ip6-localnet

ff00::0 ip6-mcastprefix

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters

如果第1步不配置,会找不到服务器;

如果第2步不配置,会出现下列错误:SASL(-1): generic failure: GSSAPI Error: Unspecified GSS failure. Minor code may provide more information (Server not found in Kerberos database)

同时你也可以在AD中添加DNS反向查询解决这个错误,而不修改/etc/hosts,当然这是用在用户基数很大的情况下,改变AD服务器可以一劳永逸,详情查看第3步。

第3步 为AD服务器添加DNS反向查询解决这个错误

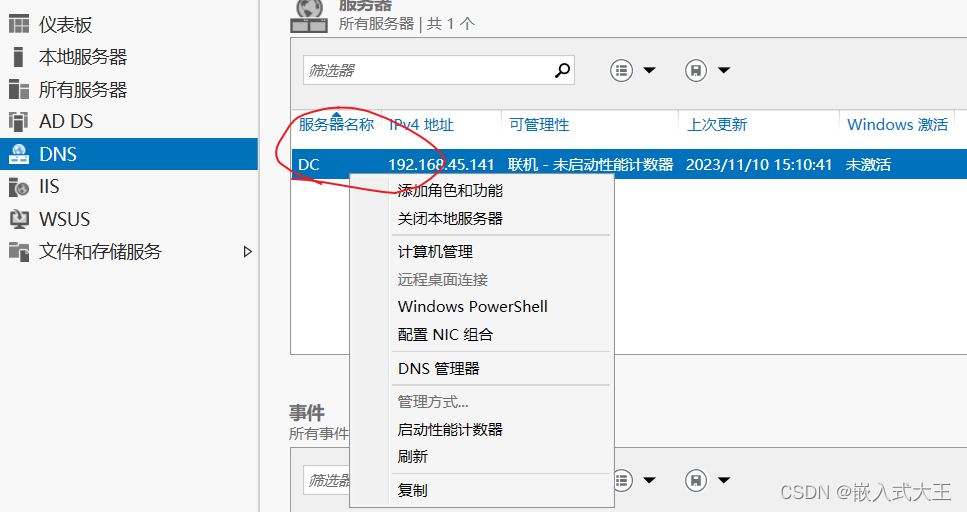

3.1进入服务管理器,找到DNS,右击右侧服务器,进入DNS管理器

3.2 右击反向查找区域,点击新建区域

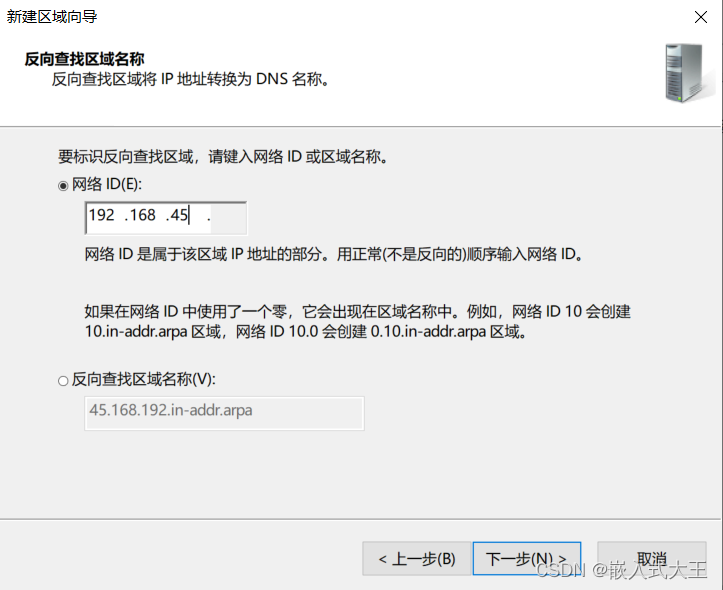

3.3 一直点击下一步,直到输入IP的页面,输入AD 服务器IP的前3个字段 例如我的IP为192.168.45.141,那么输入192.168.45,再一直点击下一步,直到结束。

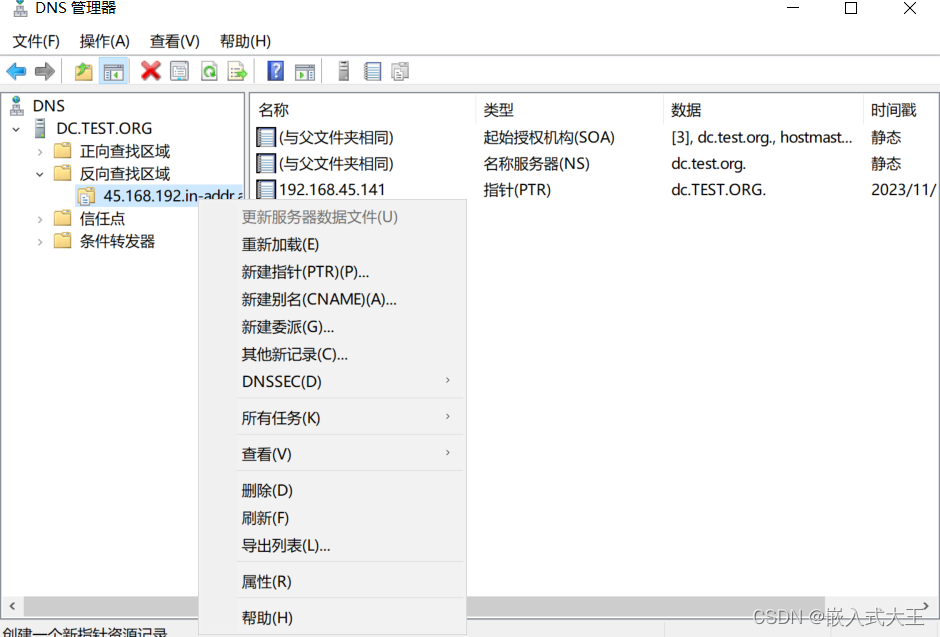

3.4 右击新生成的区域,点击新建指针

3.5 填写AD服务的IP地址,先关闭

3.6 找到正向查找区域->域名->打开dc(你的是你自己的域名,我的是dc)

3.7 找到FQDN,将其复制到2.3.5主机名的地方即可。

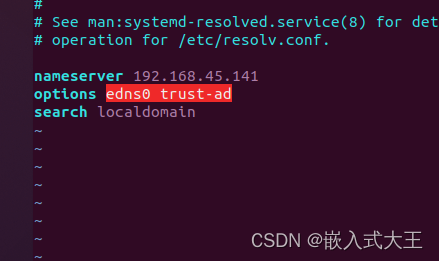

3.8 ubuntu打开/etc/reslov.conf,修改nameserver的地址 为你AD的地址,再将你ubuntu的DNS设置为AD的IP,否则这个文件的值会一直变动

4.结言

直到这里,整个流程吗,包括配置文件全部结束,加油 。

6415

6415

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?