回顾下传统选路的几种方式

(1)负载均衡:有两条默认路由同时存在路由表,防火墙通过算法自动选择一条线路出去。

(2)主备模式:配置了优先级,比如默认走电信,联通备用。

(3)基于内网的“负载分担”:比如某几个网段走电信,某几个网段走联通

(4)基于ISP选路:比如电信走电信、联通走联通

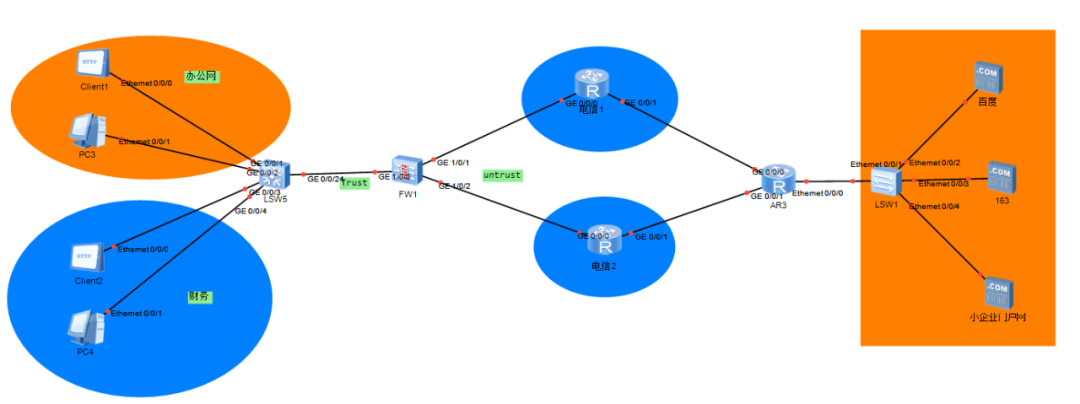

两条外线都是同一个运营商场景

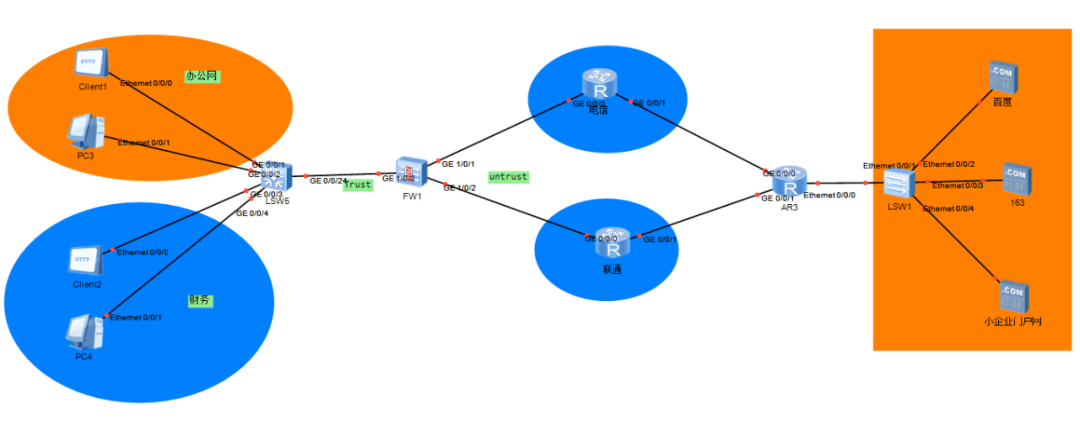

两个外网线路是不同运营商场景

上面对四种方式的作用与场景做了一个简单的回顾,对于外网线路而言,无法就两种典型的场景,一个是都是同一个运营商,另外一种就是两个外网线路不是同一个运营商,那么针对这些方式以及场景,博主来以上面两个拓扑来讲解这四种传统的选路方式,这一篇主要讲解主备方式,以及在主备方式中会遇到哪些问题。

主备方式会遇到哪些问题

主备方式其实适用于所有场景,只要客户要求说要求主备,不管是同一个运营商还是不同的运营商都是可以的,虽然说是万金油,但是需要注意一些问题

(1)不管哪种场景,防火墙需要能够感知到主用线路故障,这个感知不单单是说物理线路,更多的是它的连通性。(比如电信的线路是好的,但是就是没有网络的情况)

(2)DNS问题,在同一个运营商的场景,DNS都使用的一个场景的没任何问题,但是如果是不同运营商的场景,那么DNS该如何去分配给客户端呢?都分配电信的DNS,那么一旦电信出现问题,切换到联通,导致解析过慢或者失败的问题,如果主用电信 备用联通,对于切换到联通后,还是会存在延迟问题。

解决问题一:防火墙感知线路故障

总结出来了会出现哪些问题,那么就要解决它,想让防火墙能够感知到线路的故障,不管是物理直连的还是相对于直连身后的互联网,必须定一个监控点,通过这个监控点的连通性来决定该线路是否是好的,竟然监控点决定了这个线路的好坏,所以在实际中建议搭建选择靠谱点的监控点,比如公有阿里云的DNS 223.5.5.5、114.114.114.114以及百度的180.76.76.76,这样不至于监控点出问题让防火墙误以为线路故障了。在USG防火墙中,监控某个点的技术有三个个技术一个是ip-link,一个是NQA、一个是BFD,这里比较推荐用ip-link,主要配置简单,配合切换最适合了,而BFD与NQA则会繁琐一些。ip-link的原理是我们在配置定义的时候,可以指定的目的IP周期性地发送探测报文并等待应答,来判断链路是否发生了故障。(配置会在实验环境进行演示)

解决问题二:DNS问题

如果客户环境多个线路不是同一个运营商的

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3325

3325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?