第3课,隐语架构概览

隐语架构一览

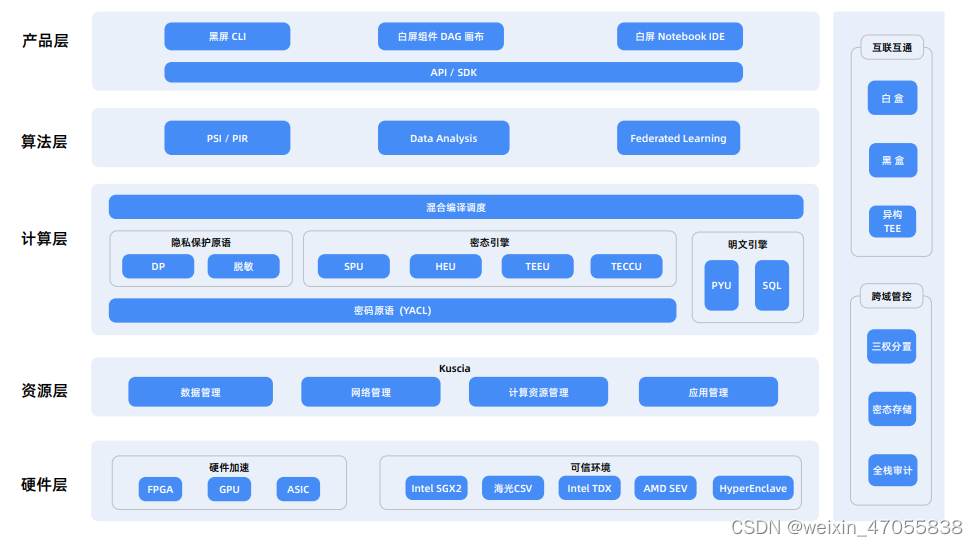

整体架构

隐语架构拆解

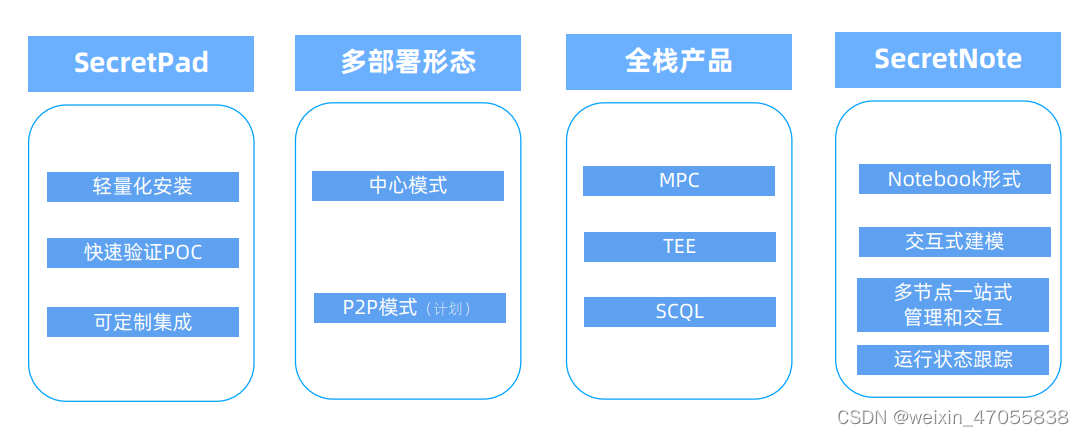

隐语产品

定位:通过可视化产品,降低终端用户的体验和演示成本。通过模块化API降低技术集成商的研发成本

人群画像:隐私保护计算集成商、产品人员、隐私保护计算需求方、开发人员、研究人员

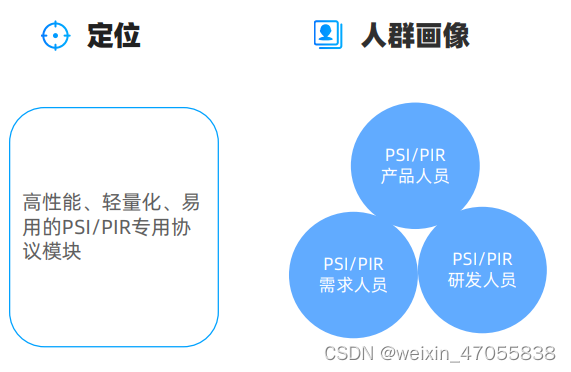

PSI/PIR

PSI(Private Set Intesection)

一种特殊的安全多方计算(MPC)协议

- Alice持有集合 X,Bob持有集合Y

- Alice和Bob通过执行PSI协议,得到交集结果X ∩ Y

- 除交集外不会泄漏交集外的其它信息

PIR(Private Information Retrieval) - 用户查询服务端数据库中的数据,但服务端不知道用户查询的是哪些数据

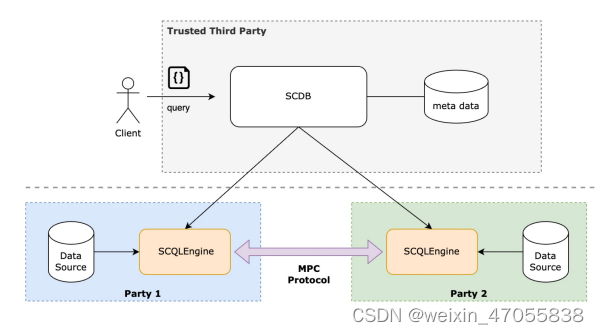

Data Analysis — SCQL

核心特性

- 半诚实安全模型

- 支持多方 (N>=2)

- 易上手,提供 MySQL 兼容的 SQL 方言用户界面

- 支持常用的 SQL 语法和算子,满足大部分场景的需求

- 可实用的性能

- 提供列级别的数据使用授权控制(CCL)

- 支持多种密态协议(SEMI2K/CHEETAH/ABY3)

- 内置支持多种数据源接入(MySQL,Postgres, CSV 等)

Federated Learning(联邦学习)

联邦学习

在原始数据不出域的前提下,通过交换中间数据完成机器学习建模。包含水平联邦和垂直联邦(主要是拆分学习,Split Learning)。

混合编译调度 - RayFed

在Ray基础之上所构建的专注于跨机构的分布式计算调度框架

https://github.com/ray-project/rayfed (已成为ray的孵化项目)

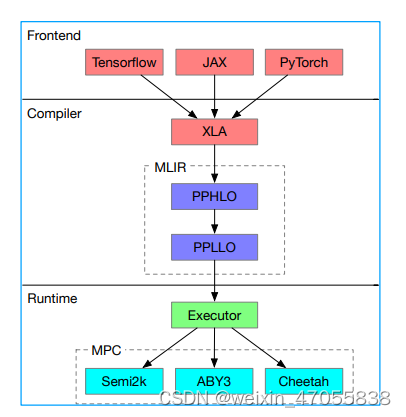

SPU

Secure Process Unit

USENIX AT ‘23

https://www.usenix.org/conference/atc23/presentation/ma

核心特性

- 原生对接主流AI前端

- 支持丰富的机器学习算法

- 带隐私保护语义的中间表示语言

- 基于MLIR的加密计算编译优化

- 高性能MPC协议虚拟机

- 多种数据并行,指令并行优化

- 丰富的MPC协议,适配各种场景

- 支持协议扩展,支持异构设备接入

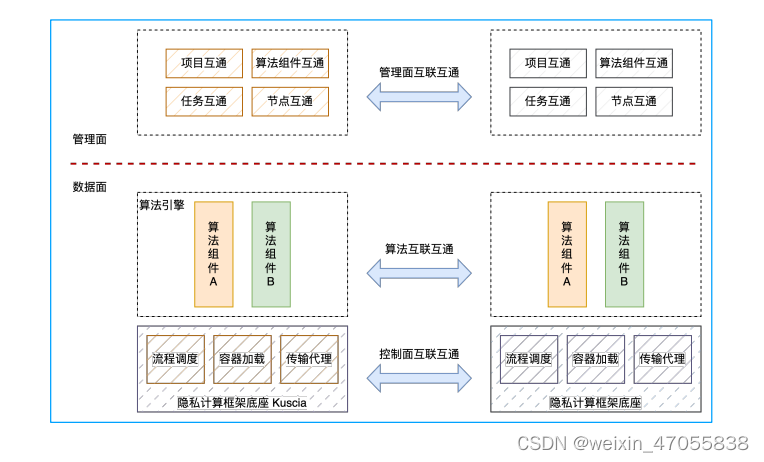

kuscia

KUbernetes based Secure Collaborative InfrA

基于 K8s 的隐私计算任务编排框架

Master(控制平面)

- K3s:K8s 的轻量发行版

- KusicaControllers:Kuscia 自定义的资源控制器,实现跨域任务调度、服务发现、数据授权

- InterConnControllers: 互联互通控制器

Lite - ServiceMesh:算法容器之间通信的网络层基础设施

- DataMesh:面向数据管理的基础设施,解决数据发现、多源适配、数据授权等问题

- Agent: 负责节点实例注册和容器管理

互联互通

黑盒模式

- 又称管理调度互联

- 管理面、控制面实现互联互通

- 两边加载相同的算法容器

白盒模式

- 又称基于开放算法协议的互联

- 算法引擎层面可以直接互联

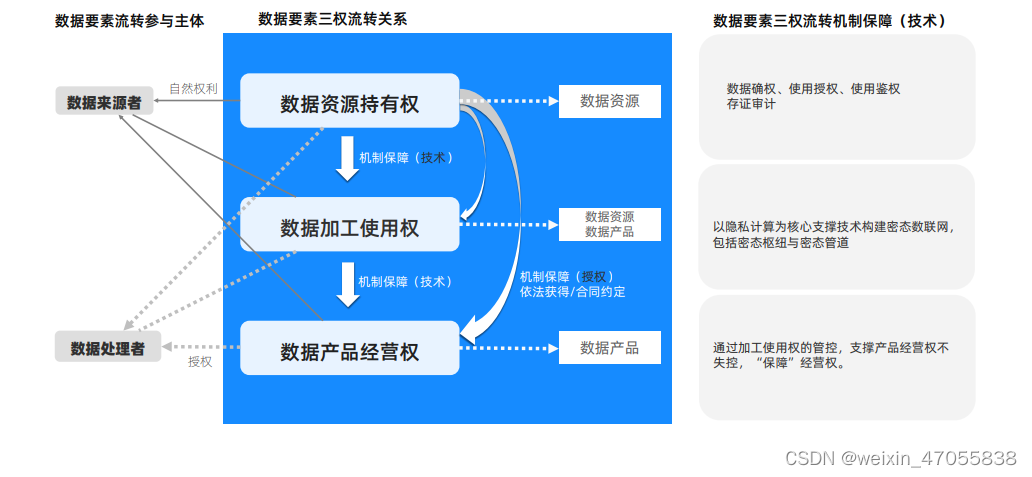

跨域管控- 三权分置

数据要素“三权”在数据流转过程中诞生与流转,

数据要素“三权”权益的机制保障核心是数据加工使用权跨域管控。

232

232

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?