通过xss弹窗dvwa靶场 的cookie

有意向交流网络安全和人工智能得小伙伴们可以私信相互探讨学习。好废话不多说开搞:

首先我们需要搞懂js(JavaScript)中的一句话:

<script>alert(document.cookie)</script>

接下来打开dvwa将模式调整到

然后打开

接下来我们直接输入文章开头的哪一行js代码就可以弹出dvwa中的cookie

<script>alert(document.cookie)</script>然后就能得到:

medium下的反射性xss:

我们先点开源码进行小小的分析

然后看源码,注意我标记的地方:

这句话是正则表达,大概意思是把:前<script>替换成‘空值’,它只会进行一次由此我们有两种方法1.大小写混写(因为JavaScript区分大小写)2.复写多写一个<script>

我才用的是第二种:

输入:

<scr<script>ipt>alert(document.cookie)</script>然后就得到了:

high模式下就不做过细的展示了,直接上才艺,点开源码:

咦,她变了,她变得不爱我了。源码虐我千百遍,我带它如初恋。好切回正题,这段代码的是正则表达意思就是把这些'/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i'替换为空值,所以爱不会消失,但是会转移

所以我们需要更换高端表达方式,使用标签,如<img>、<body>等提供的方法进行脚本的注入:

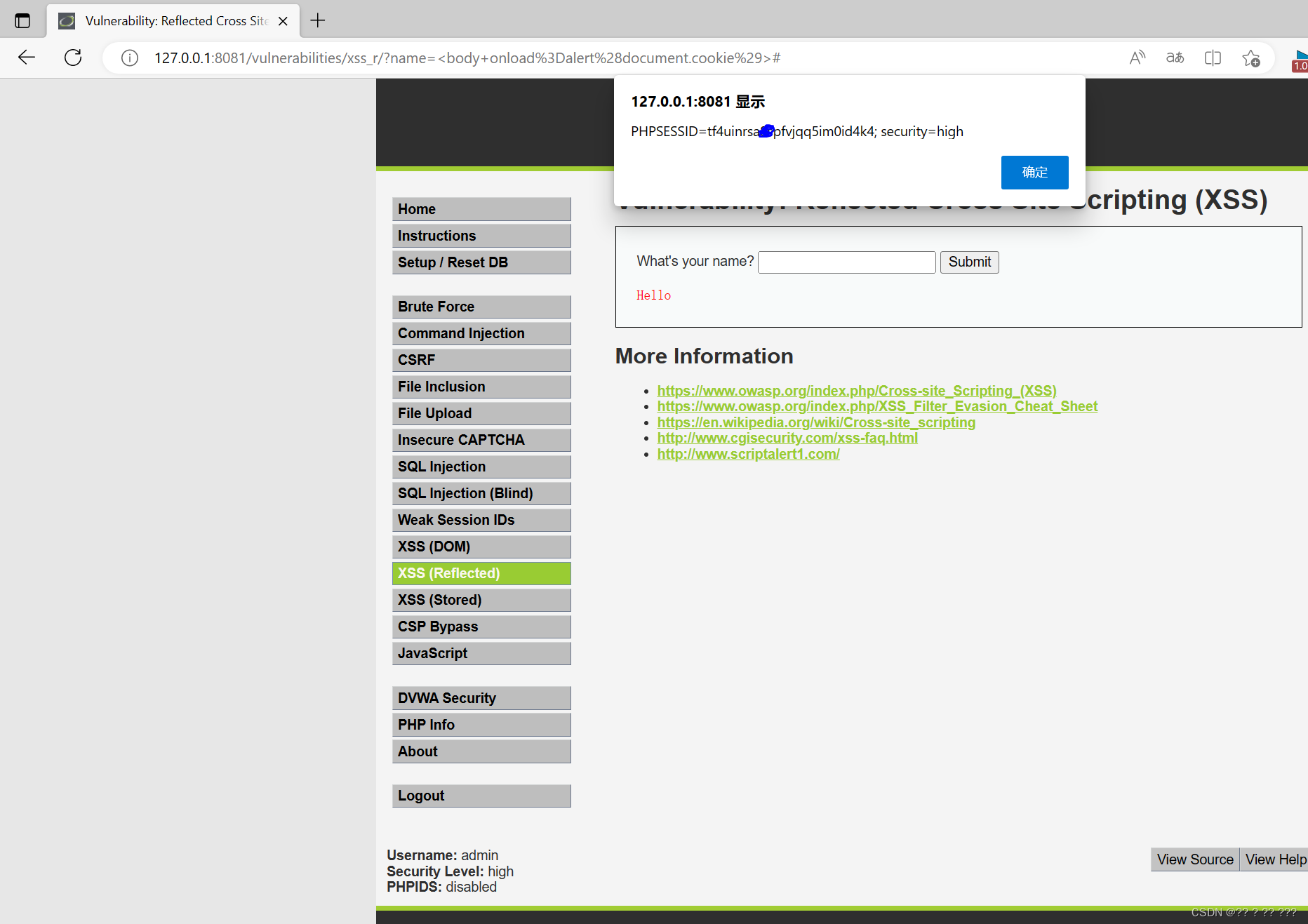

<img src=1 onerror=alert(document.cookie)><body onload=alert(document.cookie)>任上诉代码中一行代码就可以弹出cookie:

接下来挑战impossible,他们有很多博主说这个解不开,我不信,你也不信。所以上Burp Suite

抓一个包瞅瞅,然后我们就发现这个世界好小,cookie我们又见面了

需要bp和dvwa和pikaqiu......等靶场搭建的教程和工具包的小伙伴们私信,可私信催更

197

197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?