目录

一.什么是内网横向渗透

内网横向渗透是指攻击者在成功进入企业或组织的内部网络之后,试图扩展其访问权限和影响力,以便获取更多敏感信息或执行更深入的攻击。

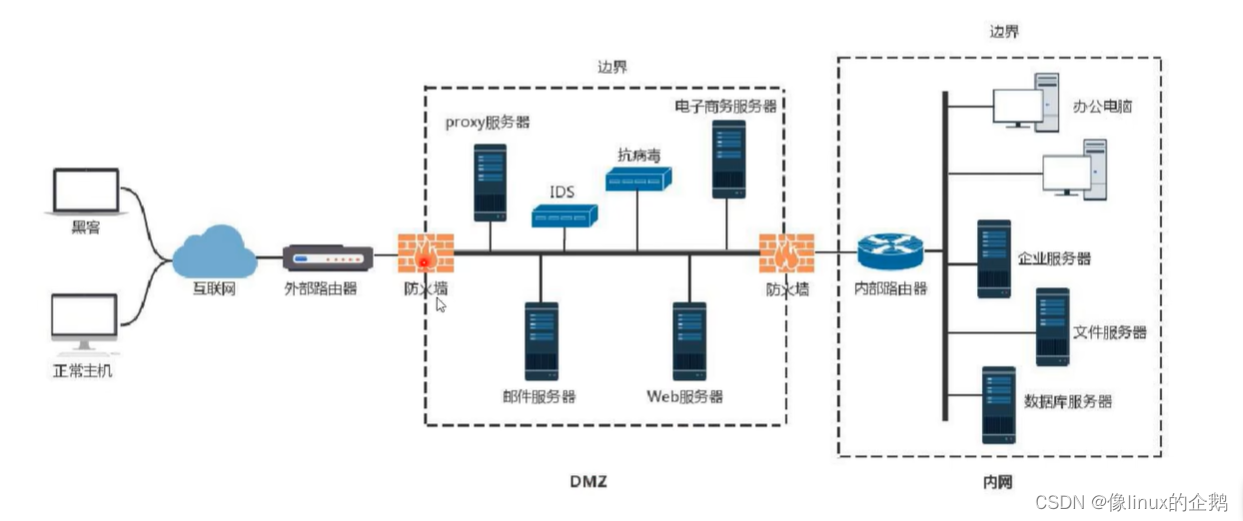

拓扑图:

以下是内网横向渗透的简要步骤和策略:

-

获取初始访问权限:

- 攻击者通常通过社会工程、漏洞利用或钓鱼攻击等手段进入内部网络,获得第一步的访问权限。

-

侦察和信息收集:

- 一旦进入内网,攻击者会进行侦察,收集关于网络拓扑、主机信息、用户凭证和安全配置的详细信息。

-

水平移动:

- 攻击者寻找其他网络内的目标,以获取更多系统或用户的访问权限。

- 常见的技术包括利用弱密码、使用已知的漏洞进行远程执行代码 (RCE)、利用缓冲区溢出漏洞等攻击技术。

-

提升权限:

- 一旦攻击者进入目标系统,通常会尝试提升其权限,以便执行更高级别的操作,如安装恶意软件、修改系统配置或访问更敏感的数据。

-

持久化:

- 攻击者可能会在受感染的系统上设置后门或其他持久化机制,确保即使发现和清除,他们仍然能够重新进入系统。

-

目标实现:

- 攻击者最终的目标可能是访问敏感数据、窃取知识产权或对系统进行破坏,这通常是他们初始入侵的动机。

名词:

-

内网(Internal Network):指一个组织或企业内部的网络环境,包括各种服务器、工作站、设备和通信链路,通常在防火墙或边界路由器之后,用于组织内部通信和数据传输。

-

域环境(Domain Environment):指在Windows操作系统中,通过Active Directory服务实现的网络环境。在域环境中,多台计算机和用户可以集中管理和认证,共享资源和权限。

-

域控制器(Domain Controller):是在Windows域环境中运行Active Directory服务的服务器。域控制器存储和管理域中的用户账户、组策略、安全策略和其他信息,并提供认证和授权服务。

二.域环境搭建

先跳过~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~啊哈哈哈哈哈!!!!!!

三.信息收集

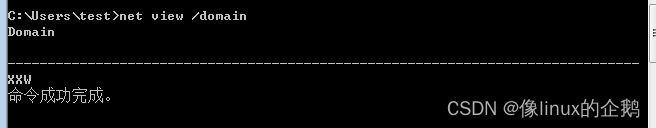

1.查看该主机是否存在域

net view /domain

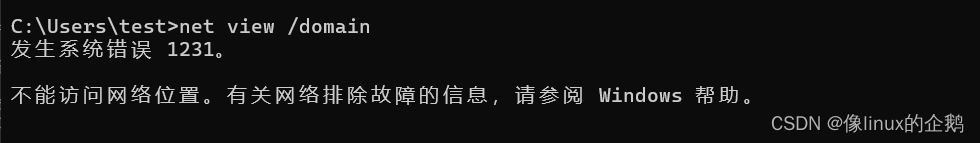

一台不存在域的主机:

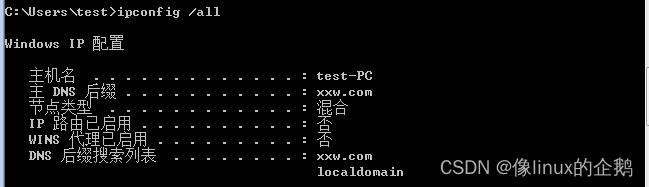

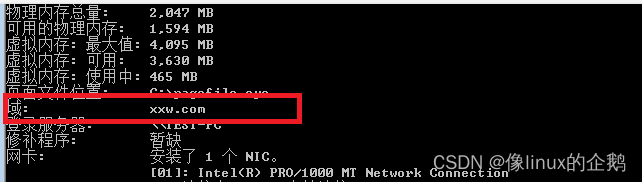

ipconfig /all

systeminfo

通过以上发现 该主机存在域!!!!!!!!!!!!!!!!!!!! 继续下一步 干了兄弟们~~~~~~~~

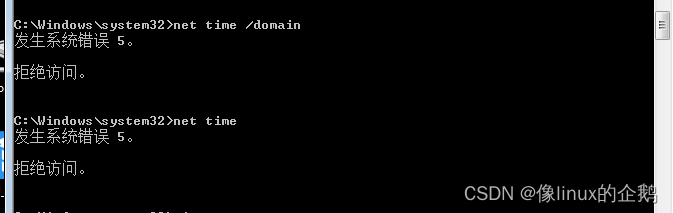

判断主域控制器:net time /domain

备注:如果发现 执行命令 显示错误

那说明域环境 没有配置好:加入域后执行net xxx /domain返回系统错误5 拒绝访问的一种可能性_是在加入域后,还需要在dc上创建一个新用户,并分配新用户给加入到域的机器中-CSDN博客

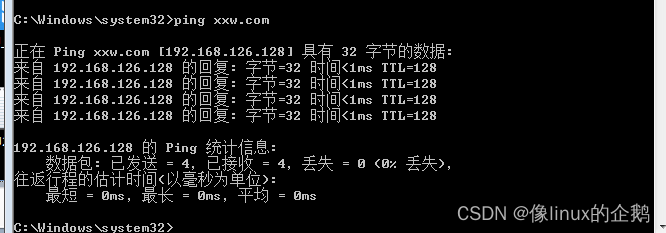

直接Ping域的 域名获得 域控ip:

ping xxw.com

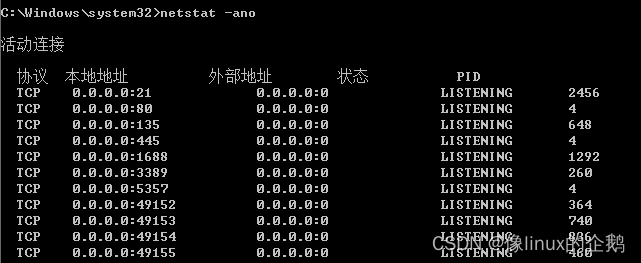

2.查看端口开放信息 netstat -ano

1026

1026

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?