现在很多厂商都喜欢使用Tomcat中间件,而该中间件存在的漏洞除了比较出名的CNVD-2020-10487-Tomcat-Ajp远程文件包含漏洞外,最多的就是shiro反序列化漏洞了,那真是一扫一大片啊

那么我们在工作当中应该如何去识别这个漏洞呢?

在得知中间件是tomcat的情况下,(tomcat默认端口8080),使用burpsuite正常抓包,当然了这一次主要关注的是登录处的数据包

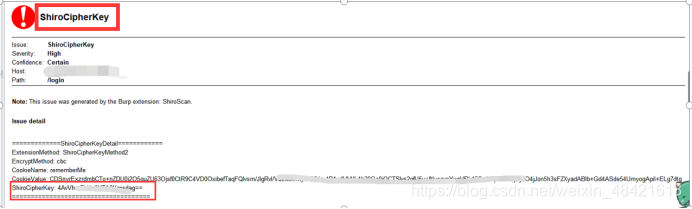

第一步,需要在burpsuite安装一个插件,他的作用就是获取shiroCipherKey

- 打开burpsuite,选择添加插件“Extender”-> “Add”

- 选中“BurpShiroPassiveScan.jar”jar包插件的位置,下载地址为

https://github.com/search?q=shiroscan

- 安装成功是介样紫滴

- 重点来了

打开burpsuite以及浏览器代理,访问想要评估的网站,找到登录的接口,而后正常拦包登录即可,那么上哪看是不是存在tomcat-shiro反序列化漏洞呢???

5. 那么出现Tomcat-shiro反序列化漏洞是什么样的状态呢?这个反序列化漏洞又是靠什么实现的呢?

6. 需要注意的是,burpsuite仅能抓到shiroCipherKey,也就是触发shiro漏洞的秘钥,利用这个秘钥结合另一款工具“ShiroExploit-v2.3.jar”使用即可

下载地址:

https://github.com/fupinglee/ShiroScan/releases/tag/v1.1

执行任意命令都可以了,就问你爽不爽

3217

3217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?