需求:

最近在做数据上传的项目,请求第三方数据上传接口时,需要调用单独的接口获取权限appToken。

接口输入参数由公共输入参数commonIn和请求参数req(第三方数据上传接口的参数)组成,输出参数由公共输出参数commonOut和响应参数rsp组成;

{

"commonIn": {

"appToken": "11fd722a113969bf2480fe4781fc7234",

"requestId": "A37FA9D0D0DF432B9D367B16AEEDE77A",

"hospitalId": "10086",

"timestamp": "1525392000",

"channelNum": 0,

"sign": "Q5vp1tdaHjuQpDK8yuDOAzFKTOQs5PxgzhLbxMpnadE="

},

"req": {

......//请求参数 (上传接口的参数)

}

}

之前看第三方文档不多,因此,在对接获取接口调用凭证appToken接口时,输入参数中sign签名不知道从哪获取,还在对接群问问腾讯开发人员,体现出自己的不专业,写篇文章记录一下对接的过程。

开发指南

我们在第三方对接时,要先看开发指南,对平台和一些规则做初步的了解,不懂的地方标记下来,最后统一咨询平台的开发人员。

基本术语

● HTTPS:超文本传输安全协议(Hypertext Transfer Protocol Secure,常称为HTTP over SSL)是一种通过计算机网络进行安全通信的传输协议。HTTPS经由HTTP进行通信,但利用SSL/TLS来加密数据包;

● JSON:JSON(JavaScript Object Notation) 是一种轻量级的数据交换格式;

● appId:由健康卡开放平台分配给各个ISV的用户凭证;

● appSecret:由健康卡开放平台分配给各个ISV的用户凭证密钥;

● appToken:通过appId和appSecret向健康卡开放平台换取接口调用凭证;

● wechatCode:微信身份码wechatCode唯一标识一个微信帐号,用于在开放平台建卡;

● healthCode:健康卡授权码healthCode对应一张健康卡,用户获取对应健康卡的信息。

获取接口调用凭证appToken接口

接口地址:

https://p-healthopen.tengmed.com/rest/auth/HealthCard/HealthOpenAuth/AuthObj/getAppToken

该接口用于获取接口调用凭证appToken,appToken是 公共参数commonIn 参数之一,是全局唯一接口调用凭据,开发者需要进行妥善维护。

appToken的生成及使用方式说明:

-

通过该接口获取appToken时,appToken参数不校验,可以为空;

-

appToken有效期7200秒,需定时刷新,重复获取将导致上次获取的appToken失效;

-

建议开发者使用中控服务器统一获取和刷新appToken,其他业务逻辑服务器所使用的appToken均来自于该中控服务器,不应该各自去刷新,否则容易造成冲突,导致appToken覆盖而影响业务;

-

中控服务器需要根据7200秒有效时间提前获取新appToken,为了保持平滑过渡,最近刷新的两个appToken均有效,且次新appToken将在5分钟后失效;

-

开发时需要做好appToken缓存策略,每7200秒有效时间定时获取,期间接口调用时均使用缓存的appToken,不要每次调用接口时都重新获取;

输入参数:

请求参数req说明:

参数名称 参数代码 必选 类型 说明

ISV用户凭证 appId 是 string 开放平台官网分配的appId

{

"commonIn":

{

"appToken": "",

"requestId": "E856812660584E208D7421E1CAACE8C3",

"hospitalId": "10086",

"timestamp": "1525392000",

"channelNum": 0,

"sign": "Q5vp1tdaHjuQpDK8yuDOAzFKTOQs5PxgzhLbxMpnadE="

},

"req":

{

"appId": "d7656ef9ab5eb27c01724cd3707xxxxx"

}

}

缓存:采用的map做缓存+定时任务每2个小时重新刷新一次

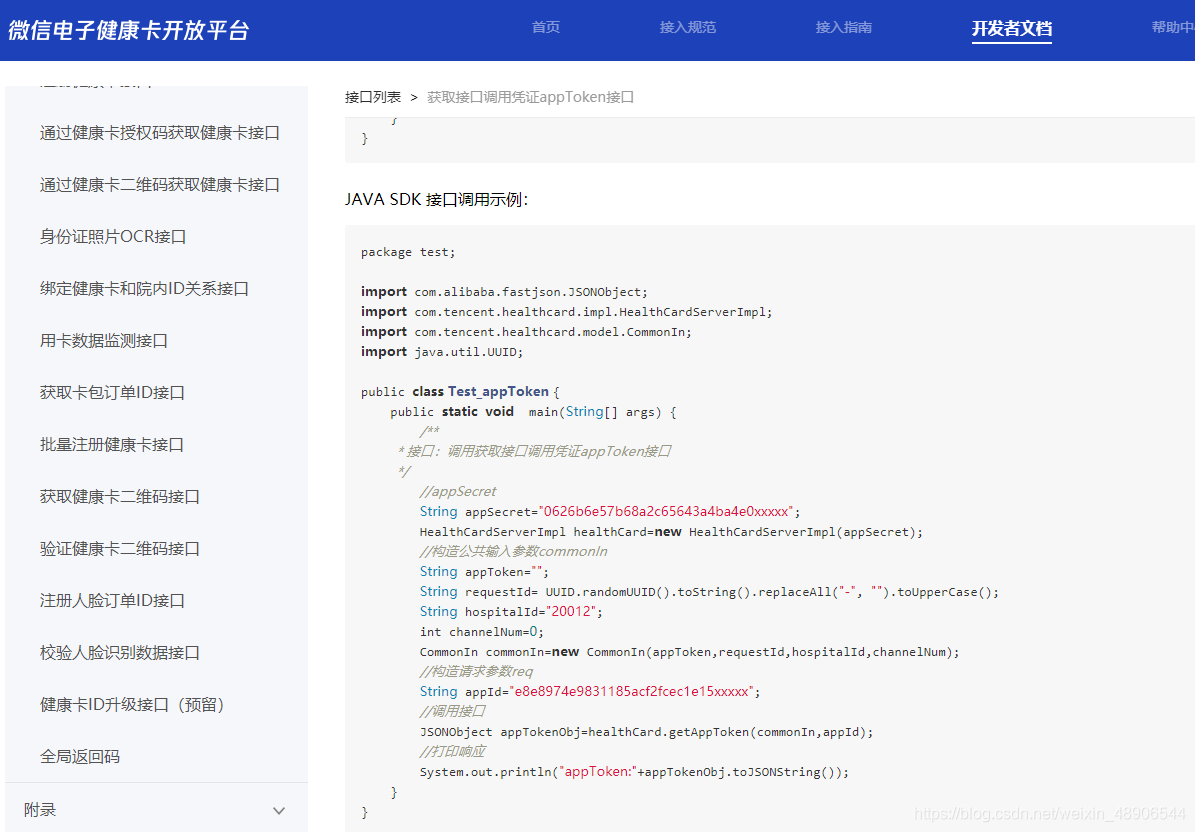

我们在看第三方文档时会发现,提供不同语言的实例,我想也是为了我们提供开发效率。

在对接时,主要是获取接口参数的签名,平台也会提供代码示例。

签名规则

开放平台会校验调用接口的签名参数sign,因此ISV需要严格按照规则生成,否则会报签名错误。

签名参数sign由公共参数commonIn+请求参数req+appSecret按照一定的规则生成。以获取接口调用凭证appToken接口为例,调用这一接口的输入参数如下所示,其中appToken、sign等为空值的参数不参与签名。

输入参数示例(无签名):

{

"commonIn":{

"appToken":"",

"requestId":&

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2529

2529

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?