12.被嗅探的流量

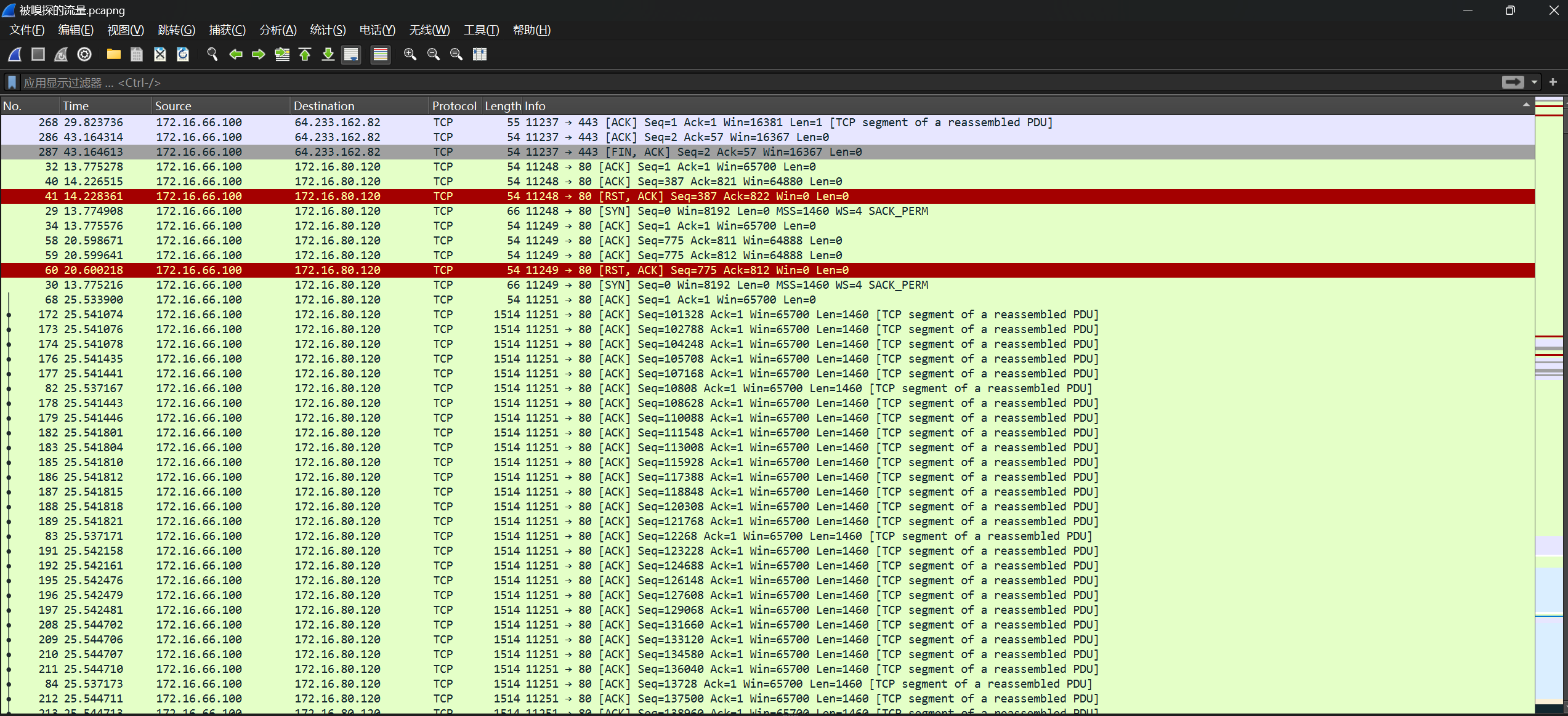

下载文件后是一个pcnpag文件,我们用wireshark打开

这是打开后的界面,我们在搜索框输入命令进行筛选流量

http.request.method=="POST"

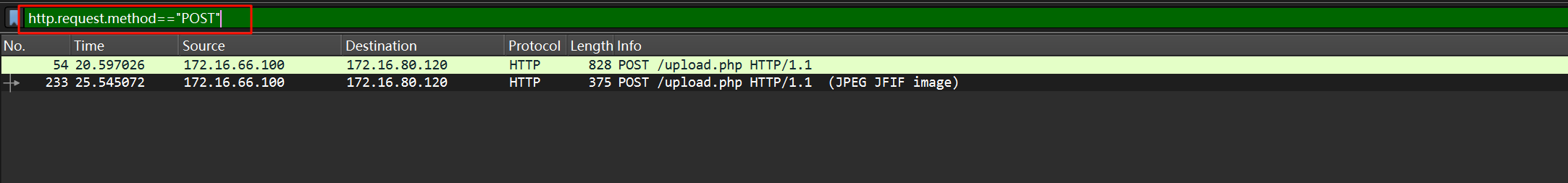

筛选后就剩下以下两个数据包了

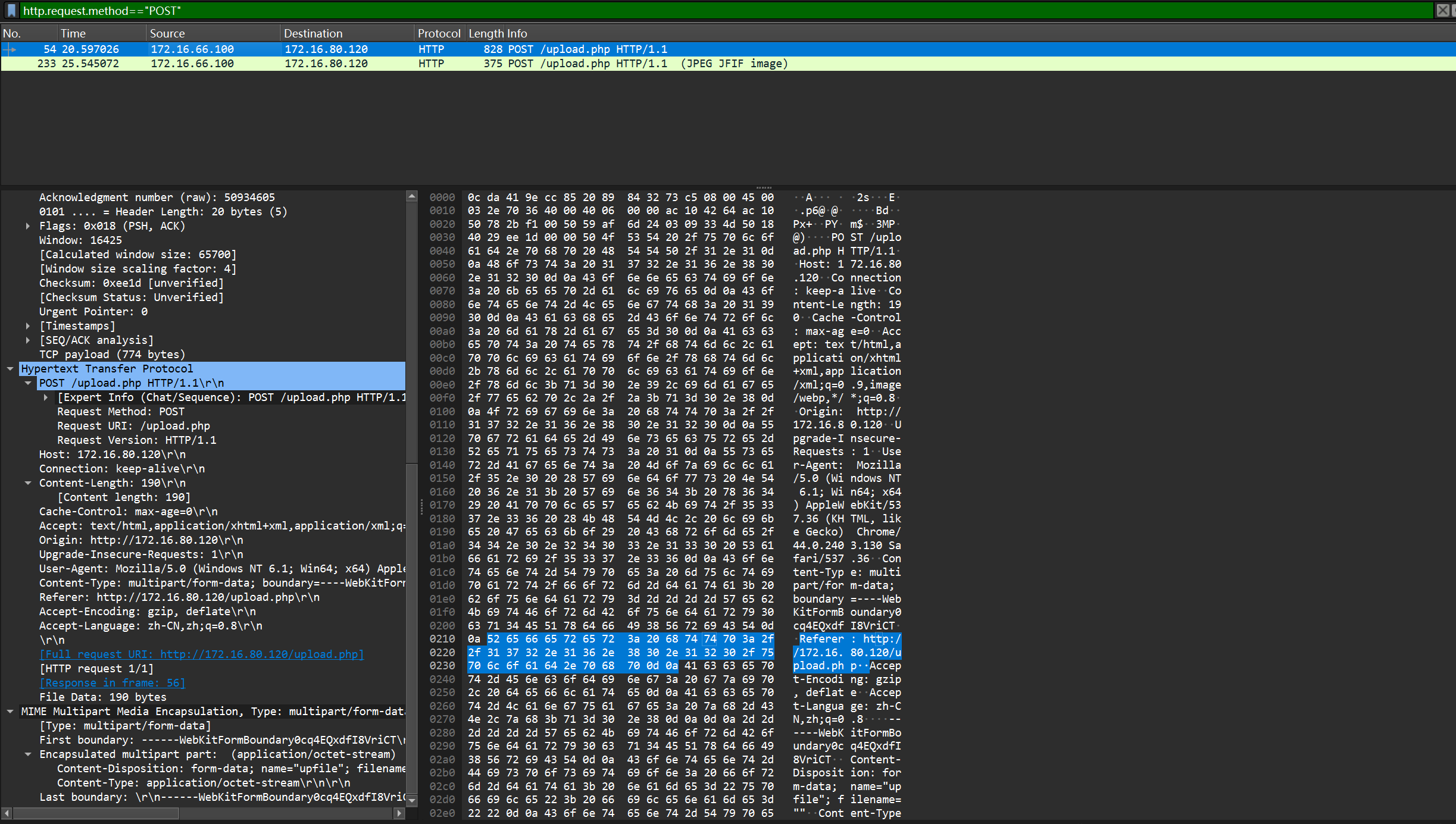

此时我们可以点击是第一个数据流量,进行查看

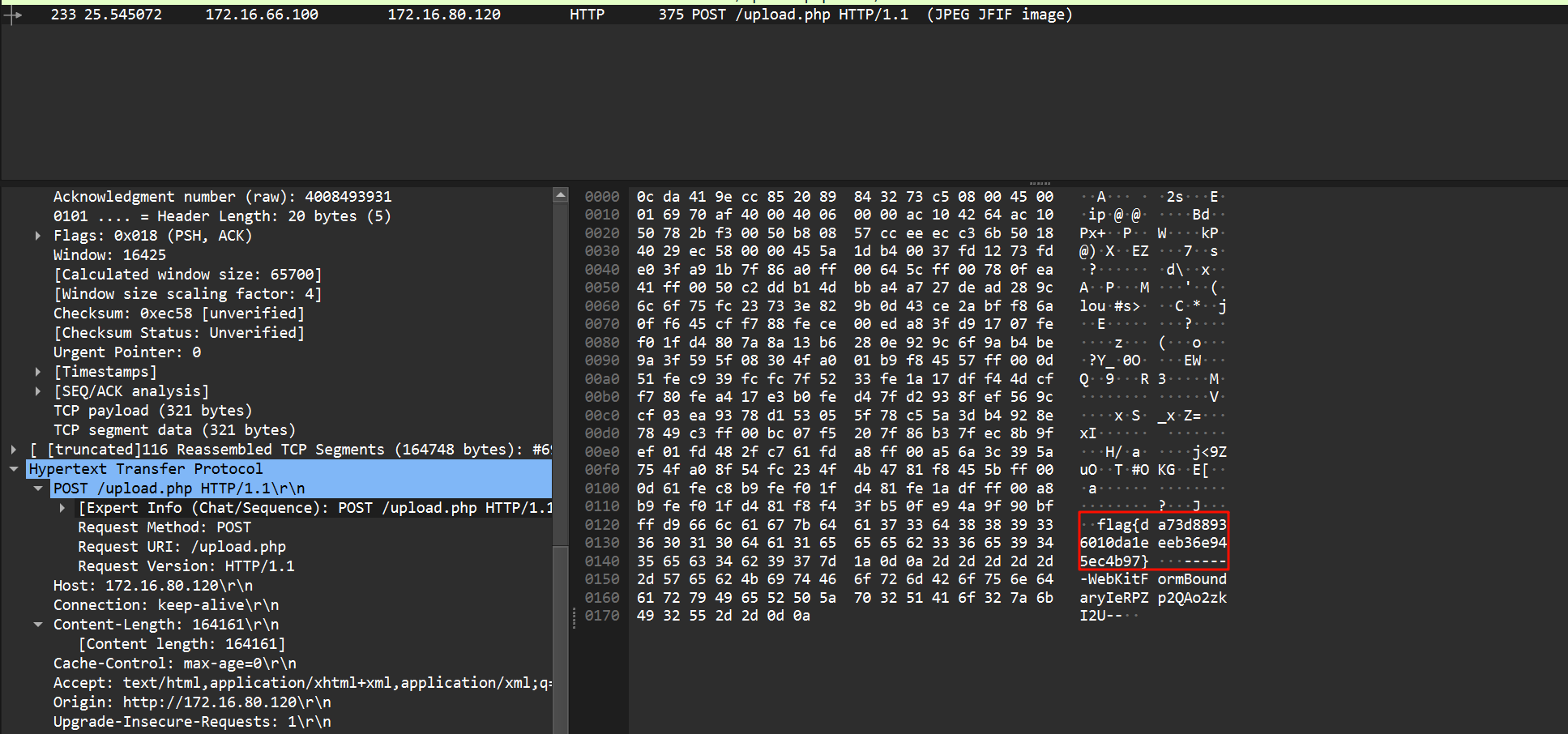

拉到最下面也没有flag的字样提示,选择第二个数据流量,可以查看到flag的字样

提交就是正确的,但是却发现不好复制粘贴,我们可以使用第2种方法

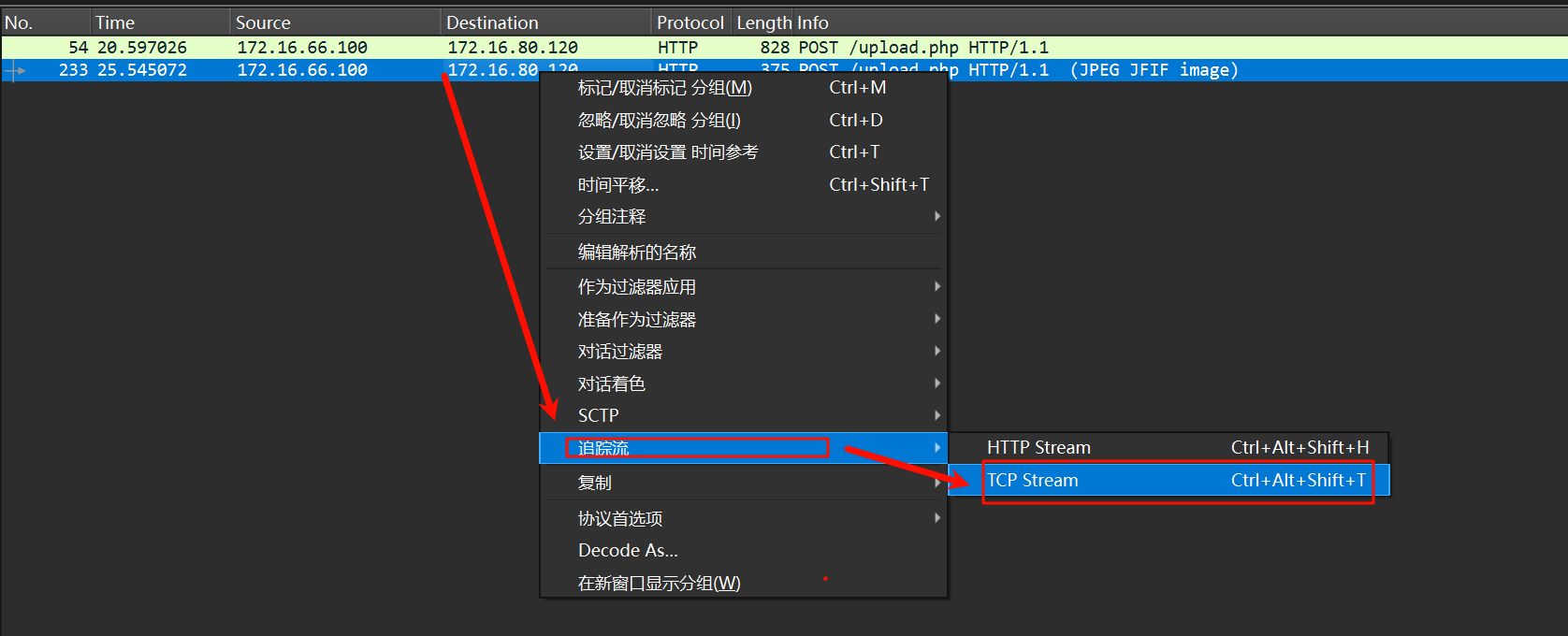

右键这个数据流-选追踪流-TCPStream,这就是在追踪TCP流

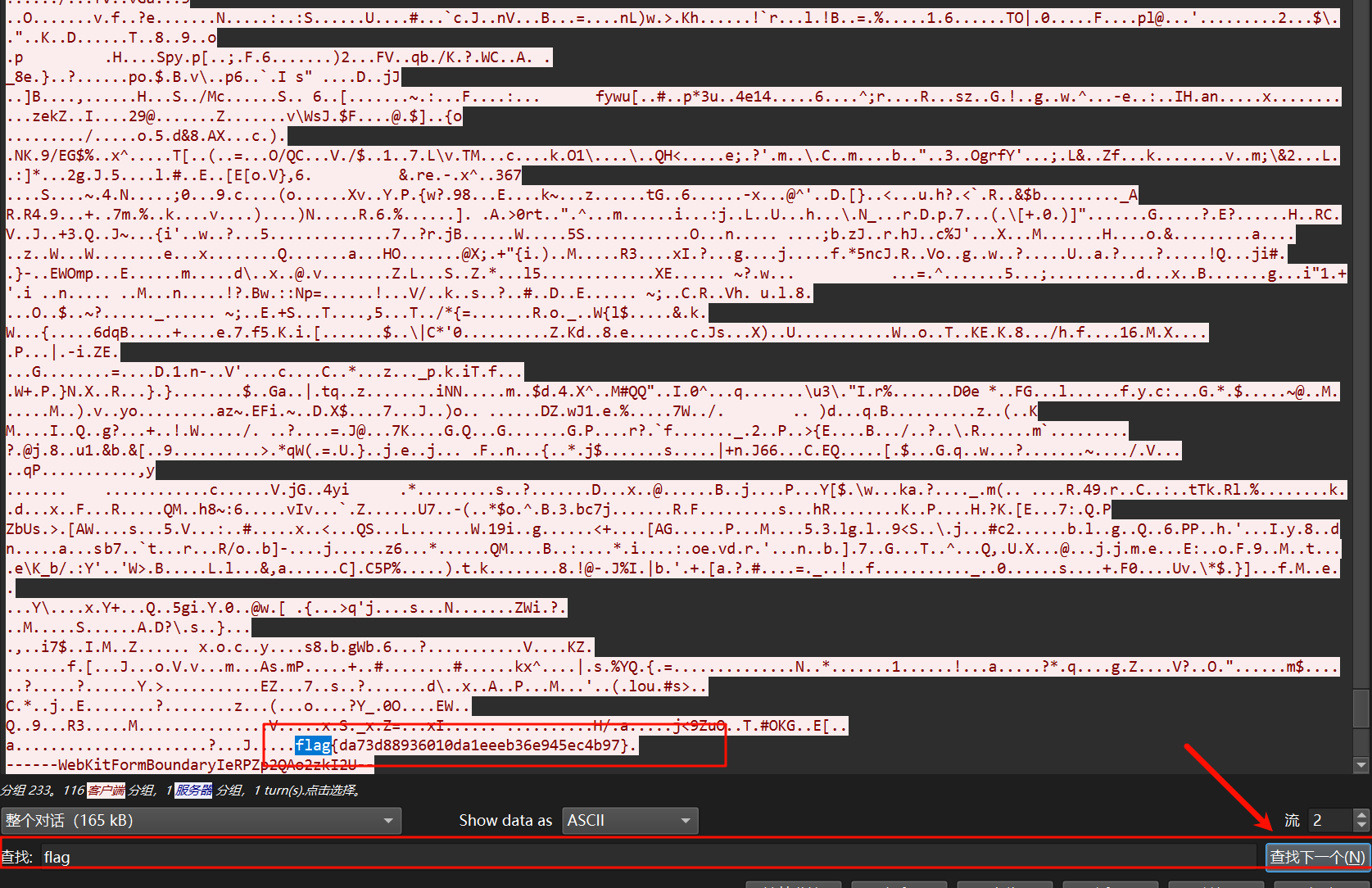

我们在这个界面中的查找中输入flag,就可以查找到对应的flag字样,找到flag

381

381

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?