漏洞介绍

Windows打印后台程序没有充分限制访问该服务的用户权限,攻击者可以通过提交特制的打印请求在windows系统目录(%SystemRoot%\system32)中创建文件。

攻击者可指定任意文件名,包括目录遍历,通过发送WritePrinter请求,攻击者可以完全控制创建文件的内容。

将文件写入到windows系统目录后,通过WMI来部署恶意程序,因为系统会自动运行%SYstemRoot%\System32\Wbem\MOF文件夹的mof文件、执行命令。

该漏洞首次被发现并应用于著名的Stuxnet蠕虫。

实验环境

攻击机:Kali Linux虚拟机

靶机:Windows xp sp3虚拟机

条件:开启139、445端口

靶机环境配置

1. 获取靶机IP

ipconfig

2. 创建共享打印

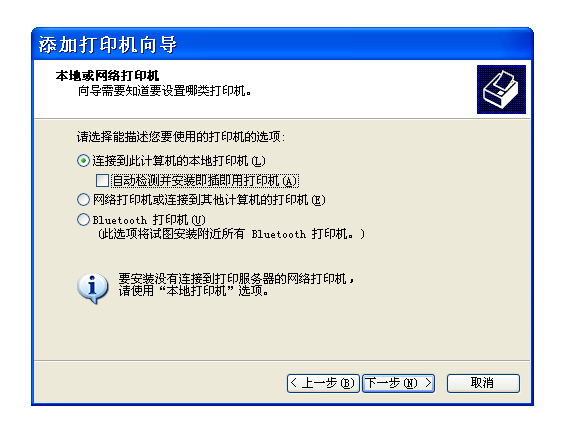

打开控制面板,找到“打印机和传真”,双击打开后,右键选择“添加打印机”。有几个地方的配置可能需要修改一下:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6926

6926

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?