引入

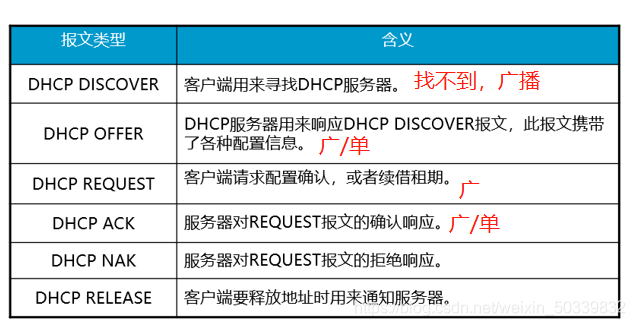

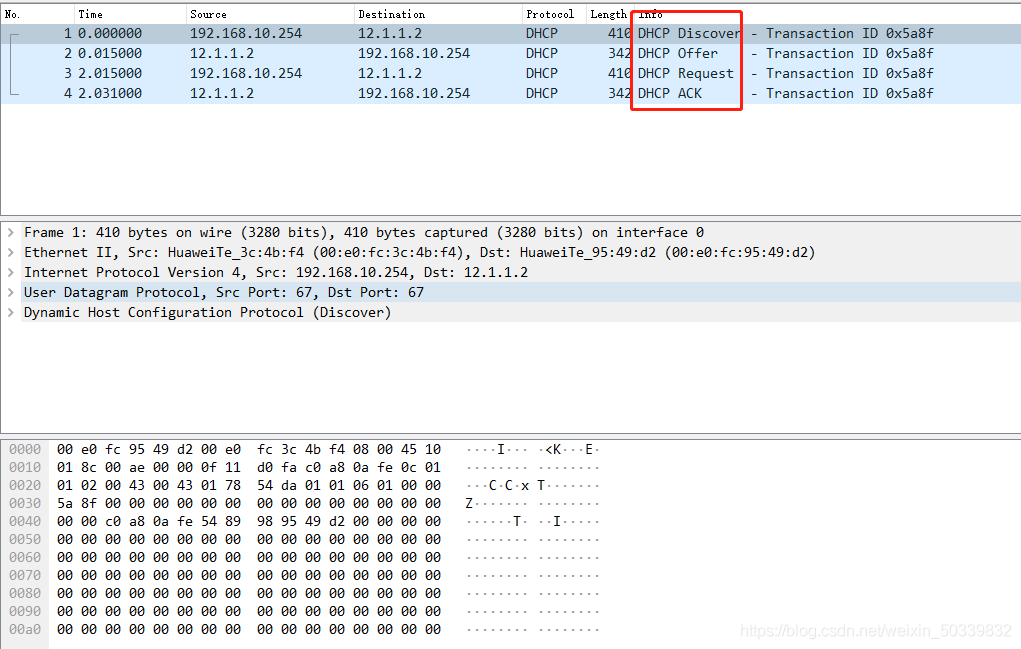

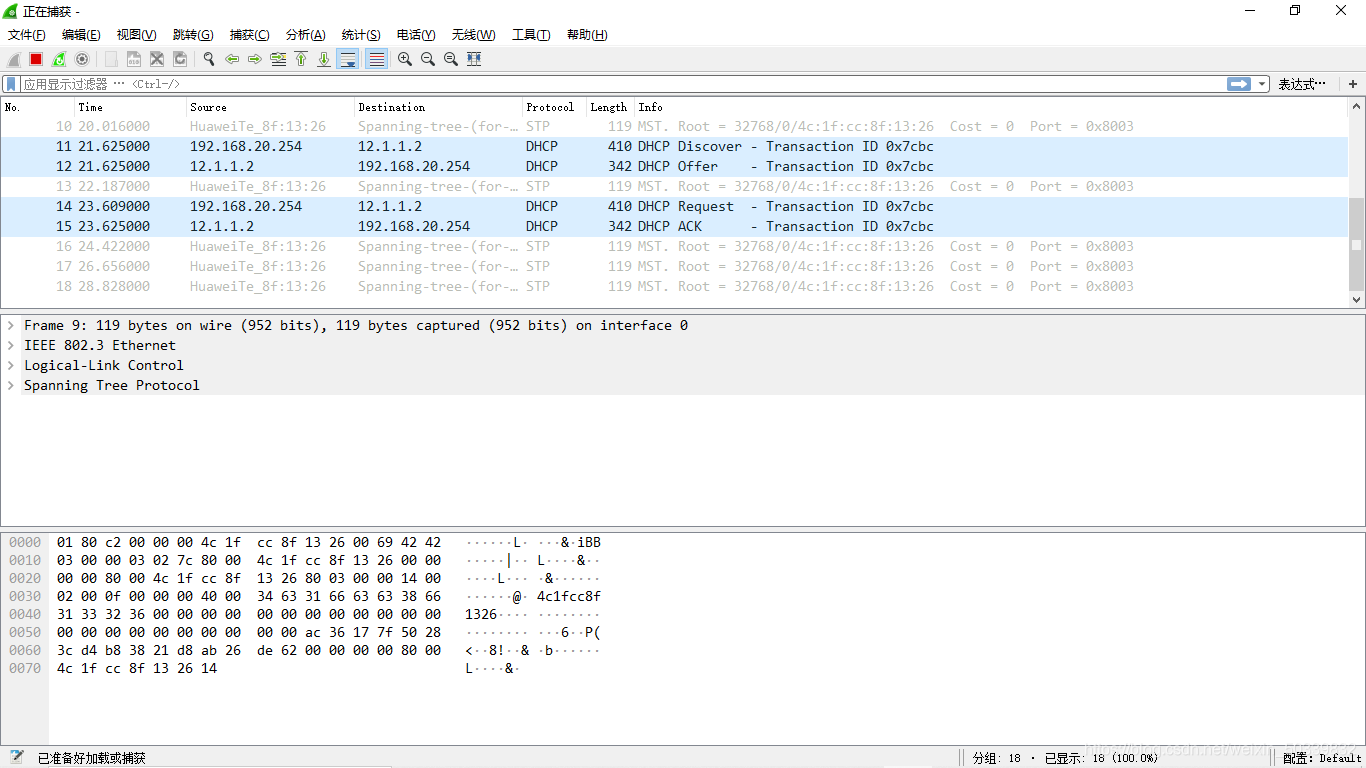

1.DHCP客户端初次接入网络时,会发送DHCP发现报文(DHCP Discover),用于查找和定位DHCP服务器。

2.DHCP服务器在收到DHCP发现报文后,发送DHCP提供报文(DHCP Offer),此报文中包含IP地址等配置信息。

3.在DHCP客户端收到服务器发送的DHCP提供报文后,会发送DHCP请求报文(DHCP Request),另外在DHCP客户端获取IP地址并重启后,同样也会发送DHCP请求报文,用于确认分配的IP地址等配置信息。

DHCP客户端获取的IP地址租期快要到期时,也发送DHCP请求报文向服务器申请延长IP地址租期。

4.收到DHCP客户端发送的DHCP请求报文后,DHCP服务器会回复DHCP确认报文(DHCP ACK)。客户端收到DHCP确认报文后,会将获取的IP地址等信息进行配置和使用。

5.如果DHCP服务器收到DHCP-REQUEST报文后,没有找到相应的租约记录,则发送DHCP-NAK报文作为应答,告知DHCP客户端无法分配合适IP地址。

6.DHCP客户端通过发送DHCP释放报文(DHCP Release)来释放IP地址。收到DHCP释放报文后,DHCP服务器可以把该IP地址分配给其他DHCP客户端。

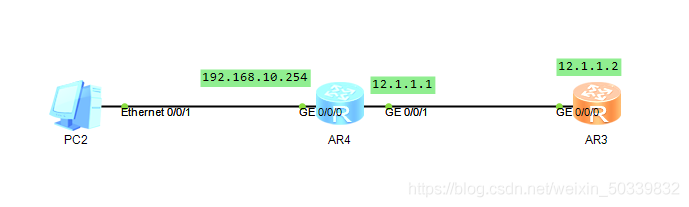

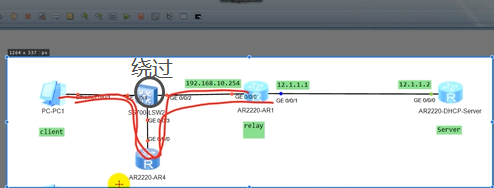

中继实验1

如下图,AR4充当一个中继器,AR3为server服务器

首先为server服务器做如下配置:

首先为server服务器做如下配置:

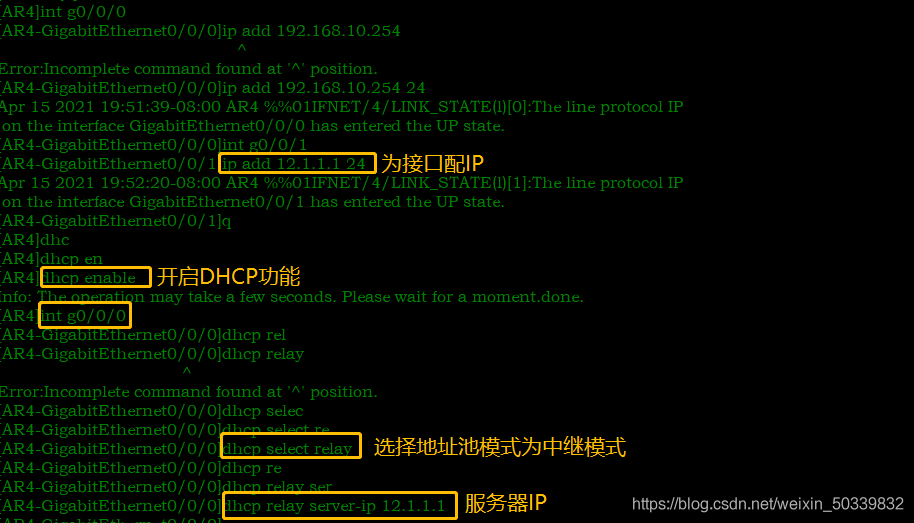

其次,为咱们的中继器做如下配置,中继接口应该为接收到PC discover包的接口,故为g0/0/0:

其次,为咱们的中继器做如下配置,中继接口应该为接收到PC discover包的接口,故为g0/0/0:

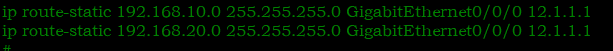

最后在服务器配置返回的静态路由:

最后在服务器配置返回的静态路由:

ip route-static 192.168.10.0 24 g0/0/0 12.1.1.1

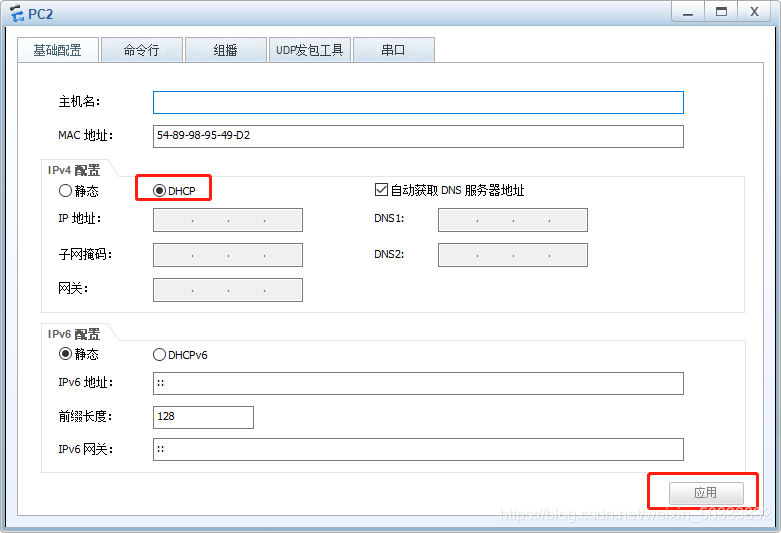

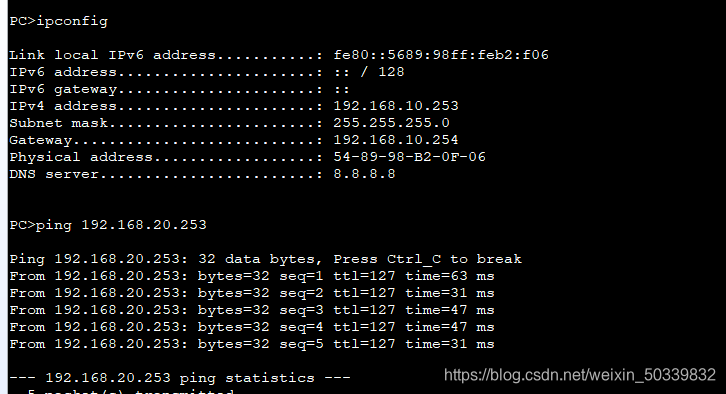

在PC:

以上就是中继

以上就是中继

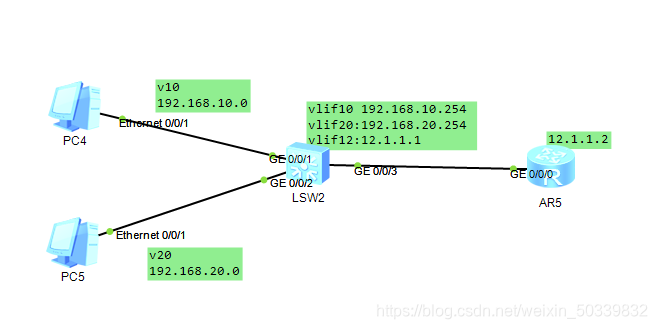

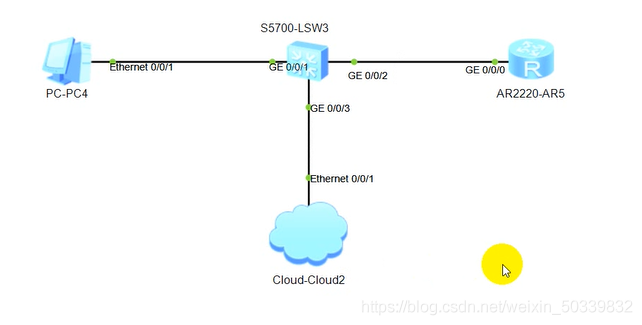

中继实验2

中继器

中继器

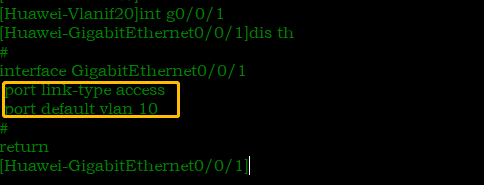

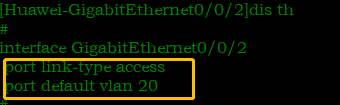

划分vlan

中继接口要设在网关上,所以在vlanif 10 20上设置

中继接口要设在网关上,所以在vlanif 10 20上设置

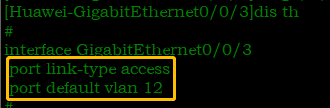

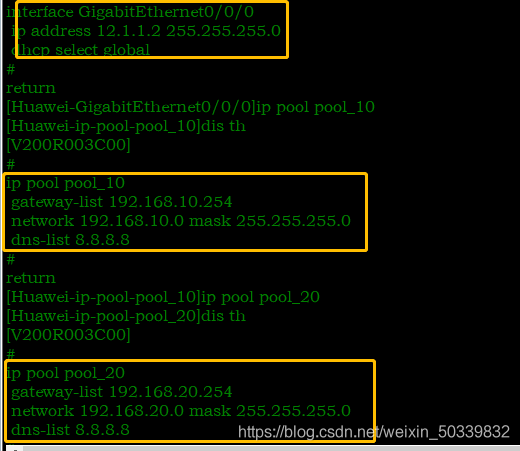

server:

server:

配置两个地址池

配置静态路由

配置静态路由

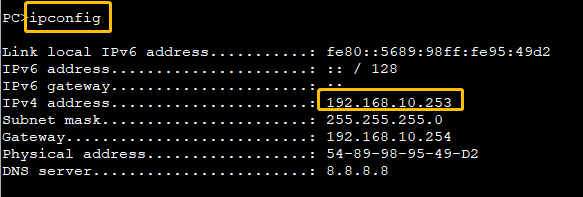

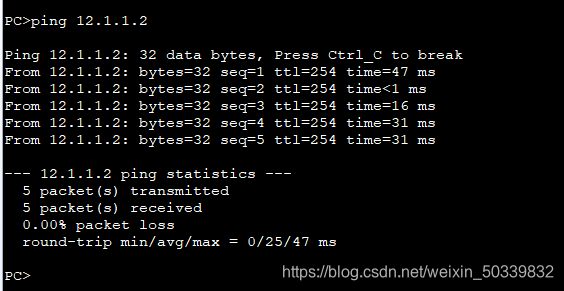

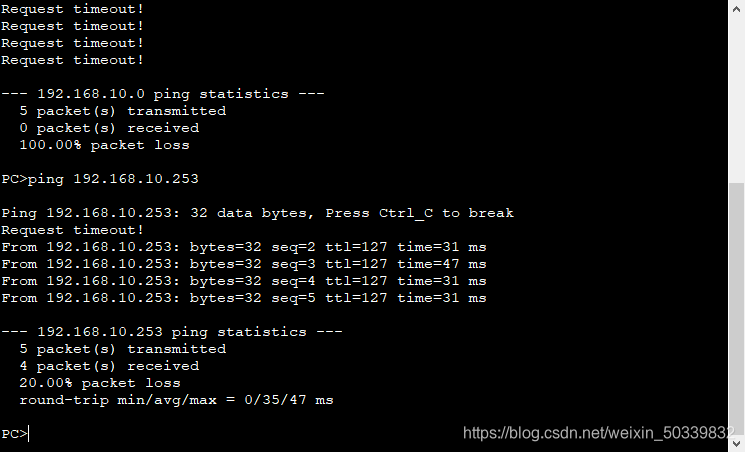

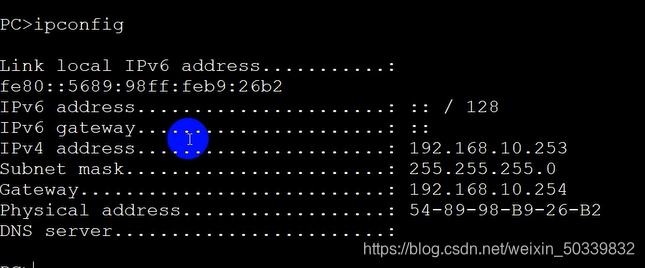

PC:

PC:

DHCP攻击实验

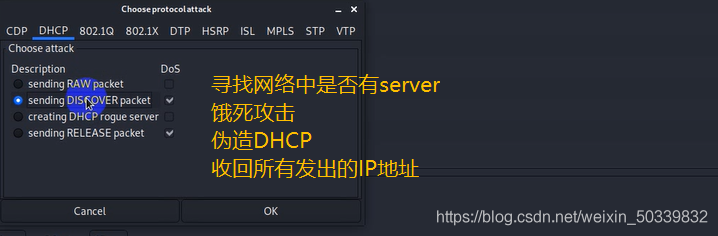

攻击3种类型

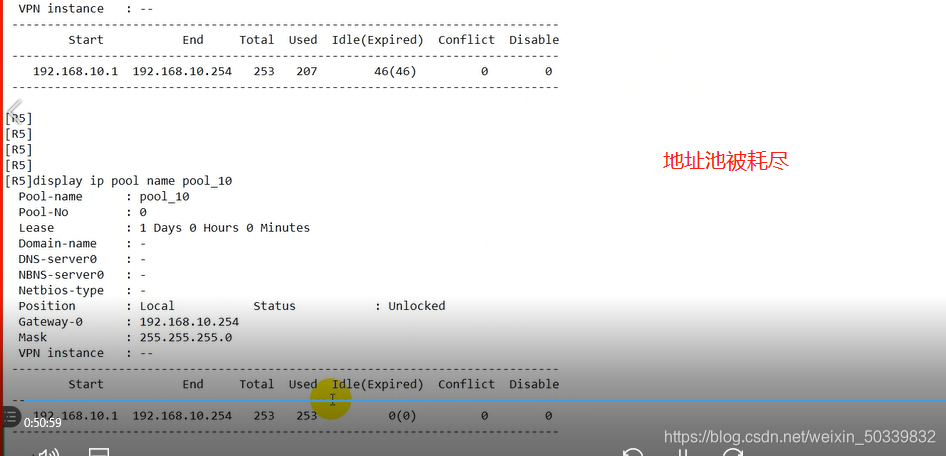

饿死攻击:

黑客在PC端不断地发DHCP Discover 包,直至server中的IP耗尽。

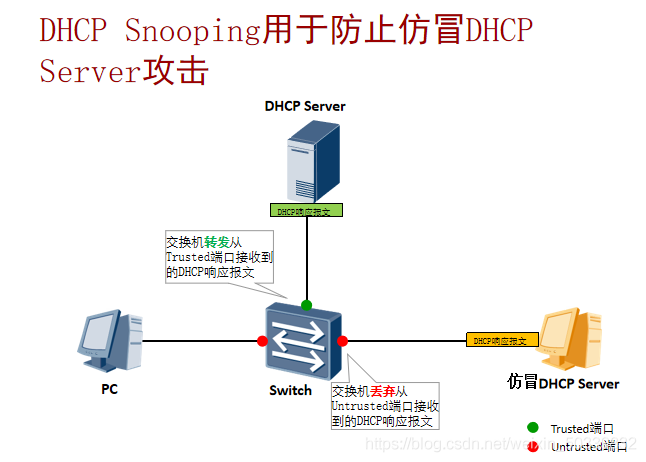

仿冒DHCP Server攻击

私自建立服务器,把网关设成自己,所有包都经过。

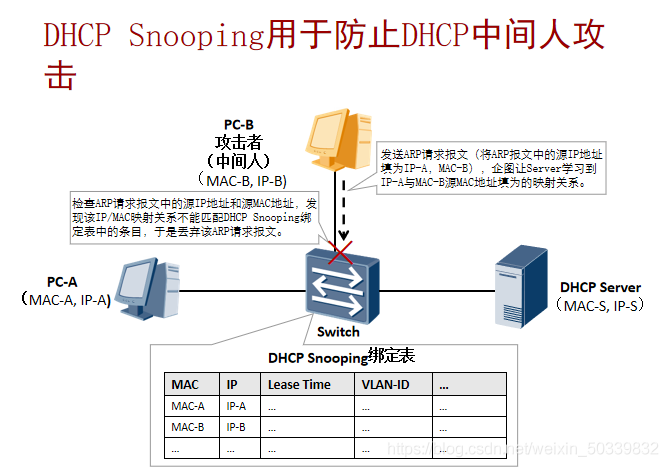

DHCP中间人攻击

DHCP中间人攻击

先骗PC1:我是服务器

再骗服务器:我是客户端

SW2:----明明是三个人的电影 我却不配有姓名

好可恶!难道就没治吗?

好可恶!难道就没治吗?

他来了!他带着Snooping走来了!

攻击实验

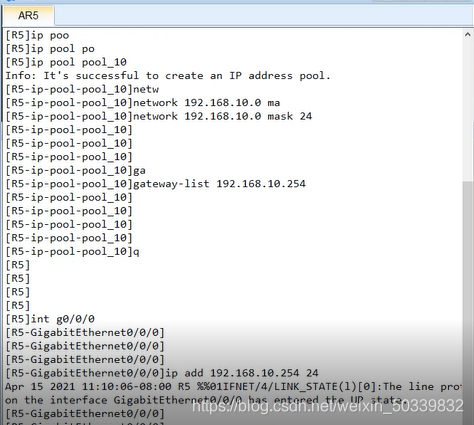

配置地址池

配置地址池

配置好了

配置好了

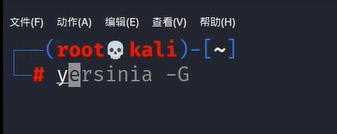

KALI

987

987

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?