转载https://www.sqlsec.com/2017/08/smtp.html

记录了最底层的邮件伪造漏洞的复现

简介

SMTP 为邮件协议,默认端口 25。经常用来邮箱伪造,钓鱼攻击。

还有流行的SMTP 账号信息泄露。如 github,oschina的码云 上的源码托管中的信息泄露。

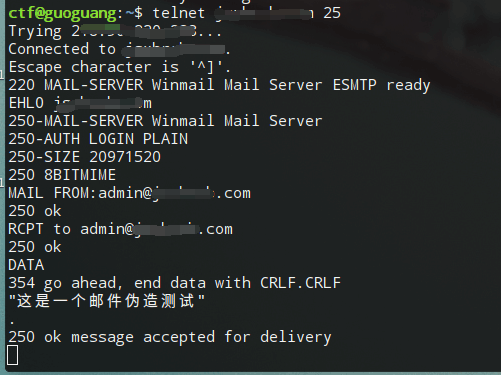

建立TCP连接

知道了邮件服务器的地址,就可以与它建立 TCP 连接了。SMTP 协议的默认端口是25。使用 Telnet 或 Netcat 命令,都可以连接该端口。

$ telnet xxxx.com 25 #widnows下测试

# 或者

$ nc xxxxx.com 25 #Linux下测试服务器返回220状态码,就表示连接成功。

220 MAIL-SERVER Winmail Mail Server ESMTP ready接下来,就可以使用 SMTP 协议的各种命令与邮件服务器交互了。

HELO 命令和 EHLO 命令

SMTP 协议规定,连接成功后,必须向邮件服务器提供连接的域名,也就是邮件将从哪台服务器发来。

HELO xxxx.com邮件服务器返回状态码250,表示响应成功。

250 MAIL-SERVER Winmail Mail ServerHELO命令现在比较少用,一般都使用EHLO命令。

邮件服务器收到EHLO命令以后,不仅会返回250状态码,还会返回自己支持的各种扩展的列表。

250-MAIL-SERVER Winmail Mail Server

250-AUTH LOGIN PLAIN

250-SIZE 20971520

250 8BITMIMEMAIL FROM 命令

连接者要使用MAIL FROM命令,向邮件服务器提供邮件的来源邮箱

MAIL FROM:admin@xxxx.com #伪造管理员身份来发邮件上面代码表示,连接者将从admin@xxxxx.com向邮件服务器发送邮件。邮件服务器返回250状态码,表示响应成功。

250 okRCPT TO 命令

使用RCPT TO命令,验证邮件地址是否存在。如果查询的是一个真实的 Email 地址,邮件服务器就会返回250状态码。验证邮箱存在的话,还可以给这个接受者邮箱发送邮件。

RCPT TO:admin@xxxxx.com

250 ok一般来说,状态码 250 和 251 都表示邮箱存在,状态码 5xx 表示不存在,神马影院其他状态码(主要是 4xx)则代表无法确认。

DATA 伪造邮箱数据

使用DATA命令来伪造邮箱内容,客户端告诉服务器自己准备发送邮件正文

服务器返回354,表示自己已经作好接受邮件的准备

DATA

354 go ahead, end data with CRLF.CRLF输入邮件伪造正文

用英文状态的双引号来修饰正文,正文结束后,发送结束符.表明正文的结束。

"这是一个邮件伪造测试"

.

250 ok message accepted for delivery如果合理,服务端返回250表示成功

退出TCP连接

邮件发送结束,客户端请求断开连接后,使用QUIT命令关闭 TCP 连接。

服务器返回211,提示断开申请被采纳,并主动断开连接,整个邮件发送过程结束。

QUIT

221 MAIL-SERVER Winmail Mail Server

Connection closed by foreign host.完整的流程图

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?