- 实验环境:DVWA

一、XSS攻击原理

XSS又叫CSS(Cross Site Scripting),即跨站脚本攻击。XSS是指攻击者在网页中嵌入客户端脚本,通常是JavaScript编写的恶意代码,当用户使用浏览器浏览被嵌入恶意代码的网页时,恶意代码将会在用户的浏览器上执行。XSS利用的是用户对网站的信任。

二、XSS类型

1.反射型XSS

反射型XSS也被称为非持久型XSS,只是简单的把用户输入的数据反射给浏览器,简单来说,黑客往往需要诱导用户点击一个恶意链接才能攻击成功。

2.存储型XSS

存储型XSS也被称为持久型XSS。当攻击者提交一段JS代码后,被服务器端接收并储存,当攻击者再次访问这个页面时,这段JS代码被程序读出来响应给浏览器。

3.DOM型XSS

DOM的全称为Document Object Model,即文档对象模型。通过修改页面的DOM节点形成的XSS,可存储型,也可反射型,只取决于输出地点。

三、应用场景

- 利用XSS获取cookie

- 重定向

- 钓鱼网站

- DDOS攻击

四、实验

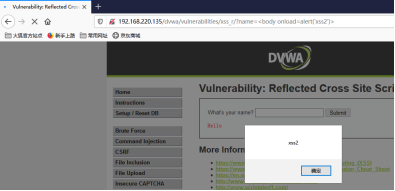

反射型

- Low级别:

1、查看源码,可以看到没有对参数做任何防御处理措施,直接输出:

2、尝试一般的XSS攻击,利用burpsuite抓包,修改payload:

<script>alert("xss")</script>

<body οnlοad=alert('xss2')>

<

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1478

1478

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?