一、安装配置

所需环境:kali、DC-9

DC-9靶场下载:

Vulnerable By Design - Search: dc (Page 3) ~ VulnHub

下载完成后解压,用vmware打开即可,DC-9靶场和kali都设置为NAT模式,这样就是同网段了

二、信息收集

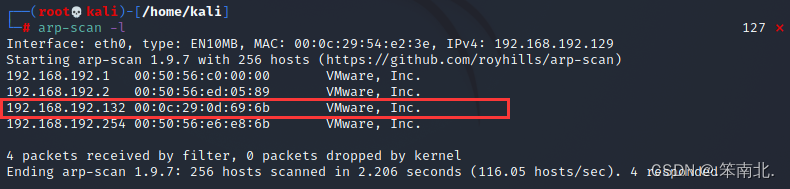

1.扫描主机IP

使用kali中自带的arp-scan工具进行扫描

arp-scan 工具的使用方法:

该工具通过使用自制的arp数据包,同时有人会解析mac地址,并给出对应的硬件厂商名称。且会输出类似arp信息的条目,通过排查得到想要的目标主机的IP地址。

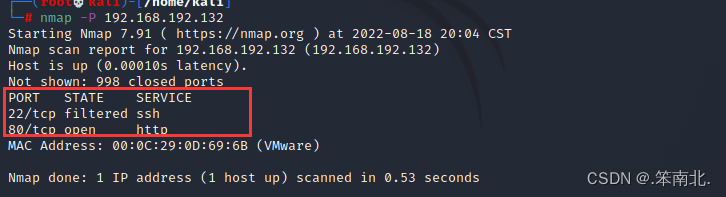

2.扫描端口信息

nmap -P IP地址

nmap扫描输出的结果中state状态的类型:

open:端口开放

filtsred:被过滤的端口

closed:关闭的端口

unfiltered:未被过滤的

open|filtered:开放或被过滤的

closed|filtered:关闭或被过滤的

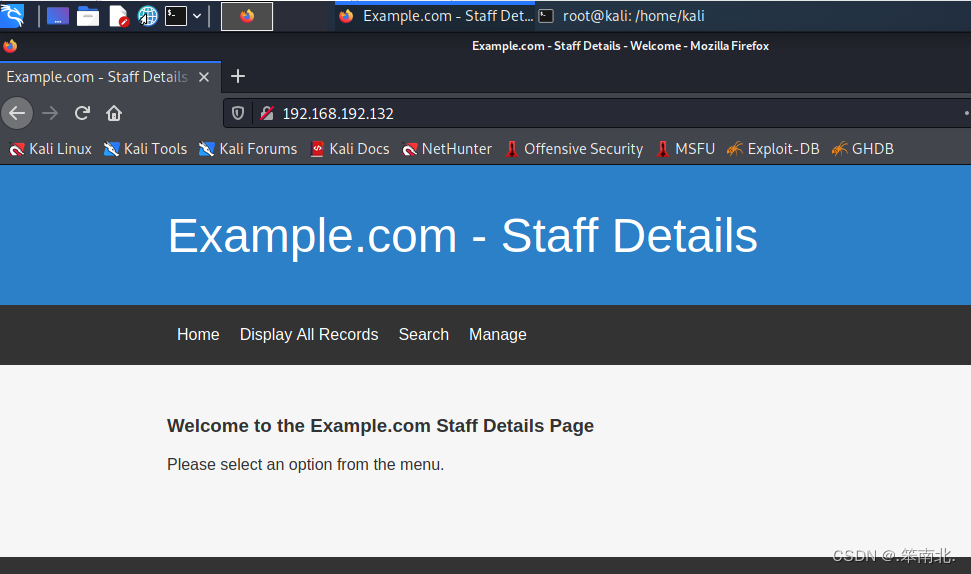

3.网站信息收集

浏览器输入ip访问80号端口

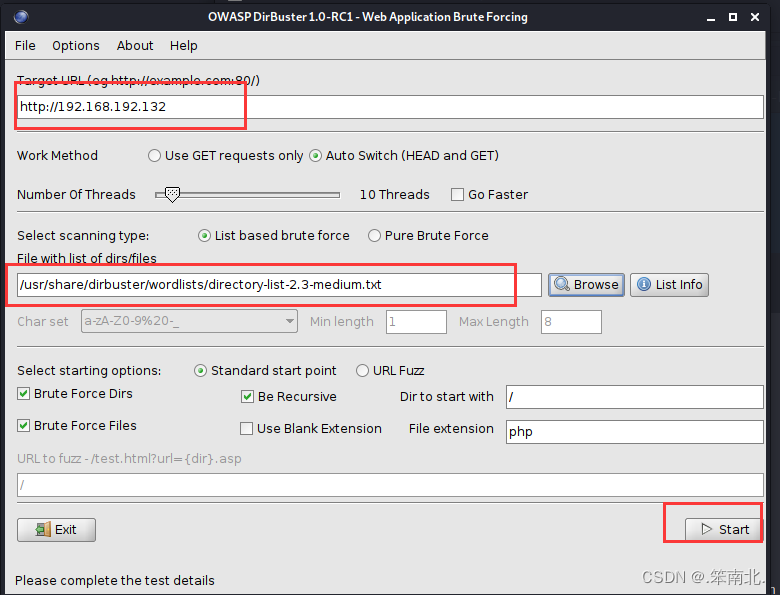

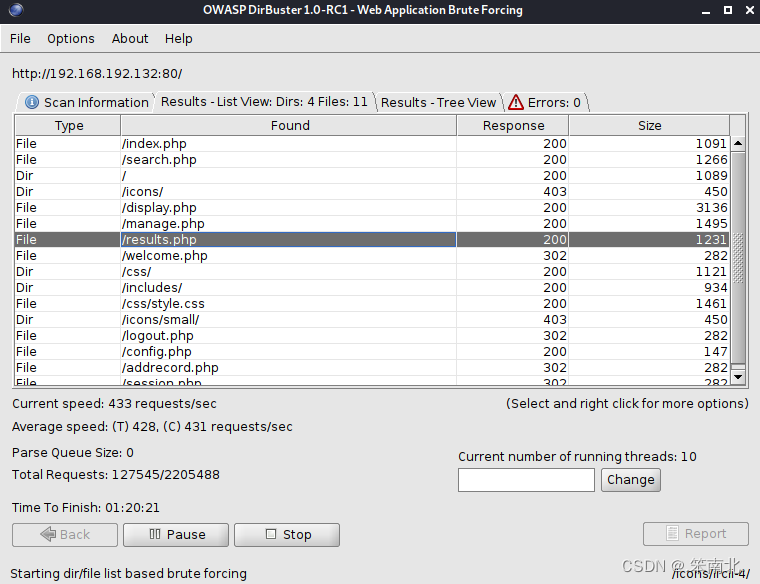

针对站点信息进行目录扫描,使用kali自带的目录扫描工具dirbuster,输入站点信息,选择目录文件,开始扫描,扫描过程较慢....

三、漏洞探测

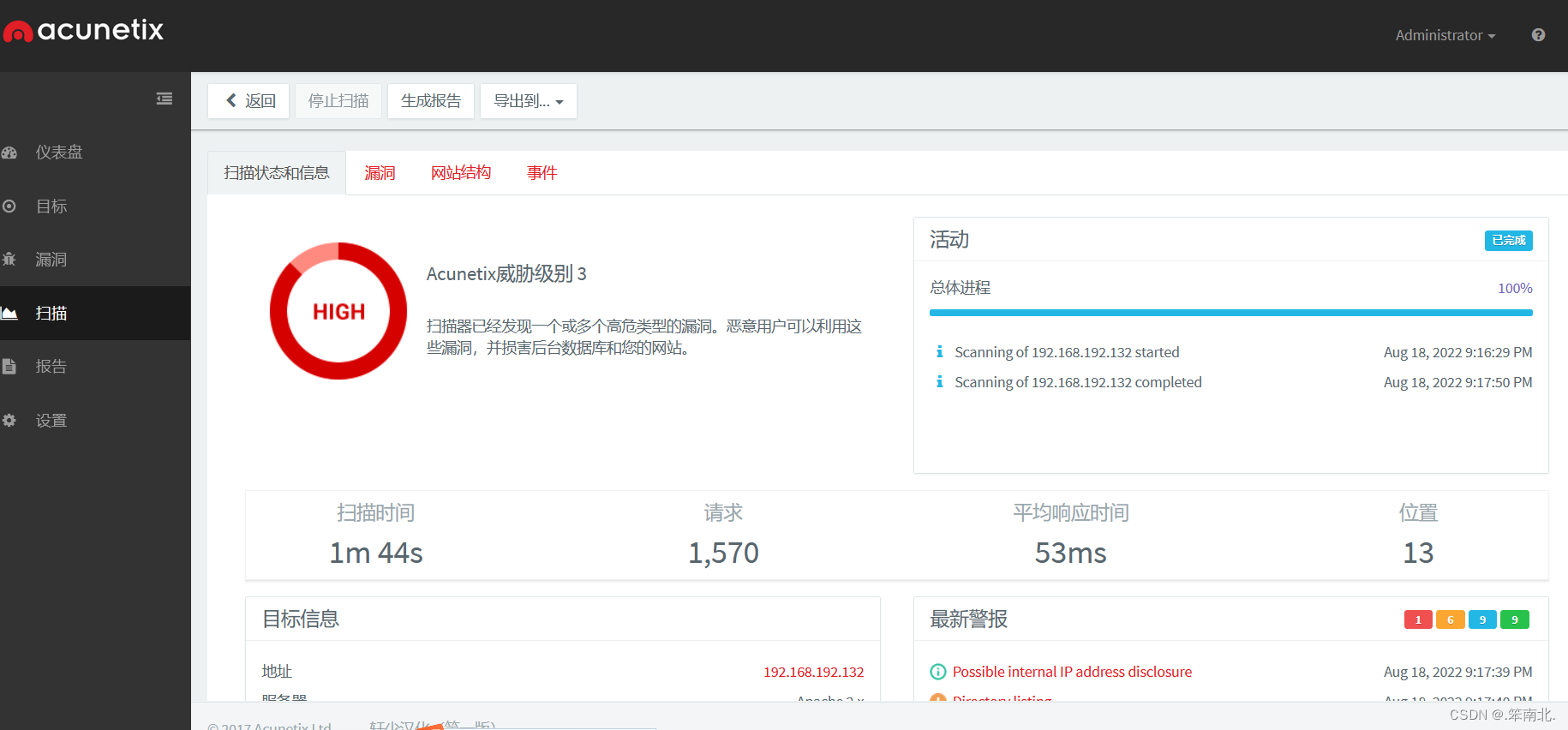

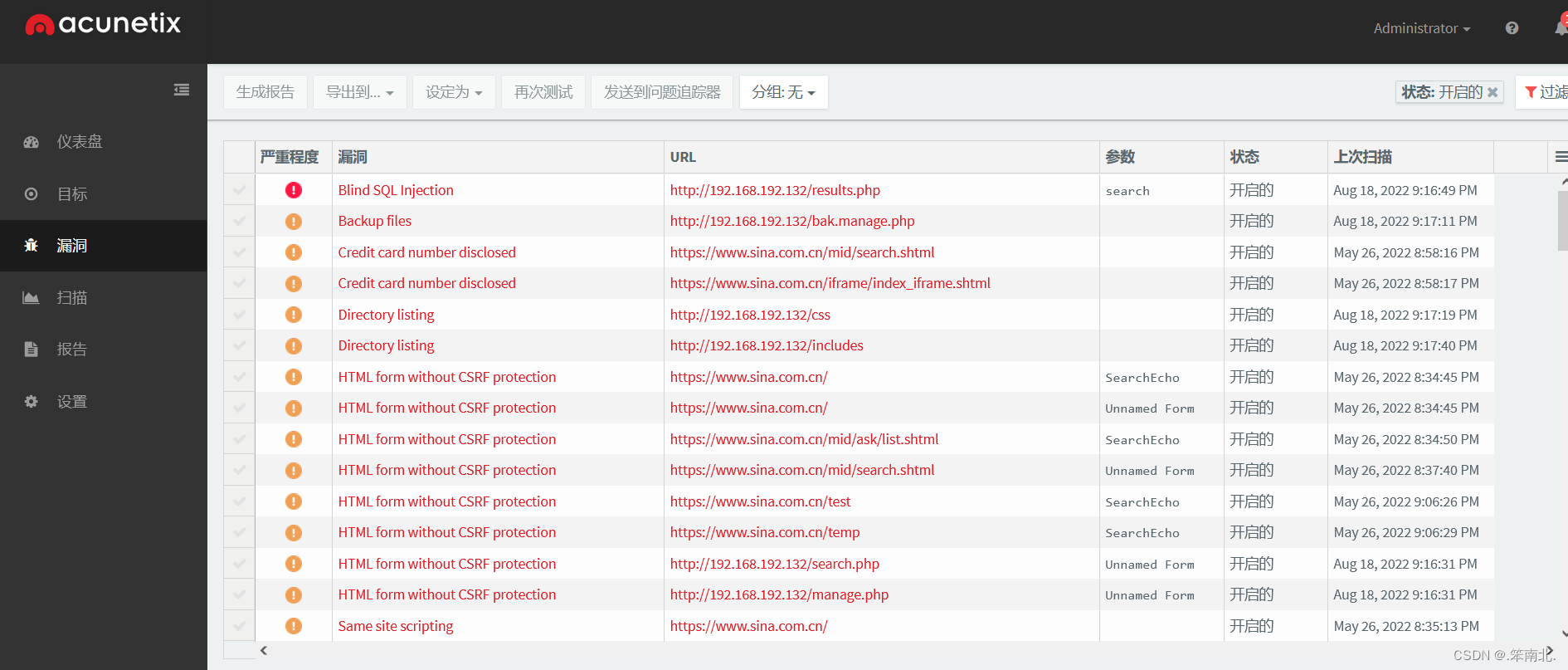

使用AWVS工具对网站进行扫描,根据扫描结果可以看到在http://192.168.192.132/result.php页面存在SQL注入漏洞

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

468

468

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?