项目及排障

文章平均质量分 79

工作后,博主真实做过的项目以及遇到的故障,分享出来仅供参考

呦菜呦爱玩

交换路由略知三四,网络安全略懂一二,无线及编程稍有了解。

擅长复盘、百度、写文档。

有没有广子,让我恰恰饭~

展开

-

奇安信_网神防火墙_透明桥模式部署

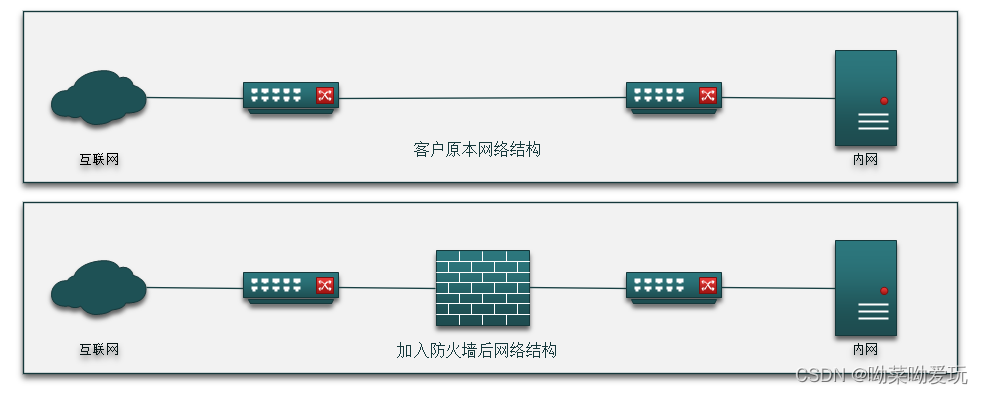

客户网络中新增加一台防火墙,客户要求不改变网络原有架构,现提供2种部署方案1. 镜像旁挂:交换机做镜像,将原本流量复制一份,引入防火墙,可以查看威胁流量,但是对威胁的限制较弱2. 透明桥:将防火墙串入网络,运用桥接口,将出入流量捆绑为一个桥,不用修改原网络的IP客户选择使用透明桥模式部署## 拓扑图## 配置## 1. 登录web控制台原创 2023-03-24 14:22:18 · 9764 阅读 · 0 评论 -

奇安信天眼_探针/分析平台部署及联动

奇安信天眼主要包括威胁情报(软件)、分析平台(硬件)、传感器(硬件)和文件威胁鉴定器(硬件)四个模块组成。一般仅需分析平台,流量传感器(探针)这2台设备配合使用。天眼分析平台用于存储传感器提交的流量日志、告警日志以及文件威胁鉴定器提交的告警日志。天眼传感器主要负责对网络流量的镜像流量进行采集并还原,还原后的流量日志会加密传输给天眼分析平台。原创 2023-03-10 15:22:42 · 13468 阅读 · 2 评论 -

天擎离线升级工具使用说明

# 一、预备知识`本篇文章以天擎V10网络版举例,其他版本大体流程一致,可以参考`天擎终端管理系统分为服务端(控制中心)和客户端,客户端需要通过控制中心去更新病毒库和补丁库。在隔离网环境下,天擎控制中心无法直接通过互联网去更新病毒库和补丁库,用户的客户端连接到内网管理中心无法进行自动升级和漏洞修复。# 二、天擎离线升级工具天擎离线升级工具就是为了解决这一问题而存在的。在有互联网的环境中使用离线升级工具,定期从云端相关服务器下载病毒、木马库、补丁库:然后通过移动存储介质(U盘等)更新内网的管理中原创 2023-12-27 13:27:46 · 2414 阅读 · 0 评论 -

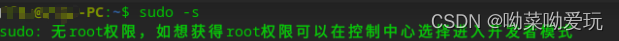

统信系统通过Crontab实现设备定时关机

crontab 是用来定期执行程序的命令,利用crontab实现设备定时关机# 进入root统信系统无法直接进入root,进入root用户首先要开启开发者模式控制中心>通用>开发者模式激活原创 2023-04-11 09:33:36 · 2529 阅读 · 0 评论 -

奇安信_数据库审计与防护系统_快速上线部署配置

数据库审计是对数据库访问行为进行监管的系统,一般采用旁路部署的方式,通过端口镜像或探针的方式采集所有数据库的访问流量,并基于SQL语法、语义的解析技术,记录下数据库的所有访问和操作行为,例如访问数据的用户(IP、账号、时间),操作(增、删、改、查)、对象(表、字段)等。原创 2023-12-12 14:48:48 · 838 阅读 · 0 评论 -

奇安信_日志收集与分析系统(日志审计)_快速上线部署配置

日志收集与分析系统是一种用于收集、处理、存储、备份、查询统计、合规报表以及关联分析网络中安全设备、网络设备、服务器资源和应用系统日志的系统。它可以实现海量日志的全生命周期管理,并且可以对多种数据源进行高性能、多场景采集分析并生成告警事件,完成处置闭环。原创 2023-12-13 15:46:20 · 2058 阅读 · 0 评论 -

奇安信天擎Linux客户端部署相关事项

QAXSkylar-AKSingle-8.0.10.1031_x64_UOS_Desktop_UI(服务器 IP 地址_服务接入端口).deb”1)拷贝 Linux 版离线升级工具 offline_tools.bin 到能连互联网的 Linux 环境的设备上,打开系统终端;4)执行成功后,会在当前目录下生成 offline_setup.zip 文件,即离线病毒库,离线病毒库下载成功。 如果系统软件管理机制为 rpm 安装命令为 【rpm -ivh 安装包.rpm】原创 2023-09-20 15:31:33 · 6066 阅读 · 1 评论 -

ACL实现固定时间访问资源——项目

配置IP地址,端口划分`PS:客户这边使用SW1的access VLAN10和SW2的access VLAN20互联,第一次见这种连法;不过一想access端口发送数据帧的时候是剥离VLAN tag,双方在线路上传输的时候实际上是无VLAN tag(vlan 1)的数据帧,确实可以这样连。Σ(っ °Д °;)っ`写静态,保证双方互通`这边本来想用,traffic behavior>redirect ip-nexthop去重定向报文的,不给他固定的路由,让仅在固定时间能重定向,然后试了半天没成功,无奈原创 2023-12-22 16:59:58 · 495 阅读 · 0 评论 -

2个区域网络互联后,客户业务中断——排障

免责声明本文旨在提供信息和解决问题的建议,观点和建议可能不适用于个人情况,仅供参考!!!文章中所有敏感信息已经修改,对于因本文中提供的信息而导致的任何直接或间接损失或损害不承担责任。使用本文中的信息和建议,即表示您已阅读、理解并接受本免责声明的条款和条件。原创 2023-12-26 14:51:50 · 1314 阅读 · 0 评论 -

防火墙阻断扫描设备_记一次故障排查

acl策略上是允许这个扫描的ip地址通过,但是匹配到了安全配置文件的威胁类型,所以给这个扫描ip地址,当作威胁给你阻断了。3.查看威胁日志,发现动作是阻断的,威胁类型是漏洞方式,这说明防火墙识别到扫描的威胁,将该IP阻断了。1.确定扫描设备的IP,在防火墙上查看流量日志,威胁日志,查看防火墙对源IP的策略是阻断还是放行。2.查看流量日志,发现动作是允许的,而且有该IP的流量,这说明放行的acl策略没有问题。用扫描设备扫描内部网络,扫描了一会,就不行了,ping也ping不通。原创 2023-03-24 15:11:16 · 549 阅读 · 0 评论 -

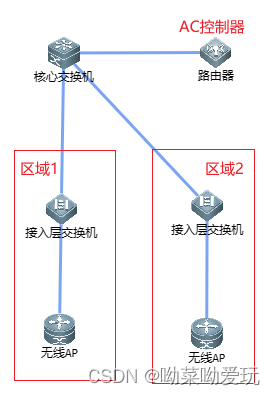

TP-link部分区域AP认证策略失效——记一次排障

# 场景说明客户使用无线网络,需要通过WEB认证才能正常访问外网# 故障情况客户在区域2发现,连上无线后,未弹出WEB认证,可以直接访问外网# 网络拓扑客户无线网络使用TP-link的AC控制器,管理TP-link的AP# 排查过程已知晓连上wifi无需认证即可上网登录AC,查看用户认证状态,发现有用户认证存在。观察发现原创 2023-12-14 16:13:55 · 524 阅读 · 0 评论

分享

分享