一、使用油猴脚本进行注入,获取Cookie的加密参数

新建油猴脚本文件

// ==UserScript==

// @name cookie的HOOK

// @namespace http://tampermonkey.net/

// @version 0.1

// @description try to take over the world!

// @author You

// @match https://*/*

// @icon https://g.csdnimg.cn/static/logo/favicon32.ico

// @grant none

// ==/UserScript==

(function() {

var cookieTemp = "";

Object.defineProperty(document,'cookie',{

set: function(val){

if (val.indexOf("cookie内加密参数名") != -1){

debugger;

}

console.log('cookie值:',val);

cookieTemp = val;

return val;

},

get: function()

{

return cookieTemp;

}

});

})();

二、油猴脚本hook之跳过定时器无限debugger

(function (){

var gid = setInterval(clearAllInverval, 1000);

function clearAllInverval(){

var id = setInterval(function(){}, 0);

while (id>0){

if (id!=gid){

clearInterval(id);

};

id --

}

}

})();

三、直接在控制台进行注入,打印输出调试

在

window['encrypt'][0]加密函数下面打断点,然后在控制台输入下面代码,刷新页面即可debugger【该方法可用在一些隐蔽的加密函数进行栈回溯,从而找到加密入口】

encrypt = window['encrypt'][0]

window['encrypt'][0] = function(a,b,c,d,e){

var result = encrypt(a,b,c,d,e);

console.log(result.toString())

debugger;

return result;

}

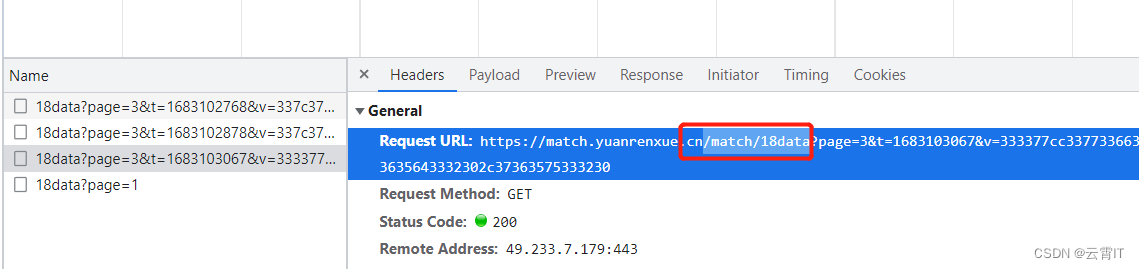

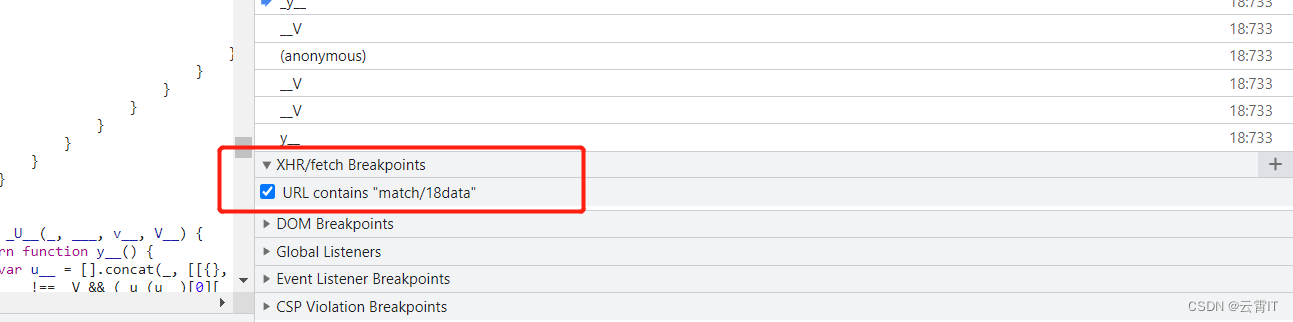

四、根据url的特征进行断点

复制url的一部分,在XHR 中输入,刷新页面即可等待中断,然后进行栈回溯找参数的加密方法。存在一些请求不适用,不会断下来。

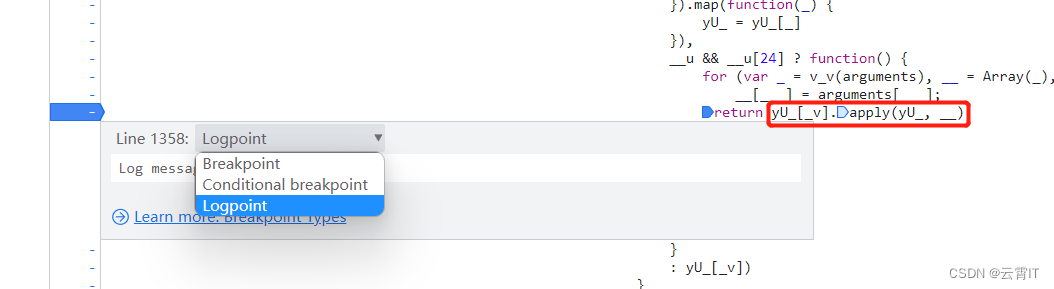

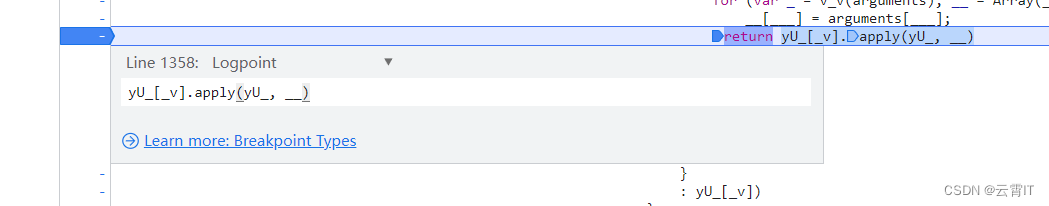

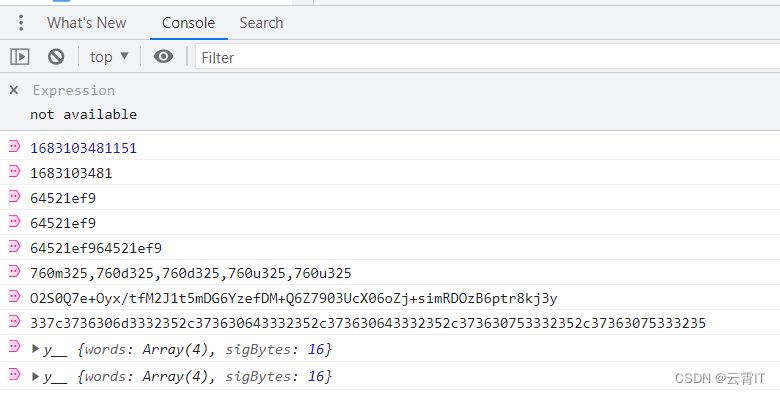

五、让控制台输出加密日志

在加密函数下log断点,填写加密函数回车,看到粉色即成功

控制台即可看到加密函数所有历史输出记录,从而判断某些参数是如何生成的

1722

1722

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?