考点:wifi接入认证,鉴别方案

Wi-Fi接入认证与鉴别方案

1. Wi-Fi接入认证方式

常见的Wi-Fi接入认证方式包括:

-

不认证:

- 用户直接接入网络,无需任何身份验证。

- 安全性较低,常用于开放场所(如商场或机场)。

-

共享口令认证:

- 用户通过共享密码接入网络(如WPA-PSK)。

- 所有用户使用同一密码,安全性中等。

-

门户认证:

- 用户通过跳转到认证页面,输入用户名/密码或一次性验证码完成认证。

- 适合公共场所(如酒店、火车站等),但网络传输数据通常不加密。

-

基于用户身份的认证:

- 每个用户分配独立的账号和密码,或使用数字证书进行认证。

- 场景示例:Eduroam无线网。

-

专用客户端认证:

- 需要安装专用客户端,完成与服务器的身份认证。

- 安全性较高,但依赖专用软件支持。

2. Wi-Fi安全标准

Wi-Fi联盟推出的主要安全协议:

-

WEP(Wired Equivalent Privacy):

- 基于共享密钥和RC4加密。

- 存在严重的安全问题,如单向认证、密钥重用、校验漏洞等。

-

WPA(Wi-Fi Protected Access):

- 基于802.11i标准,提供了两种模式:

- WPA-PSK(个人版):基于共享密钥。

- WPA-802.1X(企业版):基于认证服务器(AS)的身份认证。

- 使用TKIP加密。

- 基于802.11i标准,提供了两种模式:

-

WPA2:

- 相比WPA,改进为CCMP加密,增强数据完整性保护。

- 与WPA一样支持PSK和802.1X两种模式。

-

WPA3:

- 引入SAE(Simultaneous Authentication of Equals)协议,取代PSK。

- 提供192-bit安全模式(企业版),并缓解字典攻击。

3. Wi-Fi鉴别与授权方案

-

基于共享口令的鉴别与接入授权:

- 用户通过共享密码完成鉴别与授权。

- 安全性中等,但容易受到密码泄露攻击。

-

基于用户身份的鉴别与授权:

- 为每个用户分配独立账号,通过用户名/密码或数字证书进行鉴别。

- 场景示例:Eduroam使用RADIUS服务器进行分布式鉴别。

-

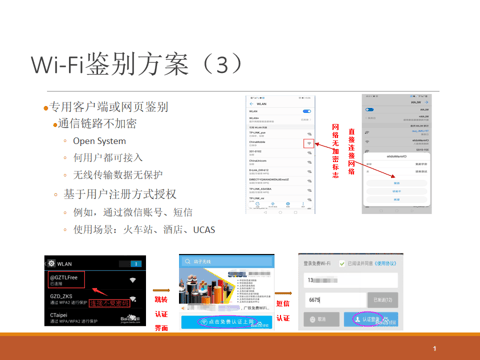

专用客户端或网页鉴别:

- 用户通过专用客户端或网页完成身份验证。

- 场景示例:火车站、酒店的Wi-Fi接入。

4. WPA/WPA2四次握手(4-Way Handshake)

认证完成后,通过四次握手协商密钥:

-

消息1:

- AP生成随机数Anonce并发送给STA。

- STA生成随机数Snonce,基于Anonce、Snonce和主密钥(PMK)计算出会话密钥(PTK)。

-

消息2:

- STA发送Snonce和消息认证码(MIC)给AP。

-

消息3:

- AP验证MIC,并向STA发送加密的组播密钥(GTK)和新的MIC。

-

消息4:

- STA验证MIC并确认安装PTK和GTK。

结果:

- PTK用于保护单播通信。

- GTK用于保护组播通信。

5. Eduroam的鉴别方案

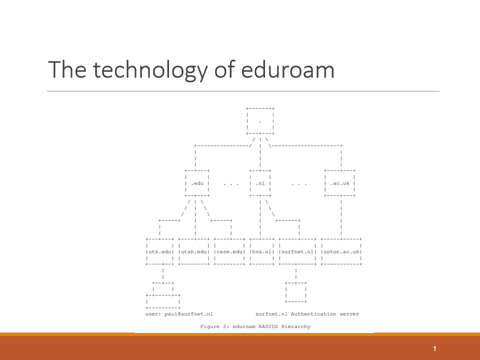

Eduroam是全球学术机构常用的无线漫游认证服务:

-

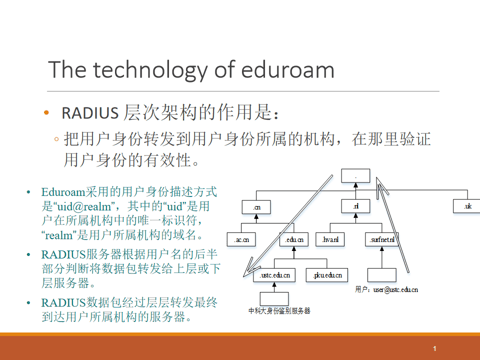

分布式RADIUS架构:

- 通过分层RADIUS服务器实现用户身份的分布式鉴别。

- 用户身份以“uid@realm”的形式传递,其中“realm”表示用户所属机构。

-

信任模型:

- 基于RADIUS的共享密钥和TLS的加密通信,确保数据传输的安全性。

6. Wi-Fi认证方案的总结

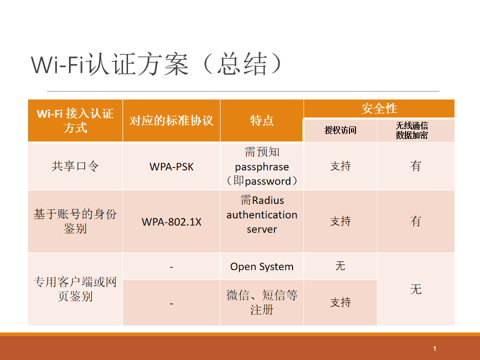

| 认证方式 | 安全性 | 适用场景 |

|---|---|---|

| 不认证 | 低 | 开放场所(如机场) |

| 共享口令认证 | 中 | 家庭、简单办公 |

| 门户认证 | 中 | 公共场所(如酒店、火车站) |

| 用户身份认证 | 高 | 校园网、科研机构 |

| 专用客户端认证 | 高 | 企业、高安全性需求场景 |

7. 常见Wi-Fi攻击与缓解方法

-

KRACK攻击:

- 针对WPA2四次握手中nonce重用漏洞。

- 缓解措施:在消息3重传时,不重装会话密钥。

-

密码破解攻击:

- 攻击PSK模式中的共享密码。

- 缓解措施:使用强密码,升级至WPA3。

-

中间人攻击:

- 利用开放网络窃听通信。

- 缓解措施:使用加密协议(如HTTPS、TLS)。

8. WPA3的改进

-

SAE协议:

- 替代PSK,增加握手安全性。

- 提供前向安全,即使密码泄露也无法解密之前的通信。

-

更高的加密强度:

- 提供192-bit安全模式(企业版)。

-

缓解字典攻击:

- 限制错误密码尝试的次数。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?