总的来说,网安的技术这么些年没什么大的进步,所以24年的hw题目和22年的hw题目几乎可以说没什么区别,问的也大差不差。行业还在原地踏步,不够沉稳!

中高级题目:

中高级:

域内信息搜集的流程和命令

sql注入漏洞的种类 sql注入绕过waf的方法 (refer注入 cookie注入 header注入 堆叠 等等 尽可能多说) sql注入的分块注入

sql注入除了时间盲注 还有没有更快的方法

uac提权的方法和概念

哈希传递横向移动的内容 如除了mimikatz,wmic还有什么别的工具

正向代理和反向代理的区别

两种票据的区别高级:

自我介绍。

做红队常见的攻击思路。

根据简历介绍单个项目你作为项目经理需要做的事情。

讲一下应急处置过程。

聊一下熟悉的渗透软件,以及区别?

常见的Web漏洞有哪些?windows下的redis漏洞攻击流程。

有没有做过溯源?是否有成功溯源的经历?

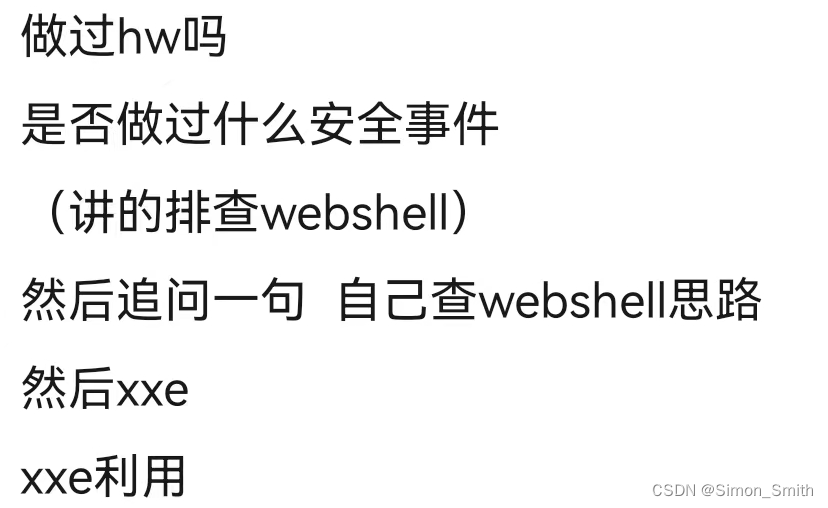

初级面经收集(有重复):

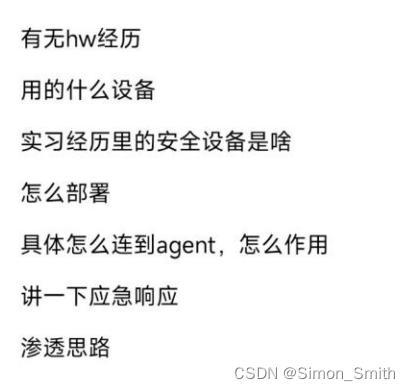

参加过hw吗

什么岗位

处理过什么安全事件

用户的服务器被上传webshell怎么排查

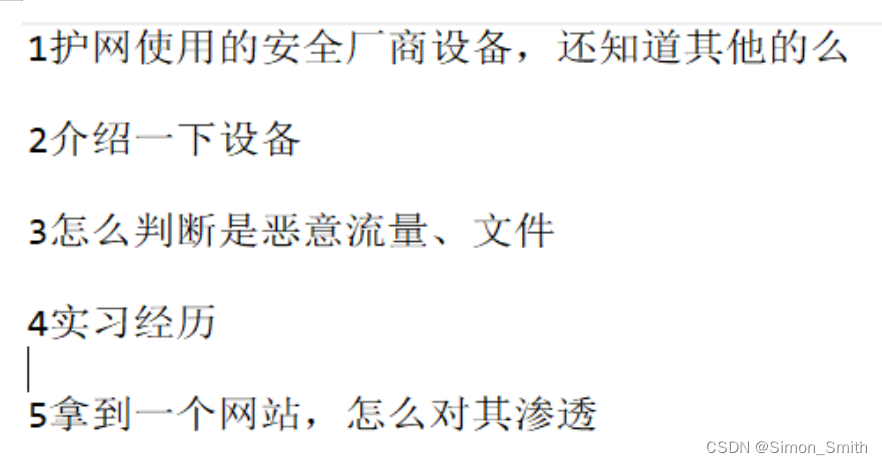

设备报警怎么判断是不是误判

挖src sql漏洞的经历

ssh怎么做代理

1、参加过HW么?

2、当时是干嘛的(流量检测组)处理了啥安全事件?

(我答了shell反弹和爆破)

3、你如何判断对方是webshell?如何判断反弹成功?

4、客户现场,流量设备匹配到了IOC告警,告警里受害者ip是域控,是一个什么情况

(域控在域内也担任dns服务器的角色,可能是一个DNS类请求)

5、做过渗透么,做过啥渗透,讲下

6、用过的渗透工具有哪些(我说了BP)

7、BP有哪些常用模块说下

8、如果要同时爆破账号密码,用啥爆破方式?如果要base64或者md5加密,如何操作?

- 介绍一下自己。

- 参加过hw吗?担任什么职位?用过哪些设备

- 网站被上传webshell,怎么做一个上机的排查?

- 流量设备出现了一个告警,但我们的检测兄弟不清楚是不是攻击行为,你会怎么去判断?

- 如果这个告警是HTTP的请求,如何做排查?

- 如果是TCP的呢,流量设备看起来不是那么方便,你怎么排查?

- Burpsuit常用的模块

- Burpsuit的Intruder模块,我们有一个后台,后台登录的密码是base64编码,你会怎么做一个爆破?

- 看你写会用sqlmap,能说几个sqlmap里绕过waf的tamper脚本。

- Sqlmap查询当前用户

- 自我介绍

- 去年hw职位,用过什么设备

- 参与处置过什么安全事件吗

- 上传webshell怎么处置

- Burpsuite常用哪些模块

- Redis默认端口

- Redis的利用方式

- Redis的主从复制

- Sqlmap怎么查看用户

- 文件包含有哪两种

- 远程文件包含allow_url_fopen和allow_url_include双waf下怎么利用

- 知道webdev吗

中级:

1. ⾃我介绍下。2. 我看你简历上⾯写了你对很多漏洞了解,说说 fastjson 漏洞?3. fastjson 漏洞具体利⽤到了哪些类?哪些函数? fastjson 各个版本之间的差异说说看?4. 平常挖过什么漏洞啊?5. 你对溯源这块有了解吗?我看你简历⾥⾯有个关于应急响应的项⽬,讲讲看?6. 你说你在应急响应的这个项⽬⾥⾯⽤到了权限维持,你当时怎么维持的?7. 我看你简历⾥⾯写你了解⽂件包含漏洞,能讲讲这个漏洞的成因和⽤到的函数吗?8. require_once 和 require 之间有什么区别吗?9. 说说看什么是本地⽂件包含, file 协议中 windows 下常⻅的本地包含⽂件是什么,说⼏个看看?10. ⽂件包含的时候,各个 php 版本之间的差异,⽐如说哪些函数能⽤哪些函数不能⽤你了解吗?11. zip 伪协议⽤过吗?说说看。12. 如果你当分析研判,给了你⼀个恶意 IP ,你该怎么溯源处理?13. 如果你碰到的是⼀个匿名刚注册的外⽹服务器,⽐如说我给你⼀个简单的场景,⼀个⼈通过 webshell 进来了,但是没有检测到 CS 的流量,该如何进⾏研判?

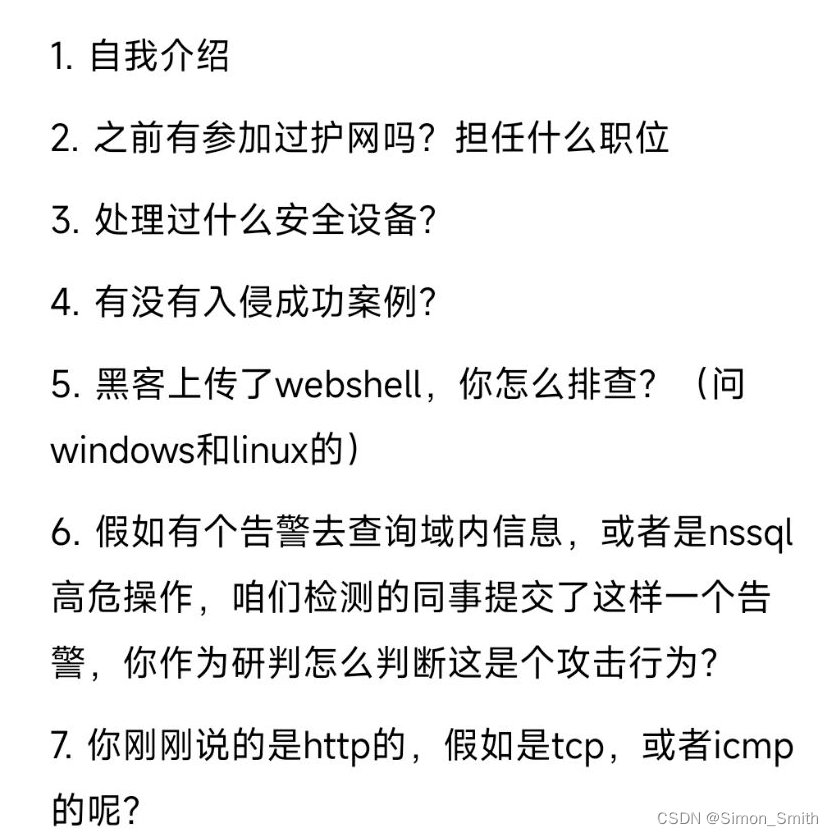

1. 简单的自我介绍

2.你之前参加过护网吗?

3.护网的话,当时有处理过什么安全事件吗?

4.除了处理这个事情,还处理过别的安全事件吗?

5.假如这边的服务器被上传了webshell,让你去上机排查,你会怎么排查?

6.检测人员提交了一个告警,但是他不确定是不是一个攻击成功的告警,你怎么去做一个判断?

7.你burpsuite常用哪些模块?

8.你用burpsuite爆破的时候假如需要base64加密爆破,你该怎么办?

9.sqlmap也用过是吧?sqlmap的tamper脚本有用过吗?会编写tamper脚本吗?

10.我想用sqlmap跑当前用户的名字,参数是?

1.自我介绍

2.护网担任什么职位?假设监控组上报了高危预警,你怎么处理

- 不是明文传输的。而是加密的你怎么判断攻击

- Sql注入形成的原因,怎么防御有了解吗?

- 参数化查询能不能百分之百防御sql注入?原因是什么?

- 假如服务器上上传了webshell,让你去排查,你的排查思路是什么?你如何定位webshell?

- 框架漏洞有了解过吗?Log4j有了解吗?能简单说一下吗?

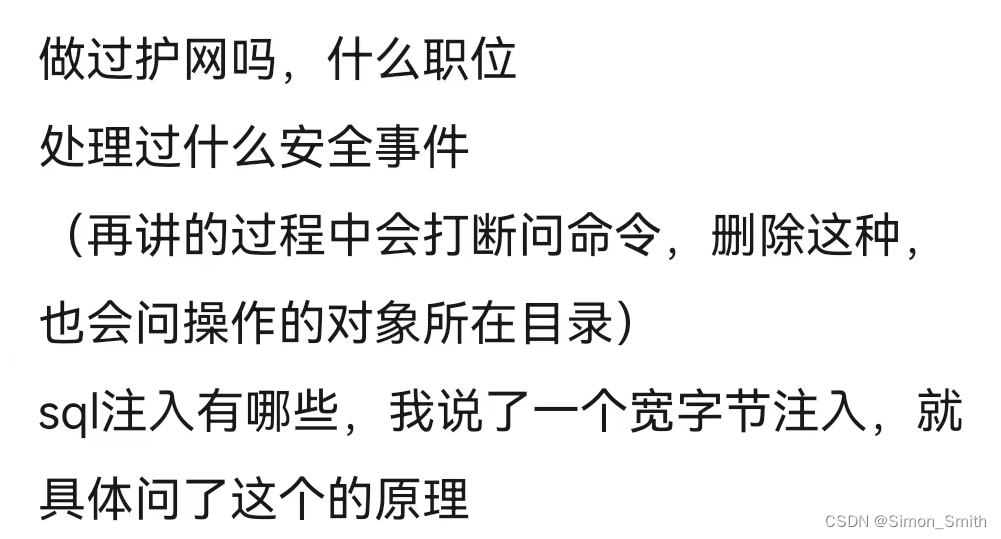

简单自我介绍 体现工作情况

护网经历,当时护网处理过的安全事件

还有没有处理过其他的事件

webshell上机排查 你会怎么排查?排查思路

(流量设备去确定一下webshell的位置)

你作为一个研判,监测人员提交了一个告警,他不知道是不是一个攻击成功的告警,你怎么去判断?

--->一般判断“误报”指的是安全设备的告警类型与实际payload能不能对的上,如果对不上就是误报,对的上就进一步根据特征,和代码逻辑进行判断是不是告警

burpsuite常用的模块:

repeater,intruter爆破模块,decoder编码模块,proxy用于代理抓包的自然不用说,爆破假如有一个后台,后台登录,密码被base64编码怎么爆破呢?(payload进行base64加密再提交)

sqlmap的temper脚本 或者自己写的脚本?sqlmap查询当前的用户用的什么 --current-user

1、面试用过什么设备吗

2、参加护网的时候有没有处置过什么安全事件

3、相关处置流程(这边是面试官假设了一个场景)

如果你是研判组,检测组发现了mysql的高危操作,但是不太确定是不是攻击行为,只用流量设备判断。(看报文)除了观察请求响应包之外?通过行为分析(这个ip最近一段时间的动作、请求。)

4、服务器上传了一个webshell怎么排查、思路

5、通过流量分析发现webshell上传成功也返回了上传路径,接下来怎么做

(上服务器提取样本)

6、渗透测试用的工具(burpsuit他的称呼方式和咱们的有点不一样一开始没听出来)

7、burpsuite常用模块(问了我爆破的一个场景,密码被base64编码)

8、SQLmap 用过tamper脚本吗或者自己编写的脚本

9、客户现场,流量设备匹配到了IOC告警,告警里受害者ip是域控,是一个什么情况

(域控在域内也担任dns服务器的角色,可能是一个DNS类请求)

10、高危端口,redis默认端口

11、redis利用方法

1.自我介绍

2.护网职位,处理了哪些安全事件

webshell上传、钓鱼邮件、密码爆破和任意文件读取3.护网的webshell上传应急响应的流程

4.怎么查看端口

5.一个什么事件(没听清)怎么判断恶意流量

6.burpsuite常用模块

7.常见高危端口

8.最近护网常用的漏洞

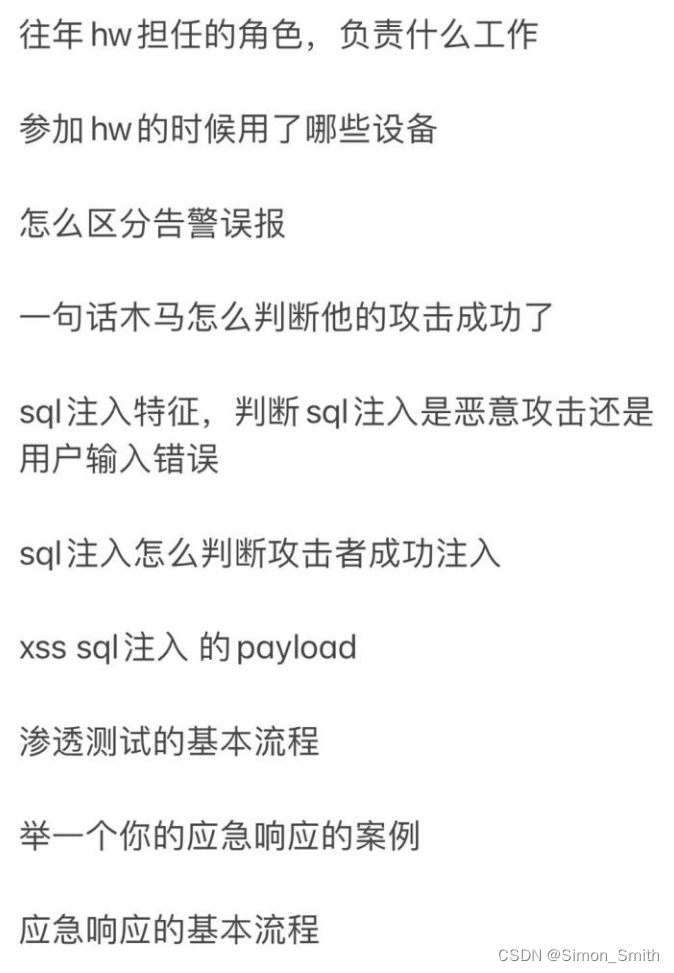

fastjson怎么打的,打的过程

打域控怎么打

讲一下哈希传递

打过内网吗,怎么打的

真实内网环境打过吗

redis未授权getshell漏洞原理

fastjson?(没问原理,只问打过没有)

Shiro没问原理,只问打过没有

ssrf利用哪些协议

内网的了解,渗透能做到什么程度,能拿下域控吗

pth了解吗

去年护网得经历,主要负责什么,做什么项目

如何定位攻击是否有效

做研判得时候是根据当前自己得设备,还是会查一些其他设备

平时做过哪些渗透测试项目

测试中对哪些漏洞比较顺手比较习惯比较擅长

整站渗透测做过吗?

内网渗透做过吗?

内网主要熟悉linux还是windows

域渗透对票据熟悉吗?黄金票据白银票据

黄金票据白银票据一般什么时候会用到?你觉得是提权得时候用还是维权的时候用

平时用过哪些语言写工具

逻辑漏洞熟悉吗

权限类的漏洞了解吗

越权的漏洞了解吗

你知道越权漏洞怎么测

你有什么想要问的

Q:供应链攻击有没有了解过

供应链攻击是一种面向软件开发人员和供应商的新兴威胁。 目标是通过感染合法应用分发恶意软件来访问源代码、构建过程或更新机制。

Q:vpn通信的过程中如何防止黑客攻击

具体可能答案地址:http://www.hackdig.com/04/hack-329856.htm

Q:Webshell的处理

学习地址:

https://blog.csdn.net/weixin_43650289/article/details/113585993

Linux查外联进程命令(关联进程?)

Linux cpu占用情况命令

杀掉进程的命令

内存马的实现过程和底层原理

fastjson漏洞利用原理以及具体的底层过程

shiro550和721两种漏洞的底层原理

java反序列化漏洞的利用链

SqlServer的渗透思路?

常见的Web漏洞有哪些?

SQL注入如何拿到主机权限

SSRF如果目标主机设置了设置,如何绕过进行探测?(问的很底层)

2.linux下应急响应主要是做什么

查看账户安全和密码安全,进程,日志和流量

那有没有做过应急响应

做过,巴拉巴拉讲一个

3.那登陆日志在哪个目录

var/log

我一般用last,lastb,lastlog查看登录情况,不到目录下去查看

4.怎么查看进程

ps -ef

那怎么找到对应端口的进程

ps -ef|grep 端口号

那怎么查看进程所在的目录

5.有没有真实溯源到红队信息

没有

7.知道jsonp怎么溯源红队信息吗

1.判断是否有sql注入

2.spring的框架漏洞有哪些

3.shiro反序列化漏洞

4.排查windos影子用户

5.linux,windos查看端口,进程,启动项

6.log4j2漏洞利用

7.Redis未授权访问的几种方式

8.你知道的redis未授权访问有哪些

9.weblogic框架有哪些漏洞

10.ssrf漏洞利用方式

11.如何判断一个网站是否存在strut2漏洞,以及利用方式

12.sql注入的时间盲注和布尔注入区别

13.时间盲注没有回显怎么办(我回答dnslog),具体payload怎么写?

14.445端口有哪些漏洞

15.tomcat,weblogic开放端口

(研判方面:)

如何区别误报和真实攻击(具体举例)

怎么判断fastjson攻击

怎么判断shiro攻击

怎么判断struts2攻击(攻击方面:)

如何判断有fastjson/shiro/struts2漏洞

sql时间和布尔注入区别说说log4j2

(应急响应方面:)

有没有做过应急响应?(是护网还是平时项目)

windows和linux应急响应的相关命令(查看端口、进程、计划任务)

用过哪些设备,包括态势感知设备?

设备怎么判断是否误报?

某一个漏洞攻击在告警信息中的具体特征?(漏洞在告警信息中的特征,不是漏洞本身特征)

Shiro在态势感知设备上的攻击特征?

设备产生了关于shiro攻击的告警信息,如何分析?

怎么通过告警信息判断攻击成功了?

Sql注入布尔和时间盲注的区别?

Weblogic/tomcat 端口号?有哪些类型的漏洞?

Shiro/fastjson/struts2漏洞说一下?怎么判断是否存在Shiro/fastjson/struts2漏洞?

Shiro除了OGNL表达式还有其他特征吗?

攻击时怎么抓取流量?

Log4j原理?

Spring有哪些漏洞?复现过那些?遇到过哪些?前两个月比较火的那个复现过吗?

Windows/linux命令:查看端口?查看进程?查看计划任务?查看系统用户?

Windows怎么判断是否存在影子账户?

4.sql注入的特征,如何识别sql注入是否成功

5.布尔和时间盲注的区别

6.ssrf漏洞能干什么

7.命令执行没有回显怎么办?

11.如何判断一个网站是否存在strut2漏洞,以及利用方式

13.Linux和window查看当前系统有哪些用户,开放哪些端口,计划任务

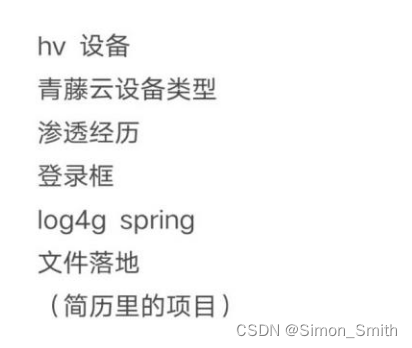

1.之前有参加过护网么

2.参加的是哪个单位的,是公安部的护网么,是做为外包公司去的么,是以什么身份去的呢(这里我不清楚,回答:和这次一样)

3.之前和哪一家厂商合作:青藤云

4.之前就看过青藤云的设备吧,什么设备:万象监测

5.做什么用的:

6.除了青藤云的这个设备还看过其他的设备么

7.Waf是做什么用的

8.跟传统防火墙有什么区别么

9.怎么判断告警是真正的攻击行为还是误报,细问了一下

10.sql注入流量特征,怎么与正常的区别开来:

11.怎么判断攻击行为成没成功

12.s2攻击数据包有什么特征

13.webshell的特征

14.出现了shiro告警,怎么判断攻击成功没成功呢

15.之前搞过渗透么

16.445端口是什么端口

17.有什么漏洞么

18.mysql端口号,redis端口号

19.redis有什么漏洞么?详细讲一下,通过什么方式

20.sql注入时间型和布尔型注入有什么区别么

21.时间型是怎么实现注入传出数据来的

22.ssrf能用来做什么

23.ssrf协议都有哪些

24.发现网站可能存在一个命令执行,没有回显怎么办

25.weblogic默认端口号

26.weblogic有什么漏洞么

27.tomcat默认端口号

28.有什么漏洞么

29.ajp协议的端口号

30.s2框架的判断依据是什么

31.shiro听过么,shiro的判断依据是什么

32.fastjson有什么漏洞,是个什么类型的漏洞,怎么判断用的是fsatjson框架

33.log4j听过么,复现过么,攻击payload有什么特征

34.log4j漏洞原理清楚么,讲一下:

35.spring都有什么类型的漏洞

36.spring反序列化能详细说一下么

37.有做过应急么,是护网的应急,还是平常项目上的应急

38.应急响应经历,应急响应的流程

39.隐藏账户怎么排查

40.进程怎么查看windows

41.查看计划任务,windows,Linux

- 今年毕业了吗

- 参加过hw吗,是公安部的吗,用过哪些设备

- 怎么判断有sql注入

- 怎么判断有shiro攻击

- 知道报错注入的函数吗

- 命令执行和代码执行的区别

- 有过应急响应经验吗

- 知道计划任务怎么看吗

- 如果出现文件上传,你怎么查

- omcat,nginx日志在哪看(面试官说在access)

- 有过溯源经历吗

- 如果要看windows的一个登录日志,id是多少

- 用过蜜罐吗

- 你现在在哪个城市?今年毕业了吗?

- 之前hw是什么形式,是国家hw吗,当时是在银行还是在其他行业?

- 当时看的是什么设备?除了这个看过别的设备吗?

- 从态势感知上判断sql注入如何判断?

- Shiro框架知道吗?简单说一下这个漏洞的特征,两个shiro的漏洞编号是什么?

- Weblogic的端口是什么?

- Weblogic有哪些漏洞?

- 应急响应做过吗?如果是一个Linux的文件上传的场景,做一个溯源,如何溯源?

- 你在溯源的时候,去哪个文件下看访问日志?

- 全盘找某个文件,命令是什么?

- 计划任务的命令是什么?

- 445端口对应什么服务?他有什么漏洞?

- 有根据IP做过溯源吗?

- Fastjson框架漏洞原理是什么?

1、 人在哪里

2、 参加过hw吗,是国家的吗

3、 怎么判断sql注入成功

4、 怎么判断有shiro攻击

5、 怎么判断命令执行攻击

6、 有过应急响应或是溯源经验吗

7、 如果出现文件上传,你怎么查

8、 tomcat,nginx应用怎么看操作日志

9、 给你一个ip,怎么完成溯源

10、 用过哪些安全设备

11、 除了万象还用过什么

你的工作经历日常工作?

工作时用的哪些设备?

平常做渗透工作吗?

介绍一下你编写过的python工具?

ssrf漏洞了解吗?介绍一下,如何绕过?如何防护?

redis未授权访问漏洞的利用方式?

如果发现病毒,如何排查、处理?

还用过哪些设备?

1.之前用过哪些设备?

2.设备发现攻击行为,排查思路。

3.讲一讲之前做过的应急响应吗

4.哥斯拉流量特征

5.之前做的挖的漏洞讲一讲

6.讲一讲ssrf漏洞

7.绕过及防护

去年护网,护网用到的哪些设备。还有别的设备么

说说青藤云万象监测有哪些功能,怎样部署到一台终端上

之前做过实习,做过哪些工作

发现进攻行为,会做哪些工作

说说实际操作

SSRF有了解么,讲讲看。

1.能讲讲你的护网经历么 都干了些什么

2.青藤云设备里面有什么模块能细说一下么

3.你用的是青藤云的设备是吧,你是怎么部署的

4.你排查漏洞的思路是什么

5.我们谈谈现在比较流行的漏洞吧 比如logs4j漏洞 有什么样的流量特征

6.spring漏洞呢 有了解过么

7.ssrf有没有了解过

1.护网中负责什么?如何利用这些设备?

2.如何研判?怎么分析告警信息?

3.任意文件漏洞怎么利用?

4.ssrf怎么利用?

1.护网你自己看过什么设备,同事用的啥设备,当时护网设备用的哪几个

2.告警的排查,判断误报

3.如果爆破目录出现返回结果都是200,该怎么办?

4.实习经历会问

5.其他的安全设备你怎么看的?重点看啥?

文件落地该怎么判断?

@Rascals 好几种方法:

1、查看黑客攻击的时间段 everything直接按照时间进行排序,查看黑客攻击时间段内有没有文件生成或者修改 (免杀文件也是这么看的)

2、查看黑客访问的路径,如果黑客文件上传,那么按照黑客的访问路径 再访问一次,看是否有文件生成

3、查看注册表,看黑客是否有操作行为

文件落地:向磁盘里面写入文件

我看到你已经在实习了?

是否参加过护网

使用过那些安全设备

使用设备看哪些告警

没发现攻击行为,但是有一个文件落地了,会怎么做,怎么对他这个文件进行分析 是恶意的还是免杀的

=》把文件放到沙箱,看看属性、证书信息之类的

用到哪些沙箱

=》比如微步云沙箱,判断文件执行行为和启动相关进程。。。。

如果微步没查出来 如何手工做

渗透做过吗

说说Web渗透 比如如何对中国移动进行渗透

资产搜集会用到fofa之类的平台吗

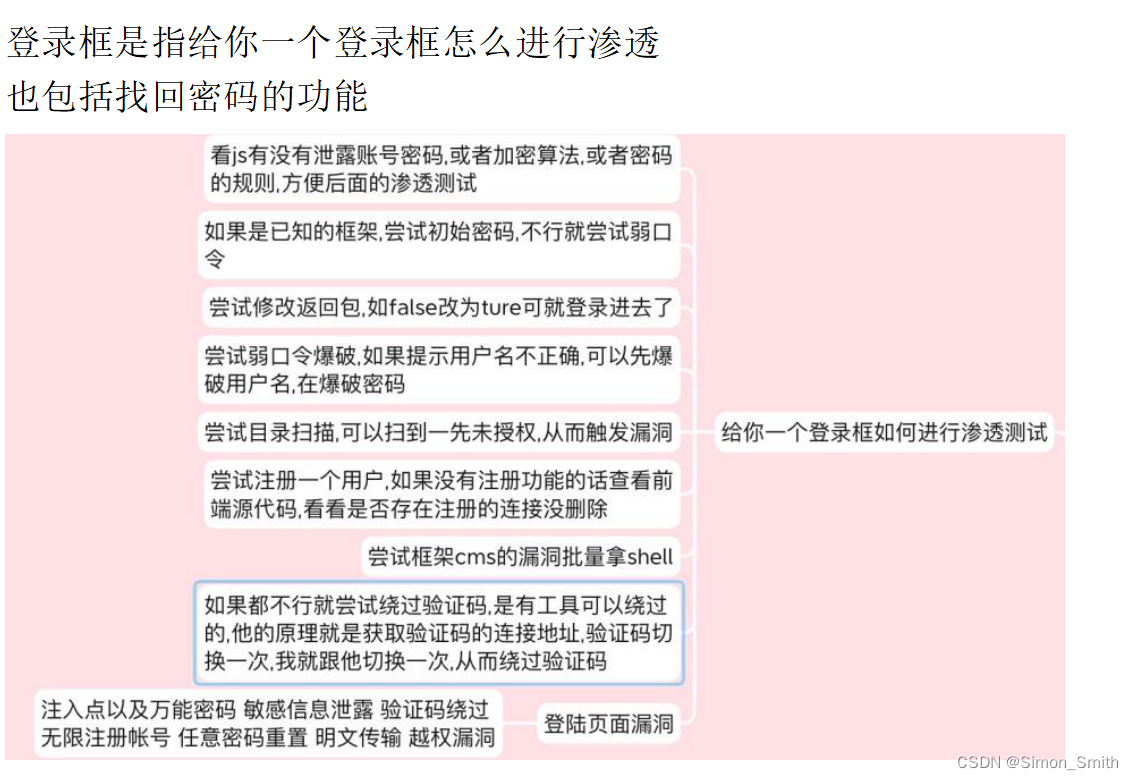

碰到一个登录框如何进行渗透

找回密码有了解吗

组件漏洞有了解吗

客户服务器被挂了挖矿病毒怎么办 做哪些

如果发现挖矿后门文件清除不掉怎么办

对Webshell管理工具的流量分析有了解过吗

哥斯拉流量有了解过吗

哥斯拉新版本没有这些特征啦 你知道新版本的吗?

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?