靶机环境下载地址https://www.vulnhub.com/entry/lampiao-1,249/

环境:攻击机:kali虚拟机192.168.76.132 靶机:ip未知

过程:探针目标-CMS漏洞利用-脚本探针提权漏洞-利用内核提权

环境搭建

下载zip后解压有个ova文件

wmware选择打开虚拟机,选择那个ova文件后再设置存储路径,导入

靶机密码也没有,ip也没有

探针目标

靶机和kali在同网段,所以kali用nmap扫描同网段存活主机和其端口

nmap 192.168.76.0/24 扫出一个192.168.76.141的主机

继续扫他的端口

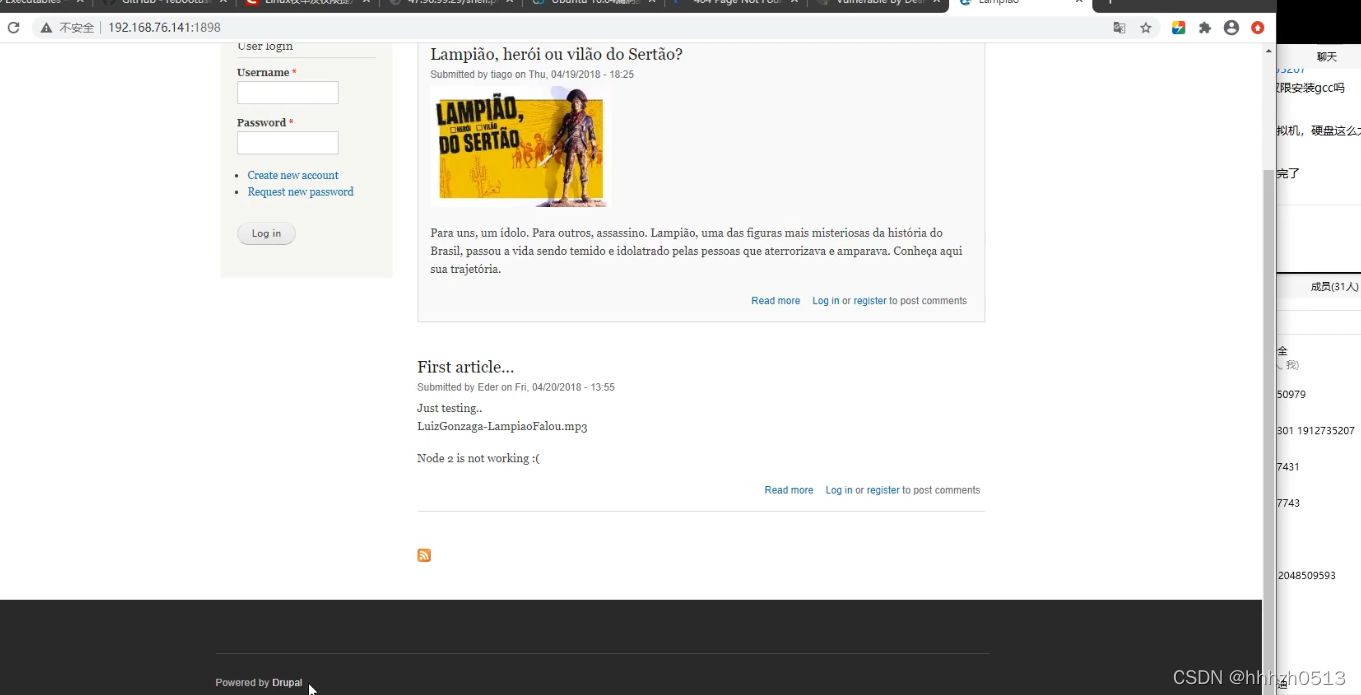

nmap -p 1-65535 192.168.76.141 扫出个80和1898端口

上去看看发现80端口没用,1898有个web,cms是drupal

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

565

565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?