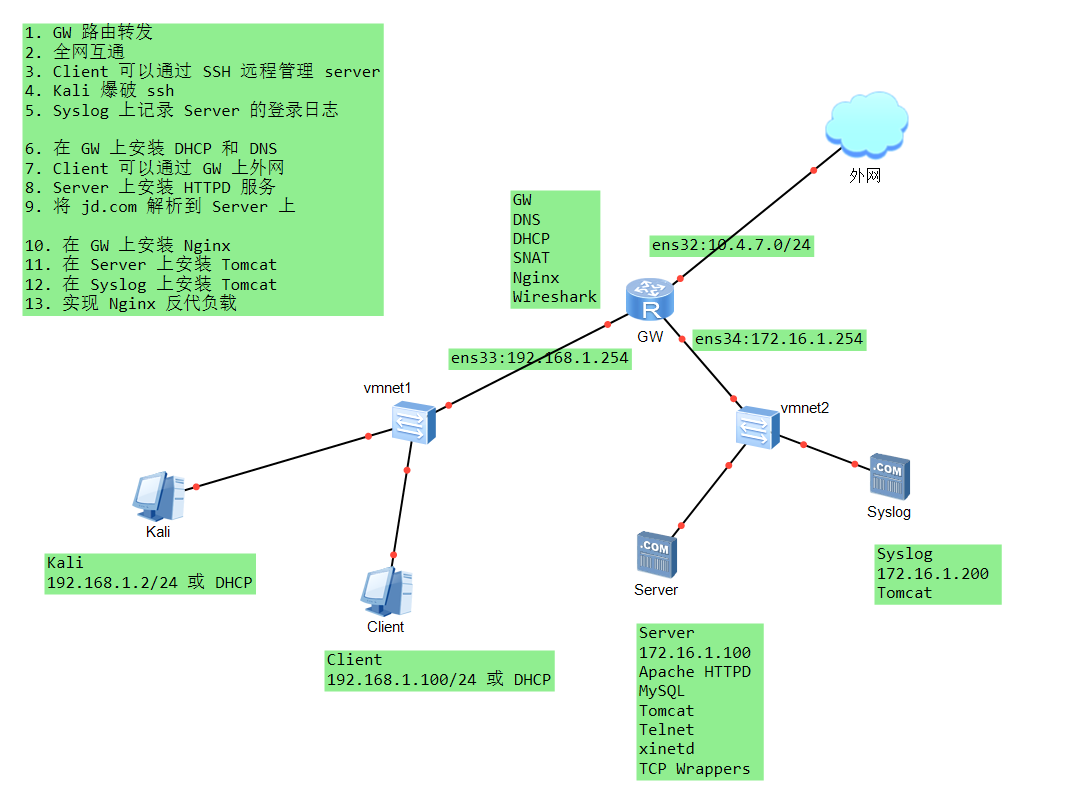

拓扑搭建

拓扑

- 外网连接 vmnet8 网卡

网络配置

要求

-

GW 三块网卡,ens32 自动获取 ip,可连接外网

ens 33 静态 IP 192.168.1.254

ens 34 静态 IP 172.16.1.254

-

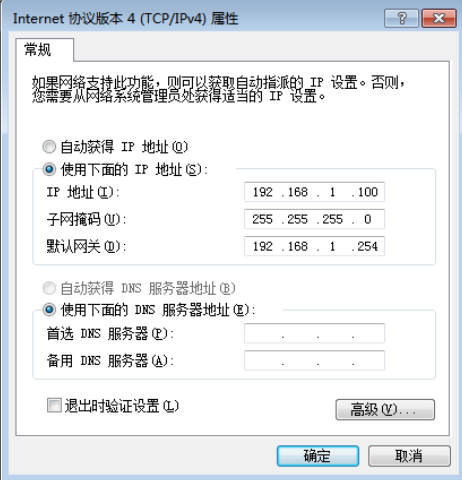

Client 静态 IP 192.168.1.100

-

Server 静态 IP 172.16.1.100

-

Server 可连通 Client

vmnet 配置

-

在 VMware 编辑 -> 虚拟网络编辑器

-

VMnet8

-

勾除 VMnet1 和 VMnet2 的连接主机和自动分配 ip 的选项

配置完后点击应用并确定

GW 网络配置

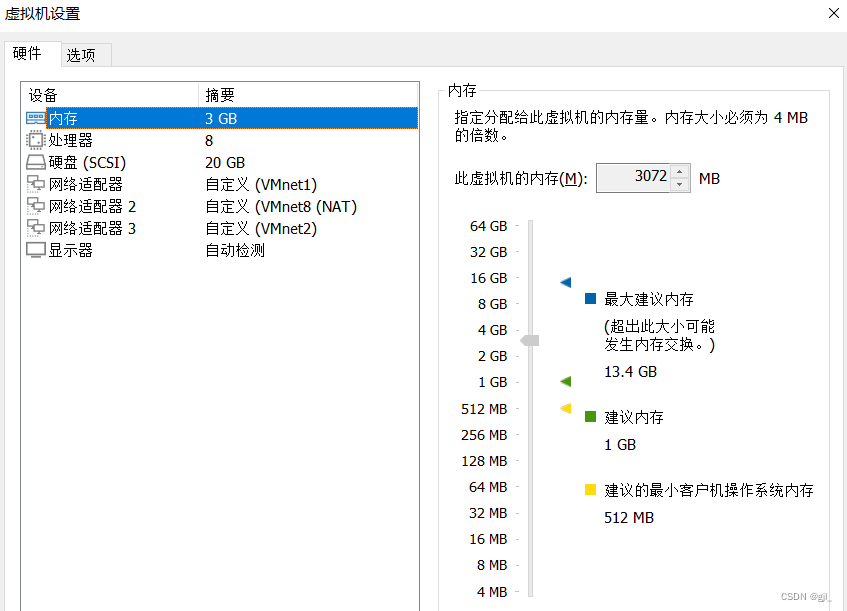

网卡模式

- 为 GW 再添加两块网卡

- 网卡1(ens33) 为连接到 vmnet-1

- 网卡2(ens32)为连接到 vmnet-8(NAT 模式)

- 网卡3(ens34)为连接到 vmnet-2

(我的 CesntOS7 默认网卡为 ens33,添加的第一块网卡为 ens32,添加的第二块网卡为 ens34,依据实际情况做好对应关系)

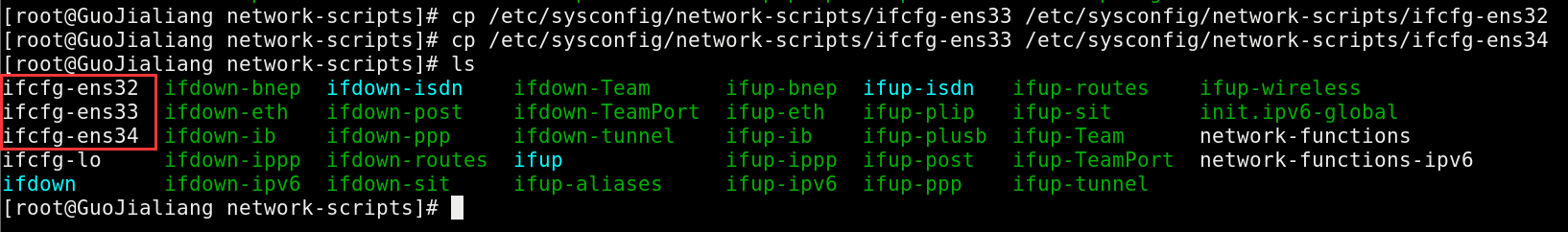

网卡文件配置

-

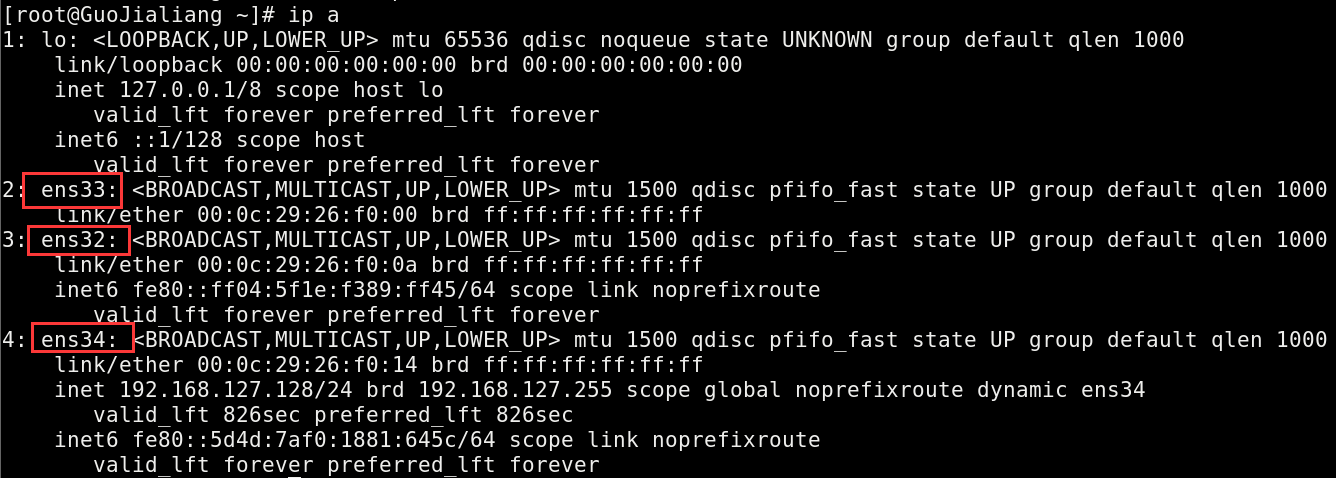

查看网卡配置文件

-

创建新添加的局域网网卡文件

cp /etc/sysconfig/network-scripts/ifcfg-ens33 /etc/sysconfig/network-scripts/ifcfg-ens32 cp /etc/sysconfig/network-scripts/ifcfg-ens33 /etc/sysconfig/network-scripts/ifcfg-ens34

-

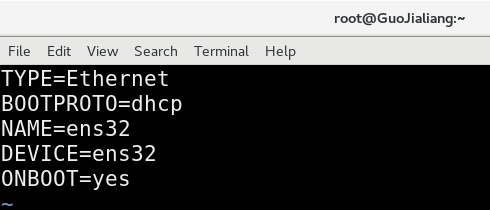

连接外网的网卡(ens32) ip 设置为自动获取

-

打开配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens32 -

编辑文件

TYPE=Ethernet # 以太网 BOOTPROTO=dhcp # 获取 ip 方式 NAME=ens32 # 网卡名 DEVICE=ens32 # 网卡 ONBOOT=yes # 是否使用该配置 # 其他可删除 # 删除 UUID

-

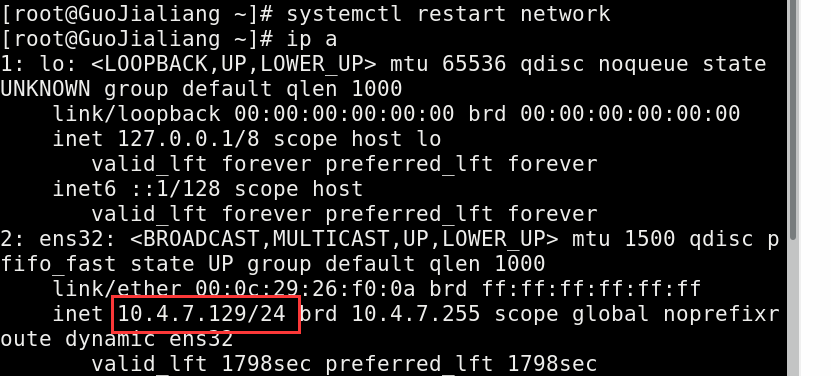

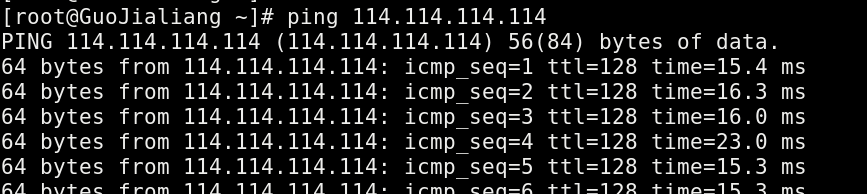

重启网络服务

systemctl restart network -

查看 ip

-

连通性测试

-

-

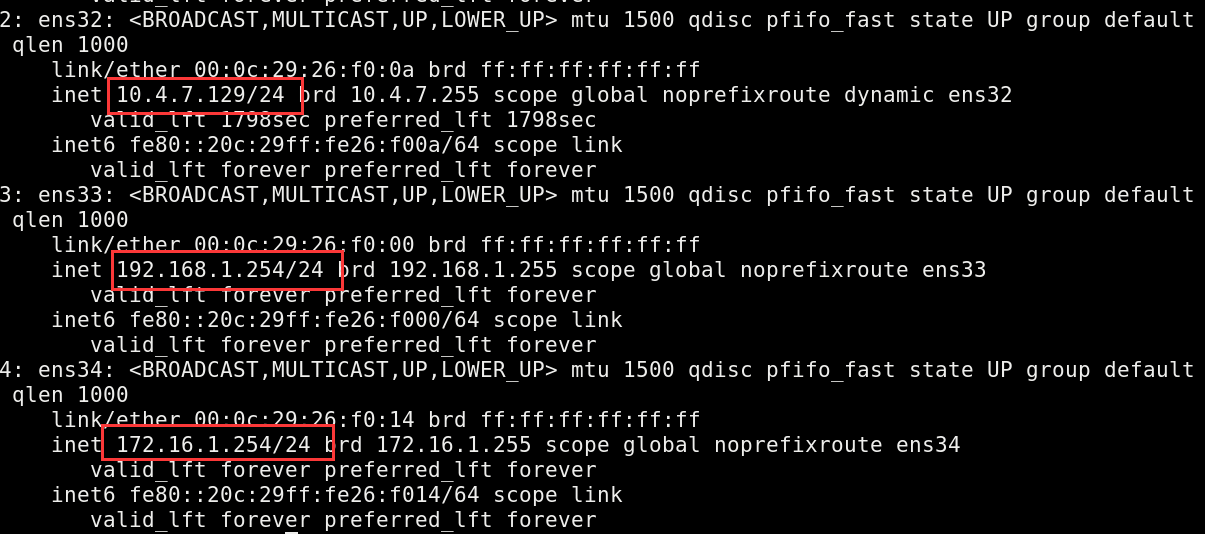

ens33 配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33TYPE=Ethernet BOOTPROTO=static NAME=ens33 DEVICE=ens33 ONBOOT=yes IPADDR=192.168.1.254 NETMASK=255.255.255.0 -

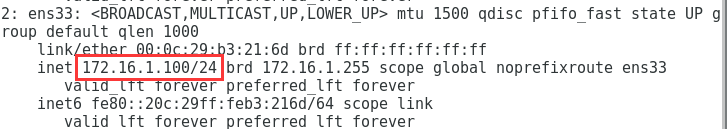

ens34 配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens34TYPE=Ethernet BOOTPROTO=static NAME=ens34 DEVICE=ens34 ONBOOT=yes IPADDR=172.16.1.254 NETMASK=255.255.255.0 -

重启网络服务

-

查看 ip

Server 网络配置

-

编辑配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33TYPE=Ethernet BOOTPROTO=static NAME=ens33 DEVICE=ens33 ONBOOT=yes IPADDR=172.16.1.100 NETMASK=255.255.255.0 GATEWAY=172.16.1.254

-

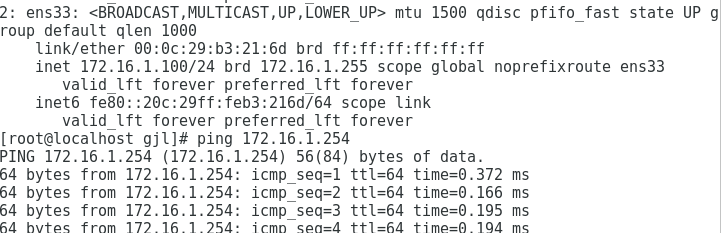

连通性测试,ping 网关

Client 网络配置

-

设置 ip

-

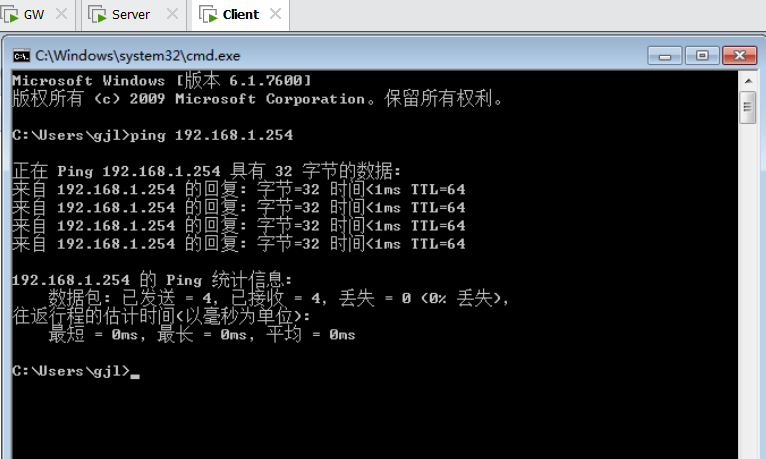

连通性测试 ping 网关

-

连通性测试 ping Server

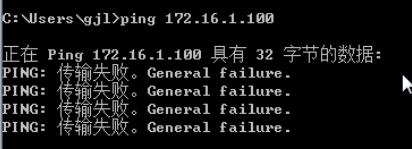

无法通信

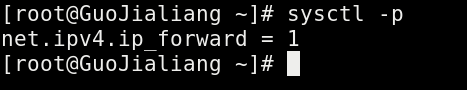

开启 GW 路由转发

-

编辑文件 /etc/sysctl.conf

net.ipv4.ip_forward = 1 # 查看 sysctl -p

-

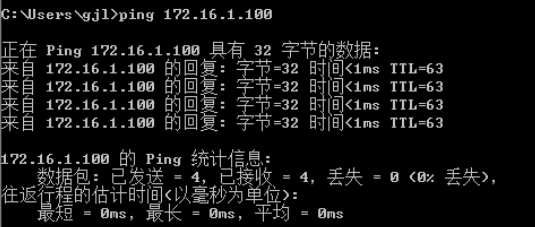

检验转发

使用 Client ping Server

Telnet 和 SSH 远程登录

Telnet

Server

-

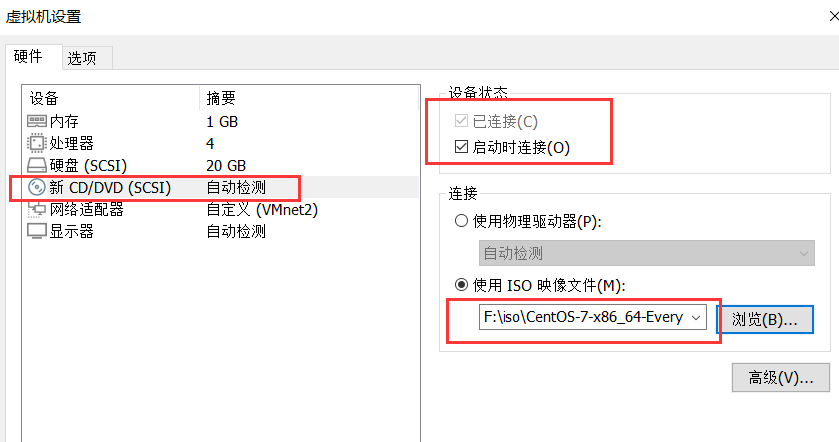

开启光盘自动挂载

systemctl enable autofs.service -

挂载光盘,重启机器

-

挂载成功根目录下会有 misc 目录

-

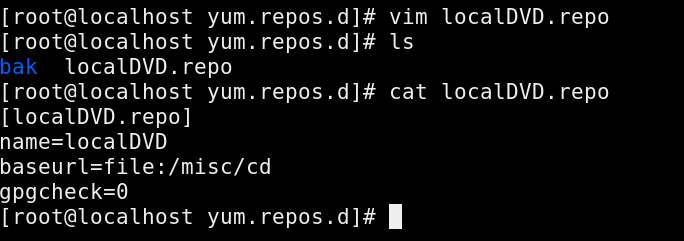

配置 yum 源

yum 源的目录 /etc/yum.repos.d/

cd /etc/yum.repos.d/ mkdir bak mv * bak # 将默认的配置文件移动到新建的 bak 目录下配置新的 yum 源(光盘)

vim localDVD.repo # 添加以下配置 [localDVD.repo] name=localDVD baseurl=file:/misc/cd gpgcheck=0

-

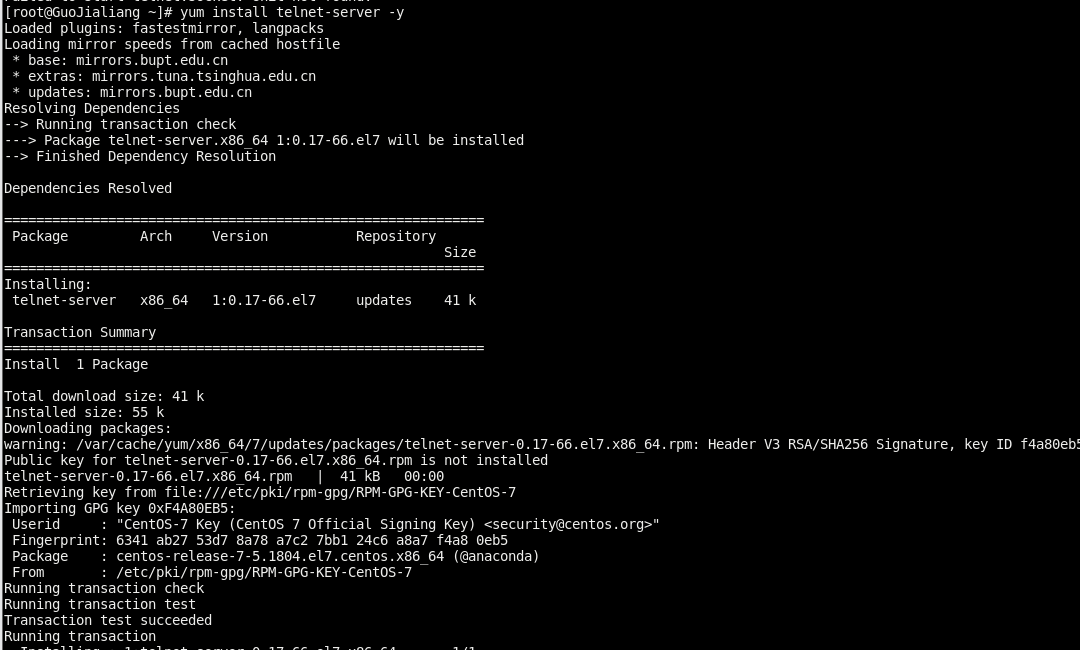

安装 Telnet 命令(配置好 yum 源后)

yum install telnet-server -y

-

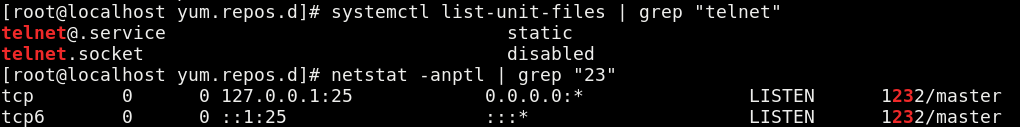

查看 Telnet 服务

systemctl list-unit-files | grep "telnet" netstat -anptl | grep "23"

-

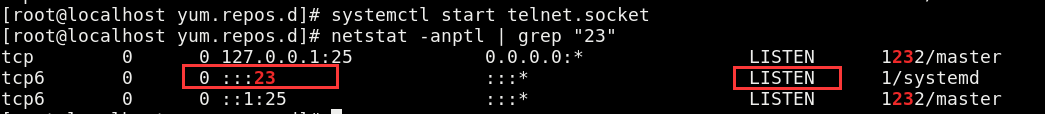

启动 Telnet 服务

systemctl start telnet.socket查看端口状态

netstat -anptl | grep "23"

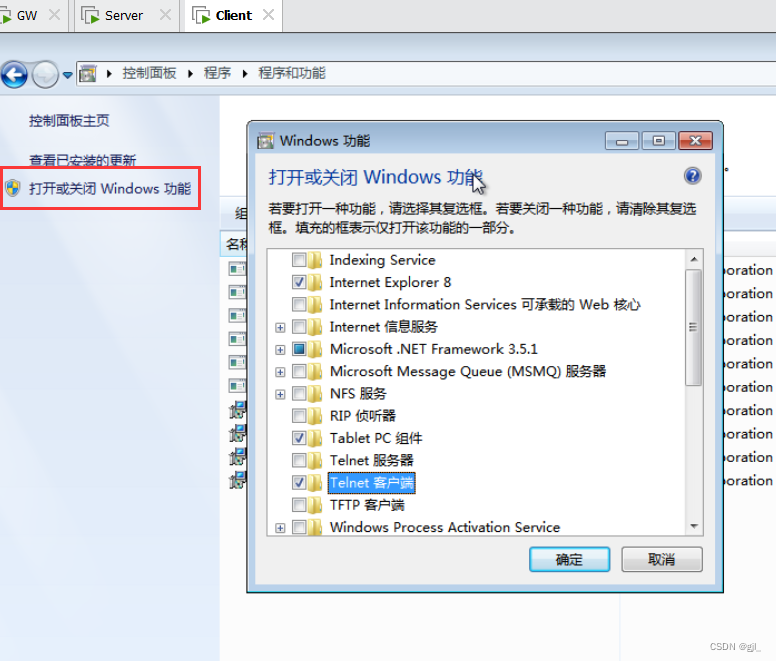

Client

-

安装 Telnet 客户端

-

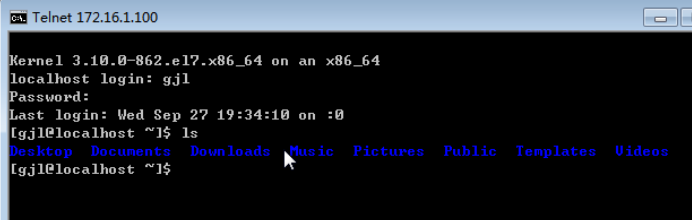

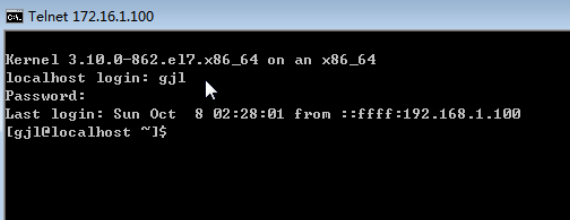

远程登录

telnet 172.16.1.100成功登录

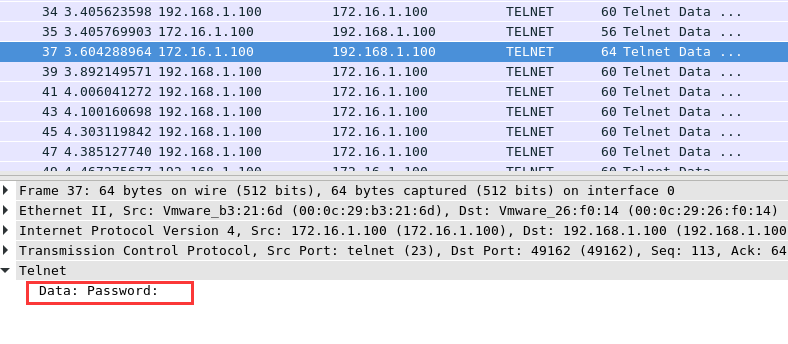

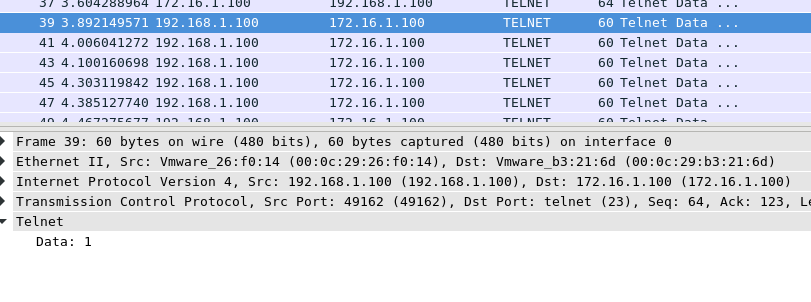

Wireshark抓包

-

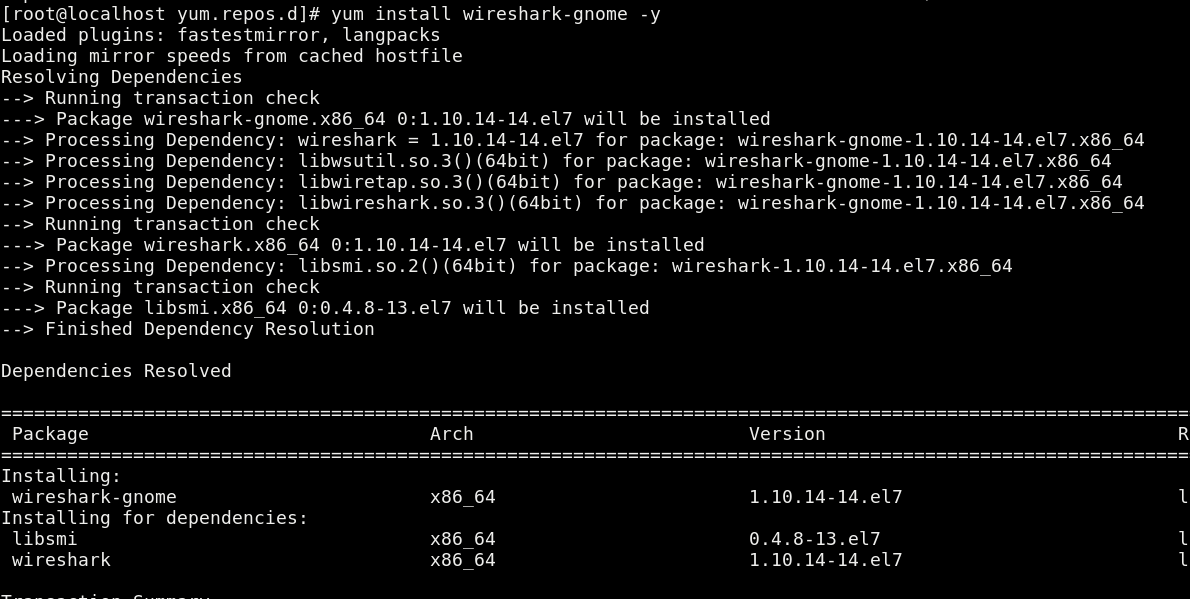

GW 配置好 yum 源后安装 Wireshark

安装 Wireshark

yum install wireshark-gnome -y

-

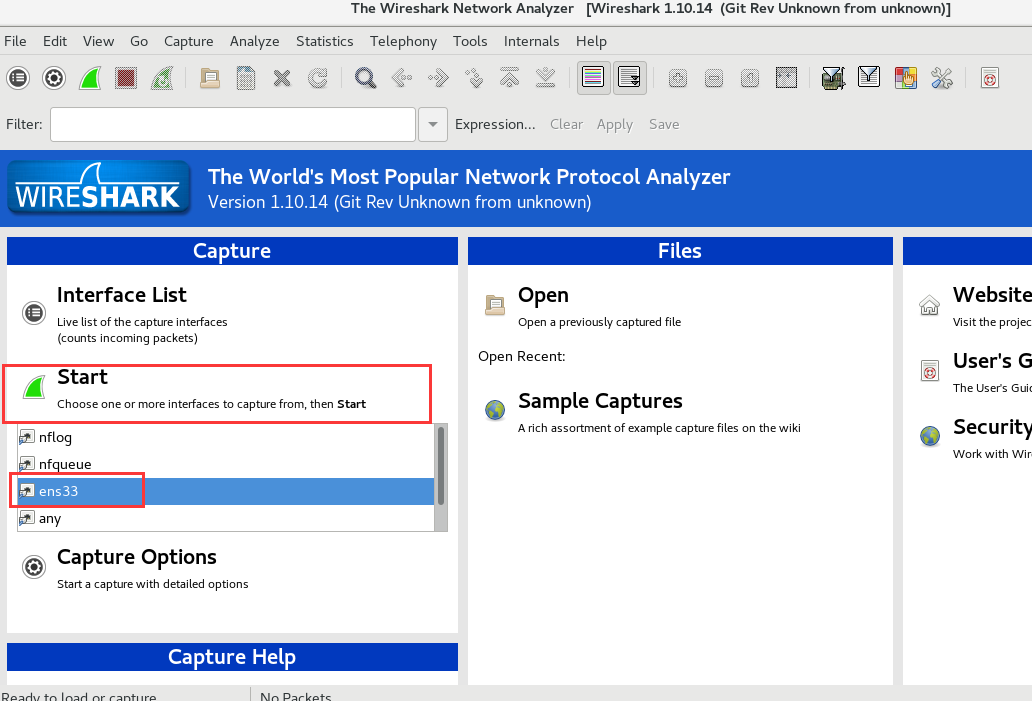

打开 GW 安装的 Wireshark

选择网卡开启监听

-

切换到 Client Telnet 远程登录 Server

telnet 172.16.1.100

-

切换回 GW 查看抓取的数据包

过滤 Telnet

SSH

登录

-

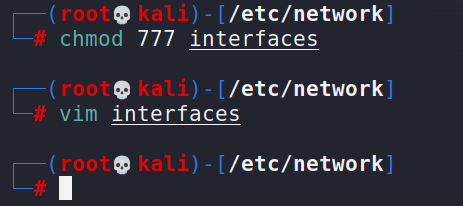

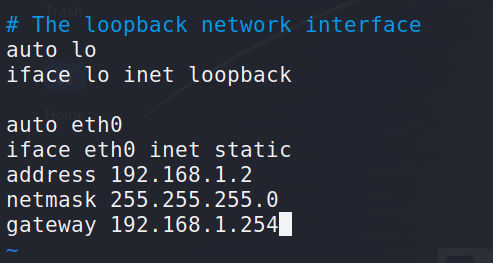

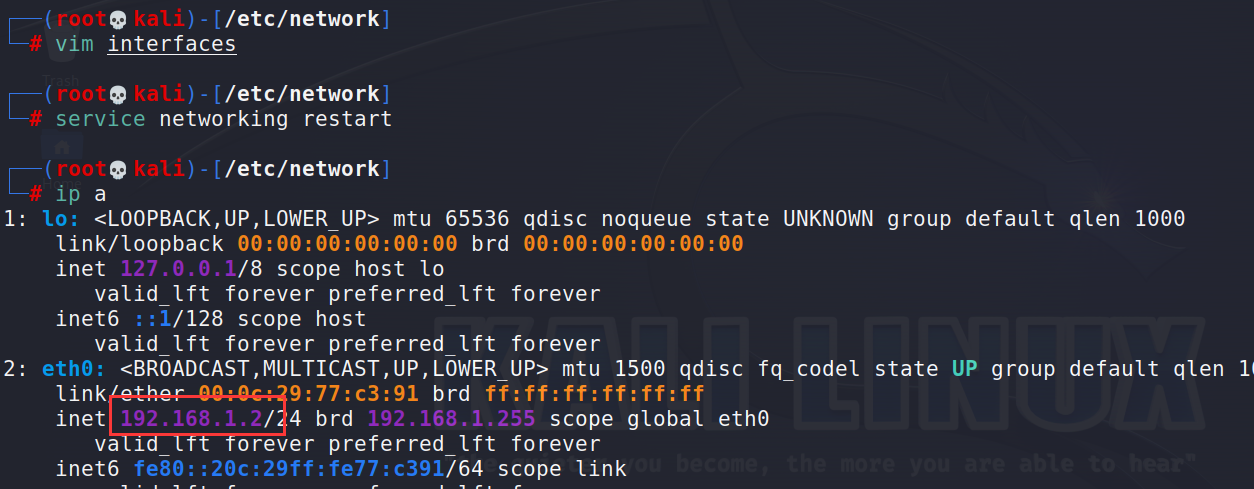

配置 kali ip

配置网络文件位置

/etc/network

iface eth0 inet static address 192.168.1.2 netmask 255.255.255.0 gateway 192.168.1.254

-

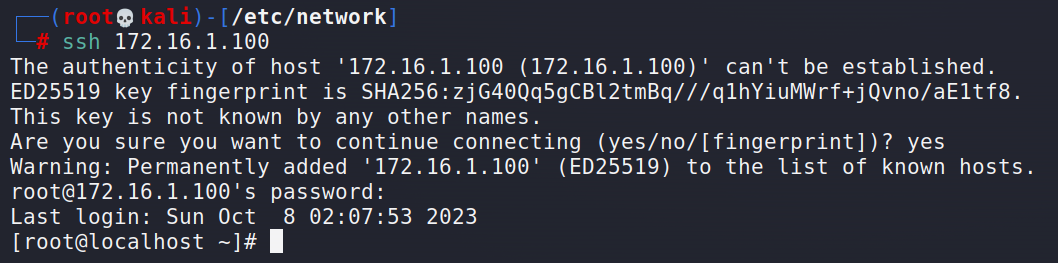

Kali 使用 SSH 远程登录 Server

ssh 172.16.1.100登陆成功

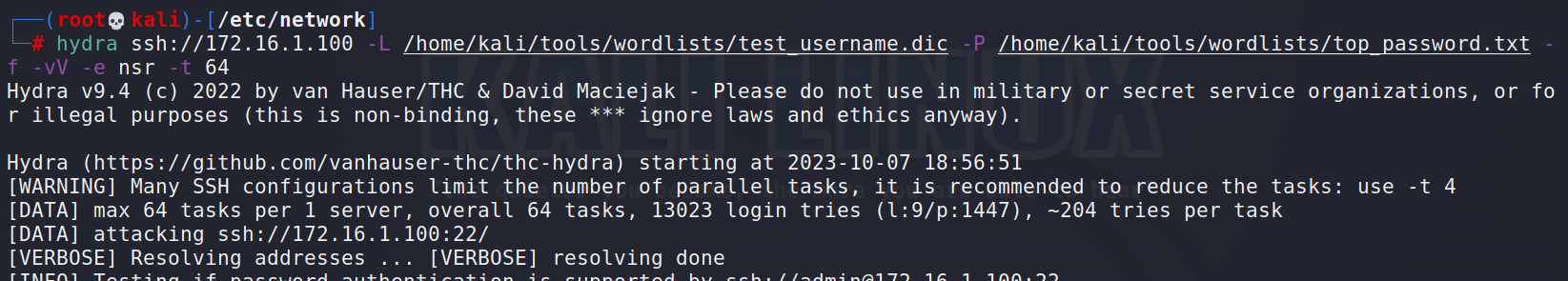

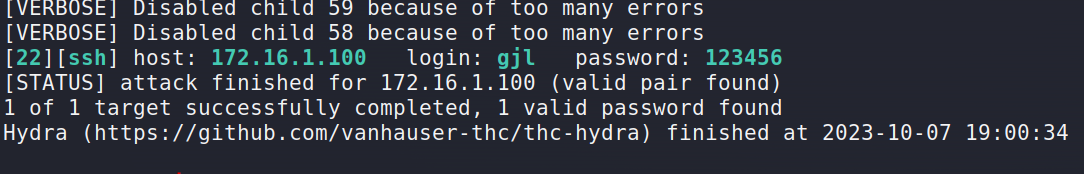

Kali 爆破

hydra ssh://172.16.1.100 -L /home/kali/tools/wordlists/test_username.dic -P /home/kali/tools/wordlists/top_password.txt -f -vV -e nsr -t 64

# -e 参数

# n 空密码

# s 用户名和密码相同

# r 用户名反向

日志服务器建立

Server 配置

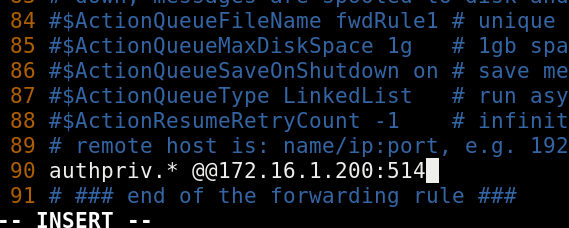

vim /etc/rsyslog.conf

# 修改第 90 行 set nu 调出 行号显示

authpriv.* @@172.16.1.200:514

# authpriv指的是“安全/授权”相关的日志信息

# *表示所有的severity级别,即所有的日志信息都会被包括在内。

# @@表示使用TCP协议发送日志信息

# 172.16.1.200是syslog服务器的IP地址

# 514是syslog服务器的TCP端口号。

重启服务

systemctl restart rsyslog.service

Syslog 配置

-

配置 IP

编辑配置文件

vim /etc/sysconfig/network-scripts/ifcfg-ens33TYPE=Ethernet BOOTPROTO=static NAME=ens33 DEVICE=ens33 ONBOOT=yes IPADDR=172.16.1.200 NETMASK=255.255.255.0 GATEWAY=172.16.1.254 -

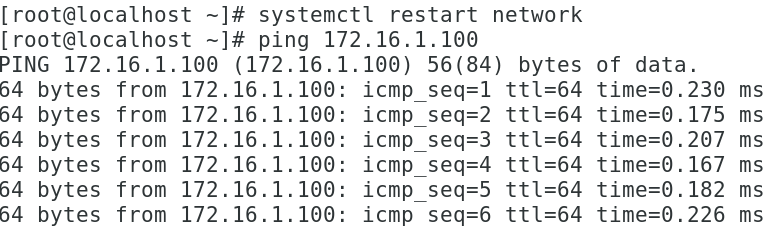

连通性测试

-

建立日志文件

mkdir /var/log/client_secure touch /var/log/client_secure/172.16.1.100.log -

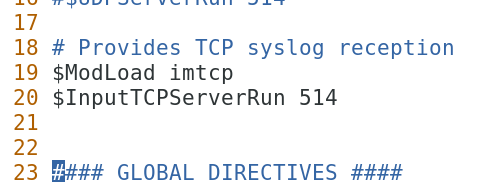

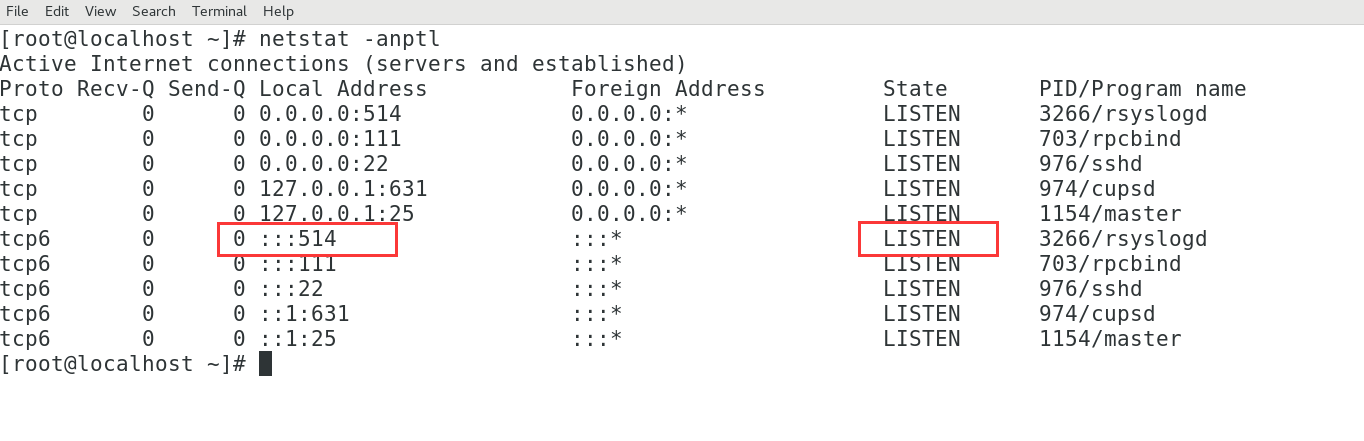

开启 TCP 协议及 514 端口

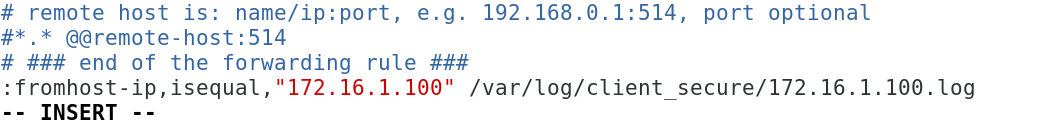

vim /etc/rsyslog.conf # 开启第 19、20 行,开启端口和TCP # 添加允许接收的 ip 和此 ip 传入的日志的存储地址 :fromhost-ip,isequal,"172.16.1.100" /var/log/client_secure/172.16.1.100.log # fromhost-ip 哪个IP 发送过来的 # isequal 等于

-

重启服务

systemctl restart rsyslog.service -

查看服务状态

netstat -anptl

验证配置

-

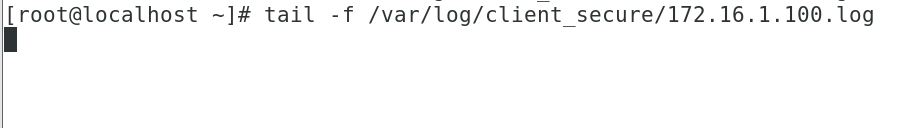

Syslog 监听日志文件变化

tail -f /var/log/client_secure/172.16.1.100.log

-

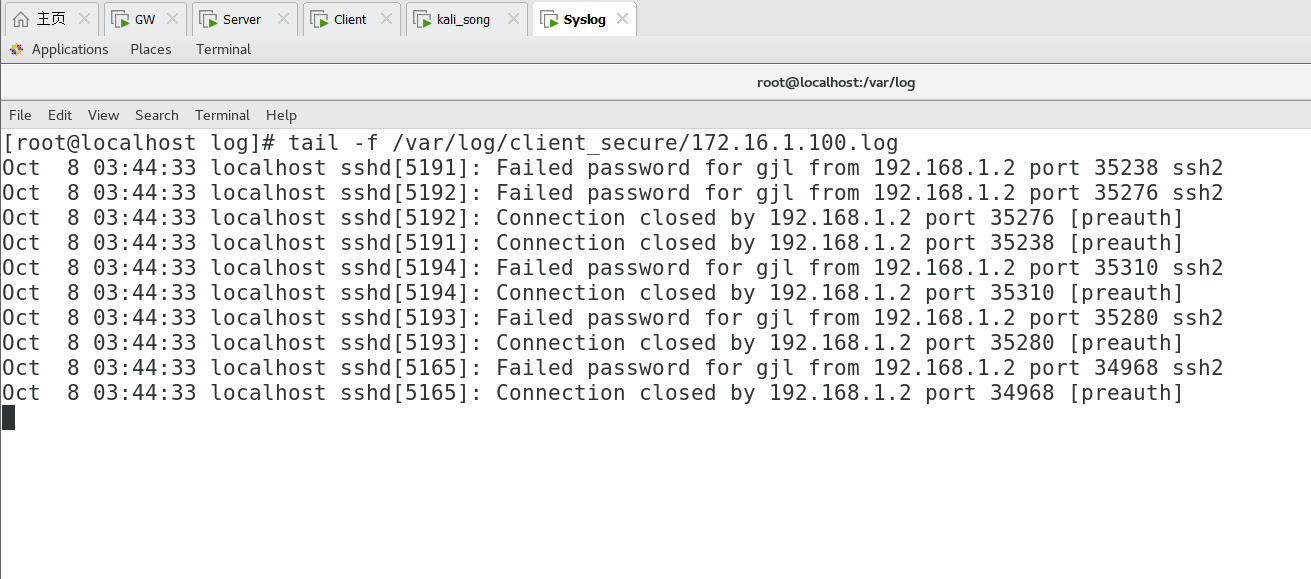

kali 再次爆破 Server 的 ssh

-

Syslog 显示尝试的爆破登录日志

7174

7174

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?